국방개혁2.0 과제로 선정된 ‘사이버역량 강화’ 어떻게?

개혁과제 성과 위해선 용어 정의 및 역할 정립부터 명확해야

[보안뉴스= 이명환 사이버군협회 회장] 우리 국방 측면에서는 ‘사이버보안’을 어떤 관점으로 정의할 수 있을까? 무엇보다 첫 번째 기준은 국방이 바로 ‘사이버보안’의 존재이유가 되어야 한다는 점이다. 그럼 여기에서는 미군이라는 참조모델을 통해서 살펴보자. 우리나라와는 다르게 미 국방부와 합참은 별도의 용어사전을 갖고 있지만 이 두 개의 용어사전에서도 ‘cyber’라는 용어를 찾을 수 없다. 왜 그럴까? 너무나 상식적이라서 그럴 수 있다.

미 국방대학교에서 발간한 ‘미 합동군사령관의 사이버공간작전 지침(The Joint Force Commander’s Guide to Cyberspace Operations)’이라는 논문을 보면 저자는 ‘사이버’는 복합명사인 ‘사이버공간’으로 이해하는 것이 가장 타당하다고 주장하고 있다. 즉 ‘cyber=cyberspace’라는 것.

우리 국방이 국방개혁2.0과제로 ‘사이버역량 강화’를 선정한 것으로 알고 있다. 앞에서 살펴 본 바와 같이 사이버가 사이버공간을 일컫는 것이라고 한다면, ‘사이버역량 강화’란 ‘사이버공간역량 강화’를 뜻하는 것으로도 이해할 수 있다.

그렇다면 ‘사이버공간역량 강화’란 무엇을 뜻하는 것일까? 국방부가 국방개혁2.0 과제로 선정한 ‘사이버(공간)역량 강화’를 물리적 공간(땅, 바다, 하늘, 우주)과 대비시켜 보면 땅·바다·하늘·우주역량을 강화하겠다는 것과 같은 얘기다. 이것이 사이버공간에 관한 개혁과제라고 한다면 우리 국방 사이버공간의 목적 또는 목표가 무엇인지 모호해질 수밖에 없다.

국방부가 사이버공간에 대한 개혁과제명을 선정하려고 한다면 ‘최종 상태를 의미하는 문장으로서 표현’되어야 한다. 참고로 미국의 사례를 살펴보면 백악관이 2004년에 국토안보부에 지시(38호, 본토를 담당)한 정책 문서명이 ‘안전한 사이버공간을 위한 국가전략(National Strategy to Secure Cyberspace)’이었다. 이에 비해 우리 국방의 개혁과제명은 ‘사이버(공간)역량 강화’다. 우리 국방이 이러한 정책과제명을 선정했다고 하는 것은 ‘사이버’를 해커가 공격하고 이를 방어하는 ‘어떤 수단’으로 잘못 인식하고 있는 것이 아닌가 싶다. 앞에서 살펴본 바와 같이 사이버란 사이버공간을 뜻하는 것인데도 불구하고 사이버공간의 정의를 올바르게 인식하지 못하는 건 아닌지 우려스럽다.

왜냐하면 개념에 대한 인식이 다르다면 실행도 다를 수밖에 없어 세부정책의 우선순위가 혼란스러울 수 있기 때문이다. 우리는 다시 한 번 더 사이버공간의 정의를 살펴볼 필요가 있다. 사이버공간에 대한 정의는 백악관에서 정립해 하달한 것이다.

‘정보기술기반구조와 저장된 데이터가 서로 망으로써 연결되고 구성된 정보환경이자 세계적인 영역으로서 여기에 인터넷, 장거리통신망, 컴퓨터체계, 내장형 처리기와 통제기가 포함된다.’

사이버공간의 정의는 2개의 덩어리로 나눌 수 있다. 첫 번째 덩어리는 ‘정보환경’이라고 하는 개념적인 것과 두 번째 덩어리는 구체적인 대상으로서 ‘인터넷, 장거리통신망, 컴퓨터체계, 내장형 처리기와 통제기를 포함한다’는 것이다.

그렇다면 이제부터 사이버보안을 올바르게 이해해 보자. 인간이 어떤 대상을 사유할 때 가장 먼저 질문하는 것이 ‘무엇이냐(what)’이다. 즉, 사이버보안이 무엇인가를 제일 먼저 살펴야 한다. 사이버보안이란 용어 자체만으로 이해한다면 사이버공간의 보안을 뜻하는 것으로 이해하기가 쉽다. 왜냐하면 보안이란 지금껏 알고 있는 물리적 공간에서의 보안수준과 같은 것으로 받아들이기 쉽기 때문이다. 그러면 미 국방부(CIO)의 관련 정책 문서를 중심으로 사이버보안을 고찰해 보자.

미 국방부(CIO)는 2010년 1월 ‘국방산업기지의 사이버보안/정보보증 활동(Defense Industrial Base (DIB) Cyber Security/Information Assurance (CS/IA) Activities)’이라는 제목으로 지시가 하달됐다. 이 문서에서 사이버 보안(Cyber Security, 두 단어를 띄움)이라는 용어를 처음으로 사용했다.

이후 4차례 지시(평문)가 더 있었다. 2014년 3월에 ‘사이버보안(cybersecurity, 두 단어를 붙임)’, 2015년 10월에 ‘국방부사이버보안규정-실행계획(DoD Cybersecurity Discipline-Implementation Plan)’이 있었고 이 문서는 2016년 2월에 개정됐다. 2016년 3월에는 ‘국방정보망작전을 위한 사이버보안활동 지원(Cybersecurity Activities Support to DoD Information Network Operations)’, 2017년 7월에는 ‘국방정보망작전을 위한 사이버보안활동 지원. 종합 변경(Cybersecurity Activities Support to DoD Information Network Operations. Incorporating Change)’이라는 이름으로 하달됐다. 사이버보안이라는 용어가 있는 문서가 매년 연이어 하달된 것이다. 이를 하나씩 살펴보면 다음과 같다.

2014년 3월 하달한 ‘사이버보안’이란 지시 문서를 보면 국방부 전체에 사용되는 cybersecurity란 용어를 정보보증(IA: Information Assurance)이란 용어 대신으로 채택한다고 했다. 그러면서 사이버보안이란 ‘(사이버공간의) 피해를 예방하고 방호하며 복원하는 것’이라고 정의했다.

2015년 10월(2016년 2월) 문서에서는 국방부 및 군에서 ‘기본적인 사이버보안 소요(basic cybersecurity requirements)’를 강화할 필요가 있다는 점을 인식했다는 사실을 밝혔다. 이에 국방부 CIO는 국방부장관, 부장관, 합참 승인 하에 기본적인 사이버보안 소요를 보장할 수 있는 핵심과업(key tasks)을 식별했다. 국방부 사이버보안 캠페인은 작전적 수준을 포함하여 모든 수준의 지휘관들과 감독관들에게 해당 실행계획에 따라 ‘기본적인 사이버보안 소요’를 식별하고 핵심과업에 대한 책임이 있음을 명시했다.

이 캠페인은 지휘관들과 감독관들의 책임을 경감시켜 주는 것이 아니라 핵심지역에서 있는 지휘관 및 감독관의 추정된 리스크를 제한시킴으로써 다른 모든 국방부 임무에 대한 리스크를 낮추려는데 있다고 밝혔다.

국방부의 사이버보안 캠페인에 의거하여 모든 지휘관과 감독관들이 책임질 ‘기본적인 사이버보안 소요 식별과 핵심과업’을 아래와 같이 4가지로 정리했다.

1. 강력한 인증: 국방부 정보망에 대한 적의 기동능력 저하

2. 장치/도구 견고화(device hardening): 국방부 정보망에 대한 내적 및 외적 공격 벡터(vector) 축소

3. 공격 표면 축소(reduce attack surface): 국방부 정보망에 대한 외부공격 벡터 축소

4. 사이버보안/컴퓨터망 방어서비스 제공자들의 정렬: 적 행동에 대한 탐지 및 대응 개선

두 건의 문서가 비슷한 제목으로 1년 4개월 만에 종합적으로 변경·하달된 것은 분명 무슨 까닭이 있었을 것으로 본다. 필자의 추정으로는 2015년 10월에 하달된 ‘국방부사이버보안규정-실행계획’ 때문일 가능성이 매우 높다. 왜냐하면 미 국방부는 ‘기본적인 사이버보안 소요’를 국방부 산하 작전 수준을 포함한 전 지휘관과 감독관에게 책임이 있다고 했기 때문이다.

또한 미군 교리의 경우, 사이버공간작전 속에 국방정보망작전이 포함됨으로써 사이버보안이 사이버공간작전과 분리되지 않고 있다. 따라서 관련 조직의 임무와 기능(지휘·통제 등)이 변화됐다는 점을 쉽게 짐작할 수 있다. 지금까지 살펴본 바와 같이 ‘사이버보안’이라는 제목이 들어간 문서를 보고 ‘이럴 것이야’라고 생각하는 것과는 많은 차이가 있음을 알 수 있다. 이를 요약하면 아래와 같다.

‘사이버보안’이란 사이버공간의 보안을 의미하는 것으로서 사이버공간의 피해를 예방하고 방호(secure, defend)하며 복원하는 것으로서, 이는 홀로 독립적으로 시행되는 것이 아니라 사이버공간작전의 일부로 국방정보망작전과 통합되고 있음을 알 수 있다. 또한, 미 국방부는 모든 지휘관 및 감독관들이 책임질 핵심과업으로 수행해야 할 ‘기본적인 사이버보안 업무’를 4가지로 묶은 다음, 적의 공격양상을 고려해서 우선순위를 정했다는 것을 알 수 있다. 이러한 미 국방부의 변화를 우리 국방이 채택하느냐는 또 다른 차원의 문제지만 필자의 생각은 우리 국방도 사이버공간작전의 효과를 증대시키기 위해서는 우리 실태를 꼼꼼히 점검해볼 필요하다고 본다.

어느 나라를 막론하고 사이버공간이라는 새로운 공간을 이해하고 도전한다는 것은 쉽지 않은 게 현실이다. 그렇기에 우리 군은 선진국가의 군이 발전해 나가는 과정을 지속적으로 추적·분석해야 한다. 다행스럽게도 우리는 놀라운 ‘추격 능력’을 지녔다. 시행착오를 줄이면서 보다 빨리 사이버공간에서 국민의 생명과 재산을 지킬 수 있는 비전, 정책 목표, 중점 과업 등을 선정한 후 효과적인 실행력을 갖추어 나갔으면 좋겠다.

요즈음 우리 국방의 사이버관련 조직은 몹시도 힘든 시간을 보내고 있다. 잘못된 과거를 반성하면서 앞으로 나가야 한다. 여건은 열악하지만 최선을 다하고 있다는 소식을 듣고 있다. 이런 때일수록 여건을 탓할 것이 아니라 본분을 다해 주경야독해야 해야 한다고 본다. 고고학자들이 깨어진 그릇 한 조각을 들고 연구하듯, 공개할 수 있는 부분은 관련 단체나 전문가들과 머리를 맞대고 토의해 나갔으면 좋겠다.

[글_ 이명환 사이버군협회 회장(c4isr1@paran.com)]

개혁과제 성과 위해선 용어 정의 및 역할 정립부터 명확해야

[보안뉴스= 이명환 사이버군협회 회장] 우리 국방 측면에서는 ‘사이버보안’을 어떤 관점으로 정의할 수 있을까? 무엇보다 첫 번째 기준은 국방이 바로 ‘사이버보안’의 존재이유가 되어야 한다는 점이다. 그럼 여기에서는 미군이라는 참조모델을 통해서 살펴보자. 우리나라와는 다르게 미 국방부와 합참은 별도의 용어사전을 갖고 있지만 이 두 개의 용어사전에서도 ‘cyber’라는 용어를 찾을 수 없다. 왜 그럴까? 너무나 상식적이라서 그럴 수 있다.

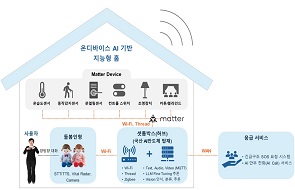

[이미지=iclickart]

미 국방대학교에서 발간한 ‘미 합동군사령관의 사이버공간작전 지침(The Joint Force Commander’s Guide to Cyberspace Operations)’이라는 논문을 보면 저자는 ‘사이버’는 복합명사인 ‘사이버공간’으로 이해하는 것이 가장 타당하다고 주장하고 있다. 즉 ‘cyber=cyberspace’라는 것.

우리 국방이 국방개혁2.0과제로 ‘사이버역량 강화’를 선정한 것으로 알고 있다. 앞에서 살펴 본 바와 같이 사이버가 사이버공간을 일컫는 것이라고 한다면, ‘사이버역량 강화’란 ‘사이버공간역량 강화’를 뜻하는 것으로도 이해할 수 있다.

그렇다면 ‘사이버공간역량 강화’란 무엇을 뜻하는 것일까? 국방부가 국방개혁2.0 과제로 선정한 ‘사이버(공간)역량 강화’를 물리적 공간(땅, 바다, 하늘, 우주)과 대비시켜 보면 땅·바다·하늘·우주역량을 강화하겠다는 것과 같은 얘기다. 이것이 사이버공간에 관한 개혁과제라고 한다면 우리 국방 사이버공간의 목적 또는 목표가 무엇인지 모호해질 수밖에 없다.

국방부가 사이버공간에 대한 개혁과제명을 선정하려고 한다면 ‘최종 상태를 의미하는 문장으로서 표현’되어야 한다. 참고로 미국의 사례를 살펴보면 백악관이 2004년에 국토안보부에 지시(38호, 본토를 담당)한 정책 문서명이 ‘안전한 사이버공간을 위한 국가전략(National Strategy to Secure Cyberspace)’이었다. 이에 비해 우리 국방의 개혁과제명은 ‘사이버(공간)역량 강화’다. 우리 국방이 이러한 정책과제명을 선정했다고 하는 것은 ‘사이버’를 해커가 공격하고 이를 방어하는 ‘어떤 수단’으로 잘못 인식하고 있는 것이 아닌가 싶다. 앞에서 살펴본 바와 같이 사이버란 사이버공간을 뜻하는 것인데도 불구하고 사이버공간의 정의를 올바르게 인식하지 못하는 건 아닌지 우려스럽다.

왜냐하면 개념에 대한 인식이 다르다면 실행도 다를 수밖에 없어 세부정책의 우선순위가 혼란스러울 수 있기 때문이다. 우리는 다시 한 번 더 사이버공간의 정의를 살펴볼 필요가 있다. 사이버공간에 대한 정의는 백악관에서 정립해 하달한 것이다.

‘정보기술기반구조와 저장된 데이터가 서로 망으로써 연결되고 구성된 정보환경이자 세계적인 영역으로서 여기에 인터넷, 장거리통신망, 컴퓨터체계, 내장형 처리기와 통제기가 포함된다.’

사이버공간의 정의는 2개의 덩어리로 나눌 수 있다. 첫 번째 덩어리는 ‘정보환경’이라고 하는 개념적인 것과 두 번째 덩어리는 구체적인 대상으로서 ‘인터넷, 장거리통신망, 컴퓨터체계, 내장형 처리기와 통제기를 포함한다’는 것이다.

그렇다면 이제부터 사이버보안을 올바르게 이해해 보자. 인간이 어떤 대상을 사유할 때 가장 먼저 질문하는 것이 ‘무엇이냐(what)’이다. 즉, 사이버보안이 무엇인가를 제일 먼저 살펴야 한다. 사이버보안이란 용어 자체만으로 이해한다면 사이버공간의 보안을 뜻하는 것으로 이해하기가 쉽다. 왜냐하면 보안이란 지금껏 알고 있는 물리적 공간에서의 보안수준과 같은 것으로 받아들이기 쉽기 때문이다. 그러면 미 국방부(CIO)의 관련 정책 문서를 중심으로 사이버보안을 고찰해 보자.

미 국방부(CIO)는 2010년 1월 ‘국방산업기지의 사이버보안/정보보증 활동(Defense Industrial Base (DIB) Cyber Security/Information Assurance (CS/IA) Activities)’이라는 제목으로 지시가 하달됐다. 이 문서에서 사이버 보안(Cyber Security, 두 단어를 띄움)이라는 용어를 처음으로 사용했다.

이후 4차례 지시(평문)가 더 있었다. 2014년 3월에 ‘사이버보안(cybersecurity, 두 단어를 붙임)’, 2015년 10월에 ‘국방부사이버보안규정-실행계획(DoD Cybersecurity Discipline-Implementation Plan)’이 있었고 이 문서는 2016년 2월에 개정됐다. 2016년 3월에는 ‘국방정보망작전을 위한 사이버보안활동 지원(Cybersecurity Activities Support to DoD Information Network Operations)’, 2017년 7월에는 ‘국방정보망작전을 위한 사이버보안활동 지원. 종합 변경(Cybersecurity Activities Support to DoD Information Network Operations. Incorporating Change)’이라는 이름으로 하달됐다. 사이버보안이라는 용어가 있는 문서가 매년 연이어 하달된 것이다. 이를 하나씩 살펴보면 다음과 같다.

2014년 3월 하달한 ‘사이버보안’이란 지시 문서를 보면 국방부 전체에 사용되는 cybersecurity란 용어를 정보보증(IA: Information Assurance)이란 용어 대신으로 채택한다고 했다. 그러면서 사이버보안이란 ‘(사이버공간의) 피해를 예방하고 방호하며 복원하는 것’이라고 정의했다.

2015년 10월(2016년 2월) 문서에서는 국방부 및 군에서 ‘기본적인 사이버보안 소요(basic cybersecurity requirements)’를 강화할 필요가 있다는 점을 인식했다는 사실을 밝혔다. 이에 국방부 CIO는 국방부장관, 부장관, 합참 승인 하에 기본적인 사이버보안 소요를 보장할 수 있는 핵심과업(key tasks)을 식별했다. 국방부 사이버보안 캠페인은 작전적 수준을 포함하여 모든 수준의 지휘관들과 감독관들에게 해당 실행계획에 따라 ‘기본적인 사이버보안 소요’를 식별하고 핵심과업에 대한 책임이 있음을 명시했다.

이 캠페인은 지휘관들과 감독관들의 책임을 경감시켜 주는 것이 아니라 핵심지역에서 있는 지휘관 및 감독관의 추정된 리스크를 제한시킴으로써 다른 모든 국방부 임무에 대한 리스크를 낮추려는데 있다고 밝혔다.

국방부의 사이버보안 캠페인에 의거하여 모든 지휘관과 감독관들이 책임질 ‘기본적인 사이버보안 소요 식별과 핵심과업’을 아래와 같이 4가지로 정리했다.

1. 강력한 인증: 국방부 정보망에 대한 적의 기동능력 저하

2. 장치/도구 견고화(device hardening): 국방부 정보망에 대한 내적 및 외적 공격 벡터(vector) 축소

3. 공격 표면 축소(reduce attack surface): 국방부 정보망에 대한 외부공격 벡터 축소

4. 사이버보안/컴퓨터망 방어서비스 제공자들의 정렬: 적 행동에 대한 탐지 및 대응 개선

두 건의 문서가 비슷한 제목으로 1년 4개월 만에 종합적으로 변경·하달된 것은 분명 무슨 까닭이 있었을 것으로 본다. 필자의 추정으로는 2015년 10월에 하달된 ‘국방부사이버보안규정-실행계획’ 때문일 가능성이 매우 높다. 왜냐하면 미 국방부는 ‘기본적인 사이버보안 소요’를 국방부 산하 작전 수준을 포함한 전 지휘관과 감독관에게 책임이 있다고 했기 때문이다.

또한 미군 교리의 경우, 사이버공간작전 속에 국방정보망작전이 포함됨으로써 사이버보안이 사이버공간작전과 분리되지 않고 있다. 따라서 관련 조직의 임무와 기능(지휘·통제 등)이 변화됐다는 점을 쉽게 짐작할 수 있다. 지금까지 살펴본 바와 같이 ‘사이버보안’이라는 제목이 들어간 문서를 보고 ‘이럴 것이야’라고 생각하는 것과는 많은 차이가 있음을 알 수 있다. 이를 요약하면 아래와 같다.

‘사이버보안’이란 사이버공간의 보안을 의미하는 것으로서 사이버공간의 피해를 예방하고 방호(secure, defend)하며 복원하는 것으로서, 이는 홀로 독립적으로 시행되는 것이 아니라 사이버공간작전의 일부로 국방정보망작전과 통합되고 있음을 알 수 있다. 또한, 미 국방부는 모든 지휘관 및 감독관들이 책임질 핵심과업으로 수행해야 할 ‘기본적인 사이버보안 업무’를 4가지로 묶은 다음, 적의 공격양상을 고려해서 우선순위를 정했다는 것을 알 수 있다. 이러한 미 국방부의 변화를 우리 국방이 채택하느냐는 또 다른 차원의 문제지만 필자의 생각은 우리 국방도 사이버공간작전의 효과를 증대시키기 위해서는 우리 실태를 꼼꼼히 점검해볼 필요하다고 본다.

어느 나라를 막론하고 사이버공간이라는 새로운 공간을 이해하고 도전한다는 것은 쉽지 않은 게 현실이다. 그렇기에 우리 군은 선진국가의 군이 발전해 나가는 과정을 지속적으로 추적·분석해야 한다. 다행스럽게도 우리는 놀라운 ‘추격 능력’을 지녔다. 시행착오를 줄이면서 보다 빨리 사이버공간에서 국민의 생명과 재산을 지킬 수 있는 비전, 정책 목표, 중점 과업 등을 선정한 후 효과적인 실행력을 갖추어 나갔으면 좋겠다.

요즈음 우리 국방의 사이버관련 조직은 몹시도 힘든 시간을 보내고 있다. 잘못된 과거를 반성하면서 앞으로 나가야 한다. 여건은 열악하지만 최선을 다하고 있다는 소식을 듣고 있다. 이런 때일수록 여건을 탓할 것이 아니라 본분을 다해 주경야독해야 해야 한다고 본다. 고고학자들이 깨어진 그릇 한 조각을 들고 연구하듯, 공개할 수 있는 부분은 관련 단체나 전문가들과 머리를 맞대고 토의해 나갔으면 좋겠다.

[글_ 이명환 사이버군협회 회장(c4isr1@paran.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

권준기자 기사보기

권준기자 기사보기

[2024-06-26]

[2024-06-26]

.jpg)

.jpg)

.jpg)