IT БИМКЧЯДТ ДйИЅ ЧСЗЙРгПіХЉ ОЫОЦОп РћЧеЧб ОЦХАХиУГЁЄМГАш АЁДЩ

<АдРчМјМ>

ЈчCBKРЧ АГПф

ЈшDomain 1 Information Security and Management(СЄКИКИОШАњ РЇЧшАќИЎ)

ЈщDomain 2 Access Control(СЂБйХыСІ)

ЈъDomain 3 Cryptography(ОЯШЃЧа)

ЈыDomain 4 Physical(Environmental) Security(ЙАИЎРћ(ШЏАцРћ) КИОШ)

ЈьDomain 5 Security Architecture and Design(КИОШ ОЦХАХиУГПЭ МГАш)

ЈэDomain 6 Business Continuity and Disaster Recovery Planning(БтОїПЌМг Йз РчГКЙБИАшШЙ)

ЈюDomain 7 Telecommunications and Network Security(ХыНХ Йз ГзЦЎПіХЉ КИОШ)

ЈяDomain 8 Application Security(РРПыЧСЗЮБзЗЅ КИОШ)

Ј№Domain 9 Operations Security(ПюПЕКИОШ)

ЈёDomain 10 Legal, Regulations, Compliance and Investigations(Й§, БдСЄ, СиМі Йз СЖЛч)

ИгИЎИЛ

РЮХЭГн БтЙнРЧ РЅ 2.0РИЗЮ ЧіНЧММАшАЁ ЙйВюАэ РжДй. АќАјМРЧ ОїЙЋДТ ДыКЮКа АГРЮРЧ АјРЮРЮСѕМИІ ХыЧи ПјЧЯДТ РхМвПЁМ МКёНК ЙоРЛ Мі РжДй. Ию Гт РќИИ ЧиЕЕ АќАјМ ЧрСЄОїЙЋДТ БЙЙЮРЬ АќАјМПЁ АЁОпИИ ЧпОњДй. Чб ДоПЁ Ию ЙјРЛ МСЁРЛ АЁАэ СОРЬ УЅРЛ СёАм ЧЯДТ ЧЪРкРЧ АцПьЕЕ, РќРкУЅРЛ БЧРхЧЯДТ МСЁРЧ ИЖФЩЦУПЁ РЬСІ УЅЕЕ ФФЧЛХЭЗЮ РаОюОп ЧЯДТ НУДыАЁ ЕЕЗЁЧдРЛ КЮСЄЧв Мі ОјДй.

МСЁРЬЕч ОЦДЯИщ ЕЕМАќРЛ АЁ КЛ ЕЖРкЕщРК ДРГЂАкСіИИ УЅЕщРЬ СжСІКАЗЮ БИКаЕЧОю РжРНРЛ ОЫ Мі РжДй. РЬЗИАд СЄИЎАЁ ОШЕХ РжРИИщ УЅРЛ УЃРЛ Мі ОјРЛ АЭРЬДй. ЖЧЧб УЅРхРЬ ХЉБт КАЗЮ ГѕПЉСЎ РжОю УЅРЬ КИАќЕЧОю РжДй. ХЉБт КА УЅРхАњ УЅРЧ КаЗљДТ ЙЬИЎ АэОШЕШ ЦВПЁ РЧЧЯАд ЕЧДТЕЅ РЬИІ ОЦХАХиУГЖѓ Чв Мі РжДй.

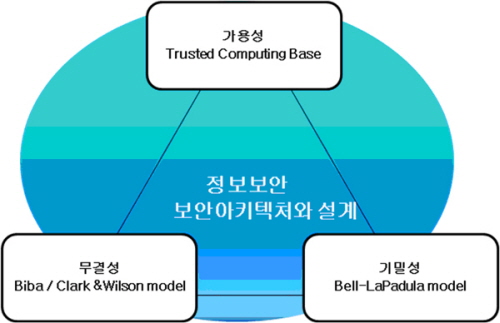

СЄКИКИОШРЛ РЇЧиМДТ КИОШОЦХАХиУГИІ БтЙнРИЗЮ ЧбДй. ЕЕМАќРЧ УЅРхРЧ ХЉБтПЭ КИАќРхМвЖѓДТ ЙАИЎРћРЮ МГАшДТ ЙАЗа КаЗљБтСиАњ ААРК ГэИЎРћРЮ МГАшАЁ Рп СЖШ ЕЧОюОп ЧбДй. СЄКИКИОШРЧ ОЦХАХиУГ ЖЧЧб ААРК ИЦЖєРИЗЮ КИИщ ЕШДй. СЄКИКИОШ ОЦХАХиУГРЧ МГАшОп ИЛЗЮ СЄКИКИШЃРЧ НУРлСЁРЬЖѓ Чв Мі РжДй.

CBK(Common Body of Knowledge:(СЄКИКИОШ)СіНФУМАш)ИІ РЬЧиЧЯДТ НУАЃ, Бз ДйМИ ЙјТА СжСІ(ЕЕИоРЮРЬЖѓАэ ЧЅЧіЧиЕЕ ЕЩ АЭ ААДй)ИІ ЛьЦьКИРк. КИОШОЦХАХиУГПЭ МГАшЖѓДТ СжСІРЬДй.

АЁПыМК, ЙЋАсМК, БтЙаМКРЧ КИОШ 3ПфМвИІ БИЧіЧЯБт РЇЧб РРПыЧСЗЮБзЗЅРЧ КИОШОЦХАХиУГАЁ РжДй. ЖЧЧб НУНКХлАњ БзИІ РЬЗчДТ ФФЦїГЭЦЎРЧ КИОШ АЕЕПЭ УыОрСЁРЛ АэЗСЧиОп ЧбДй. КИОШРћПыРЛ РЇЧб АјХыРћРЮ КИОШИ№ЕЈРЛ СЄРЧЧиОп ЧбДй. ДѕКвОю СЄКИНУНКХл ЦђАЁИ№ЕЈРЛ ХыЧи НХЗкМКРЛ КИСѕЧЯПЉОп ЧбДй. СЄКИКИОШРЧ БйКЛРћРЮ ЦВ, ИЛ БзДыЗЮ ОЦХАХиУГАЁ СжСІРЬДй.

CISSP(Certified Information System Security Professional:БЙСІАјРЮ СЄКИНУНКХл КИОШ РќЙЎАЁ) РкАнСѕРЛ МвСіЧЯАэ СЄКИКИОШ КаОпПЁМ ШАЙпШї ШАЕПРЛ ЧЯДТ ЕЖРкГЊ ШЄРК CISSPИІ СіБн ЕЕРќЧЯДТ РжДТ ЕЖРк, ЖЧЧб CISSPИІ УГРН ЕщОюКИДТ ЕЖРкРЬАЧ АЃПЁ СЄКИКИОШРЧ РЬЗаРћ ЙйХСРЛ ОЫБт РЇЧб НУАЃРЬ ЕЧБц ЙйЖѕДй.

АЁПыМК, ЙЋАсМК, БтЙаМКАњ КИОШОЦХАХиУГ

КИОШОЦХАХиУГРЧ И№ЕЈПЁМ АЁПыМКРЛ ГэЧЯБтДТ ШћЕщСіИИ TCB(Trusted Computing Base)ДТ КИОШОЦХАХиУГПЭ ЙАИЎРћ АЁПыМКРЛ СІАјЧбДй. S/W, H/W, FirmwareИІ ЦїЧдЧб НУНКХл ГЛРЧ И№Еч КИОШ ИоФПДЯСђРЛ ЦїЧдЧЯАд ЕШДй. ОЦЗЁ ГЛПыЕщРЬ TCBИІ БИМКЧЯАэ РжДй.

- НХЗкЕШ АцЗЮ(Trusted Path)

- КИОШ АцАш(Security Perimeter)

- ТќСЖ И№ДЯХЭ(Reference Monitor)

- КИОШ ФПГЮ(Security Kennel)

- КИОШ ЕЕИоРЮ(Security Domain)

СїСЂРћРЮ ЙЋАсМКРЛ СІАјЧЯДТ И№ЕЈРК BibaПЭ Clark & Wilson И№ЕЈРЬДй. BibaИ№ЕЈРК ЙЋАсМКРЛ РЇЧб ЛѓОїПы И№ЕЈЗЮНс УжУЪРЧ МіЧаРћ И№ЕЈРЬЖѓДТ АЭРЬ РЧЙЬАЁ РжРИИч, NRD(No Read Down)Ањ NWU(No Writ Up)РЧ АДУМПЁ ДыЧб 2АЁСі СЂБйЙ§РЬ РжДй. Clark & WilsonИ№ЕЈ ЖЧЧб ЙЋАсМКРЛ АСЖЧЯДТ ЛѓОїРћ И№ЕЈРЬСіИИ СїЙЋКаИЎ(SOD:Segregation Of Duty)ПЭ АЈЛч(Auditing) БтДЩРЬ ЦїЧдЕЧОю РжДй.

БтЙаМКРК Bell-LaPadulaИ№ЕЈРЬ ДыЧЅРћРЬДй. ДйСпЕюБоКИОШРЛ СЄЧќШЧи СжУМПЭ АДУМРЧ КИОШМіСиАњ СЂБйРЛ ЛчПыЧЯПДДй. NRU(No Read Up)Ањ NWD(No Write Down)ПЭ РгРЧРћ СЂБйХыСІИІ БтЙнРИЗЮ ЧбДй.

ЁуАЁПыМК, ЙЋАсМК, БтЙаМКАњ КИОШОЦХАХиУГ.

БтОїКИОШ ОЦХАХиУГРЧ ЧЪПфМК

ОЦХАХиУГРЧ ЧЪПфМКПЁ ДыЧиМДТ БлРЧ УЪЙнКЮПЁМ МГИэЧЯПДДй. ОЦХАХиУГИІ БтЙнРИЗЮ КИОШРЛ БИЧіЧЯПЉОп УМАшРћРЮ СЂБйРЛ Чв Мі РжДТ АЭРК ЙАЗаРЬИч ЧтШФ АЁБюПю ЙЬЗЁРЧ КИОШМГАшИІ ПЙЛѓЧв Мі РжДй. РЯСЄЧб ЦВРЬ РжОюОп Бз ЦВПЁ ИТУпОю БИМКПфМвИІ БИУрЧв Мі РжРИИч ХыРЯЕШ БИМКПфМвИІ УЃОЦ ГО Мі РжДТ АЭРЬДй. Пж БтОїКИОШ ОЦХАХиУГИІ МіИГЧиОп ЧЯДТСіИІ ГЊПЧиКИИщ ДйРНАњ ААДй.

- СЄКИКИОШРЧ ЛѓШЃПюПЕ, ХыЧеРЛ СІАј

- ЛѕЗЮПю КИОШМГАшПЭ БИУрРЧ ШПРВРћРЮ СіПј

- СЄКИРкЛъРЧ КИШЃИІ РЇЧб КИОШМжЗчМЧ РћПыРЧ ПыРЬМК

- СЄКИРкЛъРЧ РЇЧшРЛ АќИЎЧЯИч СпКЙАњ ДЉЖєРЛ ЙцСіЧЯПЉ КёПф Р§АЈ

- РЧЛчАсСЄБЧРкРЧ КќИЃАэ ЧіИэЧб РЧЛчАсСЄ СіПј

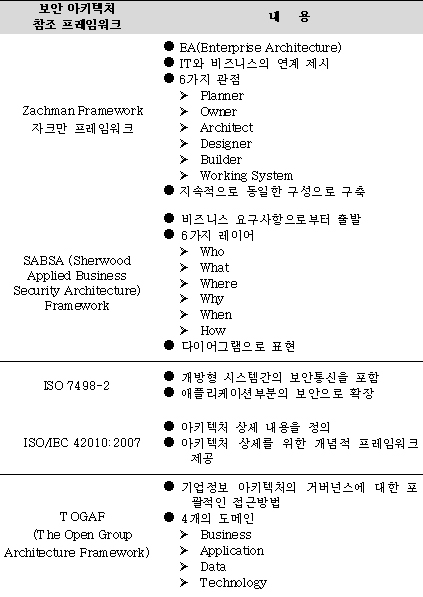

КИОШ ОЦХАХиУГПЭ ЧСЗЙРгПіХЉ

ЁуКИОШ ОЦХАХиУГИІ БИЧіЧЯБт РЇЧб ТќСЖ ЧСЗЙРгПіХЉЕщ.

ИЮРНИЛ

СЄКИ(НУНКХл)КИОШРЧ ABC, CBKИІ РЬЧиЧЯДТ 6ЙјТА НУАЃРЬИщМ CBKРЧ СжСІЗЮДТ 5ЙјТА СжСІРЮ КИОШ ОЦХАХиУГПЭ МГАшПЁ ДыЧиМ ОЫОЦКИОвДй. ОЦХАХиУГИІ ОъБтЧЯДй КИДЯ СЛ ЕќЕќЧб ОъБтЕщЗЮ РЬЗчОюСЎ РжОњДй.

CBKРЧ АцПьЕЕ ДйИЅ СіНФУМАшПЭ ИЖТљАЁСіЗЮ ИХГт ГЛПыРЛ КИПЯЧЯАэ РжДй. ЦЏШї РЬ ЕЕИоРЮПЁМДТ КИОШ ОЦХАХиУГПЭ МГАшПЁ РжОю ITИІ БИМКЧЯАэ РжДТ ДйИЅ ЧСЗЙРгПіХЉИІ ОЫОЦОп РћЧеЧб ОЦХАХиУГПЭ МГАшИІ Чв Мі РжДйАэ ЧбДй. ISO/IEC 27001, ITIL, COSO, CMMIАЁ Бз ГЛПыРЬДй.

СЄКИКИОШРЧ БЙСІ ЧЅСиПЁ ДыЧб РЮСѕРК ISO/IEC 27001РЬДй. ITМКёНКАќИЎИІ РЇЧб ЧСЗЙРгПіХЉРЧ БИЧіРК ITIL(IT Infrastructure Library)РЬДй. БтОїРЧ ГЛКЮХыСІПЭ БтОїРќЙнРЧ РЇЧшАќИЎИІ ОъБтЧЯДТ АЭРК COSO(Committee Of Sponsoring Organization) И№ЕЈРЬДй. SW ЧАСњЦђАЁ БтСиРИЗЮ ГЮИЎ ЛчПыЕЧАэ РжДТ CMMРЧ ШФМг И№ЕЈРЮ CMMI(Capability Maturity Model Integration)ДТ МвЧСЦЎПўОю(SW)ПЭ НУНКХл БтМњРЧ ЧСЗЮММНК АГМБРЛ РЇЧб ХыЧеИ№ЕЈРЬДй.

МеРкДТ ЁАРћРЛ ОЫАэ ГЊИІ ОЫИщ Йщ Йј НЮПі РЇХТЗгСі ОЪДй(ђБљЈђБаљ лнюњнеїП)ЁБАэ ЧпДй. СЄКИКИОШРЧ ПУА№РК И№НРРК ПЌАќЕШ ДйИЅ СіНФУМАш, ЧСЗЙРгПіХЉИІ ОѓИЖГЊ РЬЧиЧЯДРГФПЁ ДоЗС РжДйАэЕЕ КМ Мі РжДй.

CISSPРИЗЮМ ШЄРК СЄКИКИШЃ РќЙЎАЁЗЮМРЧ БцРК СЄКИ(НУНКХл)КИОШАњ БтХИ ПЌАќЕЧДТ КёСюДЯНК ИёРћДоМКРЛ РЇЧб ДйИЅ И№ЕЈРЛ ОЭРИЗЮНс ШЎРхЕШДй. КёСюДЯНКИІ АјКЮЧЯАэ ХИ СіНФРЛ ПЌБИЧЯБтПЁ КИОШРќЙЎАЁДТ ЙйЛкДй. БзЗЏБтПЁ РќЙЎАЁРЬДй. ВїРгОјРЬ ОЧЛѓФкЕх ЦаХЯРЛ КаМЎЧЯДТ ЙцШКЎАњ IDSИІ КИЖѓ. ПьИЎЕЕ БзЕщУГЗГ ЧиОп ЧЯСі ОЪРЛБю?

КИДй РкММЧб ГЛПыРК www.isc2.org ШЄРК www.cisspkorea.or.krПЁМ УЃОЦКМ Мі РжДй.

[ТќАэРкЗс Йз УтУГ]

www.isc2.org

www.cisspkorea.or.kr

Official (ISC)2 Guide to the CISSP CBK, Auerbach Publications, 2007~2008

Information Security Governance, ITGI, 2008

InfoSecurity Professional Magazine, ISC2, 2008~2010

[ЧЪРк(СЖШёСи) ОрЗТ]

-ITФСМГЦУ Йз ITАЈИЎЙ§РЮ МіМЎФСМГХЯЦЎ

-(Лч)ЧбБЙСЄКИНУНКХл АЈЛчХыСІЧљШИ ISACA Korea РгПј

-ЧбБЙ CISSP ЧљШИ (ISC)2 Korea РгПј

-ЧбБЙ ЦїЗЛНФСЖЛч РќЙЎАЁ ЧљШИ РгПј

-ЧбБЙ СЄКИБтМњ ЧСЗЮСЇЦЎАќИЎ РкАнАЫСЄПј ПюПЕРЇПј

-АЈЛчЧрСЄЧаАњ МЎЛчАњСЄ

-(ISC)2 CISSP БЙСІАјРЮ АЛч

-ЖѓРЬСіПђ, ЧбБЙЛ§ЛъМК КЛКЮ АЛч

-Сж АќНЩЛч: IT АЈЛчПЭ СЄКИКИШЃИІ ШЎРхЧЯПЉ КёСюДЯНКПЁ ПЌАшЧЯДТ КаОпПЭ IT АХЙіГЭНКПЭ СЄКИКИОШАХЙіГЭНК

[БлЁЄСЖШёСи(josephc@chol.com) CISSP, CCFP, CSSLP, ISO 27001(P.A), CISM, CGEIT, CISA, COBIT, ITIL, CIA, IT-PMP, PMP, ISO 20000(P.A), (ISC)2 CISSP АјРЮАЛч, СЄКИНУНКХлАЈИЎПј]

[СЄИЎ / БшСЄПЯ БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(http://www.boannews.com/) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

[2024-09-29]

[2024-09-29]