지난 7월, 자체 버그 바운티 프로그램에서 개인정보 유출 정황 발견

해당 정보는 지난 9월 다크웹에서 최초로 비공개 거래됐으며, 최근 해당 정보 중 27만 건 공개

암호화폐 원장은 안전하나, 개인정보 악용한 피싱 우려 있어 사용자 주의 당부

[보안뉴스 이상우 기자] 글로벌 유명 암호화폐 보관 서비스 렛저(LEDGER)에서 유출된 개인정보가 다크웹에 등장했다. 렛저는 지난 7월 사이버 공격을 통해 개인정보 유출 등 침해사고 정황이 발견됐으나, 당시에는 큰 이슈 없이 사건이 흐지부지됐다. 하지만 해당 정보가 최근 다크웹을 통해 거래됐으며, 규모는 약 100만 건이고, 이 중에는 국내 사용자의 가입정보도 포함돼 있는 것으로 나타나 파장이 커질 전망이다. 암호화폐 분산원장 등 주요 정보는 안전한 것으로 보이지만, 유출 정보를 악용한 2차 공격 가능성은 여전히 존재한다.

빅데이터 인텔리전스 보안 전문 기업 S2W LAB에 따르면 다크웹 상에서 렛저 사용자 정보를 거래한 정황이 나타났다. 유출정보 거래가 최초로 확인된 시점은 지난 9월 29일이며, 공격자는 다크웹에 개설한 페이지를 통해 유출한 데이터 100만 건을 경매 방식으로 판매한다며 샘플 자료를 공개했다. 내용은 렛저에서 유출한 이메일, 이름, 주소, 국가 등이다. 약 한달 뒤인 10월 26일에는 특정 사용자가 해당 정보를 낙찰 받았으며 경매를 종료한다는 포스트를 올렸다.

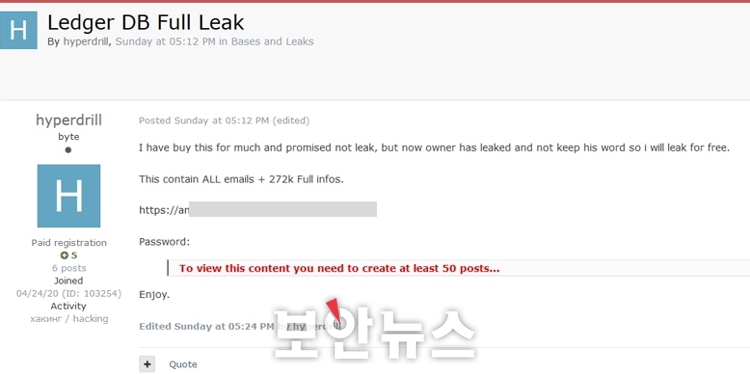

12월 20일에는 낙찰자와 동일한 ID를 사용하는 인물이 유출 데이터로 보이는 내용을 다크웹에 공개했다. 그는 “해당 경매로 구매한 데이터가 독점이 아니라, 여러 구매자에게 팔린 듯하다. 이는 명백히 계약 위반이므로 데이터를 공개한다”고 밝혔다

구매자가 다크웹에 올린 게시물에 따르면 최초 판매분 100만 건에는 27만여 건의 렛저 사용자 계정과 73만여 건의 뉴스레터 구독 계정 정보가 포함돼 있으며, 공개한 내용은 27만 2,853건에 해당하는 사용자 계정 정보다.

S2W LAB이 해당 정보를 분석한 결과 여기에는 국내 가입자 계정도 2,503개가 포함돼 있으며, 12월 23일 관련 내용을 한국인터넷진흥원에 신고 조치했다고 밝혔다. 계정 내용에는 이메일, 성명, 세부 주소, 연락처(핸드폰 주소) 등이 포함돼 있다. 직장명으로 보이는 데이터 필드에는 주요 대기업, 국내 암호화폐 거래소 대표 및 직원, 은행, 공기업 등도 다수 발견되고 있어 2차 피해 예방 등 보안 조치가 필요할 것으로 보인다.

렛저 서비스는 USB 형태의 하드웨어를 통해 원장에 접근하는 방식으로, 단순히 개인정보를 유출한 것만으로는 해당 원장의 암호화폐를 탈취할 가능성은 적을 것으로 보인다고 설명했다. 실제로 렛저 역시 고객의 자산은 안전하다고 안내하는 상황이다. 하지만 이번 침해사고에서 유출 피해자는 글로벌 유명 가상자산 보관 서비스 이용자인 만큼 주의가 필요하다. 암호화폐를 보유하고 있는 이들은 상대적으로 많은 자산을 가졌을 가능성이 높으며, 이번 유출정보를 바탕으로 해당 사용자의 다른 서비스를 노리는 것 역시 가능하다.

S2W LAB 인텔리전스팀 곽경주 이사는 “해당 정보가 경매를 통해서 매매된 흔적이 있고, 매매 시점 이전에 해킹을 통해 유출됐다면, 이미 오래전부터 사이버 공격자가 해당 사용자를 노려왔을 가능성도 크다”며, “이에 사용자는 피싱 이메일, 피싱 사이트 접속 유도를 특히 유의해야 하며, 보안의 기본적인 원칙들을 재점검하고 잘 지켜서 피해가 없도록 주의를 요한다”고 당부했다.

한편, 렛저는 지난 7월, 자체 버그 바운티 프로그램을 통해 정보가 유출된 사실을 인지했으며, 공격자는 API 취약점을 이용해 해당 데이터에 접근한 것으로 알려졌다. 현재 해당 API 키는 비활성화된 상태다. 프랑스 데이터 보호 기관인 CNIL이 조사한 결과 크리덴셜은 유출되지 않았으며, 렛저는 이와 관련한 공지를 이메일로 발송했다. 특히, 자신들은 복구 키를 직접적으로 요구하지 않으며, 유출된 정보로 이메일 등을 통한 피싱 공격 우려가 있는 만큼 이를 함부로 제공하지 말라고 안내했다.

[이상우 기자(boan@boannews.com)]

해당 정보는 지난 9월 다크웹에서 최초로 비공개 거래됐으며, 최근 해당 정보 중 27만 건 공개

암호화폐 원장은 안전하나, 개인정보 악용한 피싱 우려 있어 사용자 주의 당부

[보안뉴스 이상우 기자] 글로벌 유명 암호화폐 보관 서비스 렛저(LEDGER)에서 유출된 개인정보가 다크웹에 등장했다. 렛저는 지난 7월 사이버 공격을 통해 개인정보 유출 등 침해사고 정황이 발견됐으나, 당시에는 큰 이슈 없이 사건이 흐지부지됐다. 하지만 해당 정보가 최근 다크웹을 통해 거래됐으며, 규모는 약 100만 건이고, 이 중에는 국내 사용자의 가입정보도 포함돼 있는 것으로 나타나 파장이 커질 전망이다. 암호화폐 분산원장 등 주요 정보는 안전한 것으로 보이지만, 유출 정보를 악용한 2차 공격 가능성은 여전히 존재한다.

▲다크웹에서 렛저 유출정보를 구매한 인물이 공개한 정보[자료=S2W LAB]

빅데이터 인텔리전스 보안 전문 기업 S2W LAB에 따르면 다크웹 상에서 렛저 사용자 정보를 거래한 정황이 나타났다. 유출정보 거래가 최초로 확인된 시점은 지난 9월 29일이며, 공격자는 다크웹에 개설한 페이지를 통해 유출한 데이터 100만 건을 경매 방식으로 판매한다며 샘플 자료를 공개했다. 내용은 렛저에서 유출한 이메일, 이름, 주소, 국가 등이다. 약 한달 뒤인 10월 26일에는 특정 사용자가 해당 정보를 낙찰 받았으며 경매를 종료한다는 포스트를 올렸다.

12월 20일에는 낙찰자와 동일한 ID를 사용하는 인물이 유출 데이터로 보이는 내용을 다크웹에 공개했다. 그는 “해당 경매로 구매한 데이터가 독점이 아니라, 여러 구매자에게 팔린 듯하다. 이는 명백히 계약 위반이므로 데이터를 공개한다”고 밝혔다

구매자가 다크웹에 올린 게시물에 따르면 최초 판매분 100만 건에는 27만여 건의 렛저 사용자 계정과 73만여 건의 뉴스레터 구독 계정 정보가 포함돼 있으며, 공개한 내용은 27만 2,853건에 해당하는 사용자 계정 정보다.

S2W LAB이 해당 정보를 분석한 결과 여기에는 국내 가입자 계정도 2,503개가 포함돼 있으며, 12월 23일 관련 내용을 한국인터넷진흥원에 신고 조치했다고 밝혔다. 계정 내용에는 이메일, 성명, 세부 주소, 연락처(핸드폰 주소) 등이 포함돼 있다. 직장명으로 보이는 데이터 필드에는 주요 대기업, 국내 암호화폐 거래소 대표 및 직원, 은행, 공기업 등도 다수 발견되고 있어 2차 피해 예방 등 보안 조치가 필요할 것으로 보인다.

▲다크웹에 공개된 렛저 유출정보 중 국내 사용자 정보[자료=S2W LAB]

렛저 서비스는 USB 형태의 하드웨어를 통해 원장에 접근하는 방식으로, 단순히 개인정보를 유출한 것만으로는 해당 원장의 암호화폐를 탈취할 가능성은 적을 것으로 보인다고 설명했다. 실제로 렛저 역시 고객의 자산은 안전하다고 안내하는 상황이다. 하지만 이번 침해사고에서 유출 피해자는 글로벌 유명 가상자산 보관 서비스 이용자인 만큼 주의가 필요하다. 암호화폐를 보유하고 있는 이들은 상대적으로 많은 자산을 가졌을 가능성이 높으며, 이번 유출정보를 바탕으로 해당 사용자의 다른 서비스를 노리는 것 역시 가능하다.

S2W LAB 인텔리전스팀 곽경주 이사는 “해당 정보가 경매를 통해서 매매된 흔적이 있고, 매매 시점 이전에 해킹을 통해 유출됐다면, 이미 오래전부터 사이버 공격자가 해당 사용자를 노려왔을 가능성도 크다”며, “이에 사용자는 피싱 이메일, 피싱 사이트 접속 유도를 특히 유의해야 하며, 보안의 기본적인 원칙들을 재점검하고 잘 지켜서 피해가 없도록 주의를 요한다”고 당부했다.

한편, 렛저는 지난 7월, 자체 버그 바운티 프로그램을 통해 정보가 유출된 사실을 인지했으며, 공격자는 API 취약점을 이용해 해당 데이터에 접근한 것으로 알려졌다. 현재 해당 API 키는 비활성화된 상태다. 프랑스 데이터 보호 기관인 CNIL이 조사한 결과 크리덴셜은 유출되지 않았으며, 렛저는 이와 관련한 공지를 이메일로 발송했다. 특히, 자신들은 복구 키를 직접적으로 요구하지 않으며, 유출된 정보로 이메일 등을 통한 피싱 공격 우려가 있는 만큼 이를 함부로 제공하지 말라고 안내했다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

이상우기자 기사보기

이상우기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)