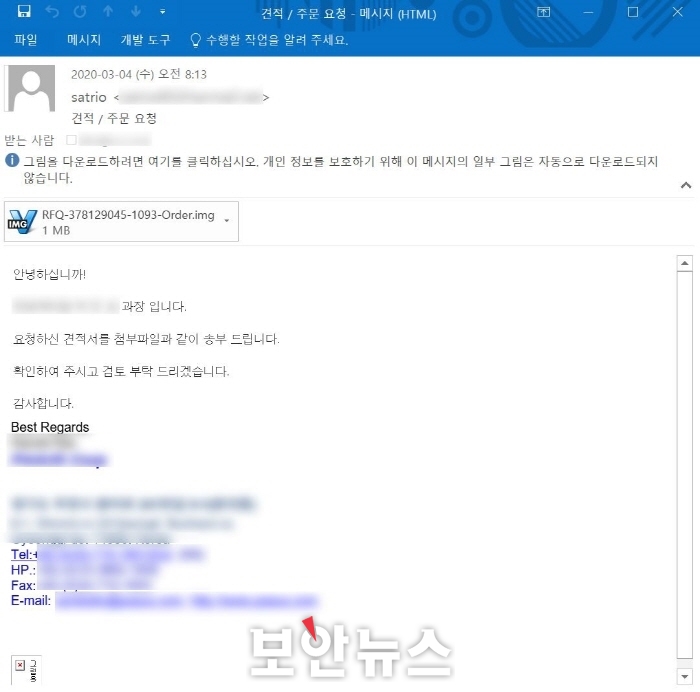

УЗКЮЕШ РЬЙЬСі ЦФРЯ(.img) ОаУр ЧиСІ ШФ НЧЧр НУ ХАКИЕх РдЗТ СЄКИ ХЛУы ОЧМКФкЕх МГФЁ

[КИОШДКНК НХЕПШЦ БтРк] ОШЗІ(ДыЧЅ БЧФЁСп)РЬ АпРћМИІ РЇРхЧб РЬИоРЯЗЮ РЏЦїЕЧДТ СЄКИХЛУыЧќ ОЧМКФкЕхИІ ЙпАпЧи ЛчПыРкРЧ СжРЧИІ ДчКЮЧпДй.

АјАнРкДТ ЦЏСЄ БтОїРЛ ЛчФЊЧи ЁЎАпРћ ЖЧДТ СжЙЎ ПфУЛЁЏРЬЖѓДТ СІИёРЧ ИоРЯРЛ ЙпМлЧбДй. ИоРЯ КЛЙЎПЁДТ ЁЎПфУЛЧЯНХ АпРћМИІ УЗКЮЦФРЯАњ ААРЬ МлКЮЕхИАДйЁЏДТ ГЛПыРЛ ЦїЧдНУХВДй. ЦЏШї, АјАнРкДТ НЧСІ БтОїРЛ ЛчФЊЧЯАэ ИоРЯ ГЛПыЕЕ РкПЌНКЗДАд РлМКЧи МіНХРкАЁ РЧНЩОјРЬ УЗКЮЦФРЯРЛ ДйПюЗЮЕх ЙоЕЕЗЯ РЏЕЕЧпДй.

ЁуАпРћ, СжЙЎ ПфУЛРИЗЮ РЇРхЧб ОЧМКИоРЯ РЬЙЬСі[РЬЙЬСі=ОШЗІ]

УЗКЮЕШ ЦФРЯРК РЬЙЬСі(.img) ЦФРЯЗЮ, ГЛКЮПЃ НЧЧр ЦФРЯ(.exe)РЛ ЦїЧдЧЯАэ РжДй. МіНХРкАЁ АпРћМЗЮ ТјАЂЧи ОаУрРЛ ЧЎАэ ЧиДч ЦФРЯРЛ НЧЧрЧЯИщ, ОЧМК ЦФРЯРК ЦЏСЄ БИБл ЕхЖѓРЬКъРЧ URLПЁ СЂМгЧи ОЧМКФкЕхИІ УпАЁЗЮ ДйПюЗЮЕх ЙоДТДй. АјАнРкДТ МіНХРкРЧ РЧНЩРЛ ЧЧЧЯБт РЇЧи РЯЙн ЛчПыРкЕщПЁАдЕЕ ФЃМїЧб БИБл ЕхЖѓРЬКъИІ РЬПыЧб АЭРИЗЮ УпСЄЕШДй.

РЬ ААРК ОЧМКФкЕх АЈПАРЛ ЙцСіЧЯБт РЇЧиМДТ ЁтУтУГАЁ КвКаИэЧб ИоРЯРЧ УЗКЮЦФРЯ НЧЧр РкСІ ЁтOS(ПюПЕУМСІ) Йз РЮХЭГн КъЖѓПьРњ(IE, ХЉЗв, ЦФРЬОюЦјНК Ею), РРПыЧСЗЮБзЗЅ(ОюЕЕКё, РкЙй Ею), ПРЧЧНК SW Ею ЧСЗЮБзЗЅРЧ УжНХ КИОШ ЦаФЁ РћПы ЁтУжНХ ЙіРќ ЙщНХ ЛчПы Ею БтКЛ КИОШМіФЂРЛ СіХАДТ АЭРЬ СпПфЧЯДй.

БИБл ЕхЖѓРЬКъПЁМ ДйПюЗЮЕх ЕШ ОЧМКФкЕхДТ ХАКИЕх РдЗТ СЄКИ, ХЌИГКИЕх ГЛПы Ею СЄКИИІ ХЛУыЧи АјАнРкРЧ МЙіЗЮ РќДоЧбДй. ЧіРч ОШЗІ V3 СІЧАБКРК ЧиДч ОЧМКФкЕхИІ ТїДмЧЯАэ РжДй.

УжРЏИВ ОШЗІ КаМЎЦР СжРгПЌБИПјРК ЁАФкЗЮГЊ19 ШЎЛъРИЗЮ ПТЖѓРЮ МвХыРЬ ИЙОЦСіИщМ СїРхРЮЕщРК РЬИоРЯРЛ РЬПыЧб АјАнПЁ ГыУтЕЧБт НБДйЁБИч ЁАЦђМв УтУГАЁ КвКаИэЧб ИоРЯРЧ УЗКЮЦФРЯРК ПСі ОЪАэ УжНХ ЙіРќРЧ ЙщНХРЛ ЛчПыЧЯДТ Ею КИОШМіФЂРЧ НРАќШАЁ ЧЪПфЧЯДйЁБАэ ИЛЧпДй.

[НХЕПШЦ БтРк(sw@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

НХЕПШЦБтРк БтЛчКИБт

НХЕПШЦБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)