경찰·한국은행·법원 사칭에다 이미지저작권·인보이스 등 과거 기법도 재등장

[보안뉴스 권 준 기자] 국내 사용자를 타깃으로 한 랜섬웨어 등 악성코드 공습이 계속되고 있다. 한동안 경찰, 한국은행, 법원 등 국가 권력기관을 사칭하더니 이제는 이미지저작권과 해외 무역관련 인보이스 요청 등을 빌미로 랜섬웨어 및 트로이목마를 첨부한 악성 메일이 또 다시 유포되고 있다.

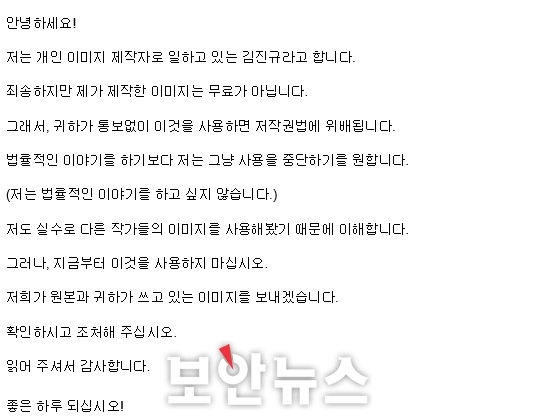

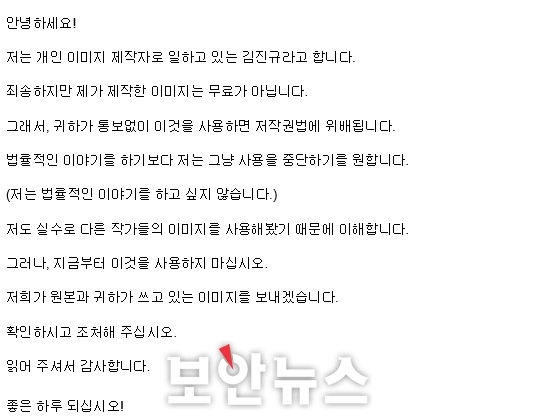

18일에는 이미지 저작권 침해를 빌미로 첨부파일 클릭을 유도하는 랜섬웨어 공격이 발견됐다. 해당 메일에는 개인 이미지 제작자 김진규를 사칭하면서 “제가 제작한 이미지는 무료가 아닙니다. 귀하가 통보 없이 이것을 사용하면 저작권법에 위배된다”며, “저희가 원본과 귀하가 쓰고 있는 이미지를 보내니 확인하고 조처해 달라”는 내용이 담겨 있다. 이는 지난해 말과 올해 초에 자주 유포된 바 있는 전형적인 이미지저작권 사칭 악성 메일이다.

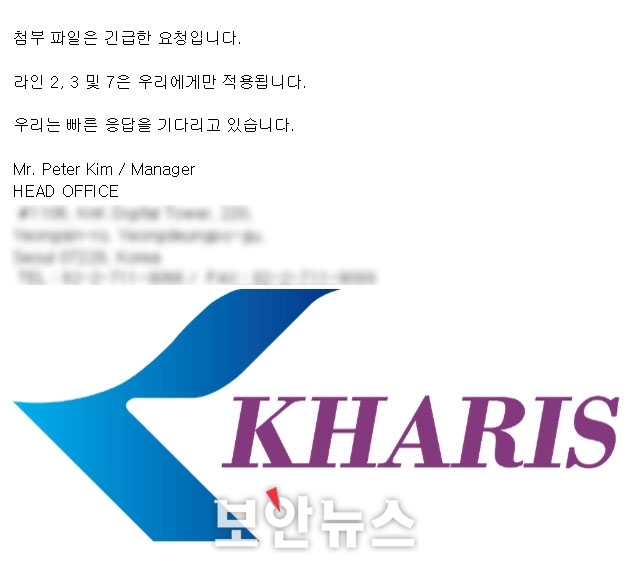

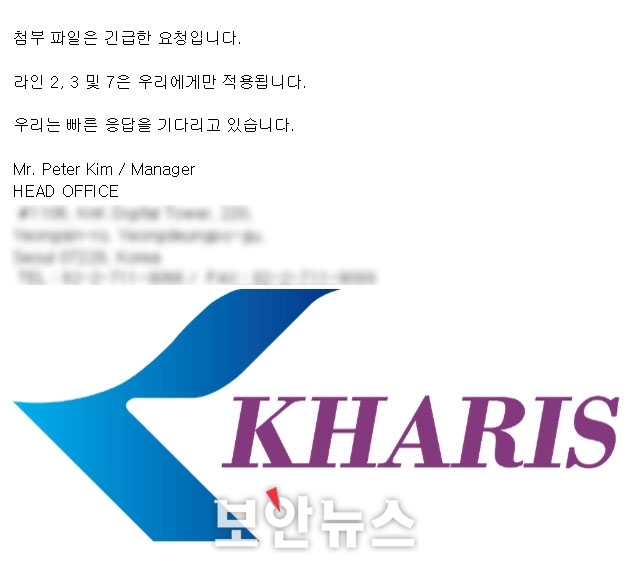

또한, 18일에는 ‘긴급출하 요청’이라는 제목으로 악성 메일이 유포되기도 했다. 해당 메일은 해외 무역업체 담당자를 사칭해 “첨부 파일은 긴급한 요청입니다. 라인 2,3 및 7은 우리에게만 적용됩니다. 우리는 빠른 응답을 기다리고 있습니다”라는 짧은 메일로 긴급함을 강조하는 동시에 첨부 파일에 궁금증을 갖도록 함으로써 다운로드 및 실행을 유도하고 있다. 이번 메일도 얼마 전 발견된 해외 무역거래에 필요한 인보이스/송장을 요청하는 방식과 매우 흡사한 형태를 띠고 있다.

본지가 보안전문업체 이스트시큐리티에 긴급히 의뢰해 분석한 결과에 따르면 해당 메일에 첨부된 ‘제목 없는 첨부 파일 00347.dat’의 경우 실제로는 압축 프로그램의 일종인 rar 파일로 되어 있으며, 내부에 악성 exe 파일이 있는 것으로 분석됐다. 해당 악성파일은 봇(Bot) 계열의 트로이목마인 것으로 드러났다.

이렇듯 최근 대규모로 유포되는 랜섬웨어 등 악성코드가 포함된 메일 피해를 최소화하기 위해서는 △신뢰할 수 있는 백신 프로그램 설치 및 최신 버전 유지 △윈도우 등 OS 및 사용 중인 프로그램은 최신 버전으로 업데이트 △중요자료는 네트워크에서 분리된 별도 저장장치에 정기적으로 백업 △출처가 불분명한 이메일 또는 첨부파일은 실행에 주의 등 보안수칙을 생활화해야 한다.

[권 준 기자(editor@boannews.com)]

[보안뉴스 권 준 기자] 국내 사용자를 타깃으로 한 랜섬웨어 등 악성코드 공습이 계속되고 있다. 한동안 경찰, 한국은행, 법원 등 국가 권력기관을 사칭하더니 이제는 이미지저작권과 해외 무역관련 인보이스 요청 등을 빌미로 랜섬웨어 및 트로이목마를 첨부한 악성 메일이 또 다시 유포되고 있다.

▲18일 유포된 이미지저작권 사칭 랜섬웨어 악성메일[이미지=보안뉴스]

18일에는 이미지 저작권 침해를 빌미로 첨부파일 클릭을 유도하는 랜섬웨어 공격이 발견됐다. 해당 메일에는 개인 이미지 제작자 김진규를 사칭하면서 “제가 제작한 이미지는 무료가 아닙니다. 귀하가 통보 없이 이것을 사용하면 저작권법에 위배된다”며, “저희가 원본과 귀하가 쓰고 있는 이미지를 보내니 확인하고 조처해 달라”는 내용이 담겨 있다. 이는 지난해 말과 올해 초에 자주 유포된 바 있는 전형적인 이미지저작권 사칭 악성 메일이다.

▲18일 유포된 ‘긴급출하 요청’ 제목의 악성 메일[이미지=보안뉴스]

또한, 18일에는 ‘긴급출하 요청’이라는 제목으로 악성 메일이 유포되기도 했다. 해당 메일은 해외 무역업체 담당자를 사칭해 “첨부 파일은 긴급한 요청입니다. 라인 2,3 및 7은 우리에게만 적용됩니다. 우리는 빠른 응답을 기다리고 있습니다”라는 짧은 메일로 긴급함을 강조하는 동시에 첨부 파일에 궁금증을 갖도록 함으로써 다운로드 및 실행을 유도하고 있다. 이번 메일도 얼마 전 발견된 해외 무역거래에 필요한 인보이스/송장을 요청하는 방식과 매우 흡사한 형태를 띠고 있다.

본지가 보안전문업체 이스트시큐리티에 긴급히 의뢰해 분석한 결과에 따르면 해당 메일에 첨부된 ‘제목 없는 첨부 파일 00347.dat’의 경우 실제로는 압축 프로그램의 일종인 rar 파일로 되어 있으며, 내부에 악성 exe 파일이 있는 것으로 분석됐다. 해당 악성파일은 봇(Bot) 계열의 트로이목마인 것으로 드러났다.

이렇듯 최근 대규모로 유포되는 랜섬웨어 등 악성코드가 포함된 메일 피해를 최소화하기 위해서는 △신뢰할 수 있는 백신 프로그램 설치 및 최신 버전 유지 △윈도우 등 OS 및 사용 중인 프로그램은 최신 버전으로 업데이트 △중요자료는 네트워크에서 분리된 별도 저장장치에 정기적으로 백업 △출처가 불분명한 이메일 또는 첨부파일은 실행에 주의 등 보안수칙을 생활화해야 한다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

권준기자 기사보기

권준기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)