中 인터넷응급센터 발표..7월 고위험급 보안 취약점 240개 달해

애플리케이션·웹 애플리케이션·운영체제·네트워크 장비 부문 보안 취약점 많아

“화웨이 스마트폰· D-Link 무선라우터 등에서 보안 취약점 탐지돼”

[보안뉴스 온기홍=중국 베이징] 중국 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 인터넷응급센터)’는 7월 한 달 동안 ‘국가정보보안 취약점 공유플랫폼(이하 CNVD)’을 통해 협력업체(보안업체, 통신서비스업체, 통신기기 장비 업체)들과 CNCERT 지역 센터, 개인(화이트 해커)으로부터 접수한 사건형 정보보안 취약점들을 평가해 최종 900여개를 확인해 등록했다고 밝혔다.

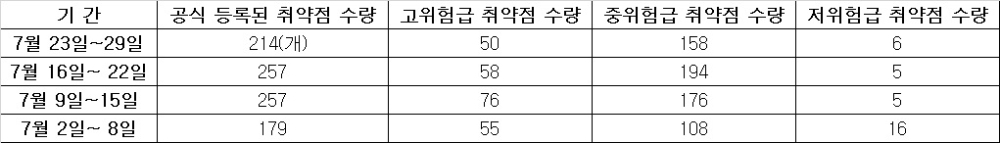

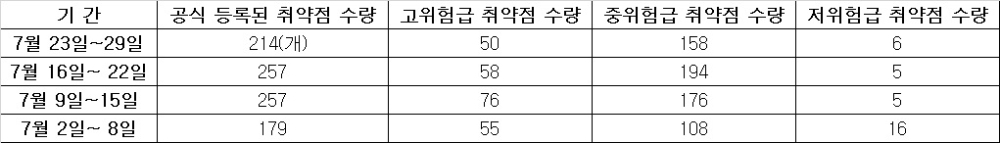

인터넷응급센터는 7월 넷째 주(7월 23일~29일)에 정보보안 취약점 214개를 최종 등록했고, 셋째 주(16일~22일)에 257개, 둘째 주(9일~15일) 257개, 첫째 주(2일~8일) 179개의 취약점을 확인해 최종 등록했다고 밝혔다.

정보보안 취약점을 위험 수준 등급별로 나눠 보면, 7월 넷째 주에는 전체 보안취약점 214개 가운데 ‘고위험’급 취약점이 50개, ‘중위험’급 158개, ‘저위험’급 6개로 평가됐다. 제로데이(0day) 관련 취약점은 66개로 전체의 31%에 차지했다. 셋째 주(전체 취약점 257개)에는 고위험급이 58개, 중위험급 194개, 저위험급 5개였다. 제로데이 취약점은 전체의 27%인 66개였다.

둘째 주(전체 취약점 257개)에 고위험급은 76개, 중위험급 176개, 저위험급 5개였다. 제로데이 취약점은 101개(전체의 39%)로 집계됐다. 첫째 주(취약점 179개)에는 고위험급 취약점 55개, 중위험급 108개, 저위험급이 16개였다. 제로데이 취약점은 34개(전체의 19%)로 확인됐다.

인터넷응급센터가 평가한 정보보안 취약점 위협 등급은 7월 첫째 주부터 넷째 주까지 모두 ‘중간’이었다.

7월 中 정부기관·통신·금융·에너지·교육 부문 정보시스템 내 보안취약점 탐지 현황

중국 인터넷응급센터가 CNVD를 통해 접수한 당·정부 기관 및 기업들과 관련된 사건형 보안 취약점을 보면, 7월 넷째 주에 807개(주간 42% 증가), 셋째 주 566개(주간 24% 증가), 둘째 주 456개(주간 61% 증가), 첫째 주 283개(주간 28% 감소)로 집계됐다.

센터가 중국 3개 유·무선 통신 서비스업체들에 통보한 정보보안 취약점 관련 사건은 7월 넷째 주 15건, 셋째 주 1건, 둘째 주 4건, 첫째 주 3건이었다. 센터가 은행, 증권, 보험, 에너지 등 중요 분야 기관·기업에 알린 보안 취약점 사건은 7월 넷째 주 10건, 셋째 주 23건, 둘째 주 26건, 첫째 주 12건에 달했다.

또한, 센터가 전국 각 지역의 CNCERT 센터와 협력해 검증·처리한 지방 중요 기관과 관련된 보안 취약점 사건은 7월 넷째 주 215건, 셋째 주 186건, 둘째 주 145건, 첫째 주 108건으로 집계됐다. 이어 센터가 교육 분야 응급기관과 협조해 검증·처리한 대학·연구원 시스템 취약점 사건은 7월 넷째 주 27건, 셋째 주 27건, 둘째 주 15건, 첫째 주 29건이었다.

센터가 국가 상급 정보보안 협조 기관에 보고한 각 정부 부처 및 위원회의 홈페이지와 부설 웹사이트 또는 직속 기관의 정보시스템 내 취약점 사건은 7월 넷째 주 10건, 셋째 주 26건, 둘째 주 10건, 첫째 주 16건이었다.

7월 中 정보시스템·SW·HW내 보안 취약점 탐지된 기업·기관 현황

인터넷응급센터는 7월 넷째 주 선전시 완방쑤다 국제물류, 안휘 안커생물공정(그룹), 다탕 차이푸투자관리, 톈진시 리다동관그룹, 광동성 커위앤공정감리자문, 중량(식량)그룹, 진타이그룹, 중국 국제청년호스텔, AppCMS, PCWAP, phpmywind, seacms, Gxlcms, 펑황 사이트, 중국입찰정보사이트, 중국기계공업연합회, 중국 중약협회, 중국아동문화예술촉진회 언어예술전문위원회, 중국영양학회, 중국현미경학회, 중국생화제약공업협회, 중국인재연구회 금융인재전문위원회 등 68개 회사·기관의 정보시스템 또는 HW·SW 제품에서 보안 취약점이 확인됐다고 밝혔다.

셋째 주에는 진쟝시 윈요우네트워크과기, 중국 다탕그룹, 베이징 싼요우 지식재산권대리, 푸롄기술, 진샨SW, 하얼빈 웨이청과기, 상하이 위앤통 쑤디(택배), 선전시 뎬칭정보기술, 상하이 웨이컨정보기술, 샨시 요우쿠 정보과기, SemCms, 이쉰BS 소프트웨어 네트워크 기술공작실, 전국 온라인교육 양광 학생모집 서비스 플랫폼, 전국 기업명부 사이트, 중국 실내장식협회, 중국 건설공정품질협회, 중국 의원 후방근무사이트, 중국 신용인증 사이트 등 43곳의 정보 시스템 또는 제품에서 취약점이 발견됐다고 센터는 확인했다.

둘째 주에 정보시스템 또는 제품에서 보안 취약점이 발견된 기업·기관은 허난 샹텅통용 항공과기, 하얼빈 웨이청과기, 베이지 통다신커 과기, 칭다오 이롼톈촹 네트워크과기, 중롼 국제, 산동 안자이 정보기술, 궈뎬 난징 자동화, 요우쉰 그룹(D-Link), Pablo Software Solutions, SemCms, Xiaocms, xdcms, 중국 기전산품 수출입상회, 중국영양학회, 교육자원 사이트, 전지 인력채용 사이트, 중국교육출판 사이트, 중국재무세무 사이트, 중국생물질산업 사이트 등 35곳이었다.

첫째 주에는 중국 지요우총공사, 산동 쟈저우 국제물류, ZZCMS, Pablo Software Solutions, 페이페이 잉스, 런런망, 국가생식건강자문사, 중국관리과학연구원, 중국담보협회, 전국청소년과기창신활동서비스플랫폼 등 33곳의 정보시스템 또는 제품에서 보안 취약점이 있는 것으로 확인됐다.

7월 中 주요 기업 정보보안 취약점 탐지 동향

중국 인터넷응급센터가 지난 달 최종 확인한 중국 기업들의 시스템과 하드웨어·소프트웨어 내 정보보안 취약점들을 살펴보면, 먼저 중국 통신장비·스마트폰 제조기업 화웨이(Huawei)의 스마트폰 ‘HuaweiMate 9 Pro’와 ‘P10 Plus’, 테블릿 PC ‘MediaPad M3’에서 ‘버퍼 오버플로우(Buffer Overflow)’ 취약점(CNVD-2018-14059)이 발견됐다, 화웨이의 무선 라우터 제품 ‘HuaweiHG255s-10’에는 경로 통과 취약점(CNVD-2018-13897)이 존재했다. 공격자는 원격으로 이 취약점을 이용해 신분 인증을 거치지 않은 상황에서 기기 상의 로컬 파일에 접속할 수 있다.

화웨이의 스마트 기기 ‘Huawei Emily-AL00A’에서는 권한 심사 우회 취약점(CNVD-2018-13551)이 밝혀졌다고 인터넷응급센터는 밝혔다. 공격자는 이 취약점을 이용해 이동전화기에 악성 애플리케이션을 설치할 수 있다. 화웨이의 스마트폰 ‘Huawei Mate 10’에서는 서비스거부 취약점(CNVD-2018-12788)이 탐지됐다. 해커는 스마트폰 사용자를 꾀어 악성 애플리케이션을 내려 받아 설치하게 한다.

화웨이의 스마트폰 ‘Huawei Mate 8, Huawei Mate 9、Huawei Mate 10, Huawei LYO-L21, HuaweiBerlin-L21HN, Prague-AL00A’를 비롯해 화웨이의 IPS 보안기기 ‘IPS Module’, 방화벽 기기 ‘NGFW Module’, 방어시스템 ‘NIP6300’에서도 여러 정보보안 취약점이 발견됐다고 인터넷응급센터는 밝혔다. 공격자는 이 취약점들을 이용해 중요한 정보들을 빼내고 권한을 상승시키며 원격 코드 실행 또는 서비스 거부 공격을 일으킬 수 있다.

화웨이가 내놓은 영상회의 기기인 ‘Huawei DP300’, 영상회의 일체화 기기 ‘RP200’에서는 공격자가 기기를 제어해 기기의 SCCP(Signalling Connection Control Part)를 변조하고 서비스 이상을 일으키는 취약점(CNVD-2018-12543)이 탐지됐다.

중국 요우쉰(D-Link)이 만든 라우터 제품 ‘D-Link DIR-629-B1’에서는 ‘weblogin_log’ 기능 버퍼 오버플로우 취약점(CNVD-2018-13767)이 확인됐다. 공격자는 ‘REMOTE_ADDR’ 환경 변수를 가진 ‘session.cgi?ACTION=logout’ 요구를 발송하고, 이 취약점을 이용해 임의 코드 실행 또는 서비스 거부(버퍼 오버플로우)를 할 수 있다. 또헌, 요우쉰의 무선 라우터 제품인 ‘D-Link DAP-1360’에서는 파일 경로 통과 및 XSS(Cross Station script) 취약점(CNVD-2018-13970)이 탐지됐다. 공격자는 원격으로 틀린 파라미터를 통해 비밀번호를 얻게 된다.

요우쉰의 무선 라우터 제품 ‘DIR-300’에서는 CSRF 취약점(CNVD-2018-13398)이 발견됐다. 해커는 이 취약점을 악용해 라우터를 조작할 수 있다. 또 다른 무선 라우터 제품 ‘D-link DIR-620’에서는 운영체제 명령 주입 취약점(CNVD-2018-12850)이 있는 것으로 확인됐다. 해커는 이 취약점을 악용해 운영체제 명령을 실행할 수 있다. ‘D-link DIR-620’에서는 권한 획득 취약점(CNVD-2018-12851)도 드러났다. 해커는 이 취약점을 이용해 방문 권한을 얻을 수 있다. 요우쉰의 무선 라우터 ‘D-Link DIR-890L A2’에서는 방문 제어 부당 취약점(CNVD-2018-12491)이 탐지됐다고 인터넷응급센터는 밝혔다.

푸롄(TP-LINK)이 공급하는 기업용 300M 무선 VPN 라우터 ‘TP-LINK WAR302’에서는 명령 주입 취약점(CNVD-2018-11826)이 탐지됐다. 해커는 이 취약점을 악용해 임의 코드를 실행한다. 이 회사의 무선 라우터 제품 ‘TP-Link Archer C1200’에서도 취약점이 드러났다.

광동성 선전시 소재 네트워크·통신설비 제조업체인 이천과기가 내놓은 라우터 ‘JCG-AC836’에서는 서비스거부 취약점(CNVD-2018-10952)이 확인됐다. 공격자는 애플리케이션에 특정 데이터 발송을 통해 애플리케이션 마비를 일으키는 것으로 밝혀졌다.

베이징 소재 엔지니어링 애플리케이션 업체인 제콩이 제공하는 윈도우 OS 바탕의 구성 SW ‘FameView’에는 코드 실행 취약점(CNVD-2018-11001)이 존재했다. 공격자는 악성 SW를 이용해 공격 대상 시스템에서 임의 코드 DLL 파일을 실행할 수 있다.

이밖에 위스과기가 내놓은 동영상 플레이어 소프트웨어 ‘ZPlayer’에는 코드 실행 취약점(CNVD-2018-11162)이 있는 것으로 드러났다.

‘애플리케이션 프로그램 부문에서 정보보안 취약점 가장 많이’

인터넷응급센터가 최종 등록한 정보보안 취약점들을 영향 대상에 따라 살펴보면, 7월 넷째 주(전체 등록 취약점 214개)에는 애플리케이션 (프로그램) 부문 취약점이 144개(점유율 67%)로 가장 많았다. 웹 애플리케이션 취약점 41개(19%), 네트워크 장비 27개(12%), 운영체제 1개(1%), 데이터베이스 부문이 1개(1%)로 뒤를 이었다.

셋째 주(전체 취약점 257개)에는 애플리케이션 부문 취약점이 185개(점유율 72%)였고, 웹 애플리케이션 취약점 37개(14%), 운영체제 17개(7%), 네트워크 장비 10개(4%), 데이터베이스 4개(2%), 보안제품 부문이 4개(1%)로 집계됐다. 둘째 주(전체 취약점 257개)의 경우, 애플리케이션 부문이 180개(점유율 70%), 네트워크 장비 28개(11%), 웹 애플리케이션 25개(10%), 운영체제 21개(8%), 보안제품 3개(1%)로 파악됐다. 첫째 주(전체 취약점 179개)에는 애플리케이션 부문 취약점이 88개로 전체의 49%를 차지했고, 운영체제 부문 취약점 48개(27%), 웹 애플리케이션 23개(13%), 네트워크 장비 17개(9%), 데이터베이스 2개(1%), 보안제품 1개(1%)로 확인됐다.

7월 中 통신·모바일 인터넷·공업제어시스템 부문별 정보보안 취약점 수량

인터넷응급센터가 정보보안 취약점을 분야 별로 나눠 조사한 결과, 7월 넷째 주에는 통신 부문 취약점은 22개(고위험 7개, 중위험 14개, 저위험 1개)로 가장 많았다. 모바일 인터넷 부문 취약점은 4개(고위험 1개, 중위험 3개), 공업제어시스템 부문 취약점은 4개(고위험 2개, 중위험 2개)로 확인됐다.

셋째 주에는 통신 부문 10개(고위험 4개, 중위험 6개), 모바일 인터넷 부문 취약점 4개(고위험 1개, 중위험 3개), 공업제어 부문 5개(중위험 5개)였다고 센터는 밝혔다. 둘째 주에는 모바일 인터넷 부문 취약점 20개(고위험 13개, 중위험 7개)가 가장 많았고, 통신 부문 10개(고위험 5개, 중위험 5개), 공업제어시스템 부문이 3개(고위험 3개)로 확인됐다.

첫째 주에는 모바일 인터넷 부문 취약점이 33개(고위험 18개, 중위험 14개, 저위험 1개), 공업제어시스템 부문 11개(고위험 4개, 중위험 6개), 통신 부문 5개(고위험 2개, 중위험 3개)였다.

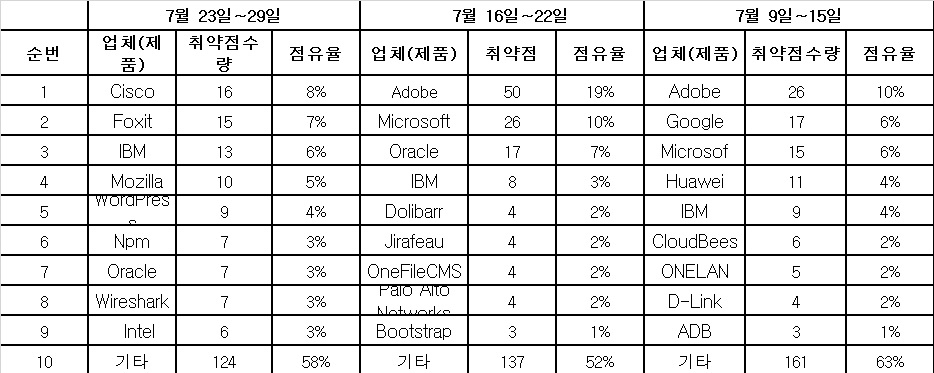

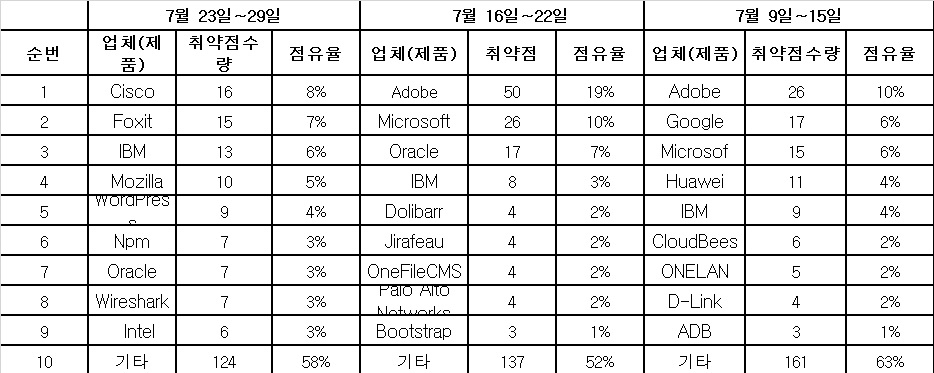

인터넷응급센터는 최종 등록한 정보보안 취약점 가운데 주요 국내외 업체(제품)의 수량과 비중을 살펴본 결과, 7월 넷째 주에는 Cisco, Foxit, IBM, Mozilla, WordPress, Npm, Oracle, Wireshark, Intel 순으로 상위 10위 안에 들었다고 밝혔다. 셋째 주에는 Adobe, Microsoft, Oracle, IBM, Dolibarr, Jirafeau, OneFileCMS, Palo Alto Networks, Bootstrap 등 차례로 보안 취약점 수량이 많았다.

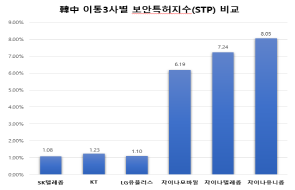

둘째 주에는 Adobe, Google, Microsof, Huawei, IBM, CloudBees, ONELAN, D-Link, ADB 순으로 보안 취약점 점유율이 높았다고 센터는 밝혔다. 첫째 주에는 Google(취약점 수량 31개, 점유율 17%), IBM(27개/15%), Microsoft(20개/1%), Apache(11개/6%), Linux(7개/4%), Siemens(6개/3%), EHCP(5개/3%), Medtronic(3개/2%), Safe'N'Sec(3개/2%), 기타(66개/37%) 등의 보안 취약점 수량이 확인됐다고 센터는 밝혔다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)]

애플리케이션·웹 애플리케이션·운영체제·네트워크 장비 부문 보안 취약점 많아

“화웨이 스마트폰· D-Link 무선라우터 등에서 보안 취약점 탐지돼”

[보안뉴스 온기홍=중국 베이징] 중국 ‘국가컴퓨터네트워크 응급기술처리 협조센터(CNCERT, 이하 인터넷응급센터)’는 7월 한 달 동안 ‘국가정보보안 취약점 공유플랫폼(이하 CNVD)’을 통해 협력업체(보안업체, 통신서비스업체, 통신기기 장비 업체)들과 CNCERT 지역 센터, 개인(화이트 해커)으로부터 접수한 사건형 정보보안 취약점들을 평가해 최종 900여개를 확인해 등록했다고 밝혔다.

▲중국 인터넷응급센터가 공식 확인해 등록한 7월 중국 내 정보보안 취약점 수량[자료=CNCERT]

인터넷응급센터는 7월 넷째 주(7월 23일~29일)에 정보보안 취약점 214개를 최종 등록했고, 셋째 주(16일~22일)에 257개, 둘째 주(9일~15일) 257개, 첫째 주(2일~8일) 179개의 취약점을 확인해 최종 등록했다고 밝혔다.

정보보안 취약점을 위험 수준 등급별로 나눠 보면, 7월 넷째 주에는 전체 보안취약점 214개 가운데 ‘고위험’급 취약점이 50개, ‘중위험’급 158개, ‘저위험’급 6개로 평가됐다. 제로데이(0day) 관련 취약점은 66개로 전체의 31%에 차지했다. 셋째 주(전체 취약점 257개)에는 고위험급이 58개, 중위험급 194개, 저위험급 5개였다. 제로데이 취약점은 전체의 27%인 66개였다.

둘째 주(전체 취약점 257개)에 고위험급은 76개, 중위험급 176개, 저위험급 5개였다. 제로데이 취약점은 101개(전체의 39%)로 집계됐다. 첫째 주(취약점 179개)에는 고위험급 취약점 55개, 중위험급 108개, 저위험급이 16개였다. 제로데이 취약점은 34개(전체의 19%)로 확인됐다.

인터넷응급센터가 평가한 정보보안 취약점 위협 등급은 7월 첫째 주부터 넷째 주까지 모두 ‘중간’이었다.

7월 中 정부기관·통신·금융·에너지·교육 부문 정보시스템 내 보안취약점 탐지 현황

중국 인터넷응급센터가 CNVD를 통해 접수한 당·정부 기관 및 기업들과 관련된 사건형 보안 취약점을 보면, 7월 넷째 주에 807개(주간 42% 증가), 셋째 주 566개(주간 24% 증가), 둘째 주 456개(주간 61% 증가), 첫째 주 283개(주간 28% 감소)로 집계됐다.

센터가 중국 3개 유·무선 통신 서비스업체들에 통보한 정보보안 취약점 관련 사건은 7월 넷째 주 15건, 셋째 주 1건, 둘째 주 4건, 첫째 주 3건이었다. 센터가 은행, 증권, 보험, 에너지 등 중요 분야 기관·기업에 알린 보안 취약점 사건은 7월 넷째 주 10건, 셋째 주 23건, 둘째 주 26건, 첫째 주 12건에 달했다.

또한, 센터가 전국 각 지역의 CNCERT 센터와 협력해 검증·처리한 지방 중요 기관과 관련된 보안 취약점 사건은 7월 넷째 주 215건, 셋째 주 186건, 둘째 주 145건, 첫째 주 108건으로 집계됐다. 이어 센터가 교육 분야 응급기관과 협조해 검증·처리한 대학·연구원 시스템 취약점 사건은 7월 넷째 주 27건, 셋째 주 27건, 둘째 주 15건, 첫째 주 29건이었다.

센터가 국가 상급 정보보안 협조 기관에 보고한 각 정부 부처 및 위원회의 홈페이지와 부설 웹사이트 또는 직속 기관의 정보시스템 내 취약점 사건은 7월 넷째 주 10건, 셋째 주 26건, 둘째 주 10건, 첫째 주 16건이었다.

7월 中 정보시스템·SW·HW내 보안 취약점 탐지된 기업·기관 현황

인터넷응급센터는 7월 넷째 주 선전시 완방쑤다 국제물류, 안휘 안커생물공정(그룹), 다탕 차이푸투자관리, 톈진시 리다동관그룹, 광동성 커위앤공정감리자문, 중량(식량)그룹, 진타이그룹, 중국 국제청년호스텔, AppCMS, PCWAP, phpmywind, seacms, Gxlcms, 펑황 사이트, 중국입찰정보사이트, 중국기계공업연합회, 중국 중약협회, 중국아동문화예술촉진회 언어예술전문위원회, 중국영양학회, 중국현미경학회, 중국생화제약공업협회, 중국인재연구회 금융인재전문위원회 등 68개 회사·기관의 정보시스템 또는 HW·SW 제품에서 보안 취약점이 확인됐다고 밝혔다.

셋째 주에는 진쟝시 윈요우네트워크과기, 중국 다탕그룹, 베이징 싼요우 지식재산권대리, 푸롄기술, 진샨SW, 하얼빈 웨이청과기, 상하이 위앤통 쑤디(택배), 선전시 뎬칭정보기술, 상하이 웨이컨정보기술, 샨시 요우쿠 정보과기, SemCms, 이쉰BS 소프트웨어 네트워크 기술공작실, 전국 온라인교육 양광 학생모집 서비스 플랫폼, 전국 기업명부 사이트, 중국 실내장식협회, 중국 건설공정품질협회, 중국 의원 후방근무사이트, 중국 신용인증 사이트 등 43곳의 정보 시스템 또는 제품에서 취약점이 발견됐다고 센터는 확인했다.

둘째 주에 정보시스템 또는 제품에서 보안 취약점이 발견된 기업·기관은 허난 샹텅통용 항공과기, 하얼빈 웨이청과기, 베이지 통다신커 과기, 칭다오 이롼톈촹 네트워크과기, 중롼 국제, 산동 안자이 정보기술, 궈뎬 난징 자동화, 요우쉰 그룹(D-Link), Pablo Software Solutions, SemCms, Xiaocms, xdcms, 중국 기전산품 수출입상회, 중국영양학회, 교육자원 사이트, 전지 인력채용 사이트, 중국교육출판 사이트, 중국재무세무 사이트, 중국생물질산업 사이트 등 35곳이었다.

첫째 주에는 중국 지요우총공사, 산동 쟈저우 국제물류, ZZCMS, Pablo Software Solutions, 페이페이 잉스, 런런망, 국가생식건강자문사, 중국관리과학연구원, 중국담보협회, 전국청소년과기창신활동서비스플랫폼 등 33곳의 정보시스템 또는 제품에서 보안 취약점이 있는 것으로 확인됐다.

7월 中 주요 기업 정보보안 취약점 탐지 동향

중국 인터넷응급센터가 지난 달 최종 확인한 중국 기업들의 시스템과 하드웨어·소프트웨어 내 정보보안 취약점들을 살펴보면, 먼저 중국 통신장비·스마트폰 제조기업 화웨이(Huawei)의 스마트폰 ‘HuaweiMate 9 Pro’와 ‘P10 Plus’, 테블릿 PC ‘MediaPad M3’에서 ‘버퍼 오버플로우(Buffer Overflow)’ 취약점(CNVD-2018-14059)이 발견됐다, 화웨이의 무선 라우터 제품 ‘HuaweiHG255s-10’에는 경로 통과 취약점(CNVD-2018-13897)이 존재했다. 공격자는 원격으로 이 취약점을 이용해 신분 인증을 거치지 않은 상황에서 기기 상의 로컬 파일에 접속할 수 있다.

화웨이의 스마트 기기 ‘Huawei Emily-AL00A’에서는 권한 심사 우회 취약점(CNVD-2018-13551)이 밝혀졌다고 인터넷응급센터는 밝혔다. 공격자는 이 취약점을 이용해 이동전화기에 악성 애플리케이션을 설치할 수 있다. 화웨이의 스마트폰 ‘Huawei Mate 10’에서는 서비스거부 취약점(CNVD-2018-12788)이 탐지됐다. 해커는 스마트폰 사용자를 꾀어 악성 애플리케이션을 내려 받아 설치하게 한다.

화웨이의 스마트폰 ‘Huawei Mate 8, Huawei Mate 9、Huawei Mate 10, Huawei LYO-L21, HuaweiBerlin-L21HN, Prague-AL00A’를 비롯해 화웨이의 IPS 보안기기 ‘IPS Module’, 방화벽 기기 ‘NGFW Module’, 방어시스템 ‘NIP6300’에서도 여러 정보보안 취약점이 발견됐다고 인터넷응급센터는 밝혔다. 공격자는 이 취약점들을 이용해 중요한 정보들을 빼내고 권한을 상승시키며 원격 코드 실행 또는 서비스 거부 공격을 일으킬 수 있다.

화웨이가 내놓은 영상회의 기기인 ‘Huawei DP300’, 영상회의 일체화 기기 ‘RP200’에서는 공격자가 기기를 제어해 기기의 SCCP(Signalling Connection Control Part)를 변조하고 서비스 이상을 일으키는 취약점(CNVD-2018-12543)이 탐지됐다.

중국 요우쉰(D-Link)이 만든 라우터 제품 ‘D-Link DIR-629-B1’에서는 ‘weblogin_log’ 기능 버퍼 오버플로우 취약점(CNVD-2018-13767)이 확인됐다. 공격자는 ‘REMOTE_ADDR’ 환경 변수를 가진 ‘session.cgi?ACTION=logout’ 요구를 발송하고, 이 취약점을 이용해 임의 코드 실행 또는 서비스 거부(버퍼 오버플로우)를 할 수 있다. 또헌, 요우쉰의 무선 라우터 제품인 ‘D-Link DAP-1360’에서는 파일 경로 통과 및 XSS(Cross Station script) 취약점(CNVD-2018-13970)이 탐지됐다. 공격자는 원격으로 틀린 파라미터를 통해 비밀번호를 얻게 된다.

요우쉰의 무선 라우터 제품 ‘DIR-300’에서는 CSRF 취약점(CNVD-2018-13398)이 발견됐다. 해커는 이 취약점을 악용해 라우터를 조작할 수 있다. 또 다른 무선 라우터 제품 ‘D-link DIR-620’에서는 운영체제 명령 주입 취약점(CNVD-2018-12850)이 있는 것으로 확인됐다. 해커는 이 취약점을 악용해 운영체제 명령을 실행할 수 있다. ‘D-link DIR-620’에서는 권한 획득 취약점(CNVD-2018-12851)도 드러났다. 해커는 이 취약점을 이용해 방문 권한을 얻을 수 있다. 요우쉰의 무선 라우터 ‘D-Link DIR-890L A2’에서는 방문 제어 부당 취약점(CNVD-2018-12491)이 탐지됐다고 인터넷응급센터는 밝혔다.

푸롄(TP-LINK)이 공급하는 기업용 300M 무선 VPN 라우터 ‘TP-LINK WAR302’에서는 명령 주입 취약점(CNVD-2018-11826)이 탐지됐다. 해커는 이 취약점을 악용해 임의 코드를 실행한다. 이 회사의 무선 라우터 제품 ‘TP-Link Archer C1200’에서도 취약점이 드러났다.

광동성 선전시 소재 네트워크·통신설비 제조업체인 이천과기가 내놓은 라우터 ‘JCG-AC836’에서는 서비스거부 취약점(CNVD-2018-10952)이 확인됐다. 공격자는 애플리케이션에 특정 데이터 발송을 통해 애플리케이션 마비를 일으키는 것으로 밝혀졌다.

베이징 소재 엔지니어링 애플리케이션 업체인 제콩이 제공하는 윈도우 OS 바탕의 구성 SW ‘FameView’에는 코드 실행 취약점(CNVD-2018-11001)이 존재했다. 공격자는 악성 SW를 이용해 공격 대상 시스템에서 임의 코드 DLL 파일을 실행할 수 있다.

이밖에 위스과기가 내놓은 동영상 플레이어 소프트웨어 ‘ZPlayer’에는 코드 실행 취약점(CNVD-2018-11162)이 있는 것으로 드러났다.

▲7월 중국 내 정보보안 취약점의 영향 대상에 따른 유형(출처: 중국인터넷응급센터)

‘애플리케이션 프로그램 부문에서 정보보안 취약점 가장 많이’

인터넷응급센터가 최종 등록한 정보보안 취약점들을 영향 대상에 따라 살펴보면, 7월 넷째 주(전체 등록 취약점 214개)에는 애플리케이션 (프로그램) 부문 취약점이 144개(점유율 67%)로 가장 많았다. 웹 애플리케이션 취약점 41개(19%), 네트워크 장비 27개(12%), 운영체제 1개(1%), 데이터베이스 부문이 1개(1%)로 뒤를 이었다.

셋째 주(전체 취약점 257개)에는 애플리케이션 부문 취약점이 185개(점유율 72%)였고, 웹 애플리케이션 취약점 37개(14%), 운영체제 17개(7%), 네트워크 장비 10개(4%), 데이터베이스 4개(2%), 보안제품 부문이 4개(1%)로 집계됐다. 둘째 주(전체 취약점 257개)의 경우, 애플리케이션 부문이 180개(점유율 70%), 네트워크 장비 28개(11%), 웹 애플리케이션 25개(10%), 운영체제 21개(8%), 보안제품 3개(1%)로 파악됐다. 첫째 주(전체 취약점 179개)에는 애플리케이션 부문 취약점이 88개로 전체의 49%를 차지했고, 운영체제 부문 취약점 48개(27%), 웹 애플리케이션 23개(13%), 네트워크 장비 17개(9%), 데이터베이스 2개(1%), 보안제품 1개(1%)로 확인됐다.

7월 中 통신·모바일 인터넷·공업제어시스템 부문별 정보보안 취약점 수량

인터넷응급센터가 정보보안 취약점을 분야 별로 나눠 조사한 결과, 7월 넷째 주에는 통신 부문 취약점은 22개(고위험 7개, 중위험 14개, 저위험 1개)로 가장 많았다. 모바일 인터넷 부문 취약점은 4개(고위험 1개, 중위험 3개), 공업제어시스템 부문 취약점은 4개(고위험 2개, 중위험 2개)로 확인됐다.

셋째 주에는 통신 부문 10개(고위험 4개, 중위험 6개), 모바일 인터넷 부문 취약점 4개(고위험 1개, 중위험 3개), 공업제어 부문 5개(중위험 5개)였다고 센터는 밝혔다. 둘째 주에는 모바일 인터넷 부문 취약점 20개(고위험 13개, 중위험 7개)가 가장 많았고, 통신 부문 10개(고위험 5개, 중위험 5개), 공업제어시스템 부문이 3개(고위험 3개)로 확인됐다.

첫째 주에는 모바일 인터넷 부문 취약점이 33개(고위험 18개, 중위험 14개, 저위험 1개), 공업제어시스템 부문 11개(고위험 4개, 중위험 6개), 통신 부문 5개(고위험 2개, 중위험 3개)였다.

▲7월 중국 내 보안 취약점이 발견된 일부 제품 관련 업체 분포[자료=CNCERT]

인터넷응급센터는 최종 등록한 정보보안 취약점 가운데 주요 국내외 업체(제품)의 수량과 비중을 살펴본 결과, 7월 넷째 주에는 Cisco, Foxit, IBM, Mozilla, WordPress, Npm, Oracle, Wireshark, Intel 순으로 상위 10위 안에 들었다고 밝혔다. 셋째 주에는 Adobe, Microsoft, Oracle, IBM, Dolibarr, Jirafeau, OneFileCMS, Palo Alto Networks, Bootstrap 등 차례로 보안 취약점 수량이 많았다.

둘째 주에는 Adobe, Google, Microsof, Huawei, IBM, CloudBees, ONELAN, D-Link, ADB 순으로 보안 취약점 점유율이 높았다고 센터는 밝혔다. 첫째 주에는 Google(취약점 수량 31개, 점유율 17%), IBM(27개/15%), Microsoft(20개/1%), Apache(11개/6%), Linux(7개/4%), Siemens(6개/3%), EHCP(5개/3%), Medtronic(3개/2%), Safe'N'Sec(3개/2%), 기타(66개/37%) 등의 보안 취약점 수량이 확인됐다고 센터는 밝혔다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

원병철기자 기사보기

원병철기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)