НКИЖЦЎЦљ АмГЩЧб ЛѕЗЮПю АјАнМіДмРИЗЮ РќЦФМКЁЄРЇЧшМК ГєОЦСЎ

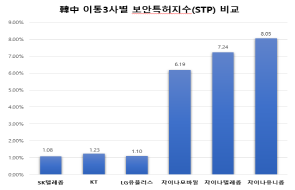

[КИОШДКНК ПТБтШЋ= СпБЙ КЃРЬТЁ] СпБЙПЁМ СІ3КаБтПЁЕЕ ОШЕхЗЮРЬЕх(Android) OS НКИЖЦЎЦљРЛ АмГЩЧб ЁЎАэРЇЧшЁЏБо ЙйРЬЗЏНКЕщРЬ ДыАХ ЕюРхЧб АЭРИЗЮ ГЊХИГЕДй. РЬЕщ ЙйРЬЗЏНКДТ АјАн МіДмРЬ ДѕПэ ЛѕЗЮПіСіАэ РќЦФМКАњ РЇЧшМКЕЕ ГєОЦСГДйДТ ЦђАЁИІ ЙоАэ РжДй.

СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРК И№ДЯХЭИЕ АсАњИІ ЙйХСРИЗЮ СіГ 3КаБт СпБЙ ГЛ 5Ды АэРЇЧш НКИЖЦЎЦљ ЙйРЬЗЏНКЕщРЛ ВХОЦ АјАГЧпДй. 5Ды ЙйРЬЗЏНКДТ Ётa.spread.xxshenqi. Ётa.privacy.smsmms. Ётa.selfmite.b Ётa.privacy.spyghost. Ётa.privacy.nbank ЕюРЬОњДй.

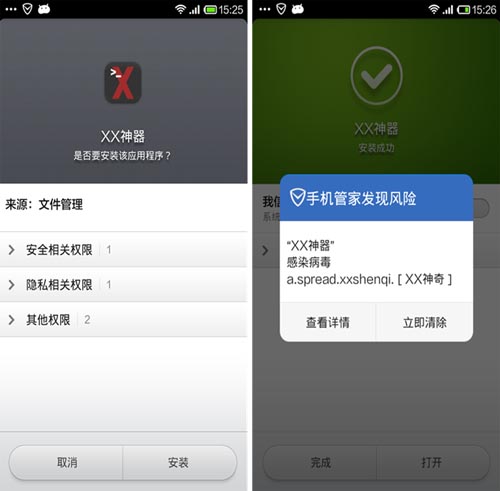

Ёо a.spread.xxshenqi.

РЬЕщ ЙйРЬЗЏНКРЧ ЦЏТЁРЛ ЛьЦь КИИщ, ИеРњ ЁЎXX НХБт(уъая)ЁЏЗЮ КвИЎДТ ЁЎa.spread.xxshenqi.ЁЏДТ НКИЖЦЎЦљ ГЛ ПЌЖєУГПЁ СЂБйЧи ИоНУСі ЙпНХ БЧЧбРЛ РќПыЧв Мі РжДТ АЭРИЗЮ ЕхЗЏГЕДй. ЖЧ ПЌЖєУГГЛ ЛчЖїПЁАд ЁЎ+cdn.yyupload.com/XXshenqi.apkЁБИІ КИЖѓЁЏДТ ГЛПыРЧ ИоНУСіИІ ЙпМлЧбДй.

РЬ ЁЎa.spread.xxshenqi.ЁЏДТ НКИЖЦЎЦљ ЛчПыРкРЧ СіРЮ ЛчРЬПЁ ЦлСіБт ЖЇЙЎПЁ РќЦФЗТРЬ ИХПь АЧЯДйДТ ЦђАЁИІ ЙоАэ РжДй. НЧСІ РЬ ЙйРЬЗЏНКДТ ТЊРК НУАЃ ОШПЁ 65ИИ 2,000ИэРЧ НКИЖЦЎЦљРЛ АЈПАНУФзДйАэ ХжНЎРК ЙрЧћДй. РЬОю НКИЖЦЎЦљГЛ ЁЎФЃБИЁЏЕщПЁАд ЙйРЬЗЏНК ДйПюЗЮЕх ИЕХЉИІ ЦїЧдЧЯАэ РжДТ ИоНУСіИІ КИГТДТЕЅ, 3КаБт ЕПОШ 754ИИ ИэПЁАд ЙпМлЧб АЭРИЗЮ ЕхЗЏГЕДй. РЬЗЮНс АЈПА ЧЧЧиРк МіДТ АЈПА НКИЖЦЎЦљПЁ АпСжОю 11.56Йш ИЙОвДй.

Ёу СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ РкУМ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ НКИЖЦЎЦљПЁМ ЁЎXXНХБтЁЏ

ЗЮ КвИЎДТ ЙйРЬЗЏНК ЁЎa.spread.xxshenqi.ЁЏИІ ХНСіЧб ШИщ.

РЬ ЁЎa.spread.xxshenqi.ЁЏАЁ РЯРИХАДТ РЇЧшАњ ЧЧЧи ГЛПыРЛ КИИщ, НКИЖЦЎЦљ ЙщБзЖѓПюЕхПЁМ ИєЗЁ ЙйРЬЗЏНК ЁЎcom.android.Trogoogle.apkЁЏ ПЭ ЁЎcom.android.Trogoogle.apkЁЏИІ МГФЁЧЯАэ ИоНУСі, РќРкПьЦэ, ПЌЖєУГ, ОжЧУИЎФЩРЬМЧ МГФЁ АЈУЛ Ею БЧЧбРЛ ИЖБИ РќПыЧбДй. ЖЧЧб РЬ ЙйРЬЗЏНКДТ ПЌЖєУГ ГЛ ЛчЖїПЁАд РЬ ЙйРЬЗЏНК kРЯ ДйПюЗЮЕх СжМвИІ КИЖѓЁЏДТ ГЛПыРЧ ИоНУСі ЙпМлРЛ ХыЧи ЁЎXXshenqi.apkЁЏИІ ДыЗЎРИЗЮ ЦлЖпИАДй.

РЬПЭ ЧдВВ ЙйРЬЗЏНК ЦФРЯ ЁЎcom.android.Trogoogle.apkЁЏРК ОШЕхЗЮРЬЕх OS НКИЖЦЎЦљ НУНКХл БЧЧбРЛ КвЙ§ РќПыЧи ЛчПыРкРЧ НХКаСѕ, РЬИЇ, РКЧр АшСТЙјШЃ Ею ПЉЗЏ АГРЮСЄКИРЧ ОШРќРЛ РЇЧљЧдРИЗЮНс, РКЧр ГЛ БнРќРЬ ЕЕГДчЧЯДТ АсАњИІ ОпБтЧв Мі РжДТ АЭРИЗЮ ЕхЗЏГЕДй.

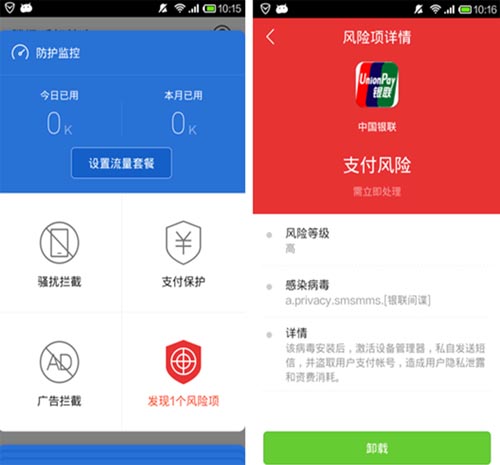

Ёо a.privacy.smsmms.

СпБЙ УжДы НХПыФЋЕхЛчРЮ РЮЗЫРЛ ЛчФЊЧи РЬИЅЙй ЁЎРЮЗЫ НКЦФРЬЁЏЖѕ РЬИЇРЬ КйРК ЙйРЬЗЏНК ЁЎa.privacy.smsmms.ЁЏДТ СіГ 9Пљ 4РЯ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏПЁ РЧЧи УГРН ХНСіЕЦДй. Ёу СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ РкУМ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ НКИЖЦЎЦљПЁМ

И№ЙйРЯ АсСІИІ ГыИА РЬ ЙйРЬЗЏНКДТ ЁЎСпБЙРЮЗЫРЧ И№ЙйРЯ ОлЁЏРИЗЮ РЇРхЧи, ЛчПыРкИІ МгПЉ НКИЖЦЎЦљПЁ ГЛЗС ЙоОЦ МГФЁЧЯАд ЧбДй. РЬОю ЛчПыРкРЧ РКЧр АшСТЙјШЃ Ею СЄКИИІ ШЩУФМ ЦЏСЄ РЬЕПРќШ ЙјШЃЗЮ ЙпМлЧЯДТ АЭРИЗЮ ЙрЧєСГДй. РЬЗЮНс ЛчПыРкДТ БнРќ ЕЕГРЧ РЇЧшПЁ ГѕРЬАд ЕШДй.

ЁЎРЮЗЫ НКЦФРЬЁЏЗЮ КвИЎДТ ЙйРЬЗЏНК ЁЎa.privacy.smsmms.ЁЏИІ ХНСіЧб ШИщ.

ЖЧЧб РЬ ЙйРЬЗЏНКДТ МГКё АќИЎБтИІ ШАМКШЧи ИоНУСі ЙпМл ААРК РЯКЮ АэБо БЧЧбРЛ ХЛУыЧбДй. ЛчПыРкРЧ НХПыФЋЕх ЙјШЃПЭ РЏШП БтАЃ, CVC ЙјШЃЕЕ ШЩФЁДй. ЧиФПДТ РЬЕщ СЄКИИІ ОЧПыЧи НХПыФЋЕхИІ КёЧрБтЧЅ БИИХПЭ ШЃХк ПЙОр ЕюПЁ ОВДТ АЭРИЗЮ ЕхЗЏГЕДй.

Ёо a.selfmite.b

РЬИЅЙй ЁЎИоНУСі ПњЁЏРИЗЮ КвИЎДТ ЙйРЬЗЏНКДТ ЁЎa.selfmite.bЁЏДТ ЁЎXX НХБтЁЏПЭ КёНСЧЯАд АЈПА НКИЖЦЎЦљ ГЛ ПЌЖєУГЗЮ ИоНУСіИІ ЙпМлЧбДй. ДйИЅ СЁРК РЬ ЁЎИоНУСі ПњЁЏ ЙйРЬЗЏНКДТ ЁЎБИБл ЧУЗЏНК(Google Plus)ЁЏ ОлРИЗЮ РЇРхЧи РќЦФИІ СјЧрЧдРИЗЮНс НКИЖЦЎЦљ ЛчПыРкЕщРЬ РЬИІ БИБлРЧ СЄНФ ОлРИЗЮ ПРЧиЧЯАд ЧбДйДТ СЁРЬДй. РЬОю ЛчПыРкИІ МгПЉ МГКё АќИЎБтИІ ШАМКШЧЯАэ, ЙйРЬЗЏНК ОЦРЬФмРЛ МћБшРИЗЮНс ОШЦМЙйРЬЗЏНК ЧСЗЮБзЗЅРЧ Х№ФЁИІ ЧЧЧбДйАэ ХжНЎРК ЙрЧћДй.

Ёу СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ РкУМ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ НКИЖЦЎЦљПЁМ

ЁЎИоНУСі ПњЁЏРИЗЮ КвИЎДТ ЙйРЬЗЏНК ЁЎa.expense.selfmite.b.ЁЏИІ ХНСіЧб ШИщ.

ЖЧЧб ЁЎa.selfmite.bЁЏДТ НКИЖЦЎЦљ ЛчПыРкРЧ ПЌЖєУГПЁ СЂБйЧи ПЌЖєУГ ГЛ ЛчЖїЕщПЁАд ИоНУСіИІ С§Дм ЙпМлЧЯАэ, ГЊОЦАЁ ПЌЖєУГИІ ЧиФПАЁ СіСЄЧб МЙіПЁ КИГПРИЗЮНс АГРЮСЄКИ РЏУт РЇЧшАњ ПфБн МвИ№ИІ ОпБтЧЯДТ АЭРИЗЮ ЕхЗЏГЕДй. ЙйРЬЗЏНК СІРлРкЕщРК РЬЗБ ПЌЖєУГИІ ЦШОЦ КвЙ§РћРИЗЮ ЕЗРЛ УЌБц Мі РжДй. НКИЖЦЎЦљГЛ ПЌЖєУГАЁ КвЙ§ ММЗТРЧ МеПЁ ГбОюАЁАд ЕЧИщ НКИЖЦЎЦљ ЛчПыРкДТ Дѕ ХЋ РчЛъ МеНЧРЛ РдРЛ РЇЧшПЁ УГЧв Мі РжДйАэ ХжНЎРК АСЖЧпДй.

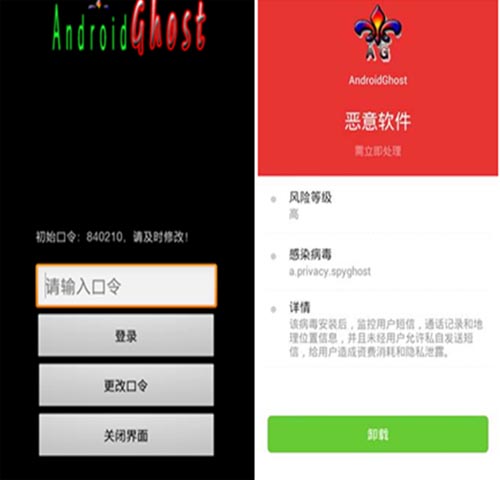

Ёо a.privacy.spyghost.

ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ СіГ 8Пљ 29РЯ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ ХНСіЧб ЙйРЬЗЏНК ЁЎa.privacy.spyghost.ЁЏДТ НКЦФРЬЗљ АЈУЛ ЙйРЬЗЏНКПЁ МгЧбДй. ЁЎЧСЖѓРЬЙіНУ ИЖМіЁЏЖѓДТ РЬИЇРЬ КйРК РЬ ЙйРЬЗЏНКДТ ЛчПыРкРЧ НКИЖЦЎЦљ ИоНУСі, РЇФЁСЄКИ, ХыШБтЗЯРЛ АЈНУЁЄСІОюЧв Мі РжРЛ Лг ОЦДЯЖѓ АСІРћРИЗЮ ЛчПыРкПЁАд АЈНУЁЄСІОюРк ТЪПЁ РќШИІ АЩАд Чв Мі РжДй. ЖЧ ПјАнРИЗЮ ЛчСјРЛ УдПЕЧи РќРкПьЦэРЛ ХыЧи АЈНУЁЄСІОюРк ТЪПЁ КИГЛАд Чв Мі РжДй.

Ёу СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ РкУМ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ НКИЖЦЎЦљПЁМ

ЁЎИоНУСі ПњЁЏРИЗЮ КвИЎДТ ЙйРЬЗЏНК ЁЎa.privacy.spyghostЁЏИІ ХНСіЧб ШИщ.

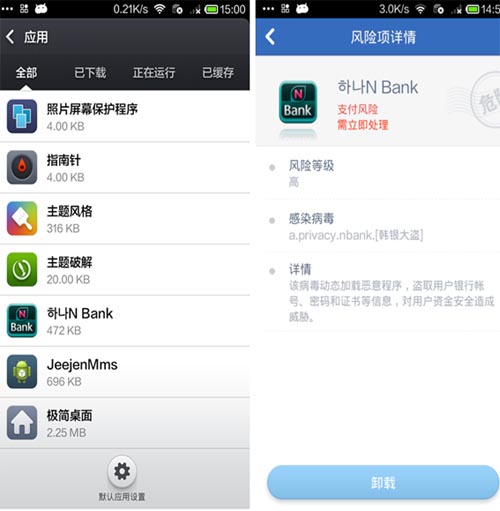

Ёо a.privacy.nbank

3КаБт Сп ХНСіЕШ ЙйРЬЗЏНК ЁЎa.privacy.nbankЁЏДТ И№ЙйРЯ АсСІИІ АмГЩЧб ЙйРЬЗЏНКДй. ЁЎЧбРК(ЧбБЙ РКЧр) ХЋЕЕЕЯЁЏРЬЖѕ РЬИЇРЬ КйРК РЬ ЙйРЬЗЏНКДТ ЧбБЙОюЗЮ ОВРЮ ЁЎЧЯГЊN + BanKЁЏЖѓДТ РЬИЇРЛ ГЛММПі ЛчЖїЕщРЬ ЧбБЙ АќЗУ РКЧр И№ЙйРЯ ОлРИЗЮ ПРЧиЧЯАд ИИЕхДТ Ею РЇРх ЦЏМКРЛ АЎАэ РжДй. Ёу СпБЙ ХжНЎРЧ ЁЎИ№ЙйРЯ КИОШ ЗІЁЏРЬ РкУМ РЬЕПРќШ КИОШМжЗчМЧРЛ НсМ НКИЖЦЎЦљПЁМ

РЬ ЙйРЬЗЏНКДТ 2Тї ЦаХАТЁРЛ ХыЧи РЮБт И№ЙйРЯ Ол ОШПЁ ГЛРхЕЧИч, МГФЁ ШФ РкЕПРИЗЮ ШАМКШЧи ЙщБзЖѓПюЕхПЁМ ШАЕПРЛ ЧЯЙЧЗЮ ЛчПыРкЕщРК РЬИІ ОЫОЦТїИБ Мі ОјДй.

РЬ ЁЎa.privacy.nbankЁЏДТ ЛчПыРкРЧ РКЧр АшСТ ЙјШЃ, КёЙаЙјШЃ, СѕИэМ Ею СЄКИИІ ШЩУФ ГЛДТ АЭРИЗЮ ЙрЧєСГДй. РЬ ЙйРЬЗЏНКДТ УжБй ГЊХИГЊДТ И№ЙйРЯ АсСІЗљ ЙйРЬЗЏНКРЧ РЯЙнРћРЮ ЦЏТЁРЛ АЎУпАэ РжДй.

ЧбБЙ РКЧр Ол АќЗУ ЁЎЧбРК ХЋЕЕЕЯЁЏРЬЖѕ РЬИЇРЧ ЙйРЬЗЏНК ЁЎa.privacy.nbankЁЏИІ ХНСіЧб ШИщ.

Ся, РКЧрАњ АсСІЗљ ОлРИЗЮ РЇРхЧи ЛчПыРкИІ ВвОю РКЧр АшСТЙјШЃПЭ КёЙаЙјШЃ ЕюРЛ РдЗТЧЯАд Чб ДйРН, И№ЙйРЯ АсСІ РЮСѕЙјШЃ РќДоАњ АсСІМКАј ШЎРЮ ИоНУСі ЕюРЛ ТїДмЧи ЛчПыРкРЧ БнРќРЛ Р§УыЧи АЁДТ АЭРИЗЮ ЕхЗЏГЕДй.

[СпБЙ КЃРЬТЁ / ПТБтШЋ ЦЏЦФПј(onkihong@yahoo.com)]

<РњРлБЧРк: КИОШДКНК(http://www.boannews.com/) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.jpg)

.png)

БшХТЧќБтРк БтЛчКИБт

БшХТЧќБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)