요금소모류가 최다, 프라이버시 절취·요금차감류 바이러스 순

‘톱10’ 바이러스 감염 피해자 연 2,000만명 넘어

[보안뉴스 온기홍=중국 베이징] 지난해 중국 내 감염 피해자가 많은 스마트폰 바이러스 10개 가운데 6개는 ‘요금소모’류 바이러스인 것으로 나타났다. 요금소모류 바이러스가 공격을 주도하면서 스마트폰 이용자에게 가장 많은 피해를 입혔다. 아울러 프라이버시 절취와 악의적 요금차감 유형의 바이러스들도 활개를 친 것으로 드러났다.

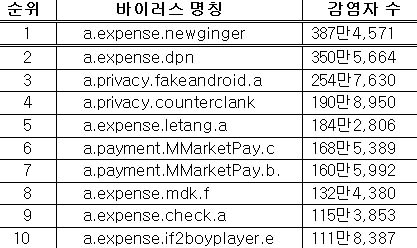

중국 포털·메신저·게임·보안서비스 업체인 텅쉰(Tencent)이 최근 발표한 ‘2013년 이동전화 보안실태’에 따르면, 지난해 중국에서 스마트폰 이용자를 가장 많이 감염시킨 10대 바이러스는 △a.expense.newginger △a.expense.dpn △a.privacy.fakeandroid.a △a.privacy.counterclank △a.expense.letang.a △a.payment.MMarketPay.c. △a.payment.MMarketPay.b △a.expense.mdk.f △a.expense.check.a △a.expense.if2boyplayer.e 순이었다.

▲ 2013년 중국내 감염자 기준 이동전화 바이러스 ‘톱10’

텅쉰의 ‘모바일 보안 랩’(Mobile Security Labs)의 조사에 따르면, 지난해 이들 상위 10대 이동전화 바이러스에 감염된 피해자 수는 2,056만7,500명으로, 2012년 ‘상위 10대 이동전화 바이러스 피해자’ 수에 비해 11.42배 급증했다. 톱10 중 요금소모류 트로이목마는 6개를 차지했다. 또 프라이버시 절취류와 요금차감류 바이러스는 각각 20%의 비중으로 뒤를 이었다.

텅쉰은 “지난해 중국에서 요금소모 외에도 프라이버시 절취류 바이러스가 범람하고 요금 차감 바이러스가 창궐했으며 취약점을 노린 고위험 바이러스가 끊임없이 출현했다”며 “톱10 바이러스 가운데 일부는 2012년에도 탐지·퇴치됐었다”고 밝혔다.

지난해 387만 4,571명을 감염시켜 감염자 규모 1위에 오른 바이러스 ‘a.expense.newginger’는 악의적으로 다른 소프트웨어(S/W)를 투입하고 악성코드를 내려 받으며 이동전화기내 정보를 빼낸다. 이 바이러스는 지난해 중국에서 ‘스왐피(Swampy-Where’s My Water)’와 ‘Talking Tom Cat’을 비롯한 유명 모바일 게임 S/W들을 감염시켰다.

▲ 중국에서 지난해 387만여명의 스마트폰 이용자를 감염시킨 바이러스 ‘a.expense.newginger’가 인기 모바일 게임 ‘스왐피(Swampy-Where’s My Water)’에 삽입됐다가 보안솔루션에 의해 탐지된 화면.

중국에서 350만여명을 감염시킨 2위의 ‘a.expense.dpn’ 바이러스는 여러 유명 스마트폰 앱를 표적 삼아 패키징하는 특성이 강하다. 이 바이러스는 활동 개시 후 몰래 네트워크에 연결해 다른 악성 S/W를 내려 받아 설치한다.

이런 방식을 통해 이용자로부터 다운로드 S/W에 따라 요금을 빼간다. 이 바이러스는 2012년 ‘창바’ 등 유명 가라오케 S/W를 감염시킨 데 이어, 지난해엔 △톈치통 △UpdateService △Maxthon Browser △SINA 게임센터 등 여러 S/W를 감염시키면서 전형적인 요금소모류 바이러스에 꼽혔다.

텅쉰은 “이 바이러스는 각종 S/W와 경로에 수많이 패키징·삽입돼, 많은 이동전화 이용자들이 지속적으로 감염 피해를 입게 했다”고 설명했다. 지난해 약 255만명에 감염 피해를 입힌 바이러스 ‘a.privacy.fakeandroid.a’(3위)는 시스템 S/W로 위장해 이용자의 프라이버시 관련 정보를 몰래 훔치는 것으로 밝혀졌다.

4위의 ‘a.privacy.Counterclank’는 2012년에 창궐한 데 이어 지난해에는 190만8,950명에 감염 피해를 입혔다. 이 바이러스는 스마트폰 내 설치 후 바탕화면에 바로가기를 만들고, 이동전화기 IMEI·IMSI·SIM 카드 일련번호와 기기 번호를 등 단말기 하드웨어 정보를 수집한다.

동시에 즐겨찾기 웹주소와 브라우저 메인페이지를 수정하며, 특정 웹 주소를 방문한다. 텅쉰은 “이 바이러스는 각종 배경화면, 테마 등 앱 안의 악성 광고삽입 S/W와 묶어 전파됐다”며 “Network, test, live wallpaper, 3D PhotoLive Wallpaper, Plants vs Zombies 2 등 시스템 S/W나 툴 류 S/W를 감염시켰다”고 밝혔다.

텅쉰은 또 “이 ‘a.privacy.Counterclank’는 Romantic Kiss GoLocker Theme, Blue Heart GoLocker theme를 비롯한 여러 종의 이동전화기 테마 S/W를 감염시켰다”며 “배경화면 테마류 설치를 좋아하는 이동전화 이용자들은 유의해서 ‘a.privacy.Counterclank’ 바이러스를 퇴치해야 한다”고 강조했다. 특히 지난해 중국에서는 ‘요금소모’류 바이러스들이 인기 모바일 게임을 상대로 패키징해 전파되는 흐름을 보였다.

지난해 184만여명을 감염시킨 ‘요금소모’류 바이러스 ‘a.expense.letang.a’(5위)는 △전신 온라인 △The King Of Fighters III △World of Warcraft 등 인기 모바일 게임을 상대로 2차 패키킹을 통해 삽입돼, 많은 게이머들이 모르는 사이에 감염 피해를 입게 했다. 이 바이러스는 단말기 내 설치 후, 백그라운드에서 몰래 S/W를 내려 받고 이용자에게 요금 소모 피해를 끼친다. 맬 웨어 행위도 한다.

6위(168만여명 감염)의 ‘a.payment.MMarketPay.c’와 7위(160만 여명 감염)의 ‘a.payment.MMarketPay.b.’(일명 가짜 화피2)는 2012년 이후 자주 출현했던 고위험의 바이러스들이다. 이 바이러스들의 요금차감 방식은 독특하다. 스마트폰내 APN(Access Point Name)을 중국이동통신의 모바일 인터넷 망을 뜻하는 ‘CMWAP’로 몰래 바꾼 다음, 백그라운드에서 중국이동통신의 요금차감 인터페이스를 모방해 요금을 차감한다.

곧이어 이동통신운영회사에서 발송한 요금차감 확인 메시지를 차단함으로써, 이용자가 모르는 사이 요금차감 피해를 입게 한다. 텅쉰은 “이들 바이러스는 요금 빼가기와 모방ㆍ위장 수단이 매우 앞서 있다”고 설명했다. 이 중 ‘a.payment.MMarketPay.b.’는 2012년에도 감염자 수 기준 상위 10위 안에 포함됐었다.

감염자 수 기준 8위(132만4,380명 감염)에 오른 ‘a.expense.mdk.f’(일명 좀비 네트워크)는 스마트폰이 켜진 뒤 강제로 바이러스 활동 개시를 하게 하며, 원격 서버에서 몰래 악성 스크립트 코드를 내려 받는다. 이를 통해 요금소모 피해를 야기하며, 악의적 전파 행위도 한다. 지난해 △Plants vs. Zombies △Talking Tom 등 중국에서도 다운로드 횟수가 많았던 유명 모바일 게임들이 잇따라 이 바이러스에 감염됐다.

지난해 115만여명이 감염된 ‘a.expense.check.a’ 바이러스(9위)는 단말기 내 설치 후 아이콘 없이 백그라운드에서 메시지를 발송하고, 이동전화기의 연락처를 포함해 프라이버시 정보를 훔친다. 이 바이러스는 △Goomer △쿵푸 팬더 3 △DeviceManager 등을 감염시켰다.

약 112만명에 감염 피해를 입힌 10위의 ‘a.expense.if2boyplayer.e’ 바이러스도 △Pop Star △Temple Run △Subway Surf △ Trainz Driver를 비롯해 중국에서 유행한 모바일 게임들을 감염시켰다. 이 바이러스는 활동 개시 후 이용자 허락 없이 자동으로 네트워크에 연결해 다른 S/W 설치 패키지를 내려 받음으로써 요금소모 피해를 초래한다.

텅쉰의 모바일 보안 랩은 “스마트폰 이용자들이 게임을 즐길 때 요금소모를 잘 감지하지 못하는데 △a.expense.letang.a △a.expense.mdk.f △a.expense.if2boyplayer.e는 요금소모류 트로이목마의 전형이자 대표다”며 “유행 모바일 게임과 한 데 묶어 기생ㆍ전파함으로써 이동전화 요금을 몰래 빼간다”고 설명했다.

텅쉰은 이어 “필수 S/W와 인기 모바일 게임과 묶어 많은 2차 패키징을 진행해 수많은 이용자들을 겨냥하는 게 ‘톱10’ 바이러스들의 상투적 수단이다”며 “이동전화 이용자의 앱 다운로드가 한층 더 분산화함에 따라 바이러스 제작자나 조직들은 특정 유명 S/W를 겨냥해 대량 패키징을 함으로써 더 빠르게 이용자들을 감염시키고 있다”고 설명했다.

이는 지난해 ‘톱10’ 바이러스 감염자 수가 2012년 규모를 크게 웃돈 요인이기도 하다. 따라서 앱 다운로드 경로 등이 나날이 다원화하고 있는 현 상황에서 이동전화 이용자들은 안전한 앱 다운로드 경로를 고르는 게 중요하다고 텅쉰은 강조했다.

[중국 베이징 / 온기홍 특파원(onkihong@yahoo.co.kr)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

김태형기자 기사보기

김태형기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)