КаОпКА РЮСѕР§Тї АШ Йз КИОШМГСЄ ЧЪПф, КИОШ УыОрСЁ СЁАЫ СЄБтРћ АќИЎ СпПф

[КИОШДКНК БшПЕИэ БтРк] УжБй 2~3Гт ЕПОШ АХИЎЕЮБт АШСЖФЁПЁ ЕћЖѓ КёДыИщ МКёНКАЁ РЯЛѓШЕЧАэ, СІСЖПЭ РЏХы Ею РќХыЛчОї КаОпРЧ Е№СіХа РќШЏРЬ АЁМгШЧЯИщМ, ГзЦЎПіХЉ ПЌАс СЂСЁРЬ СѕАЁЧЯИч ФЇЧиЛчАэПЁ ДыЧб РЇЧљЕЕ ЧдВВ СѕАЁЧЯАэ РжДТ АЭРИЗЮ КаМЎЕЦДй.

[РЬЙЬСі=utoimage]

ЧбБЙРЮХЭГнСјШяПј(KISA, ПјРх РЬПјХТ)РЬ УжБй ЁЎКёДыИщ МКёНК АГЙпЁЄПюПЕ ШЏАц СжПф КИОШ УыОр ЛчЗЪКА ДыРРЙцОШЁЏ КИАэМИІ ЙпЧЅЧпДй. РЬ КИАэМПЁ ЕћИЃИщ ФкЗЮГЊ19 ЦвЕЅЙЭРИЗЮ РЮЧи РчХУБйЙЋ, ПјАнБГРААњ СјЗс, РЮХЭГнЙ№ХЗ Ею ICTИІ БтЙнРИЗЮ ЧЯДТ ДйОчЧб ПТЖѓРЮ МКёНКАЁ ШАМКШЕЧИщМ РЬПЁ ЕћИЅ КИОШ УыОрСЁРЬ ЙпЛ§ЧЯДТ АЭРИЗЮ ЕхЗЏГЕДй.

ЦЏШї БтОїАњ БтАќ ЕюРК ЛчРЬЙі КИОШ РЇЧљАњ ЧиХЗ АјАнРИЗЮКЮХЭ ЧЧЧиИІ РдСі ОЪЕЕЗЯ УЖРњЧб ДыКёАЁ ЧЪПфЧЯДй. ЧЯСіИИ СпМвБтОї Ею ПЕММЧб БтОїРК РќЙЎРЮЗТ ШЎКИРЧ ОюЗСПђАњ ПЙЛъ КЮСЗ ЕюРИЗЮ КёДыИщ МКёНК ЕЕРд Йз Е№СіХа РќШЏ СиКёАЁ ЙЬШэЧЯИч, СЄКИКИШЃ ШАЕППЁЕЕ ОюЗСПђРЛ АоАэ РжДй.

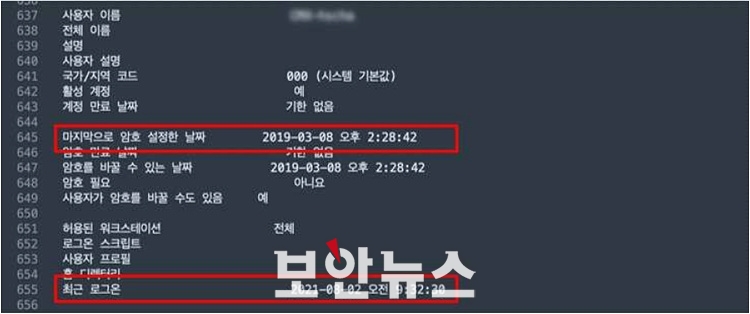

ЧбБЙРЮХЭГнСјШяПј РЮХЭГнФЇЧиДыРРМОХЭДТ КёДыИщ МКёНК НУДыПЁ И№Еч БЙЙЮРЬ ОШРќЧб ШЏАцПЁМ Е№СіХаРЛ РЬПыЧв Мі РжЕЕЗЯ КёДыИщ МКёНКРЧРЧ ОШРќЧб АГЙп Йз ПюПЕ ШЏАц БИУрАњ ЧдВВ, КёДыИщ МКёНК АГЙпАњ ПюПЕ БтОїРЧ ФЇЧиЛчАэ ПЙЙц Йз МКёНК РЬПыРкРЧ ЧЧЧи УжМвШИІ РЇЧи СжПф КИОШ УыОр ЛчЗЪИІ МвАГЧЯАэ РЬПЁ ДыЧб ДыРРЙцОШРЛ ИЖЗУЧпДй.

ЧбБЙРЮХЭГнСјШяПјРЬ КИОШЛѓ УыОрСЁРИЗЮ КЛ КаОпДТ ХЉАд ЁтГзЦЎПіХЉ КИОШ ЁтРЏЁЄЙЋМБ АјРЏБт КИОШ ЁтХЌЖѓПьЕх КИОШ ЁтМЙі КИОШ ЁтЕЅРЬХЭКЃРЬНК КИОШ ЁтОїЙЋПы PC КИОШ Ею 6АГ КаОпДй.

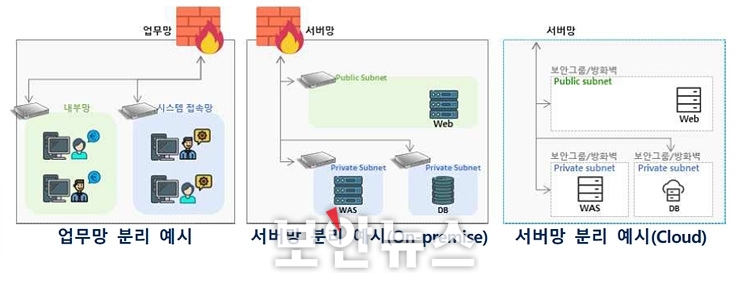

ЁуГзЦЎПіХЉ ПЕПЊ КаИЎ ПЙНУ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

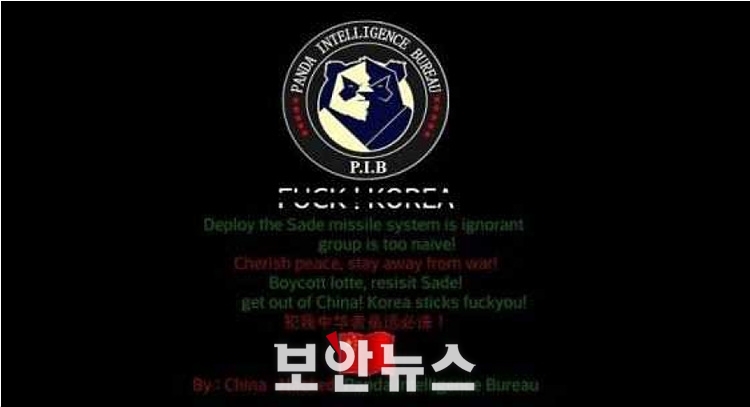

1. ГзЦЎПіХЉ КИОШ, ИС КаИЎ Йз ЙцШКЎ СЄУЅ МГСЄ СпПф

ИеРњ ГзЦЎПіХЉ КИОШ КаОпПЁМДТ МКёНК АГЙпЁЄПюПЕ ШЏАцПЁМ СЂБйХыСІАЁ ЙЬШэЧб АцПь, КёАјАГ ЦФРЯ ДйПюЗЮЕхГЊ КёАјАГ ЦфРЬСі(АќИЎРк Йз МЙі РкПј АќИЎ ЦфРЬСі Ею)РЧ ПмКЮ ГыУтРЬ ЙпЛ§Чв Мі РжДй. КёРЮАЁ СЂБйРК ОЧМКФкЕх Л№РдРЬГЊ АГРЮСЄКИ РЏУт ЕюРЬ АЁДЩЧи СжРЧАЁ ЧЪПфЧЯДй.

ЕЖИГ МЙіИІ ПюПЕЧв ЖЇДТ РЯЙнРћРИЗЮ ЁтWebМЙі ЁтWAS МЙі ЁтDBМЙі ЁтБтХИ МЙіЗЮ КаИЎЧи БИМКЧЯИч, БтОїПЁМ ПюПЕ СпРЮ МКёНКРЧ ЦЏМКПЁ ЕћЖѓ ДйОчЧЯАд КаИЎ ПюПЕЧв МіЕЕ РжДй.

ДыПм МКёНКПЭ ГЛКЮПы МКёНК МЙі ГзЦЎПіХЉ ПЕПЊРЧ КаИЎАЁ ЙЬШэЧЯИщ ГЛКЮ МЙіАЁ ПмКЮПЁ ГыУтЕХ МвНК ФкЕхГЊ РЮСѕСЄКИ ЕюРЧ СпПфСЄКИАЁ РЏУтЕЩ Мі РжОю СжРЧАЁ ЧЪПфЧЯДй. РЬЖЇДТ ЁтОїЙЋИСЁЄЛчГЛИС ЁтМЙіИС ЕюРИЗЮ ГзЦЎПіХЉИІ БИМКЧв Мі РжДй.

ГзЦЎПіХЉ СЂБйХыСІДТ ЁтРЇХЙОїУМ РлОї, ПмБй Ею РгНУ СЄУЅ ЕюЗЯ Йз ЛчПы ШФ ЙЬЛшСІ ЁтГзЦЎПіХЉ КЏАцПЁ ЕћИЅ НХБд СЄУЅ УпАЁ ШФ БтСИ СЄУЅ ЙЬЛшСІ ЁтИ№Еч ДыЛѓРИЗЮКЮХЭ И№Еч МЙі, МКёНК СЂБй ЧуПы ЕюПЁМ СЂБйХыСІАЁ ЙЬШэЧб ЛчЗЪАЁ ДйМі ЙпЛ§ЧпДй. ГзЦЎПіХЉ СЂБйХыСІИІ РЇЧиМДТ ЧиДч ГзЦЎПіХЉПЁ СЂМгРЬ ЧЪПфЧб ЛчПыРк ШЄРК НУНКХлАњ АќЗУ МКёНКАЁ ЦФОЧЕХОп ЧбДй. ЙцШКЎ СЄУЅРЛ МГСЄЧЯИщ ЦїЦЎ СЄКИИІ ХыЧи НФКАЕШ СЂБйРК СЄУЅПЁ ЕћЖѓ СЂБйХыСІАЁ АЁДЩЧЯДй.

ХыНХУЄГЮ КИОШРК АЁСЄРЧ АГРЮ ГзЦЎПіХЉ, ФЋЦфГЊ АјЧз ЕюПЁМРЧ АјПы ГзЦЎПіХЉИІ ЛчПыЧв ЖЇ КИОШРЬ ЙЬШэЧи ЧиДч ГзЦЎПіХЉИІ ЛчПыЧЯДТ И№Еч Е№ЙйРЬНКДТ КИОШРЇЧљПЁ ГыУтЕХ РжДй. РЬЖЇДТ VPN(Virtual Private Network) СЂМгАњ ОЯШЃШ ХыНХ РћПыРЛ ХыЧб КИОШ АШАЁ ЧЪПфЧЯДй.

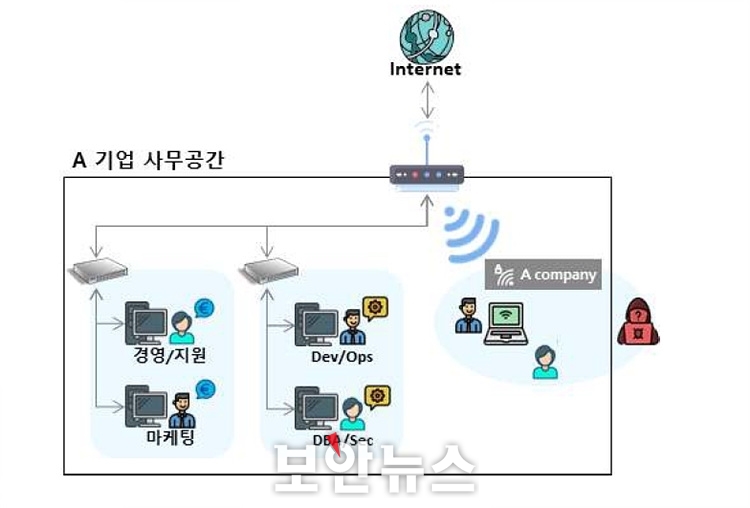

ЁуОїЙЋШЏАцПЁМ ЙЋМБ АјРЏБт ПюПЕ ПЙНУ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

2. РЏЁЄЙЋМБ АјРЏБт КИОШ, РЮАЁЕШ ЛчПыРк РЮСѕР§Тї УпАЁ

БтОї ГЛ ЛчЙЋНЧПЁМДТ ГыЦЎКЯ ЛчПы, АјРЏ ПРЧЧНК БйЙЋ ЕюРИЗЮ ЙЋМБ ГзЦЎПіХЉИІ ИЙРЬ РЬПыЧЯАэ РжДй. ЙЋМБ АјРЏБтДТ АЃЦэЧб МГФЁ Ею ГзЦЎПіХЉ СЂМгРЧ ЦэРЧМКРЛ СѕАЁНУХАСіИИ, ГзЦЎПіХЉЗЮРЧ СЂСЁРЬ ДУОюГЊБт ЖЇЙЎПЁ КИОШРЇЧљЕЕ СѕАЁЧЯАд ЕШДй. ЙЋМБЗЃРК КёФм(beacon) ЙЋМБ НХШЃИІ ЙпЛ§НУФб ААРК АЧЙА ГЛ ЛѓЁЄЧЯУўАњ КЙЕЕПЁМ ЛчГЛ ГзЦЎПіХЉПЁ ДыЧб НФКА Йз СЂМгНУЕЕАЁ АЁДЩЧЯДй.

РЏЁЄЙЋМБ АјРЏБтДТ ЙЋМБЗЃ ПюПЕРЧ АцПь ЙцШКЎ ПьШИ Йз ОїЙЋИСРИЗЮРЧ СїСЂ ФЇРд Ею КИОШ РЇЧљ МіДмРЬ ЕЩ Мі РжОю ШИРЧНЧ, АдНКЦЎ СІАј ЕюРЧ АјРЏБтДТ ОїЙЋИСАњ КаИЎ ПюПЕРЛ БЧАэЧбДй.

SSID(Service Set IDentifier, ЙЋМБ РхФЁ АЃ БИКаРЛ РЇЧб ЙЎРкП НФКАРк)ДТ ГзЦЎПіХЉ РЬИЇ ОЫИВ БтДЩРЛ ЛчПыЧв ЖЇ КёРЮАЁРкАЁ РЬИІ ШЎРЮЧЯАэ ЦЏСЄ БтОїРЧ ЙЋМБ ГзЦЎПіХЉРгРЛ НБАд НФКАЧв Мі РжДй. РЬИІ ЙцСіЧЯБт РЇЧиМДТ ЙЋМБЗЃРЧ SSIDИІ СжКЏПЁ ОЫИЎСі ОЪЕЕЗЯ ЁЎГзЦЎПіХЉ РЬИЇ ОЫИВЁЏ БтДЩ ЧиСІ ЖЧДТ ЁЎSSID МћБшЁЏРЛ МГСЄЧЯАэ ЛчПыЧЯДТ АЭРЬ СпПфЧЯДй.

ЦаНКПіЕхИІ ШАПыЧб ЙЋМБЗЃ РЮСѕР§ТїДТ ДмМј ЙнКЙ ЙЎРкПЗЮ ЦаНКПіЕхИІ МГСЄЧв ЖЇ ОЧПыЕШДй. ЦаНКПіЕхДТ КёРЮАЁРкРЧ ФЇРдПЁМ ГзЦЎПіХЉИІ КИШЃЧв УжМвЧбРЧ КИОШ МГСЄ Сп ЧЯГЊДй. РЮАЁЕШ ЛчПыРкИИ ЙЋМБ ГзЦЎПіХЉПЁ СЂМгЧв Мі РжЕЕЗЯ ЦаНКПіЕхИІ МГСЄЧи РЮСѕР§ТїИІ УпАЁЧиОп ЧбДй.

MAC СжМв РЮСѕРЛ ХыЧб ЙЋМБЗЃ РЮСѕРК Е№ЙйРЬНК РЮСѕ АњСЄПЁМ БтКЛРћРИЗЮ ЕюЗЯЕЧСі ОЪРК MAC СжМвИІ АЁСј Е№ЙйРЬНКРЧ СЂМгРЛ ТїДмЧбДй. MAC СжМв РЮСѕ МГСЄРЛ РћПыЧЯБт РќПЁДТ ЙЋМБЗЃПЁ СЂМгЧв Е№ЙйРЬНКИІ НФКАЧб ДйРН MAC СжМвИІ ЕюЗЯЧЯДТ АЭРЬ ЧЪПфЧЯДй.

ЁуХЌЖѓПьЕх ЛчПы НУ АќБтРк АшСЄ АјРЏ ЛчПы ПЙНУ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

3. ХЌЖѓПьЕх КИОШ, КАЕЕ АшСЄ АќИЎ Йз РЮСѕ АШ ЧЪПф

УжБй ДйМіРЧ БтОїПЁМДТ ЙАИЎРћ АјАЃ, УЪБт ХѕРкКёПы Р§АЈ ЕюРЛ ИёРћРИЗЮ ХЌЖѓПьЕх ШЏАцРЛ ЕЕРдЧЯАэ РжДй. КёДыИщ МКёНК АГЙп Йз ПюПЕ ШЏАц СЁАЫ ДыЛѓ БтОї Сп 63%АЁ ХЌЖѓПьЕх ШЏАцРЛ РЬПыЧЯДТ АЭРИЗЮ СЖЛчЕЦДй.

ХЌЖѓПьЕх МКёНКДТ АќИЎ ФмМжПЁМ МКёНК АГЙпАњ ПюПЕ ШЏАц РќУМПЁ ДыЧб СїСЂ СІОюАЁ АЁДЩЧи СжРЧАЁ ЧЪПфЧЯДй. АшСЄ АќИЎ ЦФЦЎПЁМДТ ХЌЖѓПьЕх АќИЎ ФмМж АшСЄ АќИЎ НУ ЛчПыРк АшСЄОјРЬ АшСЄРЛ АјПыРИЗЮ ЛчПыЧЯИщ ФЇЧиЛчАэ ЙпЛ§ НУ ПјРЮ КаМЎРЬ ОюЗЦДй. ЦЏШї, ХЌЖѓПьЕх АќИЎ ФмМжРЧ АќИЎРк АшСЄРК УжАэ АќИЎРк БЧЧбРЬ РжОю АшСЄ СЄКИ РЏУт НУ ХЌЖѓПьЕх РЮЧСЖѓ СІОюБЧРЬ ХЛУыЕЩ Мі РжДй. ХЌЖѓПьЕх АќИЎ ФмМжРК АќИЎРк АшСЄ ПмПЁ КАЕЕ ЛчПыРк АшСЄРЛ Л§МКЧв Мі РжДй.

АшСЄ БЧЧб АќИЎ ЦФЦЎПЁМДТ И№Еч ЛчПыРк АшСЄПЁ АќИЎРк БЧЧбРЛ КЮПЉЧв ЖЇ ЛчПыРкРЧ СїЙЋ(АГЙп, ПюПЕ Ею)ПЁ ЕћЖѓ ЧЪПфЧб УжМвЧбРЧ БЧЧбИИРЛ КЮПЉЧЯДТ АЭРЬ СпПфЧЯДй.

АШЕШ РЮСѕ Р§Тї ЦФЦЎПЁМДТ ХЌЖѓПьЕх АќИЎ ФмМж ЗЮБзРЮ НУ ОЦРЬЕ№, ЦаНКПіЕхЗЮИИ РЮСѕЧв ЖЇ ГЊПРДТ ЙЎСІСЁРЧ КИПЯ Р§ТїРЧ СпПфМКРЛ О№БоЧЯАэ РжДй. АШЕШ РЮСѕ Р§Тї(MFA, ДйСп КИОШ РЮСѕБтДЩ)ИІ РћПыЧЯИщ ОЦРЬЕ№, ЦаНКПіЕхИИ ОЦДЯЖѓ РЮСѕ Р§ТїАЁ УпАЁЕХ ЧЧЧиИІ ПЙЙцЧв Мі РжДй.

ЁуМЙі КИОШПЁМ Е№ЦфРЬНК ЧЧЧи ПЙНУ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

4. МЙі КИОШ, ПјАн ХЭЙЬГЮ МКёНК КИОШМГСЄ АШ СпПф

ПТЖѓРЮ МКёНКИІ СІАјЧЯДТ МЙіАЁ УыОрЧв АцПь ЗЃМЖПўОюПЁ АЈПАЕХ МКёНК СІАј КвАЁ ЖЧДТ МКёНК ИоРЮ ЦфРЬСі ЙЋДм КЏАцРИЗЮ ШИЛч КъЗЃЕх АЁФЁ НЧУп Ею ЧЧЧиАЁ ЙпЛ§Чв Мі РжДй.

МЙі КИОШ КаОпПЁМДТ МЙі СЂМг АшСЄ АќИЎ, РЮСѕ Йз МММЧ АќИЎАЁ ЧЪПфЧЯДй.

ИеРњ МЙі СЂМг АшСЄ АќИЎПЁМДТ ЧЯГЊРЧ АшСЄРЛ ПЉЗЏ ИэРЧ ЛчПыРкАЁ АјРЏЧв НУ ЦаНКПіЕхПЭ ААРК РЮСѕСЄКИИІ СжБтРћРИЗЮ КЏАцЧЯБт ОюЗЦБт ЖЇЙЎПЁ АќИЎАЁ ДЉЖєЕЩ Мі РжДй. МЙі АшСЄРК ПюПЕЧв СжПф МКёНКПЭ АќЗУ ОїЙЋ ДуДчРкИІ НФКА ШФ ЛѕМК Йз АќИЎЧиОп ЧбДй. МКёНК ПюПЕРЛ РЇЧб АшСЄАњ ЛчПыРк СЂМг АшСЄРК КаИЎ ЙпБоЧиОп ЧЯИч, ЛчПыРкКА АшСЄ АшСЄРЛ Л§МКЧи ЛчПыЧиОп ЧбДй. ЖЧЧб Х№Лч ЖЧДТ СїЙЋКЏАцПЁ ДыЧб ЛчПыРк БЧЧб ШИМіЕЕ УЖРњЧЯАд АќИЎЕЩ ЧЪПфАЁ РжДй.

РЮСѕ Йз МММЧ АќИЎПЁМДТ МКёНК АГЙп ЕюПЁМ ЧЪПфЧб ПјАн ХЭЙЬГЮ МКёНК ЛчПыПЁМ БтОї ДйМіАЁ МММЧ ХИРгОЦПє ЙЬРћПы Ею КИОШ МГСЄ ОјРЬ ЛчПыЧЯДТ АЭРЬ ШЎРЮЕЦДй. SSH(Secure Shell) МКёНКИІ БтКЛ АЊРИЗЮ МГСЄЧв ЖЇДТ ПјАн ХЭЙЬГЮ МКёНКРЧ КИОШ МГСЄПЁМ КИОШРЛ АШЧиОп ЧбДй.

ЁуРЏУтЕШ ЕЅРЬХЭКЃРЬНК СЄКИ ЦЧИХ ЛчЗЪ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

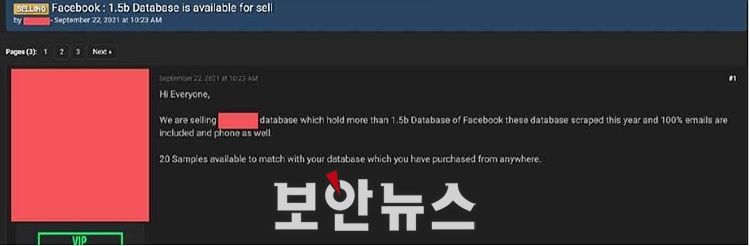

5. ЕЅРЬХЭКЃРЬНК КИОШ, DB ЗЮБз БтЗЯ АќИЎ ЧЪМі

ЕЅРЬХЭКЃРЬНКДТ ПТЖѓРЮ МКёНК СІАјРЛ РЇЧб ЧЪМі БИМКПфМв Сп ЧЯГЊЗЮ МіС§ Йз Л§МК ЕЅРЬХЭРЧ ШПРВРћРЮ АќИЎИІ РЇЧи ЛчПыЧбДй. ЕЅРЬХЭКЃРЬНК КИОШРК РњРхЕШ РЬПыРкРЧ АГРЮСЄКИАЁ РЏУтЕЧИщ КИРЬНКЧЧНЬАњ ААРК 2Тї ЧЧЧиГЊ ЛчЛ§ША ГыУт ЕюРЧ ЧЧЧи ПьЗСАЁ РжОю ДѕПэ СпПфЧЯДй.

ЕЅРЬХЭКЃРЬНК ЗЮБз БтЗЯ Йз АЈЛчДТ ЕЅРЬХЭКЃРЬНКПЁ СЂМгЧЯАХГЊ НЧЧрЕШ ФѕИЎ ЕюРЛ БтЗЯЧи УпШФ УЅРг УпРћРЬ АЁДЩЧб ЗЮБзИІ ГВАмОпСіИИ УпШФ ЕЅРЬХЭ РЏУт НУ ДыРРРЬ АЁДЩЧЯДй. ФЇЧиЛчАэ, РхОжПЁ ДыЧб СЄШЎЧб ПјРЮ КаМЎРЛ РЇЧи ЕЅРЬХЭКЃРЬНК ЗЮБз БтЗЯРК МКёНК ПюПЕПЁ ЧЪМіРћРЬДй.

ЕЅРЬХЭКЃРЬНК АшСЄ АќИЎДТ МКёНКПы АшСЄАњ DBA(Database Administrator, ЕЅРЬХЭКЃРЬНК АќИЎРк)АЁ ЛчПыЧЯДТ АшСЄРЬ ЕПРЯЧЯАХГЊ ЙЬЛчПы АшСЄ ЙцФЁ НУ ПјРЮ КаМЎРЬ ОюЗЦАХГЊ РЮСѕСЄКИ РЏУт ЕюРЧ РЇЧљРЬ СѕАЁЧбДй. ЕЅРЬХЭКЃРЬНК ЛчПыРк АшСЄРК ЛчПыРк АГКА АшСЄ ЙпБоРЬ АЁДЩЧЯИч, АшСЄ СЄКИ РЏУт НУ КёРЮАЁРкРЧ СЂБй ТїДмРЛ РЇЧи СЂБй АЁДЩ IPИІ АшСЄКАЗЮ СіСЄ АЁДЩЧЯДй.

ЁуОїЙЋПы PCПЁМ ЦаНКПіЕх ЙЬМГСЄ ЛчЗЪ[РЬЙЬСі=ЧбБЙРЮХЭГнСјШяПј]

6. ОїЙЋПы PC КИОШ, ЦаНКПіЕх АќИЎ Йз РкЕПСОЗс Ею МГСЄ

ОїЙЋПы PCДТ ДуДчРкРЧ АшОрМГЊ АэАДСЄКИ, МКёНК МвНКФкЕх Ею СпПфСЄКИГЊ ПюПЕ НУНКХл СЂМгБтЗЯРЬ ГВАмСЎ РжДй. РЬЗЏЧб PCДТ Дѕ ГєРК МіСиРЧ КИОШ АќИЎАЁ ЧЪПфЧЯДй.

ОїЙЋПы PC КаОпПЁМДТ РЮСѕ АќИЎ, МКёНК АќИЎ, КИОШ ОїЕЅРЬЦЎ Йз ОЧМКФкЕх ХНСі ШАЕП ЕюРЛ СЁАЫ АсАњ, РЮСѕ АќИЎ ЙЬШэ ЛчЗЪАЁ РќУМРЧ 87%ЗЮ ШЎРЮЕЦДй. ОїЙЋПы PC КИОШРК ЦаНКПіЕх АќИЎ, КвЧЪПф МКёНК АќИЎ, ОїЙЋПы PC АќИЎ ЕюРИЗЮ ММКаЧв Мі РжДй. ЦаНКПіЕх АќИЎДТ ЦаНКПіЕхИІ СжБтРћРИЗЮ КЏАц МГСЄЧв АцПь, РЉЕЕ ПюПЕУМСІРЧ ЗЮФУ КИОШ СЄУЅ БтДЩРЛ ШАПыЧи РћПыЧв Мі РжДй. КвЧЪПф МКёНК АќИЎДТ ОїЙЋПы PCПЁМ ОїЙЋ ИёРћ РЬПмПЁ ИоНХРњ, ПјАнСІОю, ЦФРЯАјРЏ МКёНК ЕюРЛ ХыЧи СЄКИ РЏУт Йз ОЧМКФкЕх АЈПА Ею ЧЧЧиАЁ ЙпЛ§Чи ДѕПэ СжРЧАЁ ЧЪПфЧЯДй.

ОїЙЋПы PC АќИЎДТ ОїЙЋПы PCИІ РхБтАЃ СОЗсЧЯСі ОЪАэ ЙцФЁЧб ЛѓХТПЁМ УыОрСЁПЁ ДыЧб КИОШЦаФЁ ЙЬРћПы ЕюРЧ ЛчЗЪАЁ ШЎРЮЕЦДй. ОїЙЋПы PCАЁ ФбСј ЛѓХТЗЮ ЙцФЁЕЧСі ОЪЕЕЗЯ РЉЕЕ ПюПЕУМСІПЁМ БтКЛРИЗЮ СІАјЧЯДТ БтДЩРЛ ШАПыЧи РкЕП СОЗсИІ МГСЄЧв Мі РжДй.

СіМгРћРЮ КИОШ УыОрСЁ СЁАЫ Йз СЖФЁ ЧЪПф

Е№СіХа НУДыИІ ИТОЦ ИХГт ЛѕЗЮПю КИОШ РЇЧљАњ ЛчРЬЙі АјАнРЬ ЙпЛ§ЧЯАэ РжРИИч, БтОї ГЛПЁМЕЕ НХБд РкЛъ ЕЕРдАњ ГзЦЎПіХЉ БИМК КЏАц Ею ШЏАц КЏШПЁ ЕћИЅ КИОШ РЇЧљЕЕ ДУОюГЊДТ УпММДй. БтОїРК БтОїПЁМ КИРЏЧб МЙі, ЕЅРЬХЭКЃРЬНК Ею СпПф РкЛъРЛ НФКАЧЯАэ РЇЧљ ПфМвИІ КаМЎЧб Ек, РЇЧљ ПфМв ЧиАсРЛ РЇЧб ДыРРЙцОШРЛ АБИЧЯДТ ШАЕПАњ ЧдВВ РЇЧљ АќИЎЕЕ ЧЪПфЧЯДй.

СіМгРћРЮ РЇЧш АќИЎИІ РЇЧиМДТ КИОШ РќДу РЮЗТ Йз ПЙЛъ ХѕРкАЁ РЬЗяСЎОп ЧЯСіИИ ПЕММ БтОїПЁМДТ ДмБтАЃ ГЛПЁ УпСјЧЯБтАЁ ОюЗЦДй. ДйИИ, УыОр ЛчЗЪ Сп РЯКЮДТ ДмБтАЃ СЖФЁЧв Мі РжДТ ЧзИёЕЕ СИРчЧЯЙЧЗЮ КИОШПЁ СЖБнИИ Дѕ АќНЩРЛ АЁСіИщ НБАд ДыРРЧв Мі РжДй.

КИОШЛчАэДТ РЬПыРк СЄКИ РЏУт, ЗЃМЖПўОюПЭ ААРК ОЧМКФкЕх АЈПА Ею НЩАЂЧб ИЎНКХЉАЁ ЕћЖѓПРБт ЖЇЙЎПЁ КИОШРЛ АэЗСЧб АцПЕ АќИЎРЧ СпПфМКРК ДѕПэ ГєОЦСіАэ РжДй.

[БшПЕИэ БтРк(sw@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшПЕИэБтРк БтЛчКИБт

БшПЕИэБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)