УЗКЮ ЦФРЯ РЬПыЧи ЧЧНЬ ЦфРЬСіЗЮ РЏЕЕ

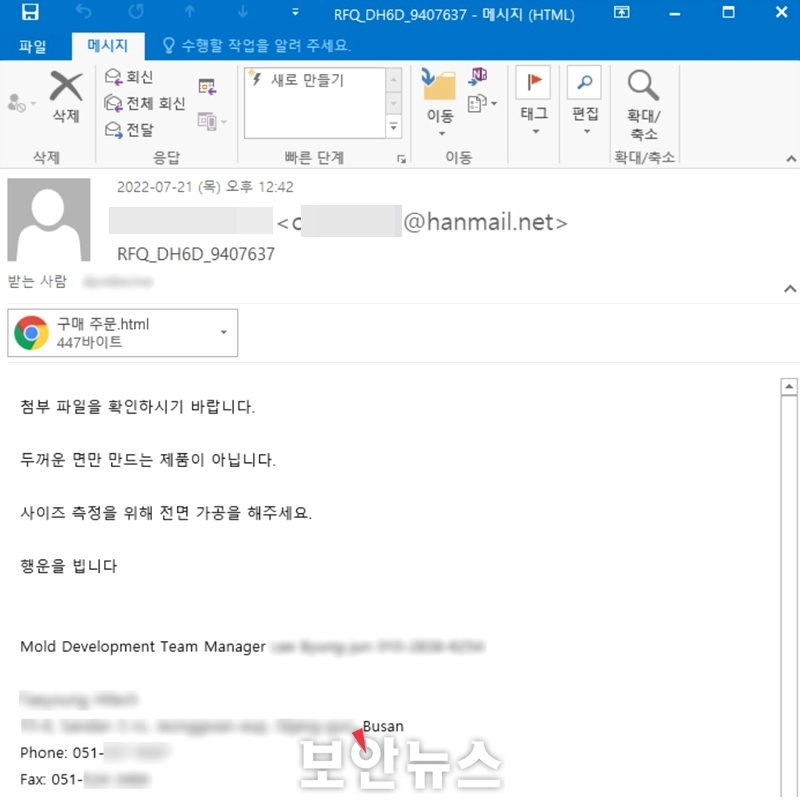

[КИОШДКНК ПјКДУЖ БтРк] УжБй АЁТЅ АпРћМАЁ УЗКЮЕШ ДйРН ЛчФЊ РЬИоРЯРЬ ЙпАпЕХ ЛчПыРкЕщРЧ СжРЧАЁ ПфБИЕШДй. ОШЗІ ASEC КаМЎЦРРК 7Пљ 21РЯПЁ БЙГЛ ЦїХа ЛчРЬЦЎ Сп ЧЯГЊРЮ DaumРИЗЮ РЇРхЧб ЧЧНЬ ИоРЯРЬ РЏЦїЕЧАэ РжДТ СЄШВРЛ ЦїТјЧпДйАэ ЙрЧћДй. ЧиДч ЧЧНЬ ИоРЯРК СІИёПЁ RFQИІ ЦїЧдЧЯПЉ АпРћ ПфУЛМЗЮ ЕаАЉЧпРИИч, УЗКЮ ЦФРЯРЛ РЬПыЧи ЧЧНЬ ЦфРЬСіЗЮ РЏЕЕЧЯЕЕЗЯ ИИЕщОюСГДй.

ЁуЧЧНЬ ИоРЯ КЛЙЎ[РкЗс=ASEC]

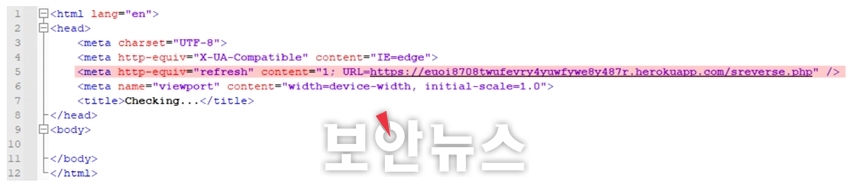

УЗКЮ ЦФРЯРК HTML ЦФРЯЗЮ РЬЗчОюСЎ РжРИИч, УЗКЮ ЦФРЯРЛ НЧЧрЧЯИщ РкЕПРИЗЮ ОЦЗЁ СжМвЗЮ ИЎДйРЬЗКМЧЕШДй.

hxxps://euoi8708twufevry4yuwfywe8y487r.herokuapp[.]com/sreverse.php

ЁуУЗКЮЕШ HTML ЦФРЯРЧ МвНК ФкЕх[РкЗс=ASEC]

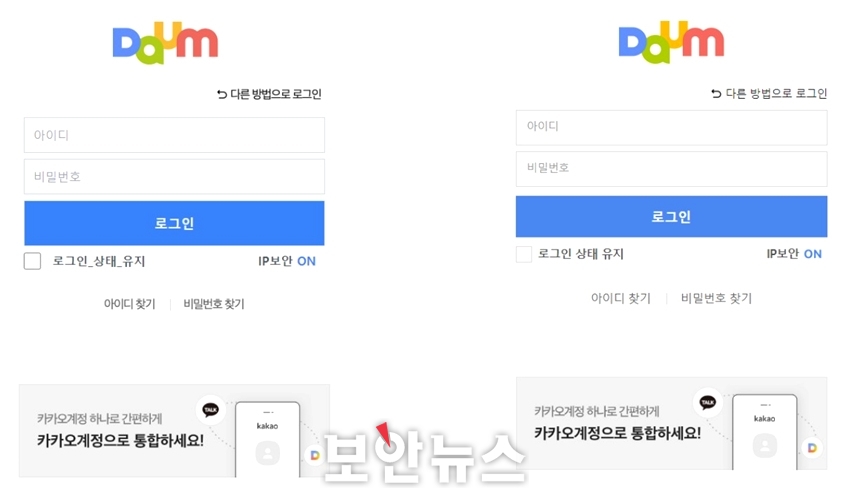

ИЎДйРЬЗКМЧРЬ ЕШ ШФ, ОЦЗЁПЭ ААРК DaumРИЗЮ РЇРхЧб ЧЧНЬ ЦфРЬСіАЁ УтЗТЕЧИч, НЧСІ ЗЮБзРЮ ЦфРЬСіПЭ КёБГЧпРЛ ЖЇ АХРЧ КёНСЧЯАд ВйИч ГѕРК АЭРЛ ОЫ Мі РжДй. ЧЧНЬ ЦфРЬСіДТ НЧСІ ЗЮБзРЮ ЦфРЬСіПЭ ДйИЃАд ЗЮБзРЮ ЙіЦА Пм ДйИЅ ЙіЦАРЧ АцПь СЄЛѓРћРИЗЮ ЕПРлЧЯСі ОЪДТДй.

ЁуЧЧНЬ ЛчРЬЦЎ(СТ)ПЭ НЧСІ ЛчРЬЦЎ(Пь) КёБГ[РкЗс=ASEC]

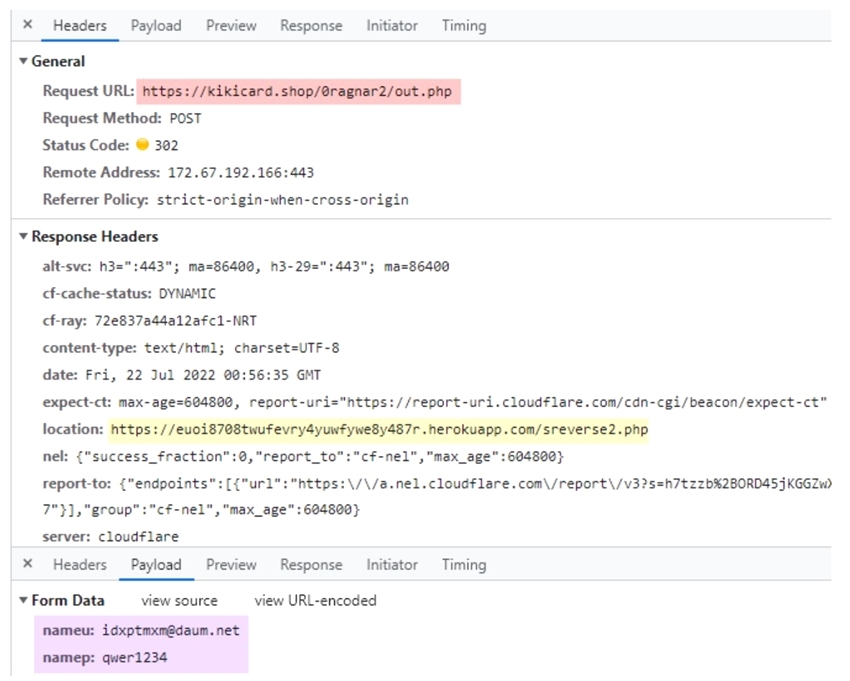

АшСЄ СЄКИИІ РдЗТ ШФ ЗЮБзРЮРЛ ЧЯАд ЕЧИщ, ОЦЗЁ URLПЁ РдЗТЧб АшСЄ СЄКИИІ РќДоЧЯАд ЕЧИч, Бз ШФ ЗЮБзРЮ ЦфРЬСіЗЮ ДйНУ РЬЕПЧЯПЉ КёЙаЙјШЃАЁ ЦВЗШДйДТ ЙЎБИИІ КИПЉСжАэ ЛчПыРкПЁАд ДйНУ АшСЄ СЄКИИІ РдЗТ ЙоЕЕЗЯ ЧбДй.

hxxps://kikicard[.]shop/0ragnar2/out.php

ЁуЗЮБзРЮ ЙіЦА ХЌИЏ НУ РќМлЕЧДТ ЕЅРЬХЭ[РкЗс=ASEC]

ЗЮБзРЮ ЙіЦАРЛ ХЌИЏЧи Чб Йј Дѕ АшСЄ СЄКИИІ РќДоЧЯАд ЕЧИщ, АшСЄ ОЦРЬЕ№РЧ ЕЕИоРЮ СжМвЗЮ ИЎДйРЬЗКЦЎЕЧОю РЬЕПЧбДй.

ОШЗІ ASEC КаМЎЦРРК ЁАРЬПЭ ААРК ЧЧНЬ ИоРЯРК ДйОчЧб ЦаХЯРЬ СИРчЧЯБт ЖЇЙЎПЁ ЛчПыРкЕщРЧ СжРЧАЁ ЧЪПфЧЯДйЁБИщМ, ЁАКвКаИэЧб ИоРЯПЁ ДыЧЯПЉ УЗКЮ ЦФРЯРЛ ПСі ОЪЕЕЗЯ ЧиОп ЧЯИч, ЦЏШї ЗЮБзРЮ УЂРЬ ГЊПдРЛ ЖЇ СжМвИІ ВР ШЎРЮЧЯПЉ РкНХРЬ ЗЮБзРЮ ЧЯДТ ДыЛѓ ЛчРЬЦЎПЭ ИТДТСі ШЎРЮЧиОп ЧбДйЁБАэ СЖО№ЧпДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)