API 보안 강화 위해 단일 플랫폼에서 API 관리하고 가시성 확보해야

개발팀이 수행한 API 추가, 변경 자동 업데이트해 보안 병목 현상 방지 필요

[보안뉴스 기획취재팀] API(Application Programming Interface)의 보안위협이 갈수록 커지고 있어 이용자들의 각별한 주의가 요구된다. 올해 상반기 API 공격 시도는 지난해에 비해 수백 배 급증했으며, 이에 따른 API 남용과 데이터 침해는 2024년까지 약 2배 가량 증가할 것으로 관측되고 있다. 이로 인해 2022년 API 보안 이슈가 지속적으로 제기되며 API 보안의 중요성이 부각되고 있다.

API 보안이 중요한 이유는, 기업은 API를 이용해 서비스를 연결하고, 데이터를 전송하기 때문에 API가 손상, 노출 또는 해킹되면 주요 데이터 보안 유출사고의 원인이 되기 때문이다. 이에 따라 비즈니스 성장에 맞춰 API 보안도 확대 적용돼야 한다는 의견에 힘이 실리고 있다.

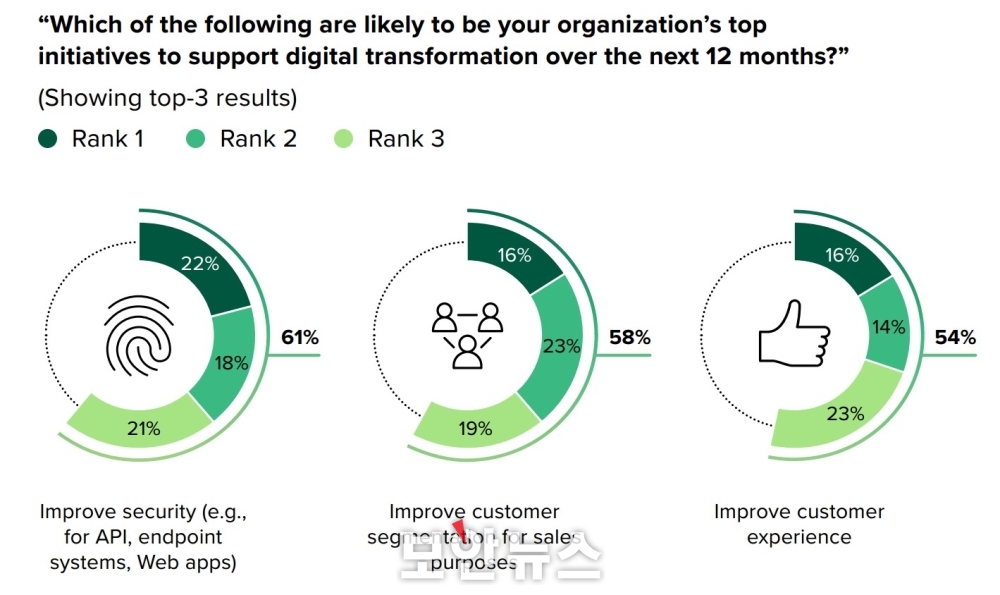

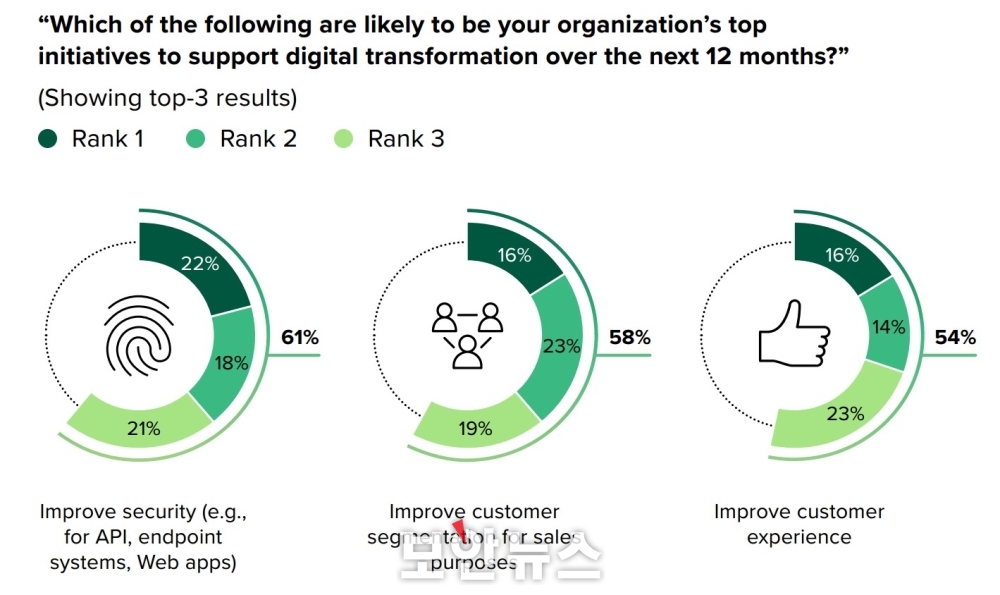

API는 운영체제와 응용프로그램 사이 통신에 사용되는 언어로, 개발자 90% 이상이 클라우드 네이티브 웹 애플리케이션 개발을 위해 사용한다. 글로벌 보안기업 임퍼바의 설문조사 결과 응답자 70%는 대규모 디지털 전환에 투자한다고 밝혔으며, 61% 응답자가 향후 12개월 동안 보안 우선순위로 ‘API 보안 향상’을 꼽았다. 또한, 비즈니스 성장에 맞춰 API 확장을 위해 78% 응답자는 보안을 업데이트해야 한다고 답했다.

개발자들이 많이 사용하고 있는 만큼 API 보안위협은 더욱 증가할 것으로 우려된다. 두 사람이 서로 통신을 주고 받는데 있어 해커가 중간에서 데이터를 위변조하는 중간자 공격(MITM : Man In the Middle attack)부터 취약한 웹 응용 프로그램에 악성코드를 삽입하는 교차 사이트 스크립팅(XSS: Cross site scripting)과 API 인젝션(Injection) 공격, 공격자가 시스템을 장악하기 위한 디도스(DDoS) 공격 등 다양한 사이버 공격에 무방비로 노출돼 있다.

물론 API 관리를 위해 API Access Management Gateway가 존재한다. 일반적으로 게이트웨이에는 데이터 변환, 호출 라우팅 및 대기열과 같은 광범위한 API 관리 기능 목록이 포함되어 있다. 보안 관련 기능은 일반적으로 액세스 인증/권한 부여, 일정 수준의 속도 제한 및 호출 유효성 검사에 중점을 두고 있다.

하지만 API Gateway는 API를 통해 흐르는 데이터를 식별하거나 분류할 수 없다. 웹 애플리케이션 방화벽(WAF)에 의존하는 API 관리 시스템의 일부로 방화벽을 통과하는 North/South API 트래픽만 보호할 수 있다. 방화벽을 통해 이동하지 않는 서버, 컨테이너 및 서비스 간의 통신을 구성하는 ‘East/West’ API 트래픽은 보호할 수 없다. 또한, API에 대한 보안 액세스 권한이 있다고 해서 API가 모든 API 남용으로부터 보호되는 것은 아니다.

이와 관련 임퍼바 기술전문 파트너인 에스케어 측은 “액세스 관리는 일반적으로 API를 외부에 노출하는 비즈니스 애플리케이션에 대한 가장 기본적인 요구사항이며, API 게이트웨이와 API 보안은 서로 다른 목적으로 사용된다”며 “게이트웨이는 엔드포인트만 모니터링하고 각 API의 전체 스키마를 자동으로 검색하지 않는다. API 보호를 위해 새로운 접근방식을 취해야 한다”고 지적했다.

API 보안을 위한 대응방안으로 단일 플랫폼에서 API를 관리할 수 있도록 가시성 확보의 중요성이 제시됐다. 에스케어 측은 “단일 솔루션으로 개발팀의 속도를 늦추지 않으면서 공개 API와 백엔드 API가 모두 보호돼야 한다”며 “조직의 자체 OpenAPI 사양에서 구축된 포지티브 보안 모델을 생성할 수 있어야 하고, API 인벤토리를 자동으로 업데이트해 보안팀이 API를 자주 수정하는 개발자와 보조를 맞출 수 있도록 해야 한다. 특히, 개발팀이 수행한 모든 API 추가 또는 변경은 전체 보안 전략 내에서 자동으로 업데이트돼 API 배포에서 일반적인 보안 병목 현상을 방지해야 한다”고 강조했다.

또한, 각 API의 기본 페이로드에 대한 가시성을 확보해 잠재적인 데이터 침해를 막아야 하고, 사양 검증을 위한 데브옵스(DevOps)의 부담과 런타임 시 애플리케이션이 부하 역시 제거할 수 있어야 한다고 덧붙였다.

[기획취재팀(boan3@boannews.com)]

개발팀이 수행한 API 추가, 변경 자동 업데이트해 보안 병목 현상 방지 필요

[보안뉴스 기획취재팀] API(Application Programming Interface)의 보안위협이 갈수록 커지고 있어 이용자들의 각별한 주의가 요구된다. 올해 상반기 API 공격 시도는 지난해에 비해 수백 배 급증했으며, 이에 따른 API 남용과 데이터 침해는 2024년까지 약 2배 가량 증가할 것으로 관측되고 있다. 이로 인해 2022년 API 보안 이슈가 지속적으로 제기되며 API 보안의 중요성이 부각되고 있다.

API 보안이 중요한 이유는, 기업은 API를 이용해 서비스를 연결하고, 데이터를 전송하기 때문에 API가 손상, 노출 또는 해킹되면 주요 데이터 보안 유출사고의 원인이 되기 때문이다. 이에 따라 비즈니스 성장에 맞춰 API 보안도 확대 적용돼야 한다는 의견에 힘이 실리고 있다.

▲ API 보안 관련 설문조사 결과[자료=에스케어]

API는 운영체제와 응용프로그램 사이 통신에 사용되는 언어로, 개발자 90% 이상이 클라우드 네이티브 웹 애플리케이션 개발을 위해 사용한다. 글로벌 보안기업 임퍼바의 설문조사 결과 응답자 70%는 대규모 디지털 전환에 투자한다고 밝혔으며, 61% 응답자가 향후 12개월 동안 보안 우선순위로 ‘API 보안 향상’을 꼽았다. 또한, 비즈니스 성장에 맞춰 API 확장을 위해 78% 응답자는 보안을 업데이트해야 한다고 답했다.

개발자들이 많이 사용하고 있는 만큼 API 보안위협은 더욱 증가할 것으로 우려된다. 두 사람이 서로 통신을 주고 받는데 있어 해커가 중간에서 데이터를 위변조하는 중간자 공격(MITM : Man In the Middle attack)부터 취약한 웹 응용 프로그램에 악성코드를 삽입하는 교차 사이트 스크립팅(XSS: Cross site scripting)과 API 인젝션(Injection) 공격, 공격자가 시스템을 장악하기 위한 디도스(DDoS) 공격 등 다양한 사이버 공격에 무방비로 노출돼 있다.

물론 API 관리를 위해 API Access Management Gateway가 존재한다. 일반적으로 게이트웨이에는 데이터 변환, 호출 라우팅 및 대기열과 같은 광범위한 API 관리 기능 목록이 포함되어 있다. 보안 관련 기능은 일반적으로 액세스 인증/권한 부여, 일정 수준의 속도 제한 및 호출 유효성 검사에 중점을 두고 있다.

하지만 API Gateway는 API를 통해 흐르는 데이터를 식별하거나 분류할 수 없다. 웹 애플리케이션 방화벽(WAF)에 의존하는 API 관리 시스템의 일부로 방화벽을 통과하는 North/South API 트래픽만 보호할 수 있다. 방화벽을 통해 이동하지 않는 서버, 컨테이너 및 서비스 간의 통신을 구성하는 ‘East/West’ API 트래픽은 보호할 수 없다. 또한, API에 대한 보안 액세스 권한이 있다고 해서 API가 모든 API 남용으로부터 보호되는 것은 아니다.

이와 관련 임퍼바 기술전문 파트너인 에스케어 측은 “액세스 관리는 일반적으로 API를 외부에 노출하는 비즈니스 애플리케이션에 대한 가장 기본적인 요구사항이며, API 게이트웨이와 API 보안은 서로 다른 목적으로 사용된다”며 “게이트웨이는 엔드포인트만 모니터링하고 각 API의 전체 스키마를 자동으로 검색하지 않는다. API 보호를 위해 새로운 접근방식을 취해야 한다”고 지적했다.

API 보안을 위한 대응방안으로 단일 플랫폼에서 API를 관리할 수 있도록 가시성 확보의 중요성이 제시됐다. 에스케어 측은 “단일 솔루션으로 개발팀의 속도를 늦추지 않으면서 공개 API와 백엔드 API가 모두 보호돼야 한다”며 “조직의 자체 OpenAPI 사양에서 구축된 포지티브 보안 모델을 생성할 수 있어야 하고, API 인벤토리를 자동으로 업데이트해 보안팀이 API를 자주 수정하는 개발자와 보조를 맞출 수 있도록 해야 한다. 특히, 개발팀이 수행한 모든 API 추가 또는 변경은 전체 보안 전략 내에서 자동으로 업데이트돼 API 배포에서 일반적인 보안 병목 현상을 방지해야 한다”고 강조했다.

또한, 각 API의 기본 페이로드에 대한 가시성을 확보해 잠재적인 데이터 침해를 막아야 하고, 사양 검증을 위한 데브옵스(DevOps)의 부담과 런타임 시 애플리케이션이 부하 역시 제거할 수 있어야 한다고 덧붙였다.

[기획취재팀(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

권준기자 기사보기

권준기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)