원격제어 악성코드 ‘Remcos’ 유포, 감염시 공격자 명령 실행 등 다양한 악성행위 수행

메일 수신 시 발신자 이메일 주소와 첨부파일 실행 전 확장자 반드시 확인해야

[보안뉴스 권 준 기자] 국내 유명 손해보험사를 위장한 피싱 메일이 유포되고 있어 사용자들의 주의가 필요하다. 피싱 메일에는 RAT(원격제어) 악성코드인 ‘Remcos’가 포함돼 있는 것으로 드러났다.

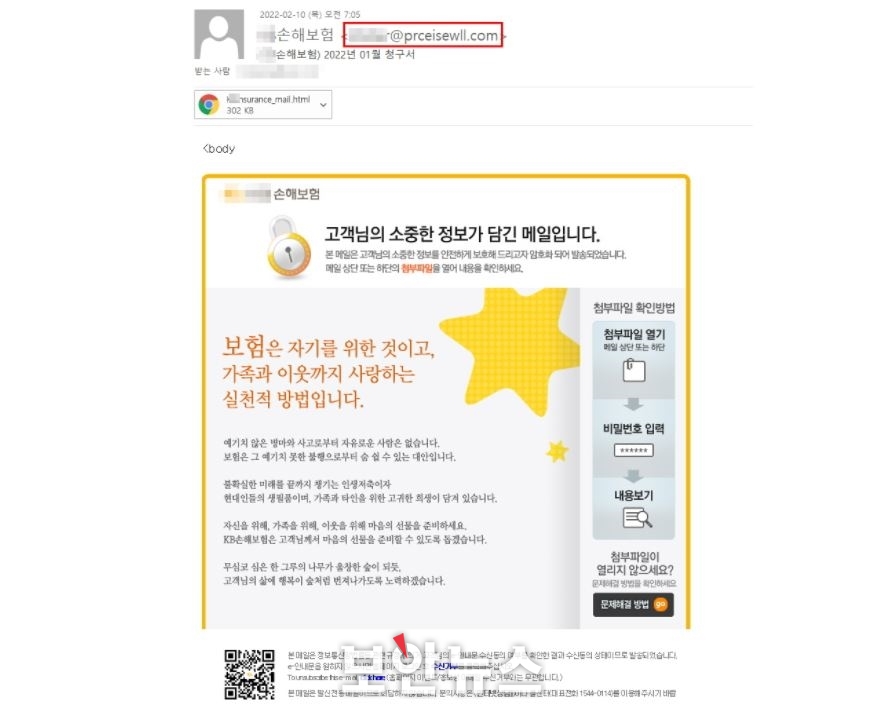

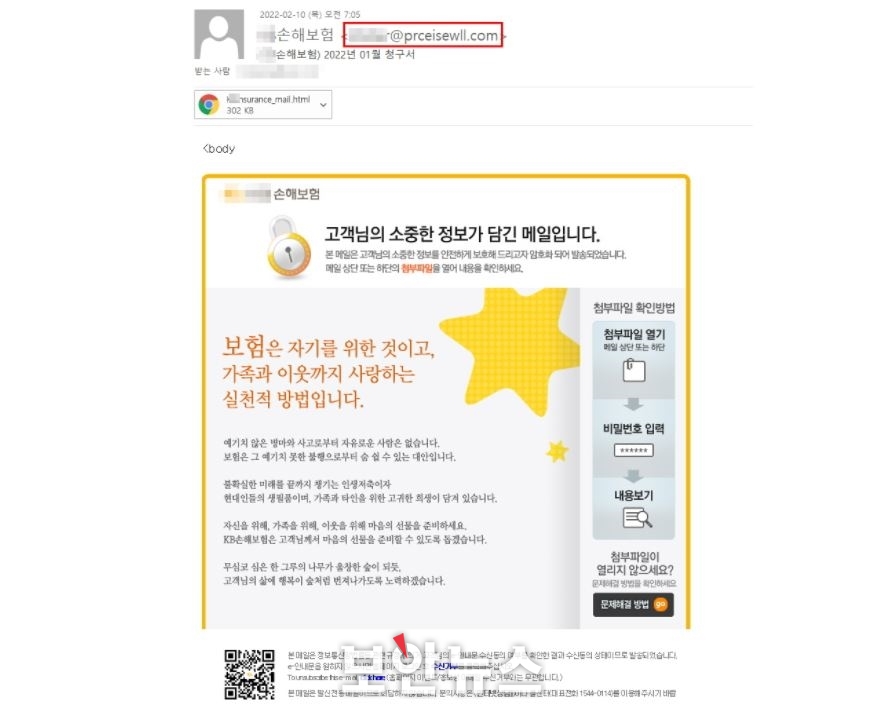

보안업체 이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 이번에 발견된 피싱 메일은 실제 손해보험사에서 보낸 것처럼 위장하고 있으며, html 파일이 첨부되어 있다. 첨부되어 있는 html 파일을 실행하면, password가 적힌 페이지와 함께 하나의 압축파일이 다운로드 된다.

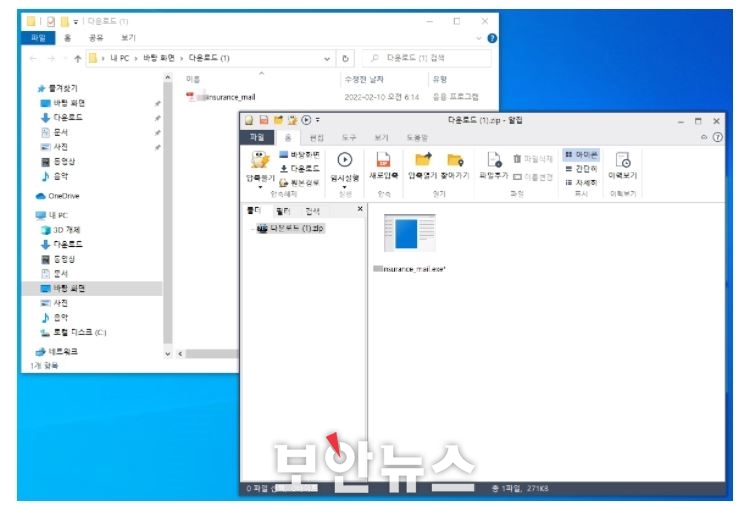

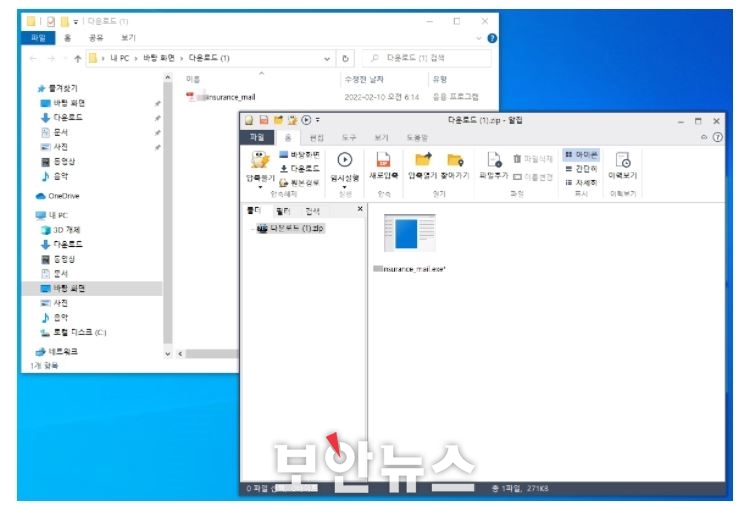

다운로드 된 압축파일 내에는 손해보험사 이름으로 위장한 악성 파일이 포함되어 있으며, 압축을 해제하면 pdf 아이콘을 위장한 .exe 파일을 확인할 수 있다. 첨부되어 있는 악성 파일은 Remcos RAT 1.7 Pro버전으로, 보안 프로그램을 우회하기 위해 .NET을 이용했으며, 내부 악성코드 모듈 내에는 버전정보가 하드코딩 되어 있다는 게 ESRC 측의 설명이다.

Remcos 악성코드는 원격제어 악성코드로, 명령제어(C&C) 서버와의 통신 이후 스크린샷, 키로깅, 레지스트리 추가 및 편집, 공격자 명령 실행 등 다양한 악성행위를 수행할 수 있다. 또한, 사용자 PC에 동작 중인 브라우저(Internet Explorer, Chrome, Firefox)의 쿠키 데이터와 로그인 정보를 수집하게 된다.

이와 관련 이스트시큐리티 ESRC 측은 “이메일 수신 시 반드시 발신자의 이메일 주소를 확인하고, 첨부파일 실행 전 확장자를 확인하는 습관을 길러야 한다”며, “현재 알약에서는 해당 악성코드에 대해 Backdoor.Remcos.A로 탐지 중에 있다”고 밝혔다.

[권 준 기자(editor@boannews.com)]

메일 수신 시 발신자 이메일 주소와 첨부파일 실행 전 확장자 반드시 확인해야

[보안뉴스 권 준 기자] 국내 유명 손해보험사를 위장한 피싱 메일이 유포되고 있어 사용자들의 주의가 필요하다. 피싱 메일에는 RAT(원격제어) 악성코드인 ‘Remcos’가 포함돼 있는 것으로 드러났다.

▲국내 손해보험사를 위장한 피싱 메일[자료=이스트시큐리티 ESRC]

보안업체 이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 이번에 발견된 피싱 메일은 실제 손해보험사에서 보낸 것처럼 위장하고 있으며, html 파일이 첨부되어 있다. 첨부되어 있는 html 파일을 실행하면, password가 적힌 페이지와 함께 하나의 압축파일이 다운로드 된다.

다운로드 된 압축파일 내에는 손해보험사 이름으로 위장한 악성 파일이 포함되어 있으며, 압축을 해제하면 pdf 아이콘을 위장한 .exe 파일을 확인할 수 있다. 첨부되어 있는 악성 파일은 Remcos RAT 1.7 Pro버전으로, 보안 프로그램을 우회하기 위해 .NET을 이용했으며, 내부 악성코드 모듈 내에는 버전정보가 하드코딩 되어 있다는 게 ESRC 측의 설명이다.

▲압축 파일 내 악성 파일[자료=이스트시큐리티 ESRC]

Remcos 악성코드는 원격제어 악성코드로, 명령제어(C&C) 서버와의 통신 이후 스크린샷, 키로깅, 레지스트리 추가 및 편집, 공격자 명령 실행 등 다양한 악성행위를 수행할 수 있다. 또한, 사용자 PC에 동작 중인 브라우저(Internet Explorer, Chrome, Firefox)의 쿠키 데이터와 로그인 정보를 수집하게 된다.

이와 관련 이스트시큐리티 ESRC 측은 “이메일 수신 시 반드시 발신자의 이메일 주소를 확인하고, 첨부파일 실행 전 확장자를 확인하는 습관을 길러야 한다”며, “현재 알약에서는 해당 악성코드에 대해 Backdoor.Remcos.A로 탐지 중에 있다”고 밝혔다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

권준기자 기사보기

권준기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)