ЧбБЙГЛ КЯЧб РЮБЧДмУМ ДыЧЅ ЕюПЁАд МвМШ ГзЦЎПіХЉ(SNS)ЗЮ РКЙаШї СЂБйЧи ЧиХЗ НУЕЕ

НКИЖЦЎЦљ ОЧМК Ол(APK) ЁЎХЗКИИЎЁЏ РлРќАњ ЕПРЯЧб РЇЧљ ЙшШФ ЁЎБнМК121ЁЏ МвЧрРИЗЮ КаМЎ

[КИОШДКНК ПјКДУЖ БтРк] ДыЧЅРћРЮ нС ПЌАш ЧиХЗ БзЗьРИЗЮ ОЫЗССј ЁЎБнМК121ЁЏРЧ ЛѕЗЮПю APT АјАнРЬ 7РЯ ЙпАпЕХ ЛчПыРкЕщРЧ СжРЧАЁ ПфБИЕШДй. ХыЧе КИОШ БтОї РЬНКЦЎНУХЅИЎЦМ(ДыЧЅ СЄЛѓПј)ДТ РЬЙј АјАнРЬ РЬИоРЯПЁ ОЧМК ЦФРЯРЛ УЗКЮЧи КИГЛДТ РќЧќРћРЮ НКЧЧОю ЧЧНЬ(Spear Phishing)РЬЖѓАэ МГИэЧпДй.

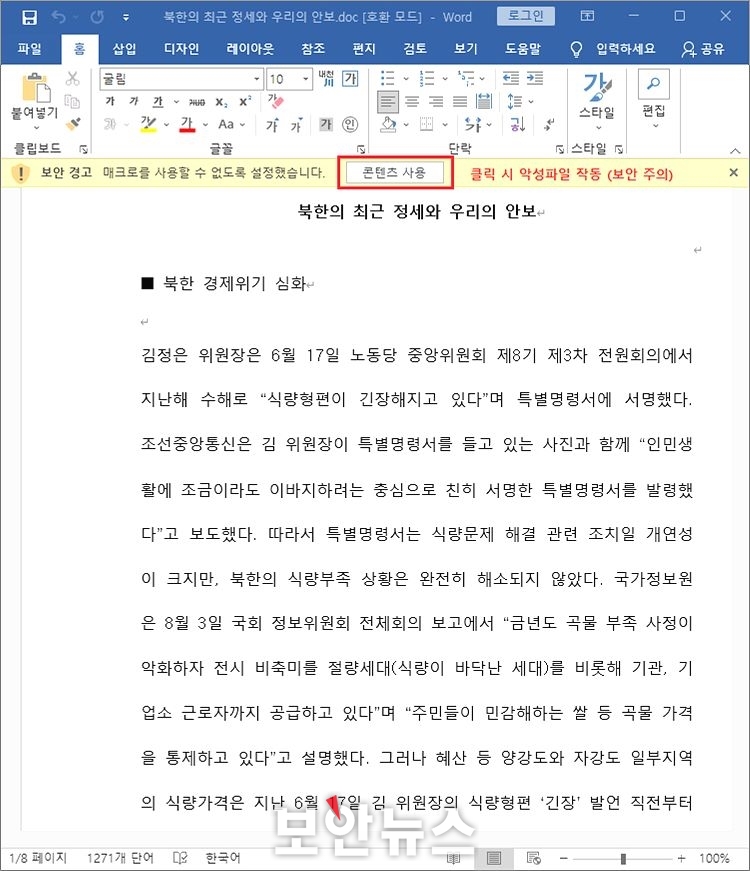

ЁуУжБй КЯЧб СЄММПЭ ОШКИ ФЎЗГРИЗЮ РЇРхЧб ОЧМК DOC ЙЎМШИщ[РкЗс=РЬНКЦЎНУХЅИЎЦМ]

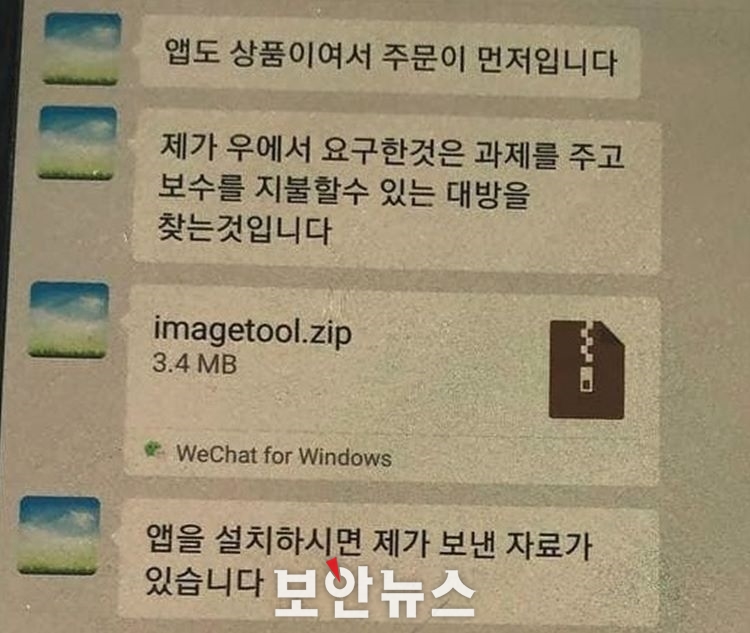

РЬЙј АјАнПЁ ЛчПыЕШ ОЧМК ЦФРЯРК КЯЧбРЧ УжБй СЄММПЭ ОШКИ АќЗУ СжСІРЧ ЙЎМИІ АЁРхЧи, БЙГЛ ЦЏСЄ РЮБЧДмУМРЧ ДыЧЅИІ АјАн ЧЅРћРИЗЮ ЛяОвДй. ЦЏШї, РЬЙј АјАнРК ДмМјШї ИоРЯРЛ ЙпМлЧЯДТ АЭРЬ ОЦДЯЖѓ, ЛчРќПЁ SNSИІ ХыЧи АјАн ДыЛѓАњ ФЃКаРЛ ИИЕч Ек ОЧМК ЦФРЯРЛ РќДоЧЯДТ ФЁЙаЧб МіЙ§РЬ ЛчПыЕШ СЁПЁМ СжИёЧв ИИЧЯДй.

ИеРњ АјАнРкДТ ЦЏСЄ РЮЙАРЧ SNS АшСЄРЛ ЧиХЗЧб ШФ, ФЃБИ АќАшЗЮ ПЌАсЕШ ЖЧ ДйИЅ ЛчЖїРЛ ЙАЛіЧи УпАЁ АјАнДыЛѓРЛ МБСЄЧпДй. РЬШФ АјАнДыЛѓПЁАд SNS ИоНХРњИІ ЛчПыЧи АЁКПю ОШКЮ РЮЛчПЭ ЧдВВ ЦђМв КёНСЧб АќНЩЛчГЊ АЁНЪАХИЎЗЮ ДыШЧЯИч, АцАшНЩРЛ ГЗУпАэ ФЃКаРЛ ШЎКИЧпДй. БзЗБ ДйРН РкНХРЬ РлМКЧб УжБй КЯЧб СЄММПЭ АќЗУЕШ ФЎЗГПЁ ДыЧи СЖО№РЛ БИЧЯДТ НФРИЗЮ, ОЧМК DOC ЙЎМ ЦФРЯРЛ АјАнДыЛѓПЁАд РЬИоРЯЗЮ РќДоЧЯДТ МіЙ§РЛ ЛчПыЧпДй. УЗКЮЕШ ЙЎМ ЦФРЯПЁДТ ОЧМК ИХХЉЗЮ(Macro) ИэЗЩРЬ Л№РдЕХ РжОю ИоРЯ МіНХРкАЁ ЁЎФмХйУї ЛчПыЁЏРЛ ЧуПыЧв АцПь ПЙБтФЁ ИјЧб ЧиХЗ РЇЧљПЁ ГыУтЕШДй.

РЬНКЦЎНУХЅИЎЦМ НУХЅИЎЦМДыРРМОХЭ(РЬЧЯ ESRC)РЧ КаМЎ АсАњ, РЬЙј АјАнПЁ ЛчПыЕШ ОЧМК ЦФРЯРК РлГт 3Пљ РЇРх ХЛКЯ СѕАХИІ ЛчФЊЧб ЁЎНКЦФРЬ ХЌЖѓПьЕхЁЏ APT АјАнАњ ИХПь РЏЛчЧб АЭРИЗЮ ГЊХИГЕДй. ДйИИ, РЬЙј ОЧМК ЦФРЯПЁ Л№РдЕШ ИХХЉЗЮ ЧдМі Сп ГЕЖШ ЗчЦОРЬ РЯКЮ КЏАцЕШ АЭРИЗЮ ШЎРЮЕЦДй. РЬ ЙлПЁЕЕ ФкЕх ГЛКЮПЁМ ЛчРЬЙі ЙЋБтИІ РЧЙЬЧЯДТ ЁЎWeaponЁЏ АцЗЮАЁ ЛчПыЕЦРИИч, ЁЎbluelightЁЏ ЙЎРкПЕЕ ПЉЗЏ ТїЗЪ ЙпАпЕЦДй.

ESRCДТ РЬЙј ЛчАЧРЧ ЙшШФЗЮ КЯЧб ПЌАш ЧиХЗ БзЗьРЮ РЯИэ ЁЎБнМК121ЁЏ СЖСїРЛ СіИёЧпДй. РЬ СЖСїРК УжБй ДыКЯ КаОп О№ЗаИХУМИІ АмГЩЧб ПіХЭИЕ ШІ(Watering Hole) АјАнАњ ЧдВВ ОШЕхЗЮРЬЕх БтЙн НКИЖЦЎЦљ РЬПыРкИІ ГыИА НКЙЬНЬ(Smishing) АјАнБюСі МіЧрЧЯИч, АЅМіЗЯ АХММАд АјАн МіРЇИІ ГєПЉАЁАэ РжДй.

ЁуКЯЧб АќЗУ РЬЙЬСі ЕЕБИЗЮ РЇРхЧб ОЧМКОл РЏЦї ШИщ[РкЗс=РЬНКЦЎНУХЅИЎЦМ]

ЦЏШї, РЬ СЖСїРЬ УжБй МіЧрЧб ОШЕхЗЮРЬЕх БтЙн НКИЖЦЎЦљ НКЙЬНЬ АјАнРК ОЧМК APK ОлРЬ МГФЁЕЧИщ РњРхЕШ СжМвЗЯ, ЙЎРк ИоНУСі, ХыШ ГЛПЊ, РЇФЁ СЄКИ, ГьРН, ЛчСј ЦФРЯ Ею АГРЮСЄКИАЁ ДыАХ РЏУтЕЧБт ЖЇЙЎПЁ АЂКАЧб СжРЧАЁ ЧЪПфЧЯДй. РЬ ААРК ЙцНФРЧ АјАнПЁ ЛчПыЕШ ОЧМК ОлПЁМДТ ЁЎkingbori hackerЁЏЖѓДТ ЙЎРкПРЬ АјХыРћРИЗЮ ЙпАпЕЧБтЕЕ ЧпДй. ЧіРч БЙГЛПЁМ ОЯОрЧЯДТ ДыЧЅРћРЮ нС ПЌАш ЛчРЬЙі РЇЧљ СЖСїРИЗЮДТ ЖѓРкЗчНК(ОШДйИЎПЄ), ХЛЗ§(БшМіХА), БнМК121(ЗЙЕхОЦРЬСю) ЕюРЬ РжДй.

РЬНКЦЎНУХЅИЎЦМ ESRCМОХЭРх ЙЎСОЧі РЬЛчДТ ЁАБнМК121 СЖСїРК ЦЏСЄ БЙШИРЧПјРЛ ЦїЧдЧи РЏИэРЮЛчРЧ ШоДыЦљРЛ ЧиХЗЧи АГРЮСЄКИИІ ХЛУыЧб Йй РжАэ, ДыКЯ РќЙЎ КаОп ДмУМРЧ ШЈЦфРЬСіИІ ФЇЧиЧЯАХГЊ АЁТЅ ЦфРЬНККЯ АшСЄ ЕюРЛ ИИЕщОю КЯЧб КаОп СОЛчРкЕщРЛ СіМгРћРИЗЮ ГыИЎАэ РжДйЁБИч, ЁАЦЏШї, И№ЙйРЯРЬГЊ РЬИоРЯЗЮ ИЖФЁ СіРЮРЬГЊ ОїАш РќЙЎАЁРЮ УД ПЌЖєЧЯДТ АцПьАЁ ИЙОЦ APK, DOC ЙЎМ ЕюРЛ КИГЛПУ АцПь ЙнЕхНУ ЙпНХРкПЭ СїСЂ ХыШЧи ЛчНЧ ПЉКЮИІ ШЎРЮЧЯАэ ПЖїЧЯДТ АЭРЬ ОШРќЧЯДйЁБАэ ДчКЮЧпДй.

РЬНКЦЎНУХЅИЎЦМДТ ЛѕЗгАд ЙпАпЕШ ОЧМК ЦФРЯРЛ ЙщНХ ЧСЗЮБзЗЅ ОЫОр(ALYac)ПЁМ ХНСіЧв Мі РжЕЕЗЯ БфБо ОїЕЅРЬЦЎИІ ПЯЗсЧпРИИч, ЧЧЧи ШЎЛъ ЙцСіИІ РЇЧб ДыРР СЖФЁИІ АќЗУ КЮУГПЭ БфЙаЧЯАд ЧљЗТЧЯАэ РжДйАэ ЙрЧћДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.jpg)