오래된 압축 기술 ARJ, 현대 백신에서 가끔 탐지 못하는 경우 있어

옛 기술을 공격에 재활용하려는 사이버 범죄자들의 움직임, 멈추지 않아

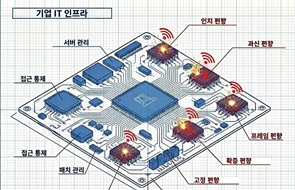

[보안뉴스 문가용 기자] 해커들이 오래된 기술을 새롭게 활용하기 시작했다는 소식이다. 한 공격 캠페인을 지난 1월부터 추적해온 시스코 탈로스(Cisco Talos) 팀에 의하면 “공격자들은 웹 브라우저의 취약점들을 익스플로잇 하면서 캠페인을 펼치고 있고, 예전 기술을 활용함으로써 사용자의 눈이 닿지 않는 배경에 숨어 사용자들의 비밀번호나 온라인 행동 패턴, 개인정보 등을 훔쳐가고 있다”고 한다.

이 캠페인은 아직도 진행 중이며, 공격자들은 커스터마이징이 된 드로퍼를 사용해 에이전트 테슬라(Agent Tesla)나 로키봇(Loki-bot)과 같은 정보 탈취형 멀웨어를 일반적인 애플리케이션 프로세스 내에 주입시킨다고 한다. “자신들만의 독특한 드로퍼가 눈에 띄는 부분입니다. 일반 프로세스에 최종 페이로드를 주입시키고 있거든요.” 탈로스의 보안 전문가인 홀거 운터브링크(Holger Unterbrink)의 설명이다. “공격자들은 크롬, 사파리, 파이어폭스 등 인기가 많은 브라우저로부터 각종 정보를 훔쳐가고 있습니다.”

운터브링크는 “이들이 사용하는 주입 기술이 이미 수년 전부터 사용되어 온 것”이라고 말한다. “다만 여기에 새롭거나, 맞춤형으로 만들어진 기능이 추가됐습니다. 바로 이 점 때문에 백신 프로그램이 제대로 이 드로퍼를 탐지하지 못합니다.” 그러면서 운터브링크는 “모든 인터넷 사용자들의 프라이버시가 잠재적으로 위협을 받고 있는 상황”이라고 사태의 심각성에 대해 말했다.

“이 캠페인에 사용되는 드로퍼는 ‘연쇄적인 난독화 기술’이라고 할 수 있습니다. 공격자들이 현대 백신 프로그램들을 우회하기 위해 많은 노력을 기울인 것으로 보입니다.” 운터브링크의 설명이다. “1단계에서는 악성 첨부파일이 있는 이메일이 사용됩니다. 이 첨부파일은 ARJ라는 90년대에 유행했던 압축 아카이브입니다. 압축파일을 나눌 수 있어서 해적판 소프트웨어를 공유하는 데 많이 사용됐었던 것입니다.”

왜 갑자기 오래된 압축 프로그램을 사용한 것일까? 운터브링크는 “아무래도 현대의 이메일 게이트웨이에서 오래된 확장자나 아카이브를 잘 탐지하지 못하기를 바란 것 아닐까 합니다. 실제 ARJ와 같이 예전 확장자를 탐지하지 않는 이메일 보안 프로그램도 있습니다.” 그렇게 해서 피해자가 이 파일을 다운로드 받아 열면, 다음 단계의 공격이 진행된다.

“일단 복호화가 런타임 직전부터 시작됩니다. 하지만 이 과정이 하드드라이브에서 이뤄지지는 않습니다. 메모리를 통해 곧바로 프로세스에 주입되는 것입니다. 주입되는 건 보통 에이전트 테슬라와 같은 멀웨어입니다. 에이전트 테슬라는 브라우저, 이메일 클라이언트, SSH/SFTP/FTP 클라이언트 등 각종 소프트웨어에서 크리덴셜을 훔치는 기능을 가지고 있는 백도어이자 드로퍼입니다.”

최근 발견된 에이전트 테슬라의 경우 정보를 SMTP, FTP, HTTP를 통해 외부로 유출시키는 것으로 나타났다. “하지만 이번에 저희가 추적하고 있는 캠페인의 경우에는 오로지 SMTP만을 통해 정보를 빼돌립니다. 아마 유명 멀웨어인 에이전트 테슬라를 공격자들이 어느 정도 손본 것 같습니다.”

운터브링크는 “이번 캠페인을 통해 공격자들이 오래된 기술을 공격에 재활용함으로써 현대 보안 장치들을 회피하려는 습성이 다시 한 번 확인됐다”고 말한다. “의외로 너무 오래된 파일 포맷이나 아카이브 기술들은 최신 보안 제품들이 잘 이해하지 못합니다. 현대화가 진행되면서 과거에 두고 오는 것들이 많은데, 공격자들이 이 점을 간파한 것이죠. 멀웨어도 이런 식으로 숨겨서 배포할 수 있다는 것을 늘 기억해야 할 것입니다.”

최근 사이버 공격자들은 복잡한 드로퍼를 선호하기 시작했다. 파일 포맷이나 이름부터 시작해, 현대 기술이 간과하거나 해독하기 힘든 방법을 겹겹이 배치함으로써 탐지를 회피하려 하기 때문이다. “백신을 피해가려는 노력의 결과물이 바로 이 복잡한 드로퍼 혹은 연쇄적인 난독화 기술의 활용입니다. 또한 이런 드로퍼들은 최종 페이로드를 캠페인의 진행 상황에 따라 빠르게 바꿀 수 있다는 장점도 있습니다. 당분간 이런 드로퍼들이 자주 눈에 띌 것으로 예상됩니다.”

3줄 요약

1. 1월부터 크리덴셜 빼돌리는 캠페인 진행되고 있음.

2. 주로 유명 브라우저의 취약점 공략함으로써 크리덴셜 유출시킴.

3. ARJ라는 오래된 압축 기술 사용하는 등 다양한 난독화 기술 가진 드로퍼 눈에 띔.

[국제부 문가용 기자(globoan@boannews.com)]

옛 기술을 공격에 재활용하려는 사이버 범죄자들의 움직임, 멈추지 않아

[보안뉴스 문가용 기자] 해커들이 오래된 기술을 새롭게 활용하기 시작했다는 소식이다. 한 공격 캠페인을 지난 1월부터 추적해온 시스코 탈로스(Cisco Talos) 팀에 의하면 “공격자들은 웹 브라우저의 취약점들을 익스플로잇 하면서 캠페인을 펼치고 있고, 예전 기술을 활용함으로써 사용자의 눈이 닿지 않는 배경에 숨어 사용자들의 비밀번호나 온라인 행동 패턴, 개인정보 등을 훔쳐가고 있다”고 한다.

[이미지 = iclickart]

이 캠페인은 아직도 진행 중이며, 공격자들은 커스터마이징이 된 드로퍼를 사용해 에이전트 테슬라(Agent Tesla)나 로키봇(Loki-bot)과 같은 정보 탈취형 멀웨어를 일반적인 애플리케이션 프로세스 내에 주입시킨다고 한다. “자신들만의 독특한 드로퍼가 눈에 띄는 부분입니다. 일반 프로세스에 최종 페이로드를 주입시키고 있거든요.” 탈로스의 보안 전문가인 홀거 운터브링크(Holger Unterbrink)의 설명이다. “공격자들은 크롬, 사파리, 파이어폭스 등 인기가 많은 브라우저로부터 각종 정보를 훔쳐가고 있습니다.”

운터브링크는 “이들이 사용하는 주입 기술이 이미 수년 전부터 사용되어 온 것”이라고 말한다. “다만 여기에 새롭거나, 맞춤형으로 만들어진 기능이 추가됐습니다. 바로 이 점 때문에 백신 프로그램이 제대로 이 드로퍼를 탐지하지 못합니다.” 그러면서 운터브링크는 “모든 인터넷 사용자들의 프라이버시가 잠재적으로 위협을 받고 있는 상황”이라고 사태의 심각성에 대해 말했다.

“이 캠페인에 사용되는 드로퍼는 ‘연쇄적인 난독화 기술’이라고 할 수 있습니다. 공격자들이 현대 백신 프로그램들을 우회하기 위해 많은 노력을 기울인 것으로 보입니다.” 운터브링크의 설명이다. “1단계에서는 악성 첨부파일이 있는 이메일이 사용됩니다. 이 첨부파일은 ARJ라는 90년대에 유행했던 압축 아카이브입니다. 압축파일을 나눌 수 있어서 해적판 소프트웨어를 공유하는 데 많이 사용됐었던 것입니다.”

왜 갑자기 오래된 압축 프로그램을 사용한 것일까? 운터브링크는 “아무래도 현대의 이메일 게이트웨이에서 오래된 확장자나 아카이브를 잘 탐지하지 못하기를 바란 것 아닐까 합니다. 실제 ARJ와 같이 예전 확장자를 탐지하지 않는 이메일 보안 프로그램도 있습니다.” 그렇게 해서 피해자가 이 파일을 다운로드 받아 열면, 다음 단계의 공격이 진행된다.

“일단 복호화가 런타임 직전부터 시작됩니다. 하지만 이 과정이 하드드라이브에서 이뤄지지는 않습니다. 메모리를 통해 곧바로 프로세스에 주입되는 것입니다. 주입되는 건 보통 에이전트 테슬라와 같은 멀웨어입니다. 에이전트 테슬라는 브라우저, 이메일 클라이언트, SSH/SFTP/FTP 클라이언트 등 각종 소프트웨어에서 크리덴셜을 훔치는 기능을 가지고 있는 백도어이자 드로퍼입니다.”

최근 발견된 에이전트 테슬라의 경우 정보를 SMTP, FTP, HTTP를 통해 외부로 유출시키는 것으로 나타났다. “하지만 이번에 저희가 추적하고 있는 캠페인의 경우에는 오로지 SMTP만을 통해 정보를 빼돌립니다. 아마 유명 멀웨어인 에이전트 테슬라를 공격자들이 어느 정도 손본 것 같습니다.”

운터브링크는 “이번 캠페인을 통해 공격자들이 오래된 기술을 공격에 재활용함으로써 현대 보안 장치들을 회피하려는 습성이 다시 한 번 확인됐다”고 말한다. “의외로 너무 오래된 파일 포맷이나 아카이브 기술들은 최신 보안 제품들이 잘 이해하지 못합니다. 현대화가 진행되면서 과거에 두고 오는 것들이 많은데, 공격자들이 이 점을 간파한 것이죠. 멀웨어도 이런 식으로 숨겨서 배포할 수 있다는 것을 늘 기억해야 할 것입니다.”

최근 사이버 공격자들은 복잡한 드로퍼를 선호하기 시작했다. 파일 포맷이나 이름부터 시작해, 현대 기술이 간과하거나 해독하기 힘든 방법을 겹겹이 배치함으로써 탐지를 회피하려 하기 때문이다. “백신을 피해가려는 노력의 결과물이 바로 이 복잡한 드로퍼 혹은 연쇄적인 난독화 기술의 활용입니다. 또한 이런 드로퍼들은 최종 페이로드를 캠페인의 진행 상황에 따라 빠르게 바꿀 수 있다는 장점도 있습니다. 당분간 이런 드로퍼들이 자주 눈에 띌 것으로 예상됩니다.”

3줄 요약

1. 1월부터 크리덴셜 빼돌리는 캠페인 진행되고 있음.

2. 주로 유명 브라우저의 취약점 공략함으로써 크리덴셜 유출시킴.

3. ARJ라는 오래된 압축 기술 사용하는 등 다양한 난독화 기술 가진 드로퍼 눈에 띔.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

문가용기자 기사보기

문가용기자 기사보기

.gif)

.jpg)

.png)