ДйДмАш, ГЕЖШ, РкУМ КэЗЂИЎНКЦЎ БтДЩБюСі КИРЏ...ХНСі ЧЧЧиАЁБт РЇЧб БиЕЕРЧ ГыЗТ

[КИОШДКНК ЙЎАЁПы БтРк] УжБй ЛѕЗЮПю РЏЧќРЧ ЧЧНЬ ФЗЦфРЮРЬ ЙпАпЕЦДй. ЧЧЧиРкЕщРЧ АГРЮ РЬИоРЯ СжМвИІ ГыИЎДТ АЭРЬ ИёРћРЮЕЅ, РЧНЩАњ ХНСі ШЎЗќРЛ ГЗУпАэРк ДйДмАш СЂБй ЙцНФРЛ ЛчПыЧЯАэ РжДйАэ ЧбДй. КИОШ ОїУМ ЦЎЗЛЕх ИЖРЬХЉЗЮ(Trend Micro)АЁ ЛѓММШї СЖЛчЧи ЙпЧЅЧпДй.

[РЬЙЬСі = iclickart]

РЬ ФЗЦфРЮРЧ ЙшШФ ММЗТАњ ФЗЦфРЮ РкУМИІ ЦЎЗЛЕх ИЖРЬХЉЗЮДТ ШїЦЎНКЦЎЗЮХЉ(Heatstroke)ЖѓАэ КЮИЅДй. ЁАШїЦЎНКЦЎЗЮХЉДТ РЯЙн ЧЧНЬ АјАнРкЕщАњ ДйИЈДЯДй. СїСЂРћРЮ Чб АГРЧ ЗЃЕљ ЦфРЬСіИІ ЛчПыЧЯДТ Ад ОЦДЯЖѓ, ЧЧЧиРкАЁ ПЉЗЏ АГРЧ СЄЛѓ РЅЛчРЬЦЎЕщРЛ ШфГЛ ГН ЦфРЬСіЕщРЛ АХФЁАд ЧдРИЗЮНс РЧНЩЧв Мі ОјАд ИИЕщБт ЖЇЙЎРдДЯДй.ЁБ

АјАнРК АЁТЅЗЮ ИИЕщОюСј АшСЄ ШЎРЮ РЬИоРЯЗЮКЮХЭ НУРлЧбДй. РЬИоРЯРЧ УтУГДТ СЄЛѓ ЕЕИоРЮРИЗЮ, НКЦд ЧЪХЭИЕРЛ ЧЧЧиАЅ Мі РжЕЕЗЯ ИИЕщОюСЎ РжДй. ЧіРчБюСіДТ ЦфРЬЦШАњ ОЦИЖСИ ЛчПыРкЕщИИРЬ ЧЅРћРЮ АЭУГЗГ КИРЬСіИИ ЧЧНЬ ХАЦЎ ГЛ ФкЕхИІ КаМЎЧпРЛ ЖЇ РЬКЃРЬ, БИБл, ОжЧУ ЕюРЧ МКёНКЕщРЛ ЛчПыЧЯДТ ЛчЖїЕщПЁ ДыЧб АјАнЕЕ СиКё СпПЁ РжДТ АЭРИЗЮ ШЎРЮЕЦДй.

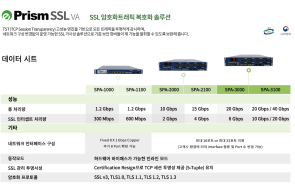

ЧЧЧиРкАЁ РЬ АЁТЅ ИоРЯПЁ МгОЦ СЂМгЧв АцПь УЙ ЙјТАЗЮДТ ЛчПыРкИІ ШЎРЮЧЯДТ ЦфРЬСіЗЮ ОШГЛЕШДй. ЧЧЧиРкАЁ СјТЅ ЛчЖїРЮСі, ОЦДЯИщ КПРЬГЊ РЅ ХЉЗбЗЏРЮСі ШЎРЮЧЯБт РЇЧдРЬДй. ЖЧЧб IPСжМвЕЕ РЬ ЖЇ ШЎРЮЧдРИЗЮНс ПТЖѓРЮ ЛчБтЙцСі МКёНКАЁ ПЌЗчЕЧОю РжДТСіЕЕ ШЎРЮЧбДй.

РЬ АњСЄРЛ ХыАњЧЯИщ ЧЧЧиРкДТ ЖЧ ДйИЅ РЅЛчРЬЦЎЗЮ ОШГЛЕШДй. ПЉБтМ НЧСІ ЧЧНЬ АјАнРЬ РЬЗяСјДй. ЧЧЧиРкАЁ РхНФЧв Мі РжДТ ОчНФРЬ СІАјЕЧДТЕЅ, ПЉБтПЁ РЬИоРЯ ХЉИЎЕЇМШ, НХПыФЋЕх СЄКИ, БтХИ АГРЮ НФКА СЄКИИІ БтРдЧЯЕЕЗЯ ЕЧОю РжДй.

АдДйАЁ ЧЧНЬ ИоРЯРЧ ФмХйУїАЁ ЖЧ ДйИЅ РЇФЁЗЮКЮХЭ РќДо(forwarded)ЕЧДТ АЭРЬБф ЧЯСіИИ ГЕЖШ БтМњРЛ ЛчПыЧи ЗЃЕљ ЦфРЬСі РкУМПЁМКЮХЭ ПТ АЭУГЗГ КИРЬАд ИИЕчДй. БзИЎАэ Бз ЦфРЬСіАЁ АшМгЧиМ ЙйВюБт ЖЇЙЎПЁ ФмХйУї ЧЪХЭИЕЕЕ КёВИАЅ Мі РжАд ЕШДй.

ЛгИИ ОЦДЯЖѓ ЧЧНЬ ХАЦЎАЁ ЦЏСЄ ЙќРЇРЧ IP СжМвЕщАњ ХЉЗбИЕ МКёНК, КИОШ ЕЕБИЕщРЛ РкУМ ТїДмЧЯБтЕЕ ЧбДй. Ся, ЦЏСЄ IP СжМвЕщАњ МКёНК, РЇФЁЕщПЁ ДыЧб КэЗЂИЎНКЦЎ БтДЩРЛ РкУМРћРИЗЮ КИРЏЧЯАэ РжДйДТ АЭРИЗЮ, ПЉБтПЁ АЩИЎИщ HTTP 404 ПРЗљАЁ ЖпАд ЕЧИч ЧЧНЬ АјАнРК Дѕ РЬЛѓ ЧиДч ЛчПыРкПЁАд СјЧрЕЧСі ОЪДТДй.

ЙцШКЎРЛ ЧЧЧиАЁБт РЇЧб ГыЗТРЧ РЯШЏРИЗЮ ЧЧНЬ ХАЦЎРЧ УЙ ЙјТА ЦфРЬСіДТ КЃРЬНК64(Base64)ЗЮ РЮФкЕљ ЕШ PHP НКХЉИГЦЎЗЮ Л§МКЕШДйАэ ЧбДй. ШїЦЎНКЦЎЗЮХЉАЁ ХНСіЕЧДТ АЩ БиЕЕЗЮ ПьЗСЧЯАэ РжДйДТ АЩ КИПЉСиДй.

РчЙЬРжДТ АЧ ШїЦЎНКЦЎЗЮХЉПЭ ДйИЅ ЧиХЗ БзЗьРЬ ААРК МіЙ§ ШЄРК ЧЧНЬ ХАЦЎИІ ЛчПыЧЯБт НУРлЧпДйДТ АЭРЬДй. ЁАЕЮ ФЗЦфРЮРЛ ЛьЦьКИИщ, ААРК АГЙпРкАЁ МИэРЛ Чб ХјХЖРЬ АјХыРИЗЮ ЛчПыЕЧАэ РжДйДТ АЩ ОЫ Мі РжНРДЯДй. ЛчРЬЙі ЙќСЫРкЕщ ЛчРЬПЁМ ЁЎМКёНКЧќ ЧЧНЬ(phishing-as-a-service)ЁЏРЬЖѓДТ ЛчОї И№ЕЈРЬ РкЖѓГЊБт НУРлЧпДйДТ АЩ РЧНЩЧв Мі РжНРДЯДй.ЁБ

ЦЎЗЛЕх ИЖРЬХЉЗЮПЁ ЕћИЃИщ ЧЧНЬ АјАнПы ЦфРЬСіРЧ ФмХйУїДТ ЛчПыРкГЊ ЙцЙЎРкРЧ ЦЏМКПЁ ЕћЖѓ ЕПРћРИЗЮ Л§МКЕШДйАэ ЧбДй. ЁАЕЕИоРЮРК ЧЧЧиРкРЧ БЙРћРЬГЊ АХСж БЙАЁПЁ ЕћЖѓ Л§МКЕШДйДТ ЦЏТЁРЛ АЁСіАэ РжРИИч, НЧСІ СЄЛѓРћРИЗЮ СИРчЧЯДТ РЯЙн БтОїРЬ КИРЏЧЯАэ РжДйАЁ ЦЧИХЧб ЕЕИоРЮРЬ ЛчПыЕЧБтЕЕ ЧеДЯДй.ЁБ

РЬ ЧЧНЬ АјАнРИЗЮ ШЩУФГН ХЉИЎЕЇМШРК ЦЏСЄ РЬИоРЯ СжМвЗЮ РќМлЕШДй. РЬ ЖЇ АјАнРкЕщРК ЧиДч СЄКИИІ РЬЙЬСіПЁ МћБтДТ НКХзАЁГыБзЗЁЧЧ БтЙ§РЛ ЛчПыЧбДй.

ЦЎЗЛЕх ИЖРЬХЉЗЮАЁ ШЎКИЧб ЧЧНЬ ХАЦЎРЧ АцПь ОЦИЖСИАњ ЦфРЬЦШ ЛчПыРкЕщРЛ ГыИА АЭРЬЖѓАэ ЧбДй. ЁАЕЮ АцПьАЁ ЧЅРћИИ ДоЖњСі БтМњАњ РќЗЋРК ААОвНРДЯДй. ШЩУФГЛЗСДТ СЄКИЕЕ ААОвАэПф. ЛчПыРк ШЎРЮ ДмАшПЁМ АјАнРЬ ИЖЙЋИЎЕШДйДТ АЭЕЕ КёНСЧеДЯДй. АјАн ЕЕБИРЧ УтУГАЁ ААРЛ ШЎЗќРЬ ГєНРДЯДй.ЁБ

3Сй ПфОр

1. ПЉЗЏ ЙјПЁ АЩУФ ЛчПыРкИІ ЧЧНЬ ЦфРЬСіЗЮ ОШТјНУХАДТ ДйДмАш ЧЧНЬ АјАн ЙпАпЕЪ.

2. ЧіРчБюСіДТ ЦфРЬЦШАњ ОЦИЖСИ АэАДЕщРЬ ЧЅРћ. ОеРИЗЮ РЬКЃРЬ, ОжЧУ, БИБлРЧ АэАДЕщЕЕ ЧЅРћРЬ ЕЩ АЁДЩМК РжРН.

3. ААРК МіЙ§ ЛчПыЧб ЕЮ АЁСі ФЗЦфРЮ ЙпАп. ЙќСЫРкЕщ ЛчРЬПЁМ ЁЎМКёНКЧќ ЧЧНЬЁЏ РЏЧрЧЯДТ Еэ.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)