POC2007, 혁신적인 해킹시연위주 컨퍼런스로 진행예정

지난해 이어 2회째를 맞는 ‘POC2007’(www.powerofcommunity.net)은 질적인 면으로나 양적인 면에서 1회때 보다 더욱 성숙한 면을 보이고 있다. 바로 발표자들의 명성이 여느 국제 해킹 컨퍼런스와 비교해 뒤지지 않는다는 점이다. 그럼 이번 POC2007 발표자와 발표주제에 대해 알아보도록 하겠다.

■데프콘 CTF우승팀 리더 ‘@tlas’

“VulCatcher: Fun with Vtrace and Programmatic Debugging”

@tlas는 14, 15회 Defcon ‘Capture the Flag’ 세계 해킹대회 우승팀 l@astplace의 리더이다. 그는 이번에 디버깅을 통해 소프트웨어에 존재하는 버그를 찾아내는 방법에 대해 발표할 예정이다. 최근 국내에서도 애플리케이션에 존재하는 취약점을 찾는 것에 많은 관심을 보이고 있다. 취약점 찾기에 관심을 가진 사람들이라면 그리고 미국 최고의 언더그라운드 해커의 실력을 보기를 원한다면 좋은 기회가 될 수 있을 것이다.

(사진설명: 15회 Defcon 폐막식에서 @tlas가 CTF 우승 소감을 발표하고 있다)

■미국 정보기관 NSA 출신 ‘Dave Aitel’

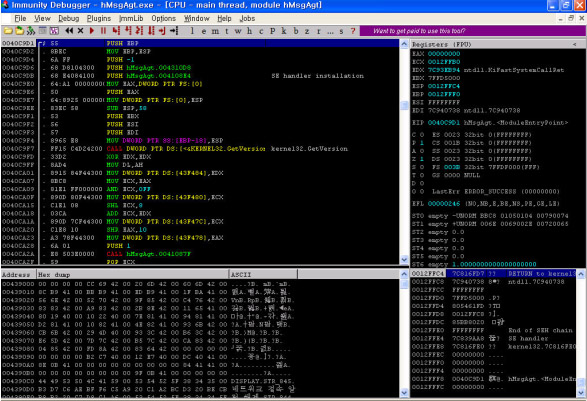

“Writing Exploits Using Immunity Debugger”

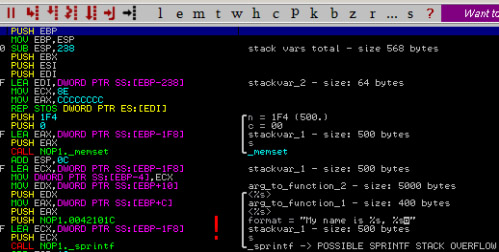

Dave Aitel은 미국 정보기관 NSA 출신이며 최고 실력자들로 구성되었던 보안회사 @stake에서 근무한 경력이 있다. 지금은 ‘Immunity’사의 CTO로 일하고 있다. 그는 국내에서도 잘 알려져 있는 ‘Shellcoder’s Handbook‘이란 책의 저자이기도 하다. 이번 발표에서 그는 최근에 공개된 Immunity Debugger를 통해 취약점을 분석하고 exploit(공격코드)를 만드는 방법을 공개할 것이다.

(사진 설명: Immunity Debugger를 실행했을 때 화면)

Immunity Debugger를 사용할 경우 다른 디버거를 사용할 때보다 취약점 찾기가 쉬우며 exploit을 작성하는데 더 적은 시간이 걸린다고 한다. 파이썬으로 작성된 취약점 찾기 전문 플러그인을 사용할 경우 애플리케이션에 존재하는 취약점을 쉽게 찾을 수 있는 장점이 있다. 또한 플러그인은 사용자가 직접 만들어 사용할 수 있다. 다음은 Immunity Debugger를 이용해 취약점을 찾아낸 것이다.

■일본 Security Sky Technology의 CTO ‘Fukumori’

“Attacking Web 2.0”

Fukumori는 일본 Security Sky Technology의 CTO로서 일본 JPCERT에서 인정한 실력가이다. 지난 한 해 동안 100개 이상의 웹 취약점을 세계 주요 메일링 리스트에 공개한 바 있다. 발표에서 그는 Blog와 Wiki, RSS 소프트웨어, 다른 Web 2.0 소프트웨어에 존재하는 취약점을 공격하는 방법과 방어법에 대해 시연과 발표를 할 예정이다. 국내에는 잘 알려지지 않은 일본 해커의 실력을 볼 수 있는 기회가 될 것이다.

■독일 출신 해커이자 VoIP 프로그래머, ‘Hendrik Scholz’

“Hacking VoIP Routers”

Hendrik Scholz는 독일 출신의 해커로 VoIP 프로그래머다. 발표에서 VoIP 라우터를 공격하여 VoIP 서버를 무력화하는 것을 시연할 예정이다. 공개되지 않은 제로데이도 발표할 것으로 알려져 있다. 그는 유럽 언더그라운드 해커들이 중심으로 운영되는 컨퍼런스에서도 발표하는 등 활발한 활동을 하고 있는 해커다.

이 발표에서 Phone Phreaking, 전화번호, 계정 등 개인 정보 수집 방법 등 VoIP 관련 각종 공격방법과 동시에 VoIP 보안에 대해서도 설명할 것이다. 또한 VoIP Botnet 등 VoIP의 미래에 대한 전망도 발표할 예정이다.

(지난 1회 POC 컨퍼런스에도 해킹시연을 했던 'Grugq')

■anti-forensic 및 VoIP 전문가, ‘Grugq’

“Hacking, Sucks: Presentation the Hash Hacking Harness”

Grugq은 세계최고의 해킹잡지인 Phrack에 글을 2회 발표한 최고의 해커이다. 그는 Anti-Forensic 및 VoIP 전문가이다. POC2007 발표에는 테크니컬 섹션과 오픈 소스 섹션 두 가지로 구분되어 있다. Grugq은 오픈 소스 섹션 발표에서 Hash라는 프로그램을 발표할 것이며 이 프로그램은 공격 스크립트와 바이너리를 원격에서 실행한 것에 대한 추적을 불가능하게 하는 Anti-Forensic 기능 등을 보여줄 것이다.

지난해 POC2006에서도 발표를 했던 Grugq은 발표현장에서 싱가폴의 VoIP 서버를 직접 해킹하는 것을 시연한 바 있다. 올해도 역시 멋진 발표를 할 것으로 주최측은 기대하고 있다.

■중국 최고 해킹팀 Xfocus 멤버, ‘Casper’

“Forensics and Anti-Forensics”

중국의 뛰어난 실력자들로 구성된 중국 해킹팀 Xfocus의 멤버이며 중국 최고의 해킹·보안 컨퍼런스인 Xcon의 운영자이기도 하다. Casper는 포렌식과 안티포렌식에 대해 발표할 것이다. 중국 해킹 및 보안계에 막대한 인맥을 가진 인물로, 보안 관계자들이 인맥을 형성해두면 많은 도움을 받을 수 있을 것이다.

(사진설명: Xcon 2007 발표장, 베이징)

■소스분석 전문 중국 해커, ‘Linzi’

“Another Idiosyncratic Attack”

중국 HuaYongXingAn Science Technology 소속인 Linzi는 국내에 가장 많은 피해를 끼치고 있는 중국 해커들이 사용하는 새로운 해킹 기법에 대해 발표할 예정이다. Linzi 역시 다른 중국의 해커들과 마찬가지로 국내에는 거의 알려지지 않은 소스 분석에 뛰어난 해커로 알려져 있다.

■닌텐도 DS 해킹, 'i3eat'(국내 발표자)

“Hacking with Nintendo DS”

오늘날 Homebrew는 NDS 뿐만 아니라 각종 휴대용 게임기, PMP 등의 포터블 기기들에서도 각각의 플랫폼으로 개발되고 있다. 종류도 매우 다양하여 게임은 물론이고 일정 관리, irc 클라이언트, ftp 클라이언트, 메신저, 리눅스 에뮬레이션 등 재미있고 유용한 프로그램들이 많이 존재한다. 특히, NDS는 터치스크린을 이용한 편리한 입력과 내장된 무선랜 디바이스를 이용하여 네트워크 연결이 가능하기 때문에 PC에서 동작하는 네트워크 프로그램들이 꾸준히 홈브류로 만들어지고 있다. 이렇게 만들어진 홈브류들은 PC에서와 마찬가지로 시스템의 취약점을 공략하는 용도로 사용될 수도 있다.

이미 공개된 홈브류들을 공격에 이용할 수 있는 방법을 알아보고 새로운 공격도구를 개발하기 위하여 간단히 NDS 홈브류 개발 환경을 소개한 뒤 몇 가지 공격 실험을 진행한다. 또한 NDS의 특성을 잘 살릴 수 있는 통합 공격 도구를 설계한 뒤 이를 통한 가상의 공격 시나리오를 보여줄 것이다.

■액티브X 취약점 이용 보안 무력화, ‘AmesianX’(국내 발표자)

“How to Implement COM Monitor(tracing COM modules in real-time)”

이 발표자는 실시간으로 COM 후킹을 통한 주요 정보를 모니터링하는 방법과 진보된 웜 구현 방법에 대해 다룰 것이다. 또한 이는 최근 문제가 되고 있는 국내 금융권 인터넷 뱅킹 시스템 해킹의 그 근본원인이 되는 것이며 현장에서 실제 해킹 시연이 있을 것이다. 대상은 액티브X를 사용하는 주요 업체들이 될 것이다.

금융권·인터넷 쇼핑 등 금융거래 및 상업 거래를 위해 보안 프로그램을 다운받아야 하는데 보안 프로그램을 다운받기 전에 설치해야 하는 것이 액티브X이다. 그런데 금융권을 포함한 국내 대부분의 사이트들이 설치하게 하는 ActiveX에는 보안 취약점이 존재하는 것으로 알려져 있다. 따라서 보안 프로그램을 설치해도 사전에 설치하게 되는 ActiveX의 취약점 때문에 보안 프로그램이 무력화되는 것이 현실이며 심지어 보안 프로그램을 전문적으로 배포하는 업체의 사이트도 취약한 상태이다.

ActiveX를 배포하는 사이트의 서버가 취약하여 조작된 악성 ActiveX 프로그램이 배포될 경우 사이트 방문자들은 시스템 역시 위험에 빠지는 결과로 이어진다.

■휴대폰 해킹, ‘Silverbug’(국내 발표자)

“The Ways to Hack Your Cell Phones”

안철수연구소에서 악성코드 및 취약점 분석 업무를 맡고 있는 연구원인 Silverbug는 이번 발표에서 국내 주요 전자회사를 포함한 몇몇 휴대폰에 대한 해킹방법을 시연을 통해 공개할 예정이다. 관련 프로토콜을 분석하면서 전화번호·문자 등 삭제된 데이터를 복구하고 휴대폰에 존재하는 게임을 통제하고 휴대폰 패스워드에 접근할 수 있도록 하는 프로그램 구현방법에 대해서도 설명할 것이다.

또한 휴대폰에 남아있는 URL을 통해 서버에 남아 있는 각종 로그를 PC에서 볼 수 있음을 보여줄 예정이다. 외국에 비해 상대적으로 뒤쳐져 있는 하드웨어에 대한 직접적인 해킹을 다루고 있다는 점에서 관심이 집중되고 있다. 특히 휴대폰 제조사들은 긴장해야할 수준이다.

■메신저 대화 스니핑, ‘GilGil’(국내 발표자)

“SnoopSpy2 프로젝트”

GilGil은 SnoopSpy2를 통해 보안서버 상에서 패스워드 스니핑, SSH 클라이언트 상의 데이터 스니핑, MSN 메신저와 같은 국내에서 많이 사용되는 주요 메신저의 대화 스니핑, VoIP 스니핑, FPS 게임 해킹 등을 현장에서 직접 보여줄 것이다.

그동안 국내에서 추진되어온 보안 서버에 보안 문제가 여전히 존재하고 있으며 보안서버만으로는 완벽한 보안이 이루어지지 않는다는 것을 확인할 수 있을 것이다.

[길민권 기자(reporter21@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

길민권기자 기사보기

길민권기자 기사보기

[2024-09-26]

[2024-09-26]

.jpg)