‘실리 왁찐’ 사칭한 악성 파일, 바이러스토탈에 올라와

ESRC, ‘다크 평양’ 작전 명명... 정보 탈취 기능 보유

[보안뉴스 권 준 기자] 북한의 백신 프로그램을 사칭한 사이버 공격이 감행된 것으로 알려졌다. 이스트시큐리티의 시큐리티대응센터(ESRC)는 바이러스토탈 사이트에 북한에서 제작된 백신 프로그램 가운데 하나인 일명 ‘실리 왁찐(Sili Anti Virus Scanner)’이 며칠 전 등록된 것을 확인했고, 상세한 분석을 진행한 결과 새로운 악성코드로 확인됐다고 23일 밝혔다.

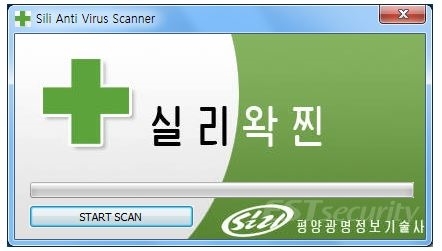

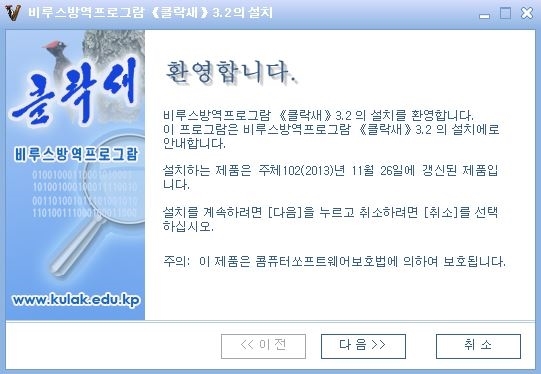

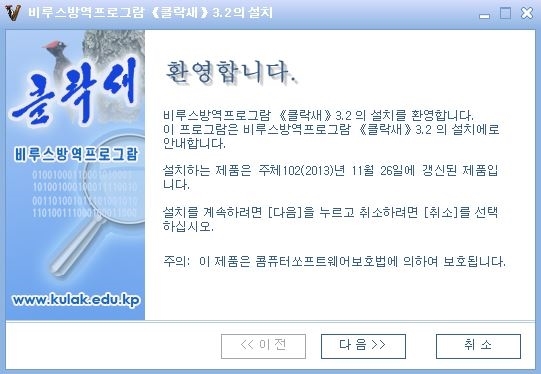

‘실리 왁찐’은 ‘클락새’, ‘신기(Singi)’ 등과 함께 북한에서 제작한 대표적인 백신 가운데 하나다. 클락새는 ‘벌레를 잡아먹는 새’의 상징적 의미처럼, 컴퓨터에 존재하는 웜(악성코드)를 제거한다는 의미를 가지고 있으며, 북한에서는 '‘백신’ 대신 ‘왁찐’이라는 한글 표기를 쓰고 있다.

특히, ‘실리 왁찐’ 프로그램의 경우 지난해 5월 보안기업 체크포인트에서 ‘SiliVaccine: Inside North Korea’s Anti-Virus’라는 게시 글을 통해 자세한 분석자료를 공개한 바 있다.

무엇보다 이번에 바이러스토탈에 올라온 북한 백신 프로그램 사칭 악성파일이 북한 지역에서 업로드됐다는 점에 ESRC 측은 주목하고 있다. 다른 국가들에 비해 외부 네트워크 접속이 자유롭지 않은 북한에서 인터넷 망을 통해 최신 악성파일을 외부 웹사이트로 등록했다는 점에서 의미가 크다는 얘기다.

더군다나 파일의 악성 여부를 검색하는 바이러스토탈에 올렸다는 점에서 그 목적과 배경에 관심이 높아지고 있다. 물론 지난 2012년과 2014년에도 이와 유사한 사례가 있었다. 당시에는 디버그 및 릴리즈용 프로그래밍 버전의 악성코드가 'TEST.exe' 이름으로 실제 업로드된 적이 있었기 때문이다.

이번에 식별된 파일이 북한 내부의 실제 침해사고와 관련성이 있는지, 아니면 단순히 다른 보안 제품들의 탐지여부를 테스트한 것인지는 아직 불분명하다. 그러나 해당 악성파일에 감염될 경우 키보드 입력 내용이 유출되거나, 공격자의 추가 명령에 따라 예기치 못한 피해로 이어질 수 있어 주의가 필요하다는 게 ESRC 측의 설명이다.

ESRC는 이번 악성파일의 위협 배후에 대해 다양한 가능성을 열어두고 있다며, 악성코드가 실행되면, ‘평양 광명 정보 기술사’ 표시로 현혹했다는 점, 그리고 북한 지역에서 발견됐다는 특징을 종합해 ‘오퍼레이션 다크 평양(Operation Dark Pyongyang)’으로 명명했다고 밝혔다.

이번에 북한 지역에서 바이러스토탈에 업로드된 파일은 구글 크롬 브라우저로 다운로드한 임시파일명(Unconfirmed 10525.crdownload)을 가지고 있었으며, RAR 압축파일 형태로 분석됐다. 압축 내부에는 ‘Sili Anti Virus Scanner.exe’ 파일이 포함돼 있다.

압축 파일은 바이러스토탈 기준, 2019년 3월 15일에 업로드됐고, 압축 내부에 존재하는 ‘Sili Anti Virus Scanner.exe’ 파일은 한국 시간 기준으로 2019년 3월 13일 10시 8분에 제작된 것으로 드러났다. 실제 파일이 제작된 지 얼마 지나지 않은 시점에 북한 지역에서 인터넷을 통해 파일이 올려진 것을 알 수 있는 대목이다.

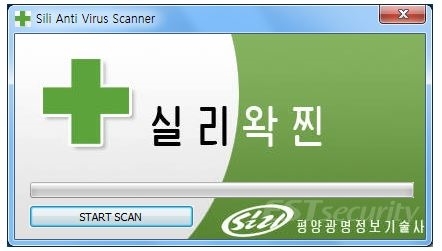

‘Sili Anti Virus Scanner.exe’ 파일은 ‘실리 왁찐’ 프로그램 아이콘과 속성 정보를 보유하고 있으며, 파일이 실행되면 실제 프로그램과 거의 흡사한 화면이 나오고, [START SCAN] 버튼이 보이게 된다.

만약 [START SCAN] 버튼을 클릭하게 되면, 실제 검사 진행 바가 동작하고 마치 시스템을 검사하는 것처럼 보인다. 하지만 실제로는 보안기능은 전혀 존재하거나 작동하지 않고, 은밀히 추가 악성 파일을 컴퓨터에 드롭(Drop)하고 작업 스케줄러를 통해 지정한 시간마다 악성 파일이 자동 실행되도록 설정돼 있다.

사용자는 여기까지 화면을 보고, 해당 프로그램의 작동이 정상적으로 끝난 것으로 인식하고, 프로그램을 종료하게 된다. 하지만 이때부터 해당 프로그램에 숨겨져 있던 악성코드가 작동하고, 컴퓨터의 정보 탈취를 시도하는 기능을 수행하게 된다.

ESRC 측은 “해당 악성코드가 은밀하게 수행하는 통신 기능에 주목하고 있으며, 유사 보안 위협에 대한 모니터링을 강화하고 있다”며, “해당 악성코드에 대해 알약에서는 ‘Trojan.Dropper.2344960S’ 등으로 긴급 업데이트가 완료된 상태라고 밝혔다.

[권 준 기자(editor@boannews.com)]

ESRC, ‘다크 평양’ 작전 명명... 정보 탈취 기능 보유

[보안뉴스 권 준 기자] 북한의 백신 프로그램을 사칭한 사이버 공격이 감행된 것으로 알려졌다. 이스트시큐리티의 시큐리티대응센터(ESRC)는 바이러스토탈 사이트에 북한에서 제작된 백신 프로그램 가운데 하나인 일명 ‘실리 왁찐(Sili Anti Virus Scanner)’이 며칠 전 등록된 것을 확인했고, 상세한 분석을 진행한 결과 새로운 악성코드로 확인됐다고 23일 밝혔다.

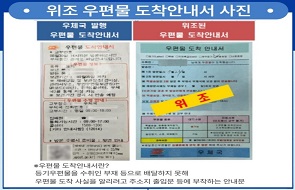

▲북한의 백신 프로그램 ‘실리 왁찐’ 사칭 악성파일[자료=ESRC]

‘실리 왁찐’은 ‘클락새’, ‘신기(Singi)’ 등과 함께 북한에서 제작한 대표적인 백신 가운데 하나다. 클락새는 ‘벌레를 잡아먹는 새’의 상징적 의미처럼, 컴퓨터에 존재하는 웜(악성코드)를 제거한다는 의미를 가지고 있으며, 북한에서는 '‘백신’ 대신 ‘왁찐’이라는 한글 표기를 쓰고 있다.

▲북한의 또 다른 백신 프로그램 ‘클락새’[자료=ESRC]

특히, ‘실리 왁찐’ 프로그램의 경우 지난해 5월 보안기업 체크포인트에서 ‘SiliVaccine: Inside North Korea’s Anti-Virus’라는 게시 글을 통해 자세한 분석자료를 공개한 바 있다.

무엇보다 이번에 바이러스토탈에 올라온 북한 백신 프로그램 사칭 악성파일이 북한 지역에서 업로드됐다는 점에 ESRC 측은 주목하고 있다. 다른 국가들에 비해 외부 네트워크 접속이 자유롭지 않은 북한에서 인터넷 망을 통해 최신 악성파일을 외부 웹사이트로 등록했다는 점에서 의미가 크다는 얘기다.

더군다나 파일의 악성 여부를 검색하는 바이러스토탈에 올렸다는 점에서 그 목적과 배경에 관심이 높아지고 있다. 물론 지난 2012년과 2014년에도 이와 유사한 사례가 있었다. 당시에는 디버그 및 릴리즈용 프로그래밍 버전의 악성코드가 'TEST.exe' 이름으로 실제 업로드된 적이 있었기 때문이다.

이번에 식별된 파일이 북한 내부의 실제 침해사고와 관련성이 있는지, 아니면 단순히 다른 보안 제품들의 탐지여부를 테스트한 것인지는 아직 불분명하다. 그러나 해당 악성파일에 감염될 경우 키보드 입력 내용이 유출되거나, 공격자의 추가 명령에 따라 예기치 못한 피해로 이어질 수 있어 주의가 필요하다는 게 ESRC 측의 설명이다.

ESRC는 이번 악성파일의 위협 배후에 대해 다양한 가능성을 열어두고 있다며, 악성코드가 실행되면, ‘평양 광명 정보 기술사’ 표시로 현혹했다는 점, 그리고 북한 지역에서 발견됐다는 특징을 종합해 ‘오퍼레이션 다크 평양(Operation Dark Pyongyang)’으로 명명했다고 밝혔다.

이번에 북한 지역에서 바이러스토탈에 업로드된 파일은 구글 크롬 브라우저로 다운로드한 임시파일명(Unconfirmed 10525.crdownload)을 가지고 있었으며, RAR 압축파일 형태로 분석됐다. 압축 내부에는 ‘Sili Anti Virus Scanner.exe’ 파일이 포함돼 있다.

압축 파일은 바이러스토탈 기준, 2019년 3월 15일에 업로드됐고, 압축 내부에 존재하는 ‘Sili Anti Virus Scanner.exe’ 파일은 한국 시간 기준으로 2019년 3월 13일 10시 8분에 제작된 것으로 드러났다. 실제 파일이 제작된 지 얼마 지나지 않은 시점에 북한 지역에서 인터넷을 통해 파일이 올려진 것을 알 수 있는 대목이다.

‘Sili Anti Virus Scanner.exe’ 파일은 ‘실리 왁찐’ 프로그램 아이콘과 속성 정보를 보유하고 있으며, 파일이 실행되면 실제 프로그램과 거의 흡사한 화면이 나오고, [START SCAN] 버튼이 보이게 된다.

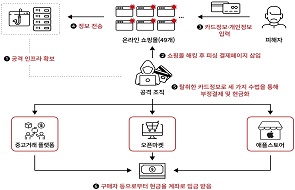

만약 [START SCAN] 버튼을 클릭하게 되면, 실제 검사 진행 바가 동작하고 마치 시스템을 검사하는 것처럼 보인다. 하지만 실제로는 보안기능은 전혀 존재하거나 작동하지 않고, 은밀히 추가 악성 파일을 컴퓨터에 드롭(Drop)하고 작업 스케줄러를 통해 지정한 시간마다 악성 파일이 자동 실행되도록 설정돼 있다.

사용자는 여기까지 화면을 보고, 해당 프로그램의 작동이 정상적으로 끝난 것으로 인식하고, 프로그램을 종료하게 된다. 하지만 이때부터 해당 프로그램에 숨겨져 있던 악성코드가 작동하고, 컴퓨터의 정보 탈취를 시도하는 기능을 수행하게 된다.

ESRC 측은 “해당 악성코드가 은밀하게 수행하는 통신 기능에 주목하고 있으며, 유사 보안 위협에 대한 모니터링을 강화하고 있다”며, “해당 악성코드에 대해 알약에서는 ‘Trojan.Dropper.2344960S’ 등으로 긴급 업데이트가 완료된 상태라고 밝혔다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

_m.jpg)

권준기자 기사보기

권준기자 기사보기

[2024-04-24]

[2024-04-24]

.jpg)