ИжПўОю, РЬХЛИЎОЦ ЧиХЗЦРРЧ СІЧААњ РЏЛч...КЯЧбРЧ АјАнЕЕ ЖАПУИЎАд Чи

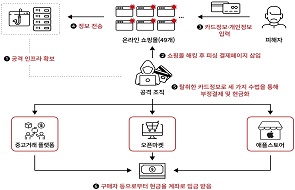

[КИОШДКНК ЙЎАЁПы БтРк] ЧіСі НУАЂРИЗЮ МіПфРЯ, ОюЕЕКёДТ ЧУЗЁНУ ЧУЗЙРЬОюПЁМ ЙпАпЕШ УыОрСЁ ЕЮ АЁСіПЁ ДыЧб ЦаФЁИІ ЙпЧЅЧпДй. Бз Сп ЧЯГЊДТ ЗЏНУОЦРЧ РЧЗс ДмУМИІ АмГЩЧб АјАнПЁ РЬЙЬ ШАПыЕШ ФЁИэРћРЮ ПРЗљЖѓАэ ЧбДй. РЬ АјАнРкЕщРК УжБй ЗЏНУОЦПЭ ПьХЉЖѓРЬГЊ ЛчРЬПЁМ ЙпЛ§Чб ЁЎФЩИЃФЁ ЧиЧљ ЛчХТЁЏПЭ АќЗУРЬ РжРЛ МіЕЕ РжОю СжИёРЛ ЙоАэ РжДй.

[РЬЙЬСі = iclickart]

ОюЕЕКёРЧ БЧАэЙЎПЁ ЕћИЃИщ РЬ УыОрСЁРК CVE-2018-15982ЖѓАэ ЧЯИч, UaF(Use-after-Free) УыОрСЁРЧ РЯСОРЬДй. РЭНКЧУЗЮРе ЕЩ АцПь РгРЧРЧ ФкЕх НЧЧрРЬ АЁДЩЧЯСіИИ, ЧУЗЁНУ ЧУЗЙРЬОю 32.0.0.101 ЙіРќ(РЉЕЕПь, ИЦOS, ИЎДЊНК, ХЉЗвOS)РЛ ХыЧи ЦаФЁАЁ ПЯЗсЕЦДй. АЁРх ЙЋМПю СЁРК РЬ УыОрСЁРЛ АмГЩЧб АјАнРЬ НЧСІЗЮ СИРчЧбДйДТ АЭРЬЖѓАэ ОюЕЕКёДТ АСЖЧпДй.

РЬ УыОрСЁРЛ ЙпАпЧЯДТ ЕЅ ЕЕПђРЛ Си АЧ ММ БтОїРЬЖѓАэ ОюЕЕКёДТ ЙрЧћДй. ХЌЖѓПьЕх КИОШ ОїУМ БтАЁИѓ(Gigamon)РЧ Чб ЦР, СпБЙРЧ КИОШ ОїУМ ФЁШФ360(Qihoo 360)РЧ ЕЮ ЦРРЬДй. ЕЖИГРћРИЗЮ ШАЕПЧЯДТ КИОШ РќЙЎАЁ 1РЮЕЕ РЬ УыОрСЁРЛ ЙпАпЧи ОюЕЕКёЗЮ ОЫЗШДйАэ ЧбДй.

ФЁШФ 360РК РкЛч КэЗЮБзИІ ХыЧи CVE-2018-15982ПЁ ДыЧб ЛѓММ ГЛПыРЛ ПУИЎБтЕЕ ЧпДй. УыОрСЁПЁ ДыЧб БтМњРћ ГЛПыРК ЙАЗа РЭНКЧУЗЮРе ЙцЙ§БюСіЕЕ АјАГЕЦДй. БтАЁИѓ ПЊНУ КэЗЮБз ЦїНКЦЎИІ ХыЧи КёНСЧб ГЛПыРЛ ОЫЗСПдДй.

РќЙЎАЁЕщПЁ РЧЧЯИщ РЬ ЧУЗЁНУ СІЗЮЕЅРЬ УыОрСЁРК ЗЏНУОЦ ПЌЙц СЄКЮРЧ Чб РЧЗс БтАќРЛ ГыИА РЭНКЧУЗЮРе АјАнПЁ ОЧПыЕЦДйАэ ЧбДй. ФЁШФ 360РК АјАнРкАЁ ЁАAPT БзЗьРЯ АЁДЩМКРЬ ГєДйЁБАэ КИАэ РжРИИч, ЦЏМіЧЯАд СЖРлЕШ ЙЎМАЁ ДуБф RAR ОЦФЋРЬКъ ЦФРЯРЛ ХыЧи РЭНКЧУЗЮРеРЛ ЧЧЧи НУНКХлПЁ РќМлЧпДйАэ МГИэЧбДй.

РЬ ЙЎМАЁ ЧЧЧи НУНКХлПЁМ ПИБ АцПь, ЧиДч РЧЗс БтАќРЧ СїПјЕщРЛ РЇЧи ИИЕщОюСј ЕэЧб МГЙЎСіАЁ ШИщПЁ ГЊХИГДй. ЧЯСіИИ ЙшАцПЁМДТ ОЧМК ИэЗЩРЬ НЧЧрЕЧАэ РжДй. CVE-2018-15982ИІ РЭНКЧУЗЮРеЧЯДТ ИэЗЩРЬИч, РЬ АњСЄПЁМ ИжПўОю ЧЯГЊАЁ НУНКХлПЁ НЩАмСјДй.

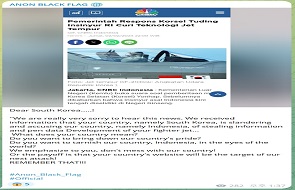

РќЙЎАЁЕщРК РЬ ИжПўОюАЁ ЁАРЬХЛИЎОЦРЧ НКЦФРЬПўОю СІРлЛчРЮ ЧиХЗЦР(Hacking Team)ПЁМ ИИЕч ЦЎЗЮРЬИёИЖПЭ КёНСЧЯДйЁБАэ МГИэЧбДй. ЧиХЗЦРРК 2015Гт ЕЅРЬХЭ РЏУт ЛчАэИІ ХыЧи ПЉЗЏ ХјЕщАњ Бз ХјЕщРЛ ЛчАЃ АэАДЕщ ИэДмРЬ АјАГЕЧДТ ЙйЖїПЁ ЛчОїРћ РЇБтИІ ИТРК Йй РжДй. ЁАРЬЙј ЗЏНУОЦ АјАнПЁМ ЙпАпЕШ ХјРК ЧиХЗЦРПЁМ ИИЕч НКФЋПє(Scout) ХјРЧ КЏСОРИЗЮ КИРдДЯДй.ЁБ БтАЁИѓРЧ МГИэРЬДй.

ЧбЦэ ФЁШФ 360РЧ РќЙЎАЁЕщРК КЯЧб ЧиФПЕщРЬ ПУЧи УЪ УжУЪЗЮ РЭНКЧУЗЮРе Чб CVE-2018-4878 УыОрСЁАњ РЬЙјПЁ ЙпАпЕШ ЧУЗЁНУ СІЗЮЕЅРЬ УыОрСЁРЬ ИХПь РЏЛчЧЯДйДТ СЁРЛ СіРћЧпДй.

ФЁШФ 360РЬ ЗЏНУОЦ РЧЗс БтАќРЛ АјЗЋЧб ФЗЦфРЮРЛ УГРН ЙпАпЧб АЧ 11Пљ 29РЯРЧ РЯЗЮ, ЙйЗЮ ДйРН ГЏ АјАнРЧ СЄУМИІ ЦФОЧЧи ОюЕЕКёЗЮ УыОрСЁ СЄКИИІ РќМлЧпДй. БтАЁИѓРЬ ОюЕЕКёПЁ ПРЗљИІ КИАэЧб АЧ 11Пљ 29РЯРЧ РЯРЬОњДй.

ФЁШФ 360РК ЁАЛчРЬЙі АјАнРЬ ФЩИЃФЁ ЧиЧљ ЛчХТАЁ ЙпЛ§ЧЯАэ ИчФЅ СіГЊСі ОЪОЦ ЙпЛ§ЧпДйЁБИч, ЁАЗЏНУОЦАЁ ПьХЉЖѓРЬГЊ МБЙкПЁ ЙпЦїЧЯАэ, МБЙкРК ЙАЗа 24ИэРЧ МБПјЕщРЛ РќКЮ УМЦїЧб Бз ЛчАЧПЁ Рќ ММАшАЁ КаГыЧпДйЁБАэ АјАнРЧ ЕПБтИІ СЖНЩНКЗДАд ПЙУјЧпДй. ЖЧЧб УМЦїЕШ МБПјЕщ Сп ММ ИэРК КДПјРИЗЮ НЧЗС АЌДйДТ КИЕЕАЁ РжОњДТЕЅ, ЛчРЬЙі АјАнРкЕщРЬ Бз КДПјРИЗЮ Л§АЂЕЧДТ АїРЛ РЬЙјПЁ АјАнЧб АЭРИЗЮ КИРЮДйАэ МГИэЧпДй.

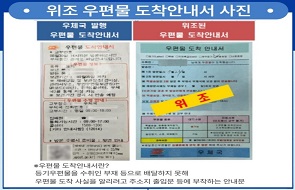

БтАЁИѓРК РЬЙј АјАнПЁМ ЙпАпЕШ ОЧМК ЙЎМАЁ РЬРќПЁ ПьХЉЖѓРЬГЊ IP СжМвЗЮКЮХЭ ЙйРЬЗЏНКХфХЛ(VirusTotal)ЗЮ ОїЗЮЕх ЕШ РћРЬ РжДйАэ ЙрЧћДй.

3Сй ПфОр

1. ЗЏНУОЦ, ПьХЉЖѓРЬГЊ МБЙкАњ МБПј УМЦїЧи Рќ ММАш ЧьЕхЖѓРЬ РхНФЧд.

2. Бз ЛчАЧ РЬШФЗЮ ЗЏНУОЦ КДПј АмГЩЧб СІЗЮЕЅРЬ АјАн ЙпЛ§.

3. ОюЕЕКё ЧУЗЙНУ ЧУЗЙРЬОюРЧ СІЗЮЕЅРЬ УыОрСЁРЬ ПЌЗчЕЧОю РжРН. АќЗУ ЦаФЁ ЙпЧЅЕЪ.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

[2024-04-24]

[2024-04-24]

.jpg)