포레스터 리서치 신규 리포트에서 ‘특권 계정 관리’ 분야 선두기업 선정

고객 만족도 및 클라우드, 데브옵스 지원 기준에서 가장 높은 점수 기록

[보안뉴스 원병철 기자] 사이버아크(CyberArk)가 세계적인 시장 조사기관인 포레스터 리서치(Forrester Research)로부터 특권 계정 관리(Privileged Identity Management : PIM) 분야의 선두기업으로 선정됐다.

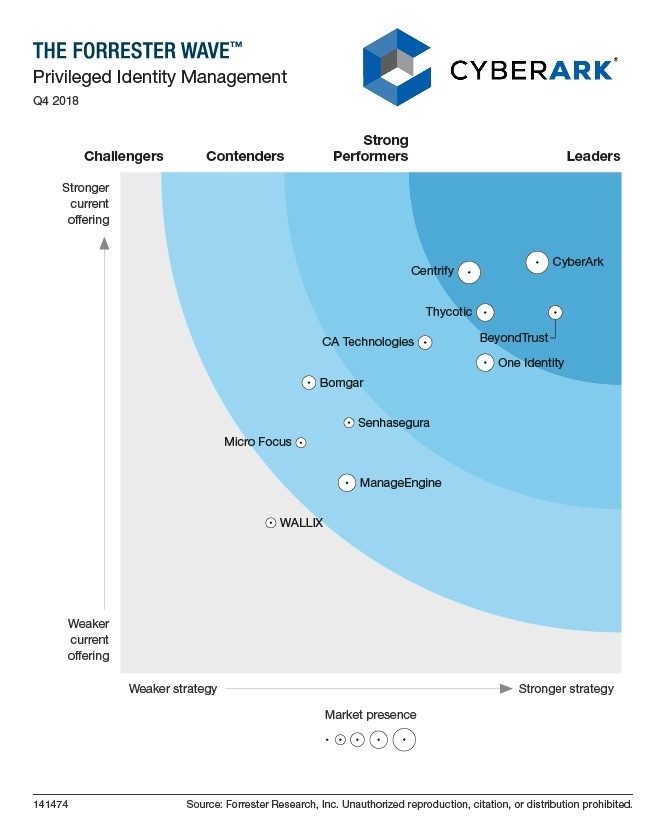

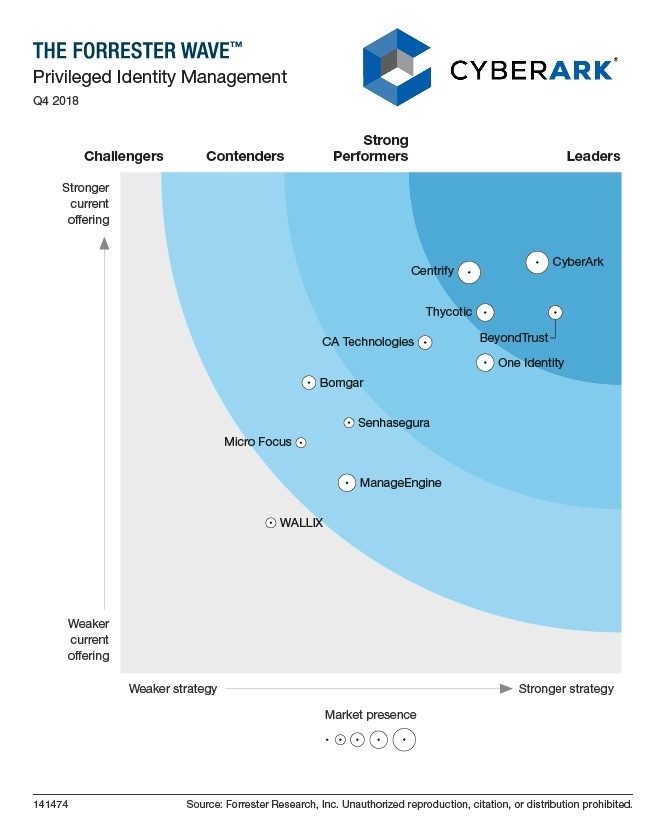

사이버아크 총판 소프트와이드시큐리티(대표이사 정진)는 ‘The Forrester Wave™ : Privileged Identity Management, Q4 2018’ 보고서를 통해 특권 계정 관리 분야의 11개 벤더 중 사이버아크가 현재 서비스 및 시장 점유율 범주에서 모두 가장 높은 순위를 기록했다고 밝혔다.

사이버아크의 특권 접근 보안 솔루션(Privileged Access Security Solution)은 엔드포인트를 비롯해 사내 하이브리드 클라우드 및 데브옵스 환경을 비롯한 모든 곳에서 특권 있는 계정, 자격 증명 및 기밀 정보를 악용하지 못하도록 보호하는 대표적인 솔루션이다.

포레스터는 “사이버아크 솔루션은 강력한 비밀번호 보안(Strong Password Safe), 세션 관리(Session Management) 및 특권 있는 위협 분석(Privileged Threat Analytics)뿐만 아니라 포레스터 웨이브에서 평가한 모든 벤더 중 가장 광범위한 데브옵스(DevOps) 환경을 지원을 제공한다”고 평가했다. 사이버아크는 △고객 만족도 △특권 있는 위협/행동 분석 △특권 있는 세션 모니터링 계획 △컨테이너 지원 계획 항목에서 최고 점수를 받으며 탁월한 성과를 보였다.

사이버아크 CMO인 매리앤 버드닉(Marianne Budnik)는 “이번 포레스터 웨이브 보고서는 조직의 가장 민감한 자산 및 정보에 대한 사용자 및 컴퓨터 액세스를 제어하기 위한 특권 있는 계정 관리의 중요성을 강조한다”며, “우리는 PIM 분야의 리더로 임명된 것을 자랑스럽게 생각하며, 사이버아크를 신뢰할 수 있는 조언자이자 파트너로 바라보고 현대 인프라에 투자하고 비즈니스 민첩성을 향상시키며 새로운 성장 기회를 창출하고자 하는 고객 및 파트너의 지원에 감사드린다”고 밝혔다.

한편, 사이버아크는 한국 총판 소프트와이드시큐리티를 통해 제조, IT 서비스 기업 등에 국내레퍼런스를 구축하고 있다.

[원병철 기자(boanone@boannews.com)]

고객 만족도 및 클라우드, 데브옵스 지원 기준에서 가장 높은 점수 기록

[보안뉴스 원병철 기자] 사이버아크(CyberArk)가 세계적인 시장 조사기관인 포레스터 리서치(Forrester Research)로부터 특권 계정 관리(Privileged Identity Management : PIM) 분야의 선두기업으로 선정됐다.

[자료=소프트와이드시큐리티]

사이버아크 총판 소프트와이드시큐리티(대표이사 정진)는 ‘The Forrester Wave™ : Privileged Identity Management, Q4 2018’ 보고서를 통해 특권 계정 관리 분야의 11개 벤더 중 사이버아크가 현재 서비스 및 시장 점유율 범주에서 모두 가장 높은 순위를 기록했다고 밝혔다.

사이버아크의 특권 접근 보안 솔루션(Privileged Access Security Solution)은 엔드포인트를 비롯해 사내 하이브리드 클라우드 및 데브옵스 환경을 비롯한 모든 곳에서 특권 있는 계정, 자격 증명 및 기밀 정보를 악용하지 못하도록 보호하는 대표적인 솔루션이다.

포레스터는 “사이버아크 솔루션은 강력한 비밀번호 보안(Strong Password Safe), 세션 관리(Session Management) 및 특권 있는 위협 분석(Privileged Threat Analytics)뿐만 아니라 포레스터 웨이브에서 평가한 모든 벤더 중 가장 광범위한 데브옵스(DevOps) 환경을 지원을 제공한다”고 평가했다. 사이버아크는 △고객 만족도 △특권 있는 위협/행동 분석 △특권 있는 세션 모니터링 계획 △컨테이너 지원 계획 항목에서 최고 점수를 받으며 탁월한 성과를 보였다.

사이버아크 CMO인 매리앤 버드닉(Marianne Budnik)는 “이번 포레스터 웨이브 보고서는 조직의 가장 민감한 자산 및 정보에 대한 사용자 및 컴퓨터 액세스를 제어하기 위한 특권 있는 계정 관리의 중요성을 강조한다”며, “우리는 PIM 분야의 리더로 임명된 것을 자랑스럽게 생각하며, 사이버아크를 신뢰할 수 있는 조언자이자 파트너로 바라보고 현대 인프라에 투자하고 비즈니스 민첩성을 향상시키며 새로운 성장 기회를 창출하고자 하는 고객 및 파트너의 지원에 감사드린다”고 밝혔다.

한편, 사이버아크는 한국 총판 소프트와이드시큐리티를 통해 제조, IT 서비스 기업 등에 국내레퍼런스를 구축하고 있다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

원병철기자 기사보기

원병철기자 기사보기

[2024-11-25]

[2024-11-25]

.jpg)

.jpg)

.jpg)

.jpg)