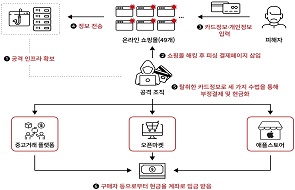

공격자, 송장 및 명세서 등 물류 운송 내용에 해운 물류업체로 위장해 악성파일 첨부

감염 시 정보탈취형 악성코드 ‘로키봇’ 설치, 사용자 정보 수집 및 PC 원격 조종 가능

출처 불분명 메일 첨부파일 실행 금지, 백신 최신버전 유지 및 실시간 감시 실행 필요

[보안뉴스 김경애 기자] 최근 해상 화물 운송장 메일로 위장한 악성코드 유포 사례가 발견됐다.

안랩(대표 권치중)은 “공격자는 송장, 명세서, 구매 안내서 등 물류 운송 내용으로 위장한 메일을 발송했다며 “또한 메일 첨부 파일에 파일명이 국내 해운물류 기업의 선박 이름으로 된 악성 파일을 첨부해 사용자가 의심없이 파일을 실행하도록 유도했다. 첨부 악성 파일은 악성 실행 파일(.exe)이 포함된 압축파일(.zip) 혹은 문서 파일( .docx , .xls , .pptx )이라고 밝혔다.

만약 사용자가 무심코 악성 첨부 파일을 실행하면 정보 탈취형 악성코드인 ‘로키봇(Lokibot)’ 악성코드가 설치된다. 감염 이후 ‘로키봇’ 악성코드는 사용자 PC의 메일, 웹 브라우저, 패스워드 관리 프로그램 등의 사용자 정보를 수집한다.

또한, 사용자 몰래 공격자가 악성코드를 원격 조종하기 위해 사용하는 서버인 C&C(Command & Control) 서버에 접속해 탈취한 사용자 정보를 전송하고 감염 PC를 식별하기 위한 ‘봇 ID(Bot ID)’를 생성한다. ‘봇 ID 생성’은 향후 공격자가 사용자 PC를 원격 조종해 추가적인 악성 행위를 시도하기 위한 것으로 추정된다. 현재 V3 제품군은 해당 악성코드를 진단하고 있다.

이와 같은 악성코드의 피해를 줄이기 위해서는 △출처가 불분명한 메일의 첨부파일 실행금지 △백신 최신버전 유지 및 실시간 감시 기능 실행 △파일 실행 전 최신 버전 백신으로 검사 △OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW등 프로그램 최신 보안 패치 적용 등 필수 보안 수칙을 실행해야 한다.

안랩 ASEC대응팀 박태환 팀장은 “이번 악성코드는 해외 직구 등 해외 거래를 사용하는 사용자를 노린 것으로 추정된다”며 “사용자는 언제나 자신이 공격자의 타깃이 될 수 있다는 점을 염두하고 평소에 보안 수칙을 실천하는 것이 가장 중요하다”고 말했다.

[김경애 기자(boan3@boannews.com)]

감염 시 정보탈취형 악성코드 ‘로키봇’ 설치, 사용자 정보 수집 및 PC 원격 조종 가능

출처 불분명 메일 첨부파일 실행 금지, 백신 최신버전 유지 및 실시간 감시 실행 필요

[보안뉴스 김경애 기자] 최근 해상 화물 운송장 메일로 위장한 악성코드 유포 사례가 발견됐다.

[이미지=iclickart]

안랩(대표 권치중)은 “공격자는 송장, 명세서, 구매 안내서 등 물류 운송 내용으로 위장한 메일을 발송했다며 “또한 메일 첨부 파일에 파일명이 국내 해운물류 기업의 선박 이름으로 된 악성 파일을 첨부해 사용자가 의심없이 파일을 실행하도록 유도했다. 첨부 악성 파일은 악성 실행 파일(.exe)이 포함된 압축파일(.zip) 혹은 문서 파일( .docx , .xls , .pptx )이라고 밝혔다.

만약 사용자가 무심코 악성 첨부 파일을 실행하면 정보 탈취형 악성코드인 ‘로키봇(Lokibot)’ 악성코드가 설치된다. 감염 이후 ‘로키봇’ 악성코드는 사용자 PC의 메일, 웹 브라우저, 패스워드 관리 프로그램 등의 사용자 정보를 수집한다.

또한, 사용자 몰래 공격자가 악성코드를 원격 조종하기 위해 사용하는 서버인 C&C(Command & Control) 서버에 접속해 탈취한 사용자 정보를 전송하고 감염 PC를 식별하기 위한 ‘봇 ID(Bot ID)’를 생성한다. ‘봇 ID 생성’은 향후 공격자가 사용자 PC를 원격 조종해 추가적인 악성 행위를 시도하기 위한 것으로 추정된다. 현재 V3 제품군은 해당 악성코드를 진단하고 있다.

이와 같은 악성코드의 피해를 줄이기 위해서는 △출처가 불분명한 메일의 첨부파일 실행금지 △백신 최신버전 유지 및 실시간 감시 기능 실행 △파일 실행 전 최신 버전 백신으로 검사 △OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW등 프로그램 최신 보안 패치 적용 등 필수 보안 수칙을 실행해야 한다.

안랩 ASEC대응팀 박태환 팀장은 “이번 악성코드는 해외 직구 등 해외 거래를 사용하는 사용자를 노린 것으로 추정된다”며 “사용자는 언제나 자신이 공격자의 타깃이 될 수 있다는 점을 염두하고 평소에 보안 수칙을 실천하는 것이 가장 중요하다”고 말했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2024-04-24]

[2024-04-24]

.jpg)