ЦЏСЄ СІЧАРК ОлРИЗЮ ДйИЅ СІЧААњ ПЌЕП...WЛчДТ ПЃСіДЯОюАЁ СїСЂ РлОїЧиОп АЁДЩ

SIEM РЇЧб ЗЮБз ХыЧе ОюЗЦАэ, СЄШЎЧб ЦЎЗЁЧШЗЎ СІНУ ИјЧи КђЕЅРЬХЭ МжЗчМЧ ЕЕРд ШћЕщОю

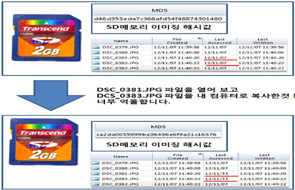

[КИОШДКНК ПјКДУЖ БтРк] ОюЖВ СІЧАРЬЕч МКАјЧЯБт РЇЧиМДТ ЧиДч СІЧАРЛ ЛчПыЧЯДТ АэАДЕщРЧ ДЯСюИІ УцНЧШї ЙнПЕЧиОп ЧбДй. РЬДТ ЧиДч СІЧАРЬ АЎУчОпЧв БтКЛРЬИч, ПЉБтПЁДй ЛчПыРкРЧ ЦэРЧИІ ДуРК РЏРњ ФЃШ БтДЩАњ ДйИЅ СІЧААњРЧ ЧљОїРЬ АЁДЩЧЯЕЕЗЯ ЧЯДТ ШЎРхМКЕЕ ЦїЧдЕХОп ЧбДй.

[РЬЙЬСі=iclickart]

РЬДТ КИОШСІЧА ПЊНУ ИЖТљАЁСіДй. АЂ РхКёКА ЦЏМКРЛ ЙнПЕЧб ЁЎКИОШЁЏ БтДЩРЬ УжПьМБРЬИч, Дѕ ГЊОЦАЁ ДйИЅ КИОШСІЧААњРЧ ПЌЕПРЛ НБАд Чв Мі РжДТ ЁЎШЎРхМКЁЏАњ ПЃСіДЯОюАЁ ОЦДб ЛчПыРкЕЕ НБАд ЛчПыЧв Мі РжЕЕЗЯ ЁЎЦэРЧМКЁЏРЛ АЎУс РхКёИІ ИИЕхДТ АЭРЬ СпПфЧЯДй.

БЙАЁСжПфНУМГ Ею АјАјКаОп, БЙГЛ CCРЮСѕ ХППЁ БЙЛъ ЛчПыЧЯСіИИ ОЦНЌПђ ИЙОЦ

БЙАЁСжПфНУМГ Сп Чб АїРЧ КИОШДуДчРкДТ РЬЗЏЧб УјИщПЁМ БзЕПОШ ЛчПыЧпДј БЙГЛ КъЗЃЕх СІЧАЕщПЁ РжОю ОЦНЌПђРЬ ИЙДйАэ КЛСіПЁ ЙрЧћДй. БЙАЁСжПфНУМГРЧ КИОШРК РЯЙнБтОїРЬГЊ ПЌБИМв ЕюАњРЧ КИОШАњДТ ЖЧ ДйИЅ СпПфМКРЛ АЎАэ РжДй. ЦЏШї, ММАш РЏРЯРЧ КаДмБЙАЁЖѓДТ ЦЏМіМК ЖЇЙЎПЁ ЁЎКИОШЁЏ ШЄРК ЁЎОШКИЁЏИІ РЬРЏЗЮ ЧиПм СІЧАКИДм БЙГЛ СІЧАПЁ ПьМБМјРЇИІ ЕЮАэ РжДТ ЛѓШВПЁМ ИюИю БЙГЛ СІЧАРЧ ЙЎСІАЁ ЕЮЕхЗЏСЎ КИРЮДйДТ ОъБтДй. БзАЁ БЙГЛ ДыЧЅРћРЮ КИОШБтОї WЛчРЧ КИОШРхКёИІ ЛчПыЧЯДйАЁ НЯ АШОюГЛАэ БлЗЮЙњ СІЧАРИЗЮ БГУМЧб ЛчПЌРЛ ЕщОюКИИщ НУЛчЧЯДТ ЙйАЁ ХЉДй.

ЁАСІАЁ ДуДчЧЯДТ БЙАЁСжПфНУМГПЁМ КИОШРхКёЗЮ WЛч СІЧАРЛ ЛчПыЧЯДй УжБй Ию Гт ЛчРЬ БлЗЮЙњ БтОї СІЧАРИЗЮ БГУМЧпНРДЯДй. ДйЕщ Рп ОЦНУАкСіИИ, БЙАЁСжПфНУМГПЁМДТ БЙГЛ CCИІ УыЕцЧпАХГЊ КАЕЕРЧ КИОШМК АЫЛчИІ ХыАњЧб СІЧАИИ ЛчПыЧв Мі РжДТЕЅ, ЛчПыРк РдРхРЬГЊ СІЧАРЛ ЦЧИХЧЯДТ РдРхПЁМ КАЕЕРЧ КИОШМК АЫЛчИІ СјЧрЧЯДТ АЭРЬ ЛчНЧ НБСі ОЪНРДЯДй. РЬ ЖЇЙЎПЁ БЙГЛ CCИІ УыЕцЧб БЙЛъ СІЧАРЛ СжЗЮ ЛчПыЧЯСв. БзЗГПЁЕЕ ПьИЎ НУМГПЁМДТ КАЕЕРЧ КИОШМК АЫЛчИІ ЙоРК БлЗЮЙњ БтОїРЧ IPSПЭ Е№ЕЕНК ДыРРРхКё ЕюРЛ ЕЕРдЧи ЛчПыЧЯАэ РжНРДЯДй.ЁБ

ЧиДч КИОШДуДчРкДТ РЬЗЏЧб ЙјАХЗЮПђРЛ АЈМіЧЯАэМ БлЗЮЙњ БтОїРЧ СІЧАРЛ ЕЕРдЧб РЬРЏЗЮ ХЉАд ММ АЁСіИІ ВХОвДй.

УЙ ЙјТАДТ ЙйЗЮ РЬБтСО КИОШРхКёРЧ ЗЮБз ХыЧеРЛ ХыЧб ПЌАќМК КаМЎ, ШЄРК КђЕЅРЬХЭ КаМЎ РЬНДДй. ПРЗЁ РќКЮХЭ КИОШДуДчРкЕщРК КђЕЅРЬХЭ БтЙн КИОШАќСІ НУНКХлРЮ SIEM(Security Information & Event Management) МжЗчМЧРЛ ЕЕРдЧи ЛчПыЧЯАэ РжДй. SIEMРЬ ЕЕРдЕЧИщМ МЙіЗЮБз, ИоРЯ НУНКХл, НКЦд МжЗчМЧ, ЙцШКЎ, IPS, APT ХНСі МжЗчМЧ, ЙщНХ Ею ШИЛчПЁМ ПюПЕЧЯДТ И№Еч РхКёРЧ ЗЮБзИІ ХыЧеЧЯАэ, НУГЊИЎПРИІ БтЙнРИЗЮ Чб ПЌАќМК КаМЎРЬ АЁДЩЧиСГДйАэ КИОШДуДчРкДТ МГИэЧпДй.

ЁАПЙИІ ЧЯГЊ ЕщОюКМБюПф? РЇЧшЕЕАЁ ГЗРК АјАнРЬ IPSПЁ ХНСіЕЩ АцПьПЁ SIEMРЬ ОјРЛ ЖЇДТ ДмМј АјАнРИЗЮ ЦЧДмЧи ЛчАЧРЛ СОАсЧЯСіИИ, SIEMРЬ РжРЛ ЖЇДТ УжБй 6АГПљАЃРЧ ЙцШКЎ ЗЮБзИІ АЫЛчЧи ЧиДч IPАЁ СЂБйЧб РћРЬ РжОњДТСі АЫЛчЧЯАэ, СжБтРћРИЗЮ СЂБйЧб БтЗЯРЬ СИРчЧв АцПьПЁДТ ХИБъ АјАнРИЗЮ АЃСжЧЯАэ IPИІ КАЕЕ АќИЎЧеДЯДй.ЁБ

РЬЗЏЧб SIEMРЛ ЕЕРдЧЯИщ УЙ ЙјТАЗЮ РхКёПЁМ ЗЮБзИІ МіС§Чи SIEM МжЗчМЧРИЗЮ МіС§ЧЯАэ, ЕЮ ЙјТАЗЮ МіС§ЕШ ЗЮБзИІ КаМЎЧи ЧЪЕхИІ НФКАЧиОп ЧбДй.

ПЙИІ ЕщОю ЦЏСЄ РхКёРЧ ЗЮБзАЁ ОЦЗЁПЭ ААРЬ МіС§ЕЦДйАэ АЁСЄЧи КИРк(РЬДТ НЧСІ МіС§ЕШ ЗЮБзДй).

CEF:0|Trend Micro|Deep Security Agent|

8A8F36DE82E1278ABB02F TrendMicroDsFileSHA1=3395856CE81F2B7382DEE72602F798B642F14140 TrendMicroDsFileSHA256=275A021BBFB6489E54D471899F7DB9D1663FC

695EC2FE2A2C4538AABF651FD0F TrendMicroDsDetectionConfidence=95 TrendMicroDsRelevantDetectionNames=Ransom_CERBER.BZC;Ransom_

CERBER.C;Ransom_CRYPNISCA.SM

ЧиДч ЗЮБзДТ ЁЎ|ЁЏ ЙЎРкИІ БтСиРИЗЮ БИКаЕШДй. РЬ ЖЇЙЎПЁ ЁЎ|ЁЏ ЙЎРкИІ БтСиРИЗЮ И№Еч ЧЪЕхИІ БИКаЧб ШФ, АЂ ЧЪЕхРЧ ПЊЧвРЛ СЄРЧЧиОп ЧЯИч, И№Еч ЗЮБз, И№Еч ЧЪЕхПЁ ДыЧи РЬИЇРЛ КЮПЉЧЯДТ ЧЪЕхНФКА АњСЄРЛ СјЧрЧиОп ЧбДй.

ЧЪЕх НФКАРЬ ПЯЗсЕЧИщ ЧиДч ЧЪЕхИэРЛ БтСиРИЗЮ НУГЊИЎПРИІ Л§МКЧбДй. ПЙИІ ЕщИщ ДйРНАњ ААДй.

source=IPS

AND (myfield1="true" OR myfield2="red")

AND myfield3="blue"

РЬУГЗГ SIEMРЛ МКАјРћРИЗЮ ЕЕРдЧЯЗСИщ ЕЅРЬХЭРЧ ЧЪЕх НФКАРЬ ИХПь СпПфЧЯДй. БлЗЮЙњ БтОїРК ДыКЮКа РЬЗЏЧб ЗЮБзЦїИЫПЁ ДыЧб АГГфРЛ ИэШЎЧЯАд РЬЧиЧЯАэ РжДй. НУНКФкРЧ НУНКЗЮБз(SYSLOG)ДТ КђЕЅРЬХЭ КаМЎПЁ ШАПыРЬ АЁДЩЧб ЧќХТЗЮ ЗЮБзЦїИЫРЛ СІАјЧЯАэ РжРИИч, РЬПЁ ДыЧб ЛѓММЧб ИэММЕЕ ПмКЮПЁ АјАГЧЯАэ РжДй. ЦШЗЮОЫХф ГзЦЎПїНК ПЊНУ РкЛч ШЈЦфРЬСіПЁ ЗЮБзЦїИЫ ИэММИІ АјАГЧпРИИч, РгЦлЙй ПЊНУ И№ЕЮ АјАГЕЧОю РжДй.

ЁАЧЯСіИИ РњШёАЁ ЛчПыЧпДј WЛчИІ КёЗдЧб РЯКЮ БЙГЛ КИОШРхКёЕщРК РЬЗЏЧб УјИщПЁМ ЙЬШэЧб СЁРЬ РжОњНРДЯДй. ПЙИІ ЕщИщ, WЛч РхКёДТ СЄЧиСј ГЛПыРИЗЮИИ НФКАЕХМ WЗЮБзИІ РЯРЯРЬ ИТУчСрОп ЧпНРДЯДй. WЛч РхКёПЁМ ЗЮБзАЁ ЙпЛ§ЧЯИщ SIEMПЁ ЧЪЕх НФКАРлОїРЛ РЯРЯРЬ ЧиСрОп ЧпСв. БлЗЮЙњ БтОї СІЧАРК СІАјЕЧДТ ОлРИЗЮ МГСЄЧв Мі РжДТЕЅ, WЛчРЧ АцПь ПЃСіДЯОюАЁ СїСЂ ПЭМ РЯРЯРЬ РлОїЧиОп ЧпНРДЯДй. НЩЧв АцПь ЧбЕЮ ДоРЬ АЩИЎДТ РЯЕЕ РжДѕБКПф.ЁБ

ЖЧ ДйИЅ БЙАЁСжПфНУМГ КИОШДуДчРкДТ ЁАЗЮБз ЙЎСІ ЖЇЙЎПЁ 15ГтАЃ ЛчПыЧпДј WЛч ЙцШКЎРЛ БлЗЮЙњ БтОї СІЧАРИЗЮ БГУМЧпДйЁБАэ ЙрЧћДй.

РЬПЁ ДыЧб КЛСіРЧ ДфКЏ ПфУЛПЁ WЛчДТ ЁАНКЧУЗЗХЉ Ею ПмЛъ SIEM РхКёПЭ ПЌЕПЧЯАэ РжАэ, РЯКЛ УжДы И№ЙйРЯ ХыНХЛчПЁ 10GbpsБо РхКё МіЙщ ДыАЁ ПЌЕПЕЧОю 7ГтТА ПюПЕ СпПЁ РжДйЁБАэ АСЖЧпДй. ЖЧЧб, БлЗЮЙњ КъЗЃЕхДТ ОЦХЉЛчРЬЦЎПЭ НКЧУЗЗХЉ, БЙГЛ СІЧАРК И№ЕЮ ПЌЕПРЬ АЁДЩЧЯИч, Кё ОЯШЃШ ЧСЗЮХфФнРК SYSLOG, SNMP ЖЧЧб СіПјЧбДйАэ ЙрЧћДй.

ЖЧЧб, БЙГЛПм КИОШ ХНСі РЬКЅЦЎРЧ ПјШАЧб ПЌЕПРЛ РЇЧи БЙГЛ ЧЅСиШ РлОїРЛ СіМгРћРИЗЮ СјЧрЧЯАэ РжДйАэ МГИэЧпДй. НЧСІ WЛчДТ TTA ЕюАњ ЧдВВ БЙАЁЧЅСиРЛ РЇЧб ШАЕПРЛ ЧЯАэ РжРИИч, 2017ГтКЮХЭДТ АњБтСЄХыКЮ БЙУЅЛчОїРЮ ЁЎSecurity Analytics БтЙнРЧ РЬБтСО КИОШМжЗчМЧ РЇЧљКаМЎ Йз ДыРРБтМњ АГЙпЁЏРЛ 6АГ КИОШОїУМПЭ ЧдВВ УпСјЧЯАэ РжДйАэ АСЖЧпДй.

ФПНКХЭИЖРЬТЁЕЕ СССіИИ УМАшРћРЮ СІЧААќИЎ ХыЧи ЧАСњПЯМКЕЕ ГєПЉОп

ЕЮ ЙјТА ЙЎСІДТ ЙйЗЮ Е№ЕЕНК АјАнНУ ЦЎЗЁЧШЗЎПЁ ДыЧб ИэШЎЧб ЕЅРЬХЭ КЮРчДй. WЛчРЧ Е№ЕЕНК ЙцОю МжЗчМЧРЧ АцПь ХНСіЗЮБзИІ КИГО ЖЇ, ХНСіЕШ ЕЅРЬХЭЗЎРК БтЗЯЧЯСі ОЪДТДйАэ КИОШДуДчРкДТ МГИэЧпДй. Е№ЕЕНК АјАн ЦЏМКЛѓ ЦЎЗЁЧШЗЎ УпРћРЬ ИХПь СпПфЧЯБт ЖЇЙЎПЁ ЦЎЗЁЧШЗЎПЁ ДыЧб ЧзИёРЬ СИРчЧЯСі ОЪРЛ АцПь КаМЎРЬ ОюЗСПя Мі РжДйДТ АЭ. АсБЙ WЛчУГЗГ ХзРЬХЭЗЎРЛ БтЗЯЧЯСі ОЪРЛ АцПь КђЕЅРЬХЭ МжЗчМЧ ЕЕРдПЁ ХЋ ОюЗСПђРЛ АоАэ РжРЛ Мі РжДйДТ ОъБтДй.

РЬПЁ ДыЧи WЛчДТ РкЛч РхКёРЧ АцПь Е№ЕЕНК АјАн ЙпЛ§НУ АјАнРк Йз АјАн ЦЎЗЁЧШРЛ СЄЙаЧЯАд НФКАЧи ХНСіЁЄТїДмЧЯДТ БтДЩРЛ ГЛРхЧЯАэ РжРИИч, РЬДТ Е№ЕЕНК СІЧАРЧ CC РЮСѕНУ ПфБИЛчЧзРЬБтЕЕ ЧЯДйАэ ЙрЧћДй. ЖЧЧб, АјАн РЬКЅЦЎПЁ ЦЎЗЁЧШРЧ ЦаХЖМіПЭ ЦЎЗЁЧШ УбЗЎРЬ МіЗЯЕЧОю ПЌЕПЕШДйАэ АСЖЧпДй. БзИЎАэ БтСИ СІЧА РЬШФ ТїММДы Е№ЕЕНК ЙцОю МжЗчМЧРЬ УтНУЕЦАэ ЙіРќ 3.0БюСі ГЊПдБт ЖЇЙЎПЁ БтСИ СІЧААњРЧ ТїКАСЁЕЕ РжДйАэ МГИэЧпДй.

ЧЯСіИИ ЧіРхПЁМ РЬИІ ЛчПыЧпДј КИОШДуДчРкДТ ЦЎЗЁЧШ УбЗЎРК УЃСі ИјЧпРИИч, РЬЗЮ РЮЧи КђЕЅРЬХЭ КаМЎ БтДЩРЛ СІПмЧв АЭРЛ АэЗСЧпДйАэ ЙнЙкЧпДй. ЖЧЧб, 5ГтАЃ WЛчРЧ ЧиДч РхКёИІ ЛчПыЧб ШФ, СЖДоНУРхРЛ ХыЧи ДйНУ УжНХ ЙіРќРЛ БИРдЧпСіИИ ОїЕЅРЬЦЎ ШчРћЕЕ ОјОњДйАэ АСЖЧпДй.

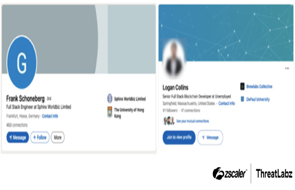

ИЖСіИЗ ММ ЙјТАДТ УМАшРћРЮ СІЧААќИЎПЭ АэАДАњРЧ ФПЙТДЯФЩРЬМЧРЬДй. КИХы БЙГЛ КИОШБтОїЕщРЬ АэАДЕщПЁАд ГЛММПьДТ РхСЁ Сп ЧЯГЊАЁ ЙйЗЮ ЁЎФПНКХЭИЖРЬТЁЁЏ, Ся ИТУу СІРлРЬДй. ПЃСіДЯОюЕщРЬ И№ЕЮ БЙГЛПЁ РжДТ ПьИЎГЊЖѓ БтОїРЧ ЦЏМКЛѓ АэАДРЧ ДЯСюИІ ЧіРхПЁМ ЙйЗЮ МіПыЧв Мі РжДйДТ СЁРК КаИэ РхСЁРЬЖѓ Чв Мі РжДй.

ЙЎСІДТ РЬЗИАд ЙнПЕЕШ АГМБСЁРЬ ДйИЅ АэАД ШЄРК ДйРН ЙіРќПЁДТ РћПыРЬ ОШ ЕШДйДТ ЛчНЧРЬДй. АэАДРЧ ДЯСюПЁДТ ДыРРЧЯСіИИ АќИЎАЁ СІДыЗЮ РЬЗяСіСі ОЪОЦ СІЧАРЬ АГМБЕЧСі ОЪРИИщ АсБЙ ШИЛчПЁЕЕ ЕЕПђРЬ ЕЧСі ОЪДТДйДТ Ад КИОШДуДчРкРЧ ПьЗСДй.

ЁАWЛч РхКёИІ ЛчПыЧЯДј СпПЁ ЖЧ ДйИЅ БЙАЁСжПфНУМГПЁМ РЬИоРЯ АќЗУ БтДЩРЛ УпАЁЧпДйАэ ЧЯБтПЁ ПьИЎЕЕ Бз БтДЩРЛ УпАЁЧиДоЖѓАэ ЧпДѕДЯ МвНКФкЕхАЁ ОјОюМ ОШ ЕШДйДТ ДфКЏРЛ ЕщОњНРДЯДй. БлЗЮЙњ БтОїРК ЛчРЬЦЎПЁ СњЙЎРЛ ПУИЎИщ ЙнЕхНУ ДфКЏРЬ ЕЙОЦПРИч, РЬДТ ДйНУ СЄНФ ИБИЎСюЕЧОю СІЧАПЁ ЙнПЕЕЫДЯДй. РЬЗЏЧб ЙЎСІДТ ГЊСпПЁ УыОрСЁ АќИЎПЁЕЕ ЕЕПђРЬ ОШ ЕЫДЯДй. ААРК СІЧАРЬЖѓЕЕ БИУрЕШ БтОїИЖДй БтДЩАњ МКДЩРЬ ЦВИЎИщ КИОШЕЕ АЂАЂ СјЧрЧиОп ЧЯДЯБюПф.ЁБ

РЬПЁ КёЧи БлЗЮЙњ БтОїЕщРК ДыКЮКа СІСЖЛч ТїПјПЁМ АэАДАњРЧ ФПЙТДЯФЩРЬМЧ УЂБИИІ ПюПЕЧЯАэ РжРИИч, ФПЙТДЯЦМ УЂБИАЁ ОјДТ БтОїРК TMS(Ticket Management System)ИІ ПюПЕЧЯАэ РжДйДТ АЭРЬ КИОШДуДчРкРЧ МГИэРЬДй.

TMSРЧ АцПь СњЙЎПЁ ЦМФЯ ЙјШЃИІ КЮПЉЧб ШФ, СЂМіКЮХЭ ПЯАсБюСі И№Еч АњСЄРЛ ЦМФЯ ЙјШЃЗЮ АќИЎЧЯИч, СІСЖЛчДТ ЙАЗа ДйИЅ АэАДЛчБюСі ДфКЏРЛ До Мі РжЕЕЗЯ Чи ДйОчЧб РЧАпАњ НУРхРЧ ШхИЇРЛ ОЫ Мі РжДй.

РЬПЁ ДыЧиМЕЕ WЛчДТ БЙГЛ КъЗЃЕх ФПЙТДЯФЩРЬМЧ УЂБИАЁ ЙЬКёЧЯДйДТ АЭРК БЙГЛ МвБдИ№ КИОШСІЧА АГЙпЛчРЧ РЯКЮ ЙЎСІЗЮ КЛДйАэ МГИэЧпДй. ЙнДыЗЮ ПьИЎГЊЖѓПЁМ WЛчИІ СІПмЧб ПмЛъОїУМ Сп АЁРх ХЋ ИХУтРЛ СЁРЏЧЯАэ РжДТ CЛчРЧ ФЇРдХНСі(IPS) СІЧАРЧ АцПь, РкЛч СІЧАРЛ РЬЧиЧЯАэ РжДТ ПЃСіДЯОюАЁ БЙГЛПЁ ОјОю БтМњСіПјПЁ ЧбАшАЁ РжДйДТ СіРћРЬ ИЙРЬ СІБтЕЧАэ РжДйАэ ЙрЧћДй. ПмЛъОїУМ Сп АЁРх ИЙРК ПЃСіДЯОюИІ КИРЏЧЯАэ РжДТ ОїУМРЧ БтМњЗТРЬ РЬ СЄЕЕРЮЕЅ, АњПЌ ДйИЅ ПмЛъ КИОШОїУМРЧ БтМњСіПјРК ОюЖВ МіСиРЮСі ЦЧДмЧв Мі РжРЛ АЭРЬЖѓАэ WЛчДТ ЕЁКйПДДй.

ЙЋОљКИДй WЛчДТ ЁАРќБЙ 16АГ НУЕЕПЁ УЮУЮЧЯАд ТЅРЮ АэАДЛч-УЄГЮ СЖСїРЛ АЁСіАэ РжАэ, 24НУАЃ ФнМОХЭИІ ПюПЕ СпПЁ РжДйЁБИч, ЁАУЄГЮРЧ БтМњСіПјРИЗЮЕЕ КЮСЗЧб АцПь ПьИЎРЧ БтМњСіПј ПЃСіДЯОюПЭ АГЙпРкАЁ СїСЂ БтМњСіПјРЛ ЧбДйЁБАэ АСЖЧпДй.

ИЖСіИЗРИЗЮ ЧиДч ЛчНЧРЛ СІКИЧб БЙАЁСжПфНУМГ КИОШДуДчРкДТ ЁАБлЗЮЙњ БтОїЕщРК АэАДАњРЧ МвХы Йз СіМгРћРЮ ПЌБИАГЙпРЛ ХыЧи ЧѕНХРЛ АХЕьЧи ПдАэ, РЬИІ ЙйХСРИЗЮ РЬСІДТ ДыЗЎРЧ ЕЅРЬХЭИІ ПЁЗЏ ОјРЬ ОШСЄРћРИЗЮ УГИЎЧв Мі РжАд ЕЦРИИч, ФПНКХЭИЖРЬТЁ ОјРЬЕЕ АэАДРЬ ПфБИЧЯДТ БтДЩЕщРЛ ДыКЮКа УцСЗНУХГ Мі РжАд ЕЦДйЁБИщМ ЁАПьИЎ БтОїЕщЕЕ БлЗЮЙњ НУРхРЧ ШхИЇРЛ ОЫАэ ЕћЖѓАЁЗСДТ ГыЗТРЬ ЧЪПфЧЯДйЁБАэ СЖО№ЧпДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2024-11-22]

[2024-11-22]

.jpg)

.jpg)

.jpg)