MS 윈도우 취약점 한 개와 어도비 리더 취약점 한 개 동시에 노려

패치는 지난 주 및 어제 발표돼...패치하지 않는 사용자 습관 파악한 듯

[보안뉴스 문가용 기자] 지난 주 마이크로소프트가 패치한 윈도우 권한 상승 취약점과, 어제 어도비가 패치한 리더 내 원격 코드 실행 버그를 동시에 익스플로잇 하는 악성 PDF 파일이 발견됐다. 이에 대해 보안 업체 이셋(ESET)이 자사 블로그를 통해 발표했다. 두 가지 모두 제로데이 취약점이다.

이셋의 수석 멀웨어 분석가인 안톤 셰레파노프(Anton Cherepanov)는 “공공 레포지토리에서 악성 PDF 샘플이 업로드 되어 있는 걸 발견했다”며 “분석을 진행했지만 아직까지 최종 페이로드가 담겨 있는 것 같지 않았다”고 설명했다. 그러면서 “공격 혹은 멀웨어 개발 초기 단계에 이를 발견한 것으로 보인다”고 결론을 내렸다.

하지만 그렇다고 이 악성 PDF에 대한 경계를 모조리 해제해도 된다는 뜻은 아니다. “두 가지 취약점을 하나에 합한 익스플로잇이라 대단히 강력합니다. 공격자가 권한을 가장 높게 상승시켜 자기 마음대로 코드를 실행시킬 수 있기 때문입니다. 그러면서 피해자가 직접 실행해야 하는 부분은 없다시피 합니다.”

또한 “이렇게 두 가지 이상의 제로데이 취약점을 한 번에 공략하는 수법은 국가의 지원을 받는 APT 그룹들이 자주 보여주는 양상”이라고도 덧붙였다. “러시아의 팬시 베어(Fancy Bear) 등이 이런 공격에 능숙합니다.”

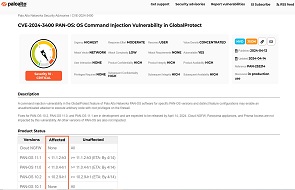

피해자가 이 PDF 파일을 받아 열게 되면 제일 먼저 자바스크립트 코드를 어도비 리더 안에 임베드시킨다. 이 스크립트는 CVE-2018-4990이라고 알려진 프리 메모리 커럽션(free memory corruption) 오류를 익스플로잇 한다. 이 오류는 5월 14일, 어도비가 패치한 47가지 취약점 중 하나다. 익스플로잇에 성공하면 공격자가 메모리 내에서 읽기 및 쓰기 권한을 갖게 되며, 악성 PE 파일 실행 기능을 가지고 있는 셸코드를 실행할 수 있게 된다.

그러나 이 단계만으로 효과적인 공격을 실시하기는 어렵다. 공격력을 높이려면 어도비 리더의 샌드박스 기능을 피하고 컴퓨터 전체를 침해해야 한다. “이 부분에서 윈도우 취약점이 등장합니다. 권한을 상승시키는 CVE-2018-8120 취약점 말이죠. 이 취약점은 Win32k 요소에서 나타나며, 메모리 내 객체를 잘못 다루는 과정에서 발생합니다. 익스플로잇에 성공하게 되면 공격자가 임의의 코드를 커널 모드로 실행할 수 있게 됩니다.”

상세한 기술 분석 내용은 여기(https://www.welivesecurity.com/2018/05/15/tale-two-zero-days/)서 열람이 가능하다.

셰레파노프는 “얼마 전에 패치가 발표되었음에도 공격 실험이 해커들 사이에서 이뤄지고 있다는 건 사용자가 패치를 잘 적용하지 않는다는 보안 생태계의 가장 큰 약점을 악용하겠다는 것”이라고 지적한다.

지난 5월 12일은 워너크라이가 나타난 지 1년이 되는 날이었다. 하지만 당시 문제가 됐던 이터널블루(EternalBlue) 익스플로잇과 관련된 취약점은 세계 곳곳에서 패치가 되지 않은 채 그대로 유지되고 있다는 조사 결과가 발표되기도 했다. 그에 따라 이터널블루의 사용량이 최근 급증하고 있다는 소식도 곁들여졌다. 제로데이 취약점보다 패치 하지 않는 사용자 취약점이 제일 심각하다고 말하는 전문가들도 있다.

[국제부 문가용 기자(globoan@boannews.com)]

패치는 지난 주 및 어제 발표돼...패치하지 않는 사용자 습관 파악한 듯

[보안뉴스 문가용 기자] 지난 주 마이크로소프트가 패치한 윈도우 권한 상승 취약점과, 어제 어도비가 패치한 리더 내 원격 코드 실행 버그를 동시에 익스플로잇 하는 악성 PDF 파일이 발견됐다. 이에 대해 보안 업체 이셋(ESET)이 자사 블로그를 통해 발표했다. 두 가지 모두 제로데이 취약점이다.

[이미지 = iclickart]

이셋의 수석 멀웨어 분석가인 안톤 셰레파노프(Anton Cherepanov)는 “공공 레포지토리에서 악성 PDF 샘플이 업로드 되어 있는 걸 발견했다”며 “분석을 진행했지만 아직까지 최종 페이로드가 담겨 있는 것 같지 않았다”고 설명했다. 그러면서 “공격 혹은 멀웨어 개발 초기 단계에 이를 발견한 것으로 보인다”고 결론을 내렸다.

하지만 그렇다고 이 악성 PDF에 대한 경계를 모조리 해제해도 된다는 뜻은 아니다. “두 가지 취약점을 하나에 합한 익스플로잇이라 대단히 강력합니다. 공격자가 권한을 가장 높게 상승시켜 자기 마음대로 코드를 실행시킬 수 있기 때문입니다. 그러면서 피해자가 직접 실행해야 하는 부분은 없다시피 합니다.”

또한 “이렇게 두 가지 이상의 제로데이 취약점을 한 번에 공략하는 수법은 국가의 지원을 받는 APT 그룹들이 자주 보여주는 양상”이라고도 덧붙였다. “러시아의 팬시 베어(Fancy Bear) 등이 이런 공격에 능숙합니다.”

피해자가 이 PDF 파일을 받아 열게 되면 제일 먼저 자바스크립트 코드를 어도비 리더 안에 임베드시킨다. 이 스크립트는 CVE-2018-4990이라고 알려진 프리 메모리 커럽션(free memory corruption) 오류를 익스플로잇 한다. 이 오류는 5월 14일, 어도비가 패치한 47가지 취약점 중 하나다. 익스플로잇에 성공하면 공격자가 메모리 내에서 읽기 및 쓰기 권한을 갖게 되며, 악성 PE 파일 실행 기능을 가지고 있는 셸코드를 실행할 수 있게 된다.

그러나 이 단계만으로 효과적인 공격을 실시하기는 어렵다. 공격력을 높이려면 어도비 리더의 샌드박스 기능을 피하고 컴퓨터 전체를 침해해야 한다. “이 부분에서 윈도우 취약점이 등장합니다. 권한을 상승시키는 CVE-2018-8120 취약점 말이죠. 이 취약점은 Win32k 요소에서 나타나며, 메모리 내 객체를 잘못 다루는 과정에서 발생합니다. 익스플로잇에 성공하게 되면 공격자가 임의의 코드를 커널 모드로 실행할 수 있게 됩니다.”

상세한 기술 분석 내용은 여기(https://www.welivesecurity.com/2018/05/15/tale-two-zero-days/)서 열람이 가능하다.

셰레파노프는 “얼마 전에 패치가 발표되었음에도 공격 실험이 해커들 사이에서 이뤄지고 있다는 건 사용자가 패치를 잘 적용하지 않는다는 보안 생태계의 가장 큰 약점을 악용하겠다는 것”이라고 지적한다.

지난 5월 12일은 워너크라이가 나타난 지 1년이 되는 날이었다. 하지만 당시 문제가 됐던 이터널블루(EternalBlue) 익스플로잇과 관련된 취약점은 세계 곳곳에서 패치가 되지 않은 채 그대로 유지되고 있다는 조사 결과가 발표되기도 했다. 그에 따라 이터널블루의 사용량이 최근 급증하고 있다는 소식도 곁들여졌다. 제로데이 취약점보다 패치 하지 않는 사용자 취약점이 제일 심각하다고 말하는 전문가들도 있다.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

문가용기자 기사보기

문가용기자 기사보기

[2024-04-16]

[2024-04-16] .jpg)

.jpg)