작기 때문에 우회할 수도 있지만, 작기 때문에 탐지 쉽기도

관리자급 크리덴셜 훔쳐서 각종 탐지 솔루션 우회하기도

[보안뉴스 문가용 기자] 최근 POS를 노리는 멀웨어가 새롭게 발견됐다. 기존 POS 멀웨어들과 달리 매우 작은 용량을 가지고 있지만 다양한 기능성을 선보인다고 한다. 이 멀웨어의 이름은 핑크카이트(PinkKite)로, 지난 해 12월부터 나타나기 시작했다. 하지만 제대로 분석된 것은 이번이 처음이다.

핑크카이트를 최초로 발견한 건 크롤 사이버 시큐리티(Kroll Cyber Security)라는 보안 업체고, 이번에 분석해 발표한 건 카스퍼스키 랩(Kaspersky Lab)이다.

핑크카이트처럼 작았던 멀웨어는 이전에도 있었다. 타이니POS(TinyPOS)나 어배던POS(AbaddonPOS)가 그 예다. 핑크카이트의 총 용량은 6kb 정도이며, 이렇게 작은 용량인 것 자체가 탐지를 어느 정도 우회할 수 있도록 해준다. 그래도 이 6kb 안에는 메모리 스크래핑 및 데이터 확인 기능이 들어 있어 제 역할을 충분히 할 수 있다.

카스퍼스키에서 핑크카이트를 분석한 전문가 코트니 데이터(Courtney Dayter)와 맷 브로밀리(Matt Bromiley)에 의하면 이 작은 덩치 안에는 하드코드 된 더블XoR(double-XOR) 사이퍼도 포함되어 있다고 한다. 이는 신용카드 번호를 암호화하는 역할을 한다. 그뿐만 아니라 시스템 내 오래 머무를 수 있는 지속성 기능 또한 갖추고 있으며, C&C 서버와의 통신도 가능하게 해준다. 있을 건 다 있다는 것.

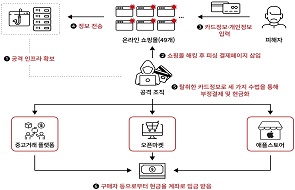

핑크카이트와 데이터를 전송하는 곳은 세계에 총 세 군데 마련되어 있는데, 대한민국, 캐나다, 네덜란드다.

핑크카이트 공격자들은 한 시스템을 감염시킨 후, PsExec를 활용해 네트워크 내에서 횡적으로 움직이기 시작한다. 그 다음 공격자들은 미미캐츠(Mimikatz)를 사용해 로컬 보안 권한 서브시스템 서비스(Local Security Authority Subsystem Service, LSASS)로부터 크리덴셜을 훔쳐내며, 다시 침해된 시스템으로 돌아가 신용카드 데이터를 빼낸다.

핑크카이트를 설치하는 실행파일 자체는 정상적인 윈도우 프로그램인 것처럼 가장해 탐지 솔루션들을 피해간다. Svchost.exe 혹은 Ctfmon.exe, AG.exe와 같은 이름을 사용하기도 한다.

신용카드 데이터를 시스템 메모리에서부터 훔쳐낸 이후에는 룬(Luhn) 알고리즘을 사용해 카드 번호들을 확인한다. 또한 더블XOR도 활용해 신용카드 번호 16자리를 암호화하기도 한다. 이렇게 암호화된 정보는 압축 파일들 내에 저장되는데, 한 파일에 약 7천 개의 신용카드 번호가 저장될 수 있다고 한다. 이 파일들은 위에 언급한 한국, 캐나다, 네덜란드에 있는 곳으로 전송된다.

핑크카이트에 피해를 본 기업들은 하나같이 탐지가 늦었다. 핑크카이트 자체를 잡아낸 곳은 한 군데도 없고, 데이터가 다크웹에서 거래되기 시작하면서 겨우 뭔가 잘못됐다는 걸 알아냈다. 보안 업체 트립와이어(Tripwire)의 보안 전문가인 트라비스 스미스(Travis Smith)는 “이렇게 탐지율이 낮은 건, 그 작은 용량 때문만은 아니”라고 한다.

“POS 단말기와 같은 정적인 엔드포인트에서는 작은 변화가 일어나면 확연히 드러납니다. 특히 화이트리스팅이 적용되어 있다면 아무리 작아도 멀웨어 같은 건 눈에 확 띄죠. 중요한 건 핑크카이트의 공격자들이 미미캐츠를 써서 관리자 크리덴셜을 훔쳐냈다는 겁니다. 관리자 크리덴셜을 훔쳐 활동했으니 눈에 띄는 걸 방지할 수 있었고요. 그러므로 여러 겹의 보안 장치(layered security)를 적용하지 않은 것이 가장 큰 실책이라고 볼 수 있습니다.”

스미스는 핑크카이트의 용량이 작았기 때문에 오히려 파악해낼 방법이 많았다고 말한다. “멀웨어 자체가 작았기 때문에 네트워크 통신을 많이 활용할 수밖에 없었어요. 그런데 POS 네트워크는 상당히 정적인 편이거든요. 즉 비정상 커뮤니케이션이 발생하면 알아보기 쉽다는 뜻입니다. 네트워크 모니터링이나 방화벽 규칙만 잘 정의되어 있었어도 막을 수 있는 공격입니다.”

[국제부 문가용 기자(globoan@boannews.com)]

관리자급 크리덴셜 훔쳐서 각종 탐지 솔루션 우회하기도

[보안뉴스 문가용 기자] 최근 POS를 노리는 멀웨어가 새롭게 발견됐다. 기존 POS 멀웨어들과 달리 매우 작은 용량을 가지고 있지만 다양한 기능성을 선보인다고 한다. 이 멀웨어의 이름은 핑크카이트(PinkKite)로, 지난 해 12월부터 나타나기 시작했다. 하지만 제대로 분석된 것은 이번이 처음이다.

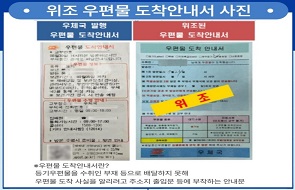

[이미지 = iclickart]

핑크카이트를 최초로 발견한 건 크롤 사이버 시큐리티(Kroll Cyber Security)라는 보안 업체고, 이번에 분석해 발표한 건 카스퍼스키 랩(Kaspersky Lab)이다.

핑크카이트처럼 작았던 멀웨어는 이전에도 있었다. 타이니POS(TinyPOS)나 어배던POS(AbaddonPOS)가 그 예다. 핑크카이트의 총 용량은 6kb 정도이며, 이렇게 작은 용량인 것 자체가 탐지를 어느 정도 우회할 수 있도록 해준다. 그래도 이 6kb 안에는 메모리 스크래핑 및 데이터 확인 기능이 들어 있어 제 역할을 충분히 할 수 있다.

카스퍼스키에서 핑크카이트를 분석한 전문가 코트니 데이터(Courtney Dayter)와 맷 브로밀리(Matt Bromiley)에 의하면 이 작은 덩치 안에는 하드코드 된 더블XoR(double-XOR) 사이퍼도 포함되어 있다고 한다. 이는 신용카드 번호를 암호화하는 역할을 한다. 그뿐만 아니라 시스템 내 오래 머무를 수 있는 지속성 기능 또한 갖추고 있으며, C&C 서버와의 통신도 가능하게 해준다. 있을 건 다 있다는 것.

핑크카이트와 데이터를 전송하는 곳은 세계에 총 세 군데 마련되어 있는데, 대한민국, 캐나다, 네덜란드다.

핑크카이트 공격자들은 한 시스템을 감염시킨 후, PsExec를 활용해 네트워크 내에서 횡적으로 움직이기 시작한다. 그 다음 공격자들은 미미캐츠(Mimikatz)를 사용해 로컬 보안 권한 서브시스템 서비스(Local Security Authority Subsystem Service, LSASS)로부터 크리덴셜을 훔쳐내며, 다시 침해된 시스템으로 돌아가 신용카드 데이터를 빼낸다.

핑크카이트를 설치하는 실행파일 자체는 정상적인 윈도우 프로그램인 것처럼 가장해 탐지 솔루션들을 피해간다. Svchost.exe 혹은 Ctfmon.exe, AG.exe와 같은 이름을 사용하기도 한다.

신용카드 데이터를 시스템 메모리에서부터 훔쳐낸 이후에는 룬(Luhn) 알고리즘을 사용해 카드 번호들을 확인한다. 또한 더블XOR도 활용해 신용카드 번호 16자리를 암호화하기도 한다. 이렇게 암호화된 정보는 압축 파일들 내에 저장되는데, 한 파일에 약 7천 개의 신용카드 번호가 저장될 수 있다고 한다. 이 파일들은 위에 언급한 한국, 캐나다, 네덜란드에 있는 곳으로 전송된다.

핑크카이트에 피해를 본 기업들은 하나같이 탐지가 늦었다. 핑크카이트 자체를 잡아낸 곳은 한 군데도 없고, 데이터가 다크웹에서 거래되기 시작하면서 겨우 뭔가 잘못됐다는 걸 알아냈다. 보안 업체 트립와이어(Tripwire)의 보안 전문가인 트라비스 스미스(Travis Smith)는 “이렇게 탐지율이 낮은 건, 그 작은 용량 때문만은 아니”라고 한다.

“POS 단말기와 같은 정적인 엔드포인트에서는 작은 변화가 일어나면 확연히 드러납니다. 특히 화이트리스팅이 적용되어 있다면 아무리 작아도 멀웨어 같은 건 눈에 확 띄죠. 중요한 건 핑크카이트의 공격자들이 미미캐츠를 써서 관리자 크리덴셜을 훔쳐냈다는 겁니다. 관리자 크리덴셜을 훔쳐 활동했으니 눈에 띄는 걸 방지할 수 있었고요. 그러므로 여러 겹의 보안 장치(layered security)를 적용하지 않은 것이 가장 큰 실책이라고 볼 수 있습니다.”

스미스는 핑크카이트의 용량이 작았기 때문에 오히려 파악해낼 방법이 많았다고 말한다. “멀웨어 자체가 작았기 때문에 네트워크 통신을 많이 활용할 수밖에 없었어요. 그런데 POS 네트워크는 상당히 정적인 편이거든요. 즉 비정상 커뮤니케이션이 발생하면 알아보기 쉽다는 뜻입니다. 네트워크 모니터링이나 방화벽 규칙만 잘 정의되어 있었어도 막을 수 있는 공격입니다.”

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

문가용기자 기사보기

문가용기자 기사보기

[2024-04-24]

[2024-04-24]

.jpg)