АјАнСЖАЧ БюДйЗЮПю ИИХ Чб СЖАЧИИ Рп ИЗОЦЕЕ ЙцОю АЁДЩЧи

[КИОШДКНК=ГыБдГВ АЁКёОЦ ХЌЖѓПьЕхЛчОїКЮРх Ат УжАэБтМњУЅРгРк] Spectre Variant 2РЮ ЁЎBranch Target InjectionЁЏРК MeltDownПЁ КёЧи ЛѓДыРћРИЗЮ ЛчЖїЕщРЬ Дњ РЮСіЧЯДТ УыОрСЁРЬДй. MeltDown УыОрСЁРЛ ЙцФЁЧв АцПь АЁДЩЧб ЛѓШВПЁ ДыЧиМДТ Рп ОЫЗССј ЙнИщ РЬ УыОрСЁРИЗЮ АјАнРкАЁ ЙЋОљРЛ Чв Мі РжДТСіПЁ ДыЧиМДТ Рп И№ИЃДТ АцПьАЁ ИЙОЦМ БзЗИСі ОЪРЛБю Л§АЂЧбДй.

[РЬЙЬСі=iclickart]

ЛчНЧ Spectre Variant 2ДТ РЬ ММ АЁСі РЏЧќ СпПЁМЕЕ ИХПь ЦЏКАЧб ЧќХТДй. АјАнРЛ РЇЧб ФкЕхАЁ БиДмРћРИЗЮ КЙРтЧЯАэ ОюЗСПю БтМњРЛ ЛчПыЧбДйДТ СЁРЬ УЙ ЙјТААэ, ММ АЁСі Сп РЏРЯЧЯАд VM escapeРЬ АЁДЩЧб УыОрСЁРЬЖѓДТ АЭРЬ ЕЮ ЙјТАДй. ДйНУ ИЛЧи РЬ УыОрСЁРЬ ЦаФЁЕЧСі ОЪДТДйИщ guest VMПЁМ host kernel ЖЧДТ ДйИЅ guest VMРЧ ИоИ№ИЎИІ РаРЛ Мі РжДТ АЁДЩМКРЬ СИРчЧЯАд ЕШДй.

ЙАЗа ОеМ МГИэЧбДыЗЮ АјАнЙцНФРЬ ИХПь КЙРтЧЯБт ЖЇЙЎПЁ АјАнРЛ МКАјНУХАБт РЇЧб СиКё РлОїКЮХЭ ОЦСж БюДйЗгДй. БИБлРЧ PoC ФкЕхПЁМДТ KVM hostАЁ hypervisorРЧ ИоИ№ИЎИІ УЪДч 1500ЙйРЬЦЎОП РаРЛ Мі РжОњДТЕЅ РЬ РлОїРЛ РЇЧи 10~30КаРЧ УЪБтШ АњСЄРЬ ЧЪПфЧпРЛ СЄЕЕДй. ДѕКвОю РЬ УыОрСЁРК РЮХкАшП CPUПЁИИ БЙЧбЕЧДТ АЭРЬ ОЦДЯБт ЖЇЙЎПЁ AMD CPU, ARM, И№Еч СОЗљРЧ ЧіММДы CPUАЁ АјАнДыЛѓРЬ ЕШДйДТ СЁПЁМ НЩАЂМКРЬ ДѕЧЯДй. ДчПЌШї СќРлЧЯАкСіИИ guest VMРЬ host kernelРЛ АјАнЧв Мі РжДйДТ АЧ РЯЙн ОюЧУИЎФЩРЬМЧРЬ ФПГЮРЛ АјАнЧЯДТ РЯЕЕ АЁДЩЧЯДйДТ ЖцРЬДй.

Indirect Branch Target Injection

РЬ УыОрСЁПЁ ДыЧи МГИэЧЯЗСИщ РЬПЁ ОеМ КаБтПЙУјПЁ ДыЧб ЛѓММЧб МГИэРЬ ЧЪПфЧЯДй. ПЉБтМ Branch TargetРЬЖѓДТ АЭРК КаБтРЧ ИёРћСіРЮЕЅ, РЬ АцПь АјАнДыЛѓРЬ ЕЧДТ АЭРК СЛ Дѕ СЄШЎЧЯАд ИЛЧЯИщ АЃСЂКаБт ИёРћСі(Indirect Branch Target)РЬДй. СїСЂКаБтДТ КаБтРЧ ИёРћСіИІ ИэНУРћРИЗЮ ЧЅНУЧЯСіИИ, АЃСЂКаБтПЁМДТ ЗЙСіНКХЭГЊ ИоИ№ИЎРЧ ГЛПыРЛ ХыЧи АЃСЂРћРИЗЮ ИёРћСіИІ СіСЄЧбДй. ИЛЧЯРкИщ ДйРНАњ ААДй.

ИоИ№ИЎ AРЧ СжМвЗЮ КаБтЧбДй(СїСЂКаБт) : ФФЦФРЯХИРгПЁ КаБтСжМвИІ ОЫ Мі РжДй.

ИоИ№ИЎ AРЧ АЊРЬ АЁИЎХАДТ СжМвЗЮ КаБтЧбДй(АЃСЂКаБт) : ФФЦФРЯХИРгПЁДТ КаБтСжМвИІ ОЫ Мі ОјАэ, ЗБХИРгПЁИИ ОЫ Мі РжДй.

СїСЂКаБтРЧ АцПьДТ ОюЕ№ЗЮ КаБтЧбДйЖѓДТ СжМвАЁ ИэШЎЧЯЙЧЗЮ УпУјНЧЧрРЬГЊ КаБтПЙУјРЬ ЛѓДыРћРИЗЮ НБДй. ОюЖВ СжМвЗЮ РЬЕПЧЯДТСі БзЗИСі ОЪРКСіИИ ЦЧДмЧЯИщ ЕЧБт ЖЇЙЎРЬДй. ЧЯСіИИ АЃСЂКаБтРЧ АцПьДТ АЊРЬ ЕщОю РжДТ СжМвИІ КИАэ БзЗЮКЮХЭ КаБтЧиОп ЧЯЙЧЗЮ ШЮОР ПЙУјРЬ ОюЗСПіСјДй. ОЦДЯ ОюЗЦДйДТ ОъБт РќПЁ, ЁЎОюЖВ АЊРЬ ЕщОю РжДТСі И№ИЃДТЕЅ БзЗБ КаБтИІ ПЙУјЧбДйДЯ РЬАд АЁДЩЧб РЯРЮАЁ?ЁЏЖѓДТ Л§АЂРЬ Ещ МіЕЕ РжДТЕЅ НЧСІЗЮ АЁДЩЧЯДй. АдДйАЁ ЛѓДчШї ГєРК ШПРВРЛ КИПЉСжБт ЖЇЙЎПЁ РлБнРЧ CPUЕщПЁ РжОюМ АЃСЂКаБтПЙУјРК МКДЩ ЧтЛѓ ТїПјПЁМ ОЦСж СпПфЧб БтДЩ Сп ЧЯГЊДй. РлОїПЁ ЕћЖѓ ДйИЃСіИИ ОюЖВ ЛѓШВПЁМДТ 90% РЬЛѓРЧ РћСпЗќРЛ КИПЉСжБтЕЕ ЧбДй. ЦЏШї ЧіДыРћРЮ АГЙпО№ОюЕщРК И№ЕЮ АДУМСіЧтРћ ЦЏТЁРЛ ЦїЧдЧЯАэ РжДТЕЅ АДУМСіЧтПЁМ ЙнЕхНУ ЧЪПфЧб МгМК Сп ЧЯГЊРЮ ЛѓМгРЧ АЁЛѓЧдМі ХзРЬКэРЛ БИЧіЧв ЖЇ РЬ АЃСЂКаБтИІ ЛчПыЧбДй. БзЗИБт ЖЇЙЎПЁ ЧіДыРћРЮ ЙцЙ§РИЗЮ АГЙпЕШ ОжЧУИЎФЩРЬМЧРЯМіЗЯ РЬ АЃСЂКаБтПЙУјРИЗЮКЮХЭ РЬРЭРЛ ОђРЛ АЁДЩМКРЬ ГєОЦСјДй.

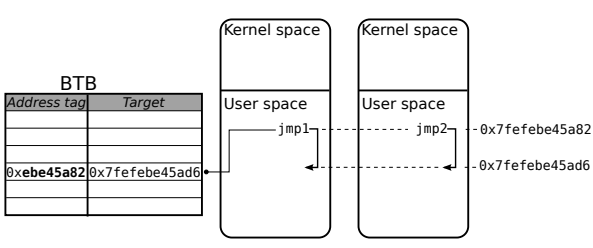

ДйНУ АЃСЂКаБт СжСІЗЮ ЕЙОЦПЭ КИРк. АЃСЂКаБтДТ BTB(Branch Target Buffer)ЖѓДТ АЭРЛ ЛчПыЧи ПЙУјЧбДй. РЬ БИСЖУМДТ ЧЯГЊРЧ ФкОюИІ ЛчПыЧЯДТ ОжЧУИЎФЩРЬМЧ АЃПЁДТ АјРЏЕЧИч КаБтСЁРЧ СжМв, ХТБз, КаБтЧЯДТ СжМвИІ РњРхЧЯДТ РЯСОРЧ ЗшОї ХзРЬКэРЬДй. CPUДТ КаБтПЙУјРЛ Чв ЖЇ BTBИІ УЃОЦКИАэ ИИОр ЧіРч КаБтРЧ СжМвАЁ ХзРЬКэПЁ РжДйИщ РЬРќПЁ РЬ СжМвПЁМ ОюЖВ АїРИЗЮ КаБтЧпДТСі ОЫ Мі РжДй. ИИОр РЬ СжМвПЁМРЧ КаБтАЁ ЧзЛѓ ЦЏСЄЧб ИёРћСіЗЮ АЃДйИщ РЬЙј КаБтПЁМЕЕ БзЗИАд ЕЩ АЁДЩМКРЬ ГєДйАэ ЦЧДмЧв Мі РжАэ, Бз АцПьДТ ЧиДч ИёРћСіЗЮ КаБтЧЯДТ УпУјНЧЧрРЛ ЧЯДТ АЭРЬ АЁРх РЬРЭРЬ ЕЧДТ АсСЄРЯ АЭРЬДй. АЃСЂКаБтПЙУјЕЕ ИЖТљАЁСіЗЮ, BTBПЁМ КаБтСЁРЧ СжМвИІ УЃАэ ПЉБтМ ОюЕ№ЗЮ АЁРх ИЙРЬ КаБтЧпДТСіИІ ШЎРЮЧЯИщ УпУјНЧЧр НУ НЧЧрЧв ФкЕхРЧ СжМвИІ ШЎРЮЧв Мі РжАд ЕЧДТ АЭРЬДй.

ЙЎСІДТ BTBПЁМ КаБтЧЯДТ СжМвДТ РќУМИІ ЛчПыЧЯСіИИ, КаБтСЁРЧ СжМвДТ РќУМИІ БтЗЯЧЯСі ОЪАэ РЯКЮИИРЛ РњРхЧбДйДТ СЁРЬДй. БИЧіРК CPUПЁ ЕћЖѓ СЖБнОП ДйИЃСіИИ БИБлРЧ ГэЙЎПЁ ЕћИЃИщ ПЉБтМ ХзНКЦЎЧпДј РЮХк ЧЯНКРЃ CPUДТ СжМвРЧ ИЖСіИЗ 31КёЦЎИИРЛ РЮЕІНКЗЮ ЛчПыЧбДй. ЛчНЧ 31КёЦЎИИ ЛчПыЧЯДѕЖѓЕЕ КаБтСЁРЧ РЮЕІНКАЁ АуФЅ ШЎЗќРК 20ОяКаРЧ 1ЗЮ ДыДмШї ГЗОЦМ НЧСІ МіЧр НУПЁДТ ОЦЙЋЗБ ЙЎСІАЁ ОјДй. ЧЯСіИИ СЄБГЧЯАд СЖРлЧб ФкЕхИІ ХыЧи АјАнДыЛѓРЬ ЕЧДТ КаБтСЁ СжМвПЭ ИЖСіИЗ 31КёЦЎАЁ ЕПРЯЧб ДйИЅ КаБтСЁ СжМвАЁ РжДйИщ CPUДТ РЬИІ БИКаЧв Мі ОјАд ЕШДй. БзИЎАэ ЕПРЯЧб ФкОюИІ ЛчПыЧЯДТ ОжЧУИЎФЩРЬМЧЕщ АЃПЁ BTBДТ АјРЏЕШДй. Ся Чб ЧСЗЮММНКРЧ АЃСЂКаБтАсАњДТ ДйИЅ ЧСЗЮММНКРЧ АЃСЂКаБтПЙУјПЁ ПЕЧтРЛ ЙЬФЅ Мі РжДйДТ АЭРЬДй. ФкОюИІ АјРЏЧЯБтИИ ЧбДйИщ ЧиДч ЧСЗЮММНКАЁ ЙЋОљРЬЕч ЛѓАќРЬ ОјДй. ЕћЖѓМ ЧЯГЊРЧ OSПЁМ ПюПЕЕЧДТ ЕЮАГРЧ ДйИЅ ЧСЗЮММНК АЃ, hypervisorПЁМ ПюПЕЕЧДТ ЕЮ АГРЧ guest VMАЃПЁЕЕ ПЕЧтРЛ Сй Мі РжРИИч, БИБлРЧ PoCПЁМ ШЎРЮЧб ДыЗЮ guest VMРЬ hypervisorРЧ АЃСЂКаБтПЙУјПЁ АЃМЗЧЯДТ РЯЕЕ АЁДЩЧиСіДТ АЭРЬДй.

РЇ БзИВРК CPUАЁ jmp1Ањ jmp2РЧ КаБтСЁ СжМвИІ БИКаЧв Мі ОјДйДТ АЩ КИПЉСиДй. [УтУГ=EVTYUSHKIN, D., PONOMAREV, D. V., AND ABUGHAZALEH, N. B. Jump over ASLR: attacking branch predictors to bypass ASLR. In MICRO (2016), IEEE Computer Society, pp. 1–13]

Spectre Variant 2РЧ АјАнБИСЖ

Spectre Variant 2ДТ РЬЗБ АЃСЂКаБтПЙУјРЧ БИСЖПЁ ТјОШЧб АЭРИЗЮ, АјАнРЛ ЧЯБт РЇЧиМДТ АЁРх ИеРњ ДыЛѓРЬ ЕЧДТ ЧСЗЮММНК ГЛПЁМ АјАнПЁ ЛчПыЧв Мі РжДТ ФкЕхСЖАЂРЛ УЃОЦОп ЧбДй. Spectre Variant 1ПЁМ МГИэЧб ДыЗЮ РЬИІ gadgetРЬЖѓ ЧЯИч, ЧСЗЮММНКПЁ ЕћЖѓ ЛчПыЧЯДТ gadgetРК ДоЖѓСњ АЭРЬАэ ОюЖВ АцПьПЁДТ РћР§Чб АЭРЛ УЃСі ИјЧв МіЕЕ РжДй. ЖЧЧб Spectre Variant 1ДТ АјАнДыЛѓРЮ СЖАЧКаБтЙЎРЧ ДйРНПЁ ГЊПРДТ ФкЕхАЁ ЙйЗЮ gadgetРЬ ЕЧОюОп ЧЯЙЧЗЮ РћР§Чб АЭРЛ УЃБт ОюЗЦСіИИ Spectre Variant 2ДТ АЃСЂКаБтСжМвИІ ИЖРНДыЗЮ СіСЄЧЯПЉ АјАнЧв Мі РжРИЙЧЗЮ АјАнДыЛѓРЧ СжМвАјАЃ ОШПЁ РжДТ ОюЖВ ЙйРЬЦЎНКЦЎИВЕЕ СЖАЧПЁ ИТДТДйИщ ЛчПыЧв Мі РжДй. АјАнЙцНФРК ДйИЃСіИИ ЧиФПЕщРЬ ФЇЧиИёРћРИЗЮ РЬЗБ gadgetРЛ ЛчПыЧиПТ СіДТ РЬЙЬ ПРЗЁЕЦБт ЖЇЙЎПЁ РЬЗБ РлОїРЛ ЛчЖїРЬ РЯРЯРЬ ЧЯАд ЕЧСіДТ ОЪАэ ЧСЗЮММНК АјАЃРЛ АЫЛіЧЯПЉ ОюЖВ ЦЏСЄЧб ИёРћПЁ ИТДТ gadgetЕщРЛ УЃОЦСжДТ ЕЕБИЕщРЬ РЬЙЬ ГЊПЭ РжДй. ЕћЖѓМ НЧСІ АјАн НУПЁДТ РЬЗБ ЕЕБИЕщРЛ ЛчПыЧЯПЉ НУАЃРЛ ДмУрЧЯАд ЕШДй. gadget ОјРЬДТ ДчПЌШї АјАнРЛ Чв Мі ОјБт ЖЇЙЎПЁ ПЉЗЏ АЁСі ЙцЙ§РЛ ЕППјЧи gadgetРЬ ЕЩ Мі РжДТ ФкЕхИІ УЃОЦГЛДТ АЭРЬ СпПфЧЯДй. БИБлРЧ ГэЙЎПЁ ГЊПТ ПЙИІ ЕщРкИщ Windows 8Ањ Windows 10РЧ ntdll.dllПЁДТ ДйРНАњ ААРК gadgetРЬ СИРчЧбДй. РЬ ЙйРЬЦЎНКЦЎИВРЬ ПјЗЁ ОюЖВ ИёРћРИЗЮ ЛчПыЕЧДТСіДТ СпПфЧЯСі ОЪДй.

13 BC 13 BD 13 BE 13

12 17

РЬ gadgetРК ОюМРКэИЎЗЮ ОВИщ ДйРНАњ ААРК ФкЕхАЁ ЕШДй.

adc edi,dword ptr [ebx+edx+13BE13BDh]

adc dl,byte ptr [edi]

РЬ gadgetРК ЗЙСіНКХЭ ediПЁ ebx+edx+13BE13BDhРЬ АЁИЎХАДТ СжМвРЧ АЊРЛ ДѕЧЯАэ, Бз ШФ ЙйЗЮ ЙйЗЮ ЗЙСіНКХЭ ediАЁ АЁИЎХАДТ СжМвРЧ 1ЙйРЬЦЎ АЊРЛ dlПЁ ДѕЧЯДТ ИХПь АЃДмЧб ФкЕхРЬДй. РЬ gadgetРЛ НЧЧрНУХАБт РќПЁ ЗЙСіНКХЭ edi, ebx, edxИІ И№ЕЮ СЖРлЧв ЧЪПфАЁ РжДТЕЅ РЯДм ebxПЭ edxПЁ ДйРНАњ ААРК АЊЕщРЛ ЛчПыЧпДйАэ АЁСЄЧЯРк. ПЉБтМ mРК РаБтИІ ПјЧЯДТ АјАнДыЛѓ ИоИ№ИЎРЧ СжМвРЬДй.

ebx = m – 0x13BE13BD – edx

edx = 3

ЗЙСіНКХЭ АЊРЛ РЬЗИАд МГСЄЧпДйИщ УЙ ЙјТА ПЌЛъРК m–0x13BE13BD–3+3+0x13BE13BD=m, Ся ИоИ№ИЎ СжМв mПЁМ 32bit АЊРЛ РаОюМ ediПЁ ДѕЧЯАд ЕШДй. ЕЮ ЙјТА ПЌЛъПЁМДТ АшЛъЕШ ediРЧ АЊПЁ ЧиДчЧЯДТ СжМвПЁМ 1ЙйРЬЦЎИІ РаОюМ dlПЁ ДѕЧЯДТЕЅ dl ЗЙСіНКХЭ РкУМДТ ОЦЙЋЗБ РЧЙЬЕЕ ОјДй. ПЉБтМ СпПфЧб АЭРК РЬ СжМвЗЮКЮХЭ ЕЅРЬХЭИІ РаОњРИЙЧЗЮ РЬ ЕЅРЬХЭАЁ ФГНЌПЁ ПУЖѓАЁ РжРЛ АЭРЬЖѓДТ СЁРЬДй. ЖЧЧб ОжЧУИЎФЩРЬМЧ АЃ АјРЏЕЧДТ DLLРК ЧЯГЊИИ ИоИ№ИЎПЁ ЗЮЕхЕЧИч, РЬ DLLРЬ ЛчПыЧЯДТ АЁЛѓИоИ№ИЎ СжМвДТ И№Еч ОжЧУИЎФЩРЬМЧПЁМ ЕПРЯЧЯДй. ЕћЖѓМ DLLПЁМ ОВДТ ИоИ№ИЎ ПЕПЊРЛ ХыЧи МЗЮ ДйИЅ ЧСЗЮММНК АЃПЁ ЕЅРЬХЭИІ АјРЏЧЯДТ РЯРЬ АЁДЩЧбЕЅ ИИОр ediПЁ ЧиДчЧЯДТ СжМвАЁ РЬ ПЕПЊПЁ СИРчЧбДйИщ АјАнРк ЧСЗЮММНКАЁ РЬ СжМвИІ РаРЛ Мі РжДй. БзИЎАэ mПЁМ РаРК АЊ xПЁ ЕћЖѓ edi+xПЁ ЧиДчЧЯДТ СжМвАЁ ФГНЌПЁ ПУЖѓПЭ РжРЛ АЭРЬЙЧЗЮ ОеМПЭ ААРК Side Channel AttackРИЗЮ ДыЛѓРЧ ИоИ№ИЎАЊРЛ ШЎРЮЧЯИщ ЕШДй. НЧСІЗЮДТ ФГНЌЖѓРЮРЬ РжРИЙЧЗЮ ediИІ РћР§ЧЯАд СѕАЁНУФбАЁИщМ ЙнКЙ ХзНКЦЎЧи СЄШЎЧб АЊРЛ ОђОюОп Чв АЭРЬДй. ИИОр ИЎДЊНКПЁМЖѓИщ DLLРЬ ОЦДЯЖѓ shared libraryИІ ЛчПыЧи ААРК АјАнРЛ БИЧіЧв Мі РжДй.

НЧСІ Spectre Variant2ИІ РЬПыЧи АјАнРЛ Чв ЖЇДТ, АЁРх ИеРњ СЖРлРЛ ХыЧи АјАнДыЛѓРЧ КаБтСЁ СжМвПЭ ИЖСіИЗ 31КёЦЎАЁ ЕПРЯЧб СжМвИІ ЧЯГЊ МБХУЧи ПЉБтПЁ АЃСЂКаБтСЁРЛ ЕаДй. БзИЎАэ ЧиДч АЃСЂКаБтСЁПЁМ АјАнРкАЁ НЧЧрЧЯАэ НЭРК ФкЕх(Ся gadget)ЗЮ АшМг КаБтЧЯЕЕЗЯ НЧЧрРЛ ЙнКЙЧи ЧаНРЧбДй. Бз ШФ АјАнДыЛѓРЬ НЧСІ КаБтСЁПЁМ УпУјНЧЧрРЛ ХыЧи КаБт ИёРћСіРЧ ФкЕхИІ НЧЧрЧЯЗСАэ Чв ЖЇДТ BTBРЧ ГЛПыПЁ БйАХЧи gadgetРЬ НЧЧрЕХОп ЧбДйАэ УпУјЧЯАд ИИЕхДТ АЭРЬДй. ЙАЗа РЬ АцПьДТ ПУЙйИЅ УпУјРЬ ОЦДЯЙЧЗЮ ЙйЗЮ ЦФРЬЧСЖѓРЮРК КёПіСіАэ НЧЧрРК УыМвЕШДй. ЧЯСіИИ РЇРЧ ПЙПЁМ КИОвЕэРЬ gadgetРЬ АјАнДыЛѓРЧ ИоИ№ИЎИІ РаАэ РЬИІ ФГНЌЖѓРЮПЁ ГВБфДйИщ НЧЧрРЬ УыМвЕЩСіЖѓЕЕ ОеМРЧ АјАнАњ ИЖТљАЁСіЗЮ ФГНЌПЭ РЯЙн ИоИ№ИЎ СЂБй МгЕЕТїПЁ РЧЧи СЄКИИІ РаОюГО Мі РжДй. ОеМ О№БоЧб ДыЗЮ CPUДТ ОюЖВ ОюЧУИЎФЩРЬМЧРЬ BTBИІ ЛчПыЧЯДТСі ОЫ Мі ОјДй. ЕћЖѓМ ААРК ФкОюИІ ОВДТ ОжЧУИЎФЩРЬМЧ ЕЮ АГИІ ЖчПіМ ЧбТЪПЁМ ДйИЅ ТЪРЧ АЃСЂКаБтНУ gadgetРЛ НЧЧрЧЯЕЕЗЯ ЧаНРНУХАДТ ЧќХТРЧ АјАнРЬ АЁДЩЧиСіДТ АЭРЬДй.

Spectre Variant 2РЧ ДыРР

РЬ УыОрСЁПЁ ДыЧиМДТ БИБлРЬ retpolineРЬЖѓДТ ЙцЙ§РЛ СІНУЧб Йй РжДТЕЅ, РЬДТ ЦЏСЄ СжМвЗЮ АЃСЂКаБтЧв ЖЇ СжОюСј СжМвЗЮ ЙйЗЮ КаБтЧЯДТ АЭРЬ ОЦДЯЖѓ ФнНКХУПЁ КаБтЧв СжМвИІ НзАэ retЗЮ ИЎХЯЧЯИщМ ЧиДч СжМвЗЮ РЬЕПЧЯАд ЧЯДТ ЙцЙ§РЬДй. АЃСЂКаБтАЁ ОЦДЯЙЧЗЮ BTBИІ ЛчПыЧЯСі ОЪАэ УпУјНЧЧр НУПЁДТ ЙЋЧбЗчЧСПЁ КќСіДТ БИСЖЗЮ ЕХ РжБт ЖЇЙЎПЁ АсАњРћРИЗЮДТ И№Еч УпУјНЧЧрРЬ НЧЦаЧЯИч ОрАЃРЧ МКДЩЧЯЖєРЛ АЈМіЧЯИщМ ЧиДч УыОрСЁПЁ ОШРќЧб БИСЖИІ ИИЕщ Мі РжДй. БИБлРЬ СІНУЧб ПЙСІ ФкЕх ЧЯГЊИІ ЕћЖѓАЁИщМ ШЎРЮЧиКИРк. ПјЗЁРЧ АЃСЂКаБт ФкЕхДТ ДйРНАњ ААРК ИэЗЩРЬДй.

jmp *%r11

РЬ ИэЗЩРК ЗЙСіНКХЭ r11РЬ АЁИЎХАДТ СжМвЗЮ КаБтЧЯЖѓДТ РќЧќРћРЮ АЃСЂКаБт ФкЕхРЬДй. ОеМ МГИэЧб ДыЗЮ РЬ КаБтСЁРЧ СжМвДТ BTBПЁ РњРхЕЦДйАЁ Бз ШЃУтГЛПЊПЁ ЕћЖѓ УпУјНЧЧр НУ КаБтЧв СжМвИІ УпСЄЧЯДТ ЕЅ ЛчПыЕШДй. ЕћЖѓМ BTBИІ ПРПАНУХАДТ Spectre Variant 2РЧ УыОрСЁПЁ РЧЧи АјАнЙоРЛ Мі РжДй. БзЗБЕЅ РЬ ФкЕхИІ ДйРНАњ ААРЬ КЏАцЧиКИРк.

ЁЁЁЁcall set_up_target;ЁЁЁЁ(1)

capture_spec:ЁЁЁЁЁЁЁЁЁЁЁЁ(4)

ЁЁЁЁpause;

ЁЁЁЁjmp capture_spec;

set_up_target:

ЁЁЁЁmov %r11, (%rsp);ЁЁЁЁ(2)

ЁЁЁЁret;ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁ(3)

(1)ПЁМ ИеРњ set_up_targetРЛ ЧдМіШЃУтЧб ШФ (2)ПЁМДТ АЃСЂКаБтЧиОп ЧЯДТ СжМвРЮ r11ИІ rspРЧ РЇФЁПЁ РњРхЧбДй. БзЗБЕЅ rspДТ ЧдМіАЁ ЕЙОЦАЅ РЇФЁИІ РњРхЧЯДТ НКХУЦїРЮХЭРЬЙЧЗЮ (3)ПЁМ retРЛ НЧЧрЧв ЖЇ ЕЙОЦАЁДТ СжМвДТ ПјЗЁРЧ ШЃУт РЇФЁ ЙйЗЮ ДйРНРЮ (4)АЁ ОЦДЯЖѓ r11РЬ ЕШДй. Ся ПјЗЁ ФкЕхРЧ РЧЕЕДыЗЮ r11РЧ РЇФЁЗЮ РЬЕПЧЯДТ ФкЕхАЁ ПЯМКЕЧДТ АЭРЬДй. ИИОр РЬ ФкЕхИІ УпУјНЧЧрЧЯЗСАэ ЧиЕЕ CPUДТ НКХУЦїРЮХЭИІ ЕЄОю ОДДйДТ РЬЗЪРћРЮ ЛѓШВПЁ ДыЧиМДТ ОЫСі ИјЧЯЙЧЗЮ (1) (2) (3) (4)ИІ ТїЗЪЗЮ ЦФРЬЧСЖѓРЮПЁ РћРчЧб ШФ ИЖСіИЗРИЗЮ jmp capture_specРЛ НЧЧрЧЯДТ ЙЋЧбЗчЧСЗЮИИ РЮНФЧбДй. ЕћЖѓМ BTBИІ ПРПАНУХДРИЗЮНс gadgetРИЗЮ АЃСЂКаБтИёЧЅИІ СіСЄЧЯЗСДТ АјАнРкРЧ РЧЕЕДТ НЧЦаЧЯАд ЕШДй. РЬДТ CPU ЗЙКЇРЧ СЖФЁ ОјРЬ Spectre Variant 2ИІ ШПАњРћРИЗЮ ЙцОюЧв Мі РжДТ ДыУЅРЬИч, ПЙЛѓЕЧДТ МКДЩЛѓРЧ КвРЬРЭЕЕ ХЉСі ОЪДй. ДйИИ retpolineРИЗЮ РЬ УыОрСЁПЁ ДыРРЧбДйИщ Spectre Variant 1Ањ ИЖТљАЁСіЗЮ АГКА OSГЊ ОюЧУИЎФЩРЬМЧ ДмРЇЗЮ ДыРРЧЯСі ОЪРИИщ ОШ ЕШДй.

РЬЙЬ ИЎДЊНК СјПЕПЁМДТ retpolineРЛ РћПыЧб ФПГЮРЬ ИБИЎСюЕЦРИИч, gccПЁЕЕ -mindirect-branch={thunk|thunk_inline} ПЩМЧРЛ СрМ РЏЛчЧб АЃСЂКаБтФкЕхИІ jmp & call ЧќХТЗЮ ФФЦФРЯЧиСжДТ БтДЩРЬ УпАЁЕЦДй. ИЎДЊНКРЧ АцПь ЛчПыЧЯДТ ОжЧУИЎФЩРЬМЧРЬ ПРЧТМвНКРЮ АцПьАЁ ИЙРИЙЧЗЮ РЬЖЇДТ ФПГЮРЛ ЦаФЁЧЯАэ ЛчПыЧЯДТ ОюЧУИЎФЩРЬМЧРЛ И№ЕЮ retpoline НКХИРЯРИЗЮ ИЎКєЕхЧЯИщ РЬ УыОрСЁРИЗЮКЮХЭ ОШРќЧЯАд ПюПЕЧв Мі РжДй.

РЬ УыОрСЁПЁ ДыРРЧЯДТ ДйИЅ ЙцЙ§РК, CPU ЗЙКЇРЧ ИЖРЬХЉЗЮФкЕх ОїЕЅРЬЦЎИІ ХыЧи АЃСЂКаБтПЙУј АјАнРЛ ИјЧЯЕЕЗЯ ПјУЕРћРИЗЮ ТїДмЧЯДТ АЭРЬДй. MSАЁ РЬЗБ ЙцНФРЧ ОїЕЅРЬЦЎИІ СІАјЧЯАэ РжДТЕЅ, НЧСњРћРИЗЮ РЉЕЕПьПЁМ И№Еч ОжЧУИЎФЩРЬМЧРЛ ДйНУ КєЕхЧЯДТ РЯРК КвАЁДЩЧЯБт ЖЇЙЎПЁ КвАЁЧЧЧб МБХУРЬОњРЛ АЭРЬДй. ЙАЗа ИЎДЊНКПЁМЕЕ ААРК ЙцНФРЛ ЛчПыЧв Мі РжДй. НЧСІ ЦаФЁРЧ ГЛПыРК CPUРЧ ИЖРЬХЉЗЮФкЕх ОїЕЅРЬЦЎ ШФ IBRS, STIBP, IBPB БтДЩРЛ ШАМКШЧЯДТ АЭРЬДй. ЕћЖѓМ OS ЗЙКЇПЁМ ЧЯДТ РЯРК КАЗЮ ОјАэ АјАнЙцОюДТ РќРћРИЗЮ CPUРЧ Лѕ БтДЩПЁ РЧСИЧбДй. АЂ БтДЩРЧ ГЛПыРК ДйРНАњ ААДй.

IBRS(Indirect Branch Restricted Speculation) : АЃСЂКаБтПЙУј БтДЩ РкУМИІ ПЯРќШї ВЈЙіИЎДТ АЭРЬДй. ФПГЮИ№Ех, ЖЧДТ ФПГЮ Йз ЛчПыРк И№Ех ОчТЪ И№ЕЮПЁМ МБХУРћРИЗЮ Вј Мі РжДй.

STIBP(Single Thread Indirect Branch Predictors) : ДмРЯ ФкОю ГЛ ЧЯРЬЦлОВЗЙЕљРИЗЮ ФмЦЎЗбЕЧДТ АЃСЂКаБтПЙУјРЛ ИЗДТДй.

IBPB(Indirect Branch Prediction Barriers) : ЛчПыРк И№Ех АЃ, ЖЧДТ ФПГЮ И№ЕхЗЮ ФСХиНКЦЎ НКРЇФЊРЛ Чв ЖЇ BTBИІ КёПіМ АјАнРЧ АЁДЩМКРЛ СІАХЧбДй.

РЬЗБ СОЗљРЧ ОїЕЅРЬЦЎДТ CPUРЧ ГЛКЮ РлЕП БтРлРЛ ЙйВйДТ ИХПь ХЋ КЏАцРЬЖѓ УцКаЧб ХзНКЦЎИІ АХУФМ ЛчПыРкПЁАд РќДоЕЧОюОп ЧЯГЊ РЬЙјПЁДТ ЛчОШРЬ ЛчОШРЮ ИИХ ИХПь БоЙкЧЯАд ИИЕщОюМ ЙшЦїЕЩ МіЙлПЁ ОјОњРИИч Бз ЖЇЙЎРЮСі УжБйБюСі РћПы ШФ КэЗчНКХЉИАРЬГЊ РчКЮЦУРЬ Л§БфДйДТ КИАэАЁ МгУтЧЯАэ РжДй. ЖЧ, АЂ CPU ММДыИЖДй ГЛКЮ ОЦХАХиУГАЁ И№ЕЮ ДйИЃБт ЖЇЙЎПЁ АЂАЂ ДйИЅ МжЗчМЧРЛ СІАјЧв МіЙлПЁ ОјДТЕЅ, ЛчПыРк РдРхРЛ Л§АЂЧЯИщ ЧіРч НУРхПЁМ ЛчПыЕЧДТ И№Еч CPUПЁ ДыЧб ЦаФЁИІ РлМКЧиОп ЧЯГЊ БзЗЏБтПЁДТ ГЪЙЋ КЮДуРЬ ХЉБт ЖЇЙЎПЁ СІСЖЛчЕщРЧ АэЙЮРЬ БэОюСіАэ РжДй.

РЮХкРЧ УЙ ЙјТА ЦаФЁДТ КъЗЮЕхРЃ, ЧЯНКРЃ, НКФЋРЬЗЙРЬХЉ, ФЋКёЗЙРЬХЉ, ФПЧЧЗЙРЬХЉПЁ ДыРРЧЯДТ АЭРЬОњРИГЊ ОШСЄМК ЙЎСІАЁ ДыЕЮЕЧРк РЮХкРК РЬЗЪРћРИЗЮ РкНХЕщРЧ ЦаФЁИІ РћПыЧЯСі ИЛЖѓДТ АјСіИІ ГН ШФ ЕЮ ЙјТА ЦаФЁИІ ГЛГѕОвРИИч РЬ ОїЕЅРЬЦЎДТ ЧіРчРЧ СжЗТСІЧАРЮ НКФЋРЬЗЙРЬХЉПЭ ФЋКёЗЙРЬХЉ, ФПЧЧЗЙРЬХЉБюСіИИ ДыРРЧбДй. КъЗЮЕхРЃ, ЧЯНКРЃРК ОЦСїБюСі МвНФРЬ ОјАэ, БзКИДй ПЙРќ ЧСЗЮМММРЮ ЛїЕ№КъИДСі, ОЦРЬКёКъИДСіПЁ ДыЧб ФкЕхДТ ПЉРќШї КЃХИ ХзНКЦЎСпРЬЖѓДТ АЭРЬ РЮХкРЧ РдРхРЬДй. ЛїЕ№КъИДСіАЁ ФкОю ОЦХАХиУГРЧ ЕЮ ЙјТА ММДы СІЧА(2011Гт)РЬЖѓДТ АЭРЛ Л§АЂЧЯИщ БзРќРЧ ГзЧвЗН(2008Гт)БюСі СіПјЧЯБтДТ ОюЗСПі КИРЬАэ РЮХкРЧ ОїЕЅРЬЦЎДТ РЬ МіСиПЁМ ИЖЙЋИЎ ЕЩ АЁДЩМКРЬ ГєДй. ЖЧ ЦаФЁ РкУМАЁ ОШСЄЕЧОю РжСі ОЪОЦМ МКДЩПЁ ДыЧб АЫСѕРК ОЦСї НУРлЕЕ ИјЧб ЛѓХТРЬЙЧЗЮ ЦЏКАЧб ЛчСЄРЬ РжСі ОЪДйИщ РЬ УыОрСЁПЁ ДыЧб ДыРРРК ОюДР СЄЕЕ ДыБтЧЯДТ ЦэРЬ БЧРхЕШДй(МКДЩЛѓ КвРЬРЭРК ЧбСЄРћРЯ АЭРИЗЮ УпСЄЧбДй). MeltDownУГЗГ ИХПь ХЉИЎЦМФУЧЯАэ НУБоЧЯАд ДыРРЧиОп ЧЯДТ СЄЕЕРЧ РЇЧшМКРЬ РжДТ АЭРК ОЦДЯЙЧЗЮ КэЗчНКХЉИАРЬГЊ ФПГЮЦаДаРЧ ИЎНКХЉИІ АЈМіЧЯИщМБюСі ЛЁИЎ ЦаФЁЧиОп ЧЯДТ АЧ ОЦДб АЭРЬДй.

ЧіРч РЮХкЛгИИ ОЦДЯЖѓ AMD, ARM АГКА CPUПЁ ДыЧб ЦаФЁЕщЕЕ АХРЧ ГЊПЭ РжСіИИ РЬ ЦаФЁДТ BIOSИІ ЦїЧдЧб ЧЯЕхПўОю КЅДѕРЧ ЕЕБИИІ ХыЧиМИИ МГФЁЧв Мі РжБт ЖЇЙЎПЁ ДыРРРЬ ДЪОюСіАэ РжДй. Ся РЮХкРЬ ЦЏСЄ CPUПЁ ДыЧб ИЖРЬХЉЗЮФкЕх ОїЕЅРЬЦЎИІ ГЛГѕОвДйАэ ЧЯДѕЖѓЕЕ КИЕхГЊ МЙіКЅДѕАЁ BIOS ЦаФЁ ЦаХАСіИІ СІАјЧЯСі ОЪРИИщ ОїЕЅРЬЦЎАЁ ЕЧСі ОЪДТ АЭРЬДй. ЕћЖѓМ ПРЗЁЕШ ИоРЮКИЕхИІ ОВДТ ЛчПыРкЕщРЧ АцПьДТ ЛчНЧЛѓ ЦаФЁИІ РћПыЧв ЙцЙ§РЬ ОјДй.

ЧЯСіИИ Spectre Variant 1Ањ ИЖТљАЁСіЗЮ РЬ УыОрСЁЕЕ МКИГЧЯБт РЇЧб ПЉЗЏ АЁСі РќСІСЖАЧЕщРЬ РжОюМ НЧСІ АјАнРК ИХПь БюДйЗЮПю ЦэРЬДй. АјАнДыЛѓПЁМ РћР§Чб gadgetРЛ УЃОЦОп ЧЯАэ, АјАнРкПЭ АјАнДыЛѓРЬ И№ЕЮ СЂБй АЁДЩЧб СжМвАјАЃРЬ РжОюОп ЧЯИч, ААРК BTBИІ ЛчПыЧиОп ЧЯЙЧЗЮ ФкОюАЁ ДйИЃИщ АјАнРЧ ШПАњАЁ ОјОюМ БИБлРЧ PoCПЁМУГЗГ АјАнРкПЭ АјАнДыЛѓРЬ ЕПРЯЧб ФкОюИІ ЛчПыЧЯЕЕЗЯ pinЧиОп ЧбДй. АјАнЧЯАэРк ЧЯДТ АЃСЂКаБтФкЕхРЧ СжМвИІ ИеРњ ОЫОЦОп ЧЯАэ БзЗЮКЮХЭ РЬПЭ ЧЯРЇСжМвАЁ ЕПРЯЧб АјАнФкЕхИІ ИИЕщСі ОЪРИИщ ОШ ЕШДй.

РЯЗЪЗЮ VMПЁМ hypervisorИІ АјАнЧЯЗСАэ ЧбДйИщ РЯДм ОюЖВ hypervisorИІ ОВДТСі ОЫОЦОп ЧЯИч, ЧиДч hypervisorРЧ ЙіРќ, ИоИ№ИЎ ЗЙРЬОЦПє, ЛчПы АЁДЩЧб gadgetРЧ РЇФЁ, АЃСЂКаБтАЁ РЯОюГЊДТ НУСЁ, hypervisor РдРхПЁМ РаБтГЊ ОВБтИІ Чв VMРЧ ИоИ№ИЎ СжМв ЕюРЛ И№ЕЮ ОЫАэ РжОюОп ЧЯАэ, hypervisor kernelРЬ НЧЧрЕЧДТ ФкОюПЭ АјАнРкРЧ ФкОюАЁ ЕПРЯЧиОп ЧЯИч, АЃСЂКаБт НУ gadgetПЁМ ЛчПыЧЯДТ ЗЙСіНКХЭАЊРЬ КЏАцЕЧИщ ОШ ЕШДй. ОЦЙЋЗБ ЛчРќ РлОї ОјРЬ РЬЗБ СЖАЧЕщРЛ И№ЕЮ ИТУпДТ АЧ ЛчНЧЛѓ КвАЁДЩПЁ АЁБюПьИч БзЗИБт ЖЇЙЎПЁ НЧСІ Spectre Variant 2АЁ РЏШПЧЯАд РлЕПЧЯБт РЇЧиМДТ ДйИЅ ЙцЙ§РЧ ФЇЧиИІ ХыЧи АјАнЧЯАэРк ЧЯДТ НУНКХлПЁ ДыЧб СЄКИИІ ИеРњ ЙЬИЎ ШЎКИЧЯДТ РлОїРЬ ЧЪМіРћРЯ АЭРЬДй.

РЬЗБ БюДйЗЮПю СЖАЧРЬ РжБт ЖЇЙЎПЁ ЛчНЧ Spectre Variant 1Ањ ИЖТљАЁСіЗЮ РЏШПЧб АјАнМГАшИІ ЧЯДТ ЕЅДТ ЛѓДчЧб ГыЗТРЬ ЕщОюАЁАд ЕЧИч ЕкС§Ою ОъБтЧЯРкИщ ЙцОюЧЯДТ УјПЁМ РЬЗБ РќСІСЖАЧЕщ Сп УжМв ЧЯГЊ РЬЛѓИИ Рп ИЗРИИщ АјАнЧЯБтАЁ ИХПь ОюЗСПіСјДйДТ ЖцЕЕ ЕШДй. ЕћЖѓМ Spectre Variant 1Ањ ИЖТљАЁСіЗЮ attack surfaceАЁ ОюЕ№ПЁ РжДТСіИІ Рп ЛьЦьКИАэ АќИЎЧиОп ЧЯИч УтУГАЁ КвКаИэЧб И№ЕтРЛ МГФЁЧиМДТ ОШ ЕШДй. CPUИІ pinЧЯДТ МГСЄРЬ РжДйИщ РсРчРћРИЗЮ BTBИІ ПРПАНУХГ АЁДЩМКРЬ РжРИДЯ КёШАМКШЧвСіПЁ ДыЧиМЕЕ ЦЧДмЧиКСОп ЧбДй. BIOS ЦаФЁАЁ РжРИИщ ССАкСіИИ ЧЯЕхПўОю КЅДѕПЁМ СІАјЧЯСі ОЪДТДйИщ ЧиДч НУНКХлРК АЂКАШї КИОШПЁ НХАц НсОп ЧЯАэ АЁДЩЧЯДйИщ ПмКЮ ГзЦЎПіХЉЗЮКЮХЭ КаИЎЧЯПЉ ГЛКЮИСПЁИИ ЕЮДТ ОШЕЕ АэЗСЧиОп ЧбДй.

ЁЎCPUУыОрСЁ СОЧеКИАэМЁЏ ПЌРчИІ ИЖФЁИч

ЁуГыБдГВ АЁКёОЦ ХЌЖѓПьЕхЛчОїКЮРх/CTO

MeltDownРК НЩАЂЧб УыОрСЁРЬБтДТ ЧЯГЊ ЙцОюУЅРЬ ОјСіДТ ОЪАэ РЯСЄ КЮКа МКДЩРЛ ШёЛ§ЧиМ ИЗРЛ Мі РжДТ АЭРЬЙЧЗЮ ДыРРИИ ЛЁИЎ ЧбДйИщ ОЦСж ХЋ ЙЎСІАЁ ЕЧСіДТ ОЪРЛ МіЕЕ РжДй. ЖЧ ЗЮФУ УыОрСЁРЬЖѓ ИеРњ АјАнНУНКХлРЧ БЧЧбРЛ ОђСі ОЪРИИщ АјАнРЬ КвАЁДЩЧЯЙЧЗЮ СіБнБюСі КИОШРЛ Рп АќИЎЧиПТ СЖСїРЬЖѓИщ MeltDown ЖЇЙЎПЁ АЉРкБт КИОШРЬ УыОрЧиСјДйЕчАЁ ЧЯДТ РЯРК Л§БтСі ОЪРЛ АЭРЬДй. SpectreЕЕ ИЖТљАЁСіЗЮ СІДыЗЮ АјАнЧпРЛ АцПь ЕЅРЬХЭ РЏУтРК НЩАЂЧиСіСіИИ АјАнРЧ МКИГ СЖАЧРЬ БзИИХ БюДйЗгБт ЖЇЙЎПЁ УпАЁРћРЮ КИОШАШСЖФЁ Ию АЁСіИИРИЗЮЕЕ АјАн АЁДЩМКРЛ ХЉАд СйРЯ Мі РжДй.

БзИЎАэ СіБнРК ЧЯЕхПўОюРћРЮ УыОрСЁРЛ МвЧСЦЎПўОюЗЮ ИЗДТ ЧќБЙРЬЖѓ БйКЛРћРИЗЮДТ CPUОїАшПЁМ РЬЗБ ЙЎСІИІ ЧиМвЧб ЛѕЗЮПю СІЧАРЛ ГЛГѕОЦОп РЬ ЛѓШВРЬ ИЖЙЋИЎ ЕЩ ХйЕЅ СіГ 20ПЉ ГтАЃ ЙпРќНУФбПдДј БтКЛ ОЦХАХиУГ БИСЖПЁМ ЙпЛ§Чб УыОрСЁРЬЖѓ ПЯРќЧб ЧиАсРЬ НБСіДТ ОЪРЛ АЭ ААДй. ДчКаАЃРК ЧаАшПЭ ЛъОїАшАЁ ИгИЎИІ ИТДыАэ ЛѕЗЮПю ЧиАсУЅАњ РЬЗаРЧ ПЌБИПЁ ИХСјЧиОп Чв АЭРИЗЮ КИРЮДй. ОюТЗАХГЊ РЬ УыОрСЁЕщРК ДчКаАЃ РЏЗЩ(specter)УГЗГ ПьИЎ СжРЇИІ ЖАГЊСі ОЪАэ ААРЬ ЛьАд ЕЩ ПюИэРЬАкСіИИ ДУ БзЗЁПдЕэРЬ ОюЗСПю ЛѓШВПЁМЕЕ ДфРЛ УЃАэ ЙпРќЧи ГЊАЁДТ АЭРК РЮАЃРЧ МгМКРЬЙЧЗЮ ЦїБтЧЯСі ОЪДТДйИщ ЙЎСІДТ АсБЙ ЧиАсЕЩ АЭРИЗЮ КЛДй.

[Бл_ ГыБдГВ АЁКёОЦ ХЌЖѓПьЕхЛчОїКЮРх Ат УжАэБтМњУЅРгРк(ngn@gabia.com)]

Ёс CPU УыОрСЁ СОЧеКИАэМ ПЌРчМјМ

Јч УыОрСЁРЧ БтКЛПјИЎ

Јш MeltDownАњ Spectre Variant 1

Јщ Spectre Variant 2[ГЁ]

ЧЪРк МвАГ_ ГыБдГВРК АЁКёОЦ ХЌЖѓПьЕхЛчОїКЮРх Ат УжАэБтМњУЅРгРк(CTO)ЗЮМ, IT ОїАшПЁМ МіНЪ ГтАЃ НзРК АцЧшРЛ ЙйХСРИЗЮ АЁКёОЦРЧ РЮЧСЖѓИІ АэЕЕШЧЯАэ ЙпРќНУХАДТ ПЊЧвРЛ ИУАэ РжДй. УжБйПЁДТ ГЛКЮПЁ НзРЬДТ МКёНК АќЗУ ЕЅРЬХЭИІ НХАцИСРИЗЮ УГИЎЧи ПюПЕРЛ РкЕПШЧЯАэ КИОШАњ ХЌЖѓПьЕх РЮЧСЖѓИІ АэЕЕШЧЯДТ АЭПЁ АќНЩРЛ АЎАэ РжДй. АЁФЁХѕРкЛчРЬЦЎ ЙыЗљНКХИ БтМњРЬЛч, ПЕЛѓКИОШМКёНК ПЁЙіКф ДыЧЅРЬЛчИІ ПЊРгЧпДй.

[ПРДйРЮ БтРк(boan2@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.jpg)

ПРДйРЮБтРк БтЛчКИБт

ПРДйРЮБтРк БтЛчКИБт

[2024-11-22]

[2024-11-22]

.jpg)

.jpg)

.jpg)

.jpg)