이론상으로는 물리적 접근 없어도 디지털 토큰 생성할 수 있어

상세한 내용은 내달 블랙햇 유럽에서 발표될 예정

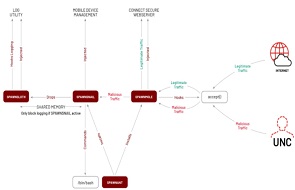

[보안뉴스 문가용 기자] 삼성 페이를 모바일 기기에서 사용하는 사용자들이라면 기기 내 저장돼 있는 민감한 정보에 주의를 기울여야 할 것으로 보인다. 여기서 민감한 정보란 안전한 거래를 보장해주는 디지털 토큰과 네트워크 트래픽 로그 등을 말한다.

이를 발견한 건 중국 대기업 텐센트(Tencent)에 소속된 연구원으로 본명이 아니라 HC라는 이름으로 다음 달 블랙햇 유럽 2017에 참가하여 삼성 페이에 관한 연구 결과를 발표할 예정이다. HC에 따르면 삼성 페이의 취약점을 통해 얻을 수 있는 정보로 “공격자들은 삼성 페이의 내부 매커니즘을 훨씬 깊이 있게 이해할 수 있고, 따라서 보다 더 심각한 공격을 추후 감행할 수 있게 된다”고 한다.

“예를 들어 공격자들은 사용자와 은행 간 통신 방법이나 기술적인 세부 사항을 평문으로 열람할 수 있게 됩니다. 이러한 정보들이 충분히 쌓이면 공격자가 직접 토큰을 만들어 사용자의 계좌로부터 돈을 인출할 수도 있게 되죠.” HC의 설명이다.

삼성 페이에서 사용되는 토큰은 알파벳과 숫자로 조합된 고유 식별자로, 특수한 알고리즘을 통해 생성되며 사용자가 별도의 신용카드나 현금카드를 사용하지 않아도 되게끔 설계되어 있다.

“정확히 말하자면 삼성 페이의 원리 내에 있는 취약점은 아닙니다. 삼성 페이라는 ‘애플리케이션’ 내에서 발생한 실수에 가깝죠. 어떤 실수냐면, 전화기의 로그 시스템에 접근할 때 높은 권한을 필요로 하지 않도록 되어 있다는 겁니다.”

HC는 삼성 갤럭시 S6 기기를 활용해 연구를 진행했다고 밝혔다. “하지만 모든 갤럭시 모델에서 사용되는 삼성 페이에 이번에 발견된 위험성이 존재할 가능성이 높아 보입니다.”

HC의 연구 결과에 따르면 “해당 실수를 활용했을 때 공격자들이 물리적으로 기계에 접근하지 않아도 토큰을 생성하는 게 이론상 가능하다.” 이번 블랙햇 유럽에 참가하는 것도 삼성 페이라는 지불 생태계의 안전성을 짚어보기 위함이라고 그는 설명했다.

한편 HC는 실제로 “물리적 접근 없이 토큰을 생성하는 것”에 성공하지 못한 것으로 알려졌다. HC 본인도 그 부분에 대한 실패를 인정하며, “트래픽 암호화 알고리즘이 강력했고 보안 칩에 접근하는 게 굉장히 어려웠다”고 설명했다. 즉 이번에 발견된 ‘실수’만 고치면 안전하게 삼성 페이를 사용할 수 있다는 것.

“올바른 도구와 기술만 갖추고 있으면 삼성 페이를 침해하는 게 가능합니다. 저도 제대로 된 도구만 구할 수 있었으면 토큰 생성에 성공했을 겁니다.”

[국제부 문가용 기자(globoan@boannews.com)]

상세한 내용은 내달 블랙햇 유럽에서 발표될 예정

[보안뉴스 문가용 기자] 삼성 페이를 모바일 기기에서 사용하는 사용자들이라면 기기 내 저장돼 있는 민감한 정보에 주의를 기울여야 할 것으로 보인다. 여기서 민감한 정보란 안전한 거래를 보장해주는 디지털 토큰과 네트워크 트래픽 로그 등을 말한다.

[이미지 = iclickart]

이를 발견한 건 중국 대기업 텐센트(Tencent)에 소속된 연구원으로 본명이 아니라 HC라는 이름으로 다음 달 블랙햇 유럽 2017에 참가하여 삼성 페이에 관한 연구 결과를 발표할 예정이다. HC에 따르면 삼성 페이의 취약점을 통해 얻을 수 있는 정보로 “공격자들은 삼성 페이의 내부 매커니즘을 훨씬 깊이 있게 이해할 수 있고, 따라서 보다 더 심각한 공격을 추후 감행할 수 있게 된다”고 한다.

“예를 들어 공격자들은 사용자와 은행 간 통신 방법이나 기술적인 세부 사항을 평문으로 열람할 수 있게 됩니다. 이러한 정보들이 충분히 쌓이면 공격자가 직접 토큰을 만들어 사용자의 계좌로부터 돈을 인출할 수도 있게 되죠.” HC의 설명이다.

삼성 페이에서 사용되는 토큰은 알파벳과 숫자로 조합된 고유 식별자로, 특수한 알고리즘을 통해 생성되며 사용자가 별도의 신용카드나 현금카드를 사용하지 않아도 되게끔 설계되어 있다.

“정확히 말하자면 삼성 페이의 원리 내에 있는 취약점은 아닙니다. 삼성 페이라는 ‘애플리케이션’ 내에서 발생한 실수에 가깝죠. 어떤 실수냐면, 전화기의 로그 시스템에 접근할 때 높은 권한을 필요로 하지 않도록 되어 있다는 겁니다.”

HC는 삼성 갤럭시 S6 기기를 활용해 연구를 진행했다고 밝혔다. “하지만 모든 갤럭시 모델에서 사용되는 삼성 페이에 이번에 발견된 위험성이 존재할 가능성이 높아 보입니다.”

HC의 연구 결과에 따르면 “해당 실수를 활용했을 때 공격자들이 물리적으로 기계에 접근하지 않아도 토큰을 생성하는 게 이론상 가능하다.” 이번 블랙햇 유럽에 참가하는 것도 삼성 페이라는 지불 생태계의 안전성을 짚어보기 위함이라고 그는 설명했다.

한편 HC는 실제로 “물리적 접근 없이 토큰을 생성하는 것”에 성공하지 못한 것으로 알려졌다. HC 본인도 그 부분에 대한 실패를 인정하며, “트래픽 암호화 알고리즘이 강력했고 보안 칩에 접근하는 게 굉장히 어려웠다”고 설명했다. 즉 이번에 발견된 ‘실수’만 고치면 안전하게 삼성 페이를 사용할 수 있다는 것.

“올바른 도구와 기술만 갖추고 있으면 삼성 페이를 침해하는 게 가능합니다. 저도 제대로 된 도구만 구할 수 있었으면 토큰 생성에 성공했을 겁니다.”

[국제부 문가용 기자(globoan@boannews.com)]

Copyrighted 2015. UBM-Tech. 117153:0515BC

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

문가용기자 기사보기

문가용기자 기사보기

[2024-04-17]

[2024-04-17]

.jpg)