히든 코브라 혹은 라자루스 그룹의 툴 두 가지 발표

여러 고정 IP와 유동 IP 공개함으로써 보안 강화 꾀해

[보안뉴스 문가용 기자] 미국의 국토안보부가 북한의 공작원들이 주로 사용한다는 해킹 툴을 공개했다. 여기서 북한 공작원들이란, 미국 정부와 서방 보안 업계에서는 히든 코브라(Hidden Cobra)라나 라자루스 그룹(Lazarus Group)이라고 알려진 해킹 그룹으로 북한 정부의 후원과 지시를 받고 있는 것으로 여겨지고 있다.

보안 업계에서는 이 히든 코브라 혹은 라자루스 그룹이 세계적으로 떠들썩했던 해킹 사건을 일으켰다고 보고 있다. 2014년의 소니 픽처스 해킹을 비롯해 2016년의 방글라데시 중앙은행 해킹, 폴란드 금융 조직들에 대한 공격 등이 이러한 주요 사건들에 속한다. 심지어 올해 일어났던 워너크라이 랜섬웨어 사건에도 라자루스가 개입한 것으로 보이지만, 아직 업계 내에서 완전한 합의에 이르진 않았다.

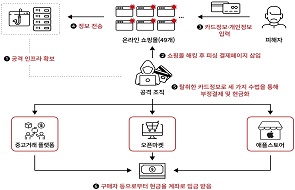

이번 국토안보부와 FBI가 공동으로 공개한 바에 따르면 히든 코브라가 주로 사용한 해킹 툴은 폴칠(FALLCHILL)이라고 하는 일종의 원격 관리 툴(RAT)이다. 폴칠은 듀얼 프록시(dual proxies)를 통해 C&C 서버로부터 다양한 명령을 부여받을 수 있으며, 자체적으로도 RAT의 모든 기능을 구현할 수 있는 무기라고 한다.

북한 정부는 폴칠을 사용하여 항공, 통신, 금융 산업의 다양한 조직들에 침투해왔다고 국토안보부는 발표했다. 미국 정부는 현재까지 폴칠 멀웨어 배포에 사용되는 인프라를 구성하는 83개의 네트워크 노드를 발견했다고 한다.

또한 국토안보부와 FBI는 북한 정부가 사용한다고 알려진 볼그머(Volgmer) 트로이목마의 변종과 관련이 있는 것으로 보이는 IP 주소 목록과 침해지표도 공개했다. 볼그머는 백도어 트로이목마의 일종으로 침해된 시스템에 몰래 접근하는 데 활용되고 있다. 여태까지 국토안보부가 발견한 바, 볼그머와 관련되어 있는 고정 IP는 94개이며, 유동 주소도 여러 국가에서 발견되고 있다.

국토안보부에 의하면 북한 정부가 볼그머를 사용해온 것은 최소 2013년부터다. 볼그머는 정부 기관, 금융 기관, 자동차 산업, 미디어 등을 겨냥해 사용되어 왔다. 국토안보부와 FBI는 IP 주소를 공개하며 “블랙리스트 처리를 통해 해당 IP로부터 오는 북한 정부의 악성 공격을 좀 더 효과적으로 방어하길 바란다”고 말했다.

현재까지 분석된 바로는 볼그머 공격자들이 가장 많이 활용하는 공격 기법은 스피어피싱이다. 하지만 이것이 전부는 아니라고 국토안보부와 FBI는 경고했다. “히든 코브라는 다양한 자체 제작 툴들을 활용해 최초 침투를 감행합니다.”

미국 정부가 공개한 폴칠의 기술적인 세부사항과 침해지표는 여기서 열람이 가능하다. 볼그마 트로이목마에 관한 세부적인 내용들은 여기서 열람이 가능하다.

[국제부 문가용 기자(globoan@boannews.com)]

여러 고정 IP와 유동 IP 공개함으로써 보안 강화 꾀해

[보안뉴스 문가용 기자] 미국의 국토안보부가 북한의 공작원들이 주로 사용한다는 해킹 툴을 공개했다. 여기서 북한 공작원들이란, 미국 정부와 서방 보안 업계에서는 히든 코브라(Hidden Cobra)라나 라자루스 그룹(Lazarus Group)이라고 알려진 해킹 그룹으로 북한 정부의 후원과 지시를 받고 있는 것으로 여겨지고 있다.

[이미지 = iclickart]

보안 업계에서는 이 히든 코브라 혹은 라자루스 그룹이 세계적으로 떠들썩했던 해킹 사건을 일으켰다고 보고 있다. 2014년의 소니 픽처스 해킹을 비롯해 2016년의 방글라데시 중앙은행 해킹, 폴란드 금융 조직들에 대한 공격 등이 이러한 주요 사건들에 속한다. 심지어 올해 일어났던 워너크라이 랜섬웨어 사건에도 라자루스가 개입한 것으로 보이지만, 아직 업계 내에서 완전한 합의에 이르진 않았다.

이번 국토안보부와 FBI가 공동으로 공개한 바에 따르면 히든 코브라가 주로 사용한 해킹 툴은 폴칠(FALLCHILL)이라고 하는 일종의 원격 관리 툴(RAT)이다. 폴칠은 듀얼 프록시(dual proxies)를 통해 C&C 서버로부터 다양한 명령을 부여받을 수 있으며, 자체적으로도 RAT의 모든 기능을 구현할 수 있는 무기라고 한다.

북한 정부는 폴칠을 사용하여 항공, 통신, 금융 산업의 다양한 조직들에 침투해왔다고 국토안보부는 발표했다. 미국 정부는 현재까지 폴칠 멀웨어 배포에 사용되는 인프라를 구성하는 83개의 네트워크 노드를 발견했다고 한다.

또한 국토안보부와 FBI는 북한 정부가 사용한다고 알려진 볼그머(Volgmer) 트로이목마의 변종과 관련이 있는 것으로 보이는 IP 주소 목록과 침해지표도 공개했다. 볼그머는 백도어 트로이목마의 일종으로 침해된 시스템에 몰래 접근하는 데 활용되고 있다. 여태까지 국토안보부가 발견한 바, 볼그머와 관련되어 있는 고정 IP는 94개이며, 유동 주소도 여러 국가에서 발견되고 있다.

국토안보부에 의하면 북한 정부가 볼그머를 사용해온 것은 최소 2013년부터다. 볼그머는 정부 기관, 금융 기관, 자동차 산업, 미디어 등을 겨냥해 사용되어 왔다. 국토안보부와 FBI는 IP 주소를 공개하며 “블랙리스트 처리를 통해 해당 IP로부터 오는 북한 정부의 악성 공격을 좀 더 효과적으로 방어하길 바란다”고 말했다.

현재까지 분석된 바로는 볼그머 공격자들이 가장 많이 활용하는 공격 기법은 스피어피싱이다. 하지만 이것이 전부는 아니라고 국토안보부와 FBI는 경고했다. “히든 코브라는 다양한 자체 제작 툴들을 활용해 최초 침투를 감행합니다.”

미국 정부가 공개한 폴칠의 기술적인 세부사항과 침해지표는 여기서 열람이 가능하다. 볼그마 트로이목마에 관한 세부적인 내용들은 여기서 열람이 가능하다.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

_m.jpg)

문가용기자 기사보기

문가용기자 기사보기

[2024-04-24]

[2024-04-24]

.jpg)