КэЗчХѕНКЗЮ ПЌАсЕЧДТ И№Еч БтБт, ПјАн ФкЕх НЧЧрАњ СпАЃРк АјАнПЁ ИХПь УыОр

ЁЎКэЗчКЛ(BlueBorne)ЁЏ УыОрСЁРИЗЮ ИэИэ...КэЗчХѕНК ВєДТ Ад УжМБРЧ ДыОШ

[КИОШДКНК ПРДйРЮ БтРк] ГыЦЎКЯ, НКИЖЦЎЦљ, TV, НКИЖЦЎПіФЁ, ФЋПРЕ№ПР Ею КэЗчХѕНКЗЮ ПЌАсЧв Мі РжДТ БтБт МіНЪОя ДыАЁ ЧиХЗ АјАнПЁ УыОрЧЯДйДТ ПЌБИАЁ ГЊПдДй. ЧиФПДТ КэЗчХѕНК НЧЧр АЁДЩ БтБтЕщРЛ СІОюЧЯАэ ИжПўОюИІ МГФЁЧЯИч БтХИ ОЧМК ШАЕПРЛ ЦюФЅ Мі РжДйАэ РЬ ПЌБИДТ ЙрЧћДй.

[РЬЙЬСі=iclickart]

ОЦЙЬНКДТ РкЛчАЁ ЙпАпЧб СІЗЮЕЅРЬ УыОрСЁ 8АГИІ ЙОю ЁЎКэЗчКЛ(BlueBorne)ЁЏРЬЖѓАэ ИэИэЧпДй. ОЦЙЬНКДТ СіБнБюСі КэЗчХѕНК ЧСЗЮХфФнПЁМ ЙпАпЕШ КИОШ УыОрСЁЕщКИДй РЬЙјПЁ ЙрЧєСј УыОрСЁЕщРЬ ШЮОР Дѕ НЩАЂЧЯДйАэ АСЖЧпДй. РЬЙј УыОрСЁРЧ АцПь, РЮСѕ ИоФПДЯСђРЛ ПьШИЧЯИщМ БтБтПЁ ХНЛіРЬГЊ ЦфОюИЕРЛ ПфУЛЧЯСіЕЕ ОЪОЦ ПјАн НЧЧр АјАнРЬ АЁДЩЧЯБт ЖЇЙЎРЬДй.

КэЗчКЛРК АјАнРкАЁ КэЗчХѕНК БтБт 1ДыИІ ИжПўОюЗЮ АЈПАНУХВ Ек Бз БйУГРЧ ДйИЅ КэЗчХѕНК БтБтЗЮ ЧиДч ИжПўОюИІ КќИЃАд РќЦФЧЯДТ АЩ АЁДЩЧЯАд ИИЕчДй. АјАнРкЕщРК КэЗчХѕНКРЧ БтКЛ МГСЄ ЛѓХТИІ РЬПыЧи ЗЃМЖПўОюИІ ХѕЧЯЧЯАХГЊ СЄКИИІ ЛЉЕЙИЎАэ, ЛчРЬЙі НКЦФРЬ ЙќСЫИІ РњСіИІ Мі РжДТ ЕЅДй АЈПАЕШ КэЗчХѕНК БтБтЕщЗЮ ЙЬЖѓРЬ ААРК КПГнРЛ БИУрЧв МіЕЕ РжДй.

БИБлАњ ИЖРЬХЉЗЮМвЧСЦЎДТ ЧиДч УыОрСЁЕщПЁ ДыЧи ЦаФЁИІ ЙшЦїЧб ЛѓХТДй. ЖЧЧб, ИЎДЊНК ЙшЦїЦЧРЛ ЛчПыЧЯДТ КИОШ КЮМ ПЊНУ РЬ УыОрСЁЕщПЁ ДыЧи АјСі ЙоОвРИИч ЧиАсПЁ ТјМіЧпДйАэ ОЦЙЬНКДТ ИЛЧпДй.

КэЗчХѕНКДТ ДыАГ МвКёРкПы БтБтПЁМ ЛчПыЕШДй. КИОШ ОїУМ ЙйЗЮДЯНК(Varonis)РЧ КИОШ ПЃСіДЯОюРЮ ИЖРЬХЉ ЙїКё(Mike Buckbee)ДТ ЁАРЬЛѓРћРЮ ММАшПЁМБ КэЗчКЛРК БтОїПЁ КАДйИЅ ЙЎСІАЁ ЕЧСі ОЪДТДйЁБАэ ИЛЧпДй. ЧіНЧПЁМДТ КэЗчКЛРЬ МіОјРЬ ИЙРК БтБтПЁ ПЕЧтРЛ ЙЬФЃДйДТ ЖцРЬДй. ЙїКёДТ СїПјАњ АэАДРЛ АЁИЎСі ОЪАэ УыОрСЁРЧ ПЕЧтРЛ ЙоРЛ АЭРЬИч РЯЛѓРћРЮ Л§ШАПЁМ БтБт ЛчПыЕЕ ПЕЧтРЛ ЙоРЛ АЭРЬЖѓАэ КаМЎЧпДй. КќИЃАд ЦаФЁЕЧДТ АЭСЖТї ОюЗСПі КИРЮДйДТ АХДй.

ЙїКёДТ КэЗчХѕНК НУНКХл ЛѓДчМіАЁ НБАд ЦаФЁЕЩ Мі ОјДТ ЛчЙАРЮХЭГн БтБтРЬАХГЊ Чб ЙјЕЕ ЦаФЁЕШ Рћ ОјДТ БтБтЖѓАэ МГИэЧпДй. ЁАРЬЗБ УыОрСЁПЁ ДыЧи ПьЗСАЁ ФПСіДТ РЬРЏДТ С§ДмРћРЮ ЙЋДЩЗТ ЖЇЙЎРдДЯДй. МіЙщИИ ДыРЧ И№ЙйРЯ БтБтИІ ОюЖЛАд, БзИЎАэ НХМгЧЯАд ЦаФЁЧв Мі РжАкДРГФ ЧЯДТ ЕЅМ ПРДТ Бз ЙЋДЩЗТ ИЛРдДЯДй.ЁБ

ЛчЙАРЮХЭГнАњ BYOD(Bring Your Own Device) НУДыПЁ СИРчЧЯДТ ИЙРК БтОїРК ЛчПыРк БтБтРЧ ПюПЕУМСІГЊ БтМњ НКХУРЬ СІСЖОїУМПЭ OS СІРлРк ЕюПЁ РЧЧиМ РћР§ЧЯАд КИОШ СЖФЁЕЦРЛ АХЖѓАэ УпСЄЧбДй. ЙїКёДТ ЁАКэЗчКЛРЬ РЬЗБ РЮНФПЁ ДыЧи ЙЎСІИІ СІБтЧбДйЁБАэ ИЛЧпДй. ЁАБтОїЕщРК СіБнБюСі ЦаФЁЕЧСі ОЪАэ ЙцФЁЕШ БтБтПЭ Бз РЇЧљПЁ ДыЧи РЬСІКЮХЭ АшМг ЦђАЁЧиОпИИ ЧеДЯДй.ЁБ

ОЦЙЬНКАЁ РЬЙј Сж АјАГЧб 8АГРЧ СІЗЮЕЅРЬ УыОрСЁ Сп 4АГДТ ОШЕхЗЮРЬЕхПЁ ПЕЧтРЛ ЙЬФЁДТ АЭЕщРЬДй. ЧЯГЊДТ СЄКИ РЏУт, ЕЮ АГДТ ПјАн ФкЕх НЧЧр, ГЊИгСі Чб АГДТ СпАЃРк АјАнРЛ АЁДЩЧЯАд ЧЯДТ УыОрСЁРЬДй.

РњРќЗТ КэЗчХѕНК БтМњ(BLE: Bluetooth Low Energy)РЛ ЛчПыЧЯДТ БтБтИІ СІПмЧб И№Еч ОШЕхЗЮРЬЕх БтБтАЁ РЬ 4АГРЧ УыОрСЁРЛ АЎАэ РжДТ АЭРИЗЮ ГЊХИГЕДй. Ся, ЦаФЁЕЧСі ОЪАэ ЙцФЁЕЩ АцПь РЬ И№Еч БтБтАЁ АјАнПЁ РЇЧшЧЯДйДТ ЖцРЬДй. ПЕЧтБЧ ОШПЁ ЕхДТ ОШЕхЗЮРЬЕх БтБтРЧ ПЙЗЮДТ БИБл ЧШМП, ЛяМК АЖЗАНУ, LG ПіФЁ НКЦїУї, ОЦПьЕ№ИІ ЦїЧдЧб ПЉЗЏ ТїСОПЁ МГФЁЕШ ЦпХВ ФЋ ПРЕ№ПР НУНКХл ЕюРЬ РжДй.

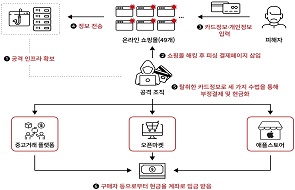

ОЦЙЬНКДТ РЉЕЕПь КэЗчХѕНК НЧЧрПЁ РжОюМДТ ЧЯГЊРЧ СІЗЮЕЅРЬ УыОрСЁРЛ УЃОвДй. РЬ УыОрСЁРК ОШЕхЗЮРЬЕхРЧ СпАЃРк АјАн УыОрСЁАњ ЕПРЯЧб АЭРЬОњДй. АјАнРкДТ РЬ УыОрСЁРЛ ХыЧи ЧЧЧи БтБтПЁ ОЧМК ГзЦЎПіХЉ РЮХЭЦфРЬНКИІ ИИЕщ Мі РжРИИч ОЧМК IP СжМвИІ ХыЧи И№Еч ХыНХРЛ РќМлЙоРЛ Мі РжДТ АЭРИЗЮ ГЊХИГЕДй. ОЦЙЬНКДТ РЉЕЕПь КёНКХИ РЬШФ УтНУЕШ И№Еч РЉЕЕПь НУНКХлРЬ РЬ УыОрСЁПЁ ПЕЧтРЛ ЙоДТДйИч ЦаФЁЕХОп ЧбДйАэ СіРћЧпДй.

ЛѕЗгАд ЙпАпЕШ УыОрСЁ ЕЮ АЁСіДТ ДйОчЧб ИЎДЊНК ЙшЦїЦЧПЁ ПЕЧтРЛ ЙЬФЅ Мі РжДй. Чб АЁСіДТ СЄКИ РЏУт УыОрСЁРЬАэ, ДйИЅ ЧЯГЊДТ ИЎДЊНК ФПГЮ КэЗчХѕНК НКХУПЁМРЧ НКХУ ПРЙіЧУЗЮПь ЙЎСІДй. ОШЕхЗЮРЬЕхПЭ РЉЕЕПьРЧ СЄКИ РЏУт ЙіБзУГЗГ ИЎДЊНКРЧ КэЗчХѕНК УыОрСЁРК АјАнРкАЁ ЦЏМі СІРлЕШ ПфУЛРЛ УыОр БтБтЗЮ ЙпМлЧв Мі РжАд ЧЯАэ РЬШФ ИоИ№ИЎ КёЦЎИІ РЏУтЧЯЕЕЗЯ ИИЕщ Мі РжДй. ИоИ№ИЎ КёЦЎИІ БтБт ГЛРЧ ЙЮАЈЧб СЄКИИІ УпУтЧЯДТ ЕЅ РЬПыЧЯДТ АЭРЬДй. ОЦЙЬНКДТ ИоИ№ИЎ ПРПА ЙіБзИІ ХыЧи БтБтИІ ПЯРќШї ФЇЧиЧв Мі РжДйАэ МГИэЧпДй.

АјНФ КэЗчХѕНК НКХУРЮ КэЗчСі(BlueZ)ИІ ГЛРхЧб И№Еч ИЎДЊНК БтБтДТ СЄКИ РЏУт ЙЎСІПЁ УыОрЧб АЭРИЗЮ ГЊХИГЕДй. 2011ГтКЮХЭ 3.3-rcl ЙіРќБюСі ЧиДчЧЯДТ ИЎДЊНК БтБтРЧ АцПь ИоИ№ИЎ ПРПА ЙіБзЕЕ РжДйАэ ОЦЙЬНКДТ МГИэЧпДй. ПЕЧтБЧ ОШПЁ ЕхДТ ИЎДЊНК БтБтДТ ЛяМК БтОю S3 НКИЖЦЎПіФЁ, ЛяМК НКИЖЦЎTV, ЛяМК ГУРхАэ ЕюРЬ РжДй.

ОЦЙЬНКДТ ЧіЧр ПЃЕхЦїРЮЦЎ КИОШ МжЗчМЧАњ И№ЙйРЯ СЄКИ АќИЎ ХјЗЮДТ КэЗчКЛ АјАнРЛ ЦїТјЧв Мі ОјДйАэ МГИэЧпДй. Ся, ОеРИЗЮ ЙпЛ§Чв АјАнЕщПЁ ДыКёЧи ЛѕЗЮПю ХјРЛ АГЙпЧиОп ЧбДйДТ АЭРЬДй.

КИОШ ОїУМ ЦЎИГПЭРЬОюРЧ КИОШ ПЌБИ Йз АГЙп РЬЛчРЮ ЖѓИЖИЃ КЃРЯИЎ(Lamar Bailey)ДТ IT КИОШ КЮМАЁ КэЗчХѕНКИІ Пж ДйИЅ ПРЧТ ЦїЦЎУГЗГ УыБоЧЯИщ ОШ ЕЧДТСі КэЗчКЛ УыОрСЁРЛ КИИщ ОЫ Мі РжДйАэ ИЛЧпДй. ЁАУжМБРЧ ДыРРРК ЙнЕхНУ ФбОп Чв АцПьИІ СІПмЧЯАя КэЗчХѕНКИІ ВєДТ АЭРдДЯДй. АЁДЩЧб Чб РЏМБ БтБтИІ ЛчПыЧЯАэПф.ЁБ КЃРЯИЎДТ ЦЏШї ЙЮАЈЧб СЄКИИІ ДйЗчДТ ЛѓШВПЁМДТ РЬПЭ ААРК СЖО№РЛ ИэНЩЧиОп ЧбДйАэ АСЖЧпДй.

[БЙСІКЮ ПРДйРЮ БтРк(boan2@boannews.com)]

Copyrighted 2015. UBM-Tech. 117153:0515BC

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ПРДйРЮБтРк БтЛчКИБт

ПРДйРЮБтРк БтЛчКИБт

[2024-04-24]

[2024-04-24]

.jpg)