호스팅 업체에 무분별 등록...필터 처리 등 보안 강화 위한 규제 제기

[보안뉴스 김경애 기자] 한 주간 ‘부산 여중생 폭행사건’과 같은 사회적 이슈를 사칭한 각종 피싱 사이트가 출현했으며, 새로운 악성코드가 급증하는 등 국내 웹사이트가 몸살을 앓고 있다.

최근 사람의 심리를 이용해 계정정보를 노리는 피싱 사이트가 기승을 부리고 있다. 5일 ‘부산 여중생 폭행사건’ 서명운동을 사칭한 피싱 사이트가 발견됐다. 해당 피싱 사이트는 다음 아고라 서명운동으로 둔갑해 서명 동참을 권장하며, 페이스북 계정정보를 입력하도록 유도하고 있다.

▲최근 이슈를 이용한 각종 피싱 사이트 화면[사진=제보자]

이런 방식으로 ‘조두순 출소 금지 서명’, ‘청소년 인권 신장 강화 서명운동’, ‘릴리안 생리대 처벌 서명운동’, ‘솜방망이 처벌로 죽어가는 동물들’ 등과 같은 사회적 이슈 키워드를 이용한 피싱 사이트가 곳곳에서 발견되고 있다.

이는 해커가 페이스북 계정 정보 등을 탈취하기 위한 목적으로 진행되고 있으며, 인터넷 이용자의 심리를 자극하는 전형적인 사회공학적 기법이다.

이와 관련 제로써트 측은 “네이버, 페이스북 등 계정탈취 피싱은 또 다른 범죄에 악용될 수 있다”며 “특히 페이, 뱅킹, 가상화폐 거래소 등의 계정 접근도 가능해 2차 피해가 발생할 수 있다. 이에 따라 이용자는 금융거래시 이용되는 계정과 일반 인터넷 계정을 다르게 하고, 인터넷 이용시 로그인 화면이 나온다면 주소창에 해당 주소가 맞는지 확인하는 습관이 중요하다”고 당부했다.

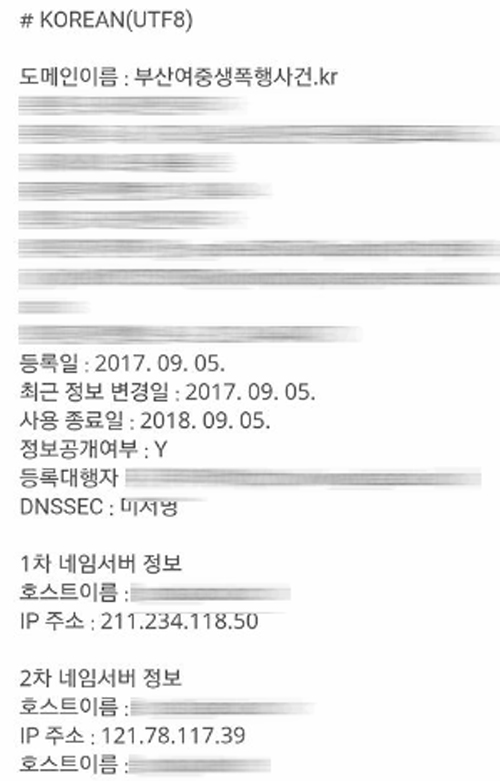

문제는 이러한 피싱 사이트가 국내 호스팅 업체에 아무런 제재 없이 등록되고 있다는 점이다. ‘부산 여중생 폭행 사건’ 피싱 사이트의 경우도 5일 국내 한 호스팅 업체에 등록된 정황이 탐지됐다.

▲국내 호스팅 업체에 등록된 피싱 사이트 정보[사진=제보자]

이에 대해 악성코드 수집가 엘뤼아르는 “호스팅 업체를 통해서 피싱 사이트가 아무런 제재 없이 무분별하게 등록되고 있다”며 “사용자의 정보보호를 위해 모니터링과 필터 작업이 이뤄져야 하고, 안전성 조치 확보를 위한 법적인 규제가 강화돼야 한다”고 지적했다.

▲국내 사이트 해킹 정황 화면[사진=제보자]

5일 오전 4시17분 xxtime 사이트가 해킹된 정황도 포착됐다. 이를 본지에 알려온 한 제보자는 “해당 사이트의 경우 이전에도 펌웨어에 악성코드가 삽입돼 유포된 적이 있다”며 “웹서버 관리가 제대로 되지 않아 문제가 발생한 것”이라고 우려했다.

이에 대해 한 보안전문가는 “웹서버 취약점으로 침입해서 내용을 변경했을 가능성이 높다”며 “ HTML 내용 자체는 정상이라 백신에서 탐지되긴 어렵다. 웹서버나 SQL 인젝션 취약점, 게시판 취약점 등을 이용해 공격할 가능성이 있다”고 예측했다.

본지가 5일 오전 한국인터넷진흥원에 확인한 결과 별도의 해킹신고가 접수되지 않은 상태이며, 현재 해당 업체는 해킹 사실 여부에 대해 현재 확인 중에 있는 것으로 알려졌다.

같은 날 xxx대학교 한 나노바이오 연구실 사이트의 경우 사이트 화면을 변조하는 공격수법인 디페이스 공격 정황이 포착됐다. 해당 사이트의 경우 웹사이트 배너 부분을 다른 사진으로 바꿔치기한 것으로 드러났다.

이와 관련 악성코드 수집가 엘뤠아르는 “웹서버의 보안관리가 제대로 되지 않아 관리자의 아이디와 패스워드가 탈취됐을 가능성이 높다”며 “연구실 사이트의 경우 중요 문서 등이 유출될 가능성도 있어 보안에 각별히 신경써야 한다”고 당부했다.

▲비트코인 채굴용 악성코드가 유포된 사이트 화면[사진=사이트 캡처]

이외에도 지난 3일에는 xxxx복지회 사이트에서 비트코인 채굴을 위한 악성코드 유포행위도 탐지됐다.

.jpg)

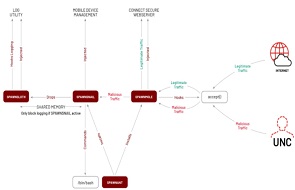

▲2017년 9월 1차 인터넷 위협 분석 보고서[자료=빛스캔 제공]

한 주간 새로운 악성코드가 들끓었다. 빛스캔이 발표한 ‘2017년 9월 1차 인터넷 위협 분석 보고서’에 따르면 신규 악성코드 유포 가 증가했으며, 보안위협 수준은 ‘주의’ 단계로 격상됐다. CK Exploit Kit도 소폭 증가했으며, 신규 경유지와 파급력도 확대했다. 네이버의 계정 정보 탈취도 지속적으로 탐지되고 있으며, 악성코드에 감염된 PC의 공인 IP는 약 2만6천여건으로 집계됐다. 반면, 유해사이트는 지난주에 비해 감소해 약 75만여건이 탐지됐다.

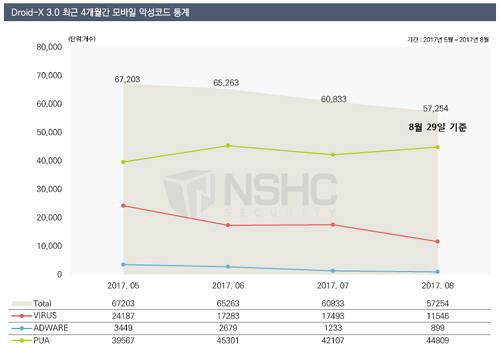

▲Droid-X 3.0 모바일 악성코드 동향 [자료=NSHC]

모바일 악성코드의 경우 최근 PUA가 기승을 부리고 있는 것으로 나타났다. NSHC가 발표한 ‘Droid-X 3.0 모바일 악성코드 동향’에 따르면 바이러스(VIRUS)와 애드웨어(ADWARE)의 수집량은 감소하는 추세이지만 PUA의 수집량은 전월보다 증가한 수치를 보이고 있다며 주의를 당부했다.

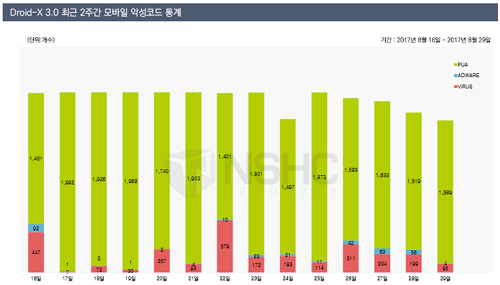

▲Droid-X 3.0 모바일 악성코드 동향 [자료=NSHC]

최근 2주간(2017년 8월 16일 ~ 8월 29일) 모바일 악성코드를 살펴보면 지난 17일에만 1992개의 PUA 악성코드가 발견됐다. PUA(Potentially Unwanted Application)는 사용자가 원하지 않는 프로그램으로 사용자에게 불편함을 제공한다.

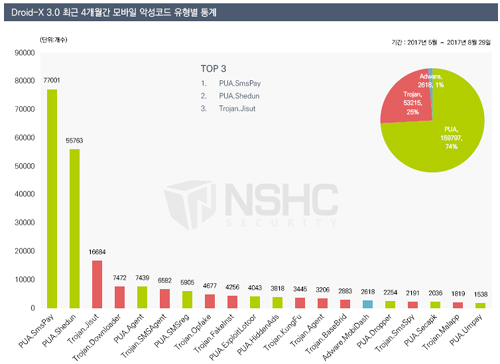

▲Droid-X 3.0 모바일 악성코드 동향 [자료=NSHC]

최근 4개월간 모바일 악성코드 유형별 통계에서도 PUA가 기승을 부린 것으로 나타났다. 그 중에서도 PUA.SmsPay가 1위로 가장 많이 탐지됐으며, 이어 PUA.Shedun가 2위, Trojan.Jisut 순으로 집계됐다.

이 가운데 가장 많이 집계된 PUA.SmsPay는 사용자의 연락처를 외부로 전송할 수 있고, 특정 번호로 문자 전송, 과금을 유발할 수 있다.

PUA.Shedun의 경우 정상 어플리케이션에서 애드웨어를 포함하여 리패키징한 후 배포되며, 지속적으로 광고를 노출시켜 광고사에 수익을 발생시킨다. 특히, 루트권한을 요청하는 경우도 있어 주의가 요구된다.

Trojan.Jisut는 감염된 단말기에 장난스런 화면을 띄운 뒤 다른 화면으로 이동할 수 없도록 잠그고, 중국 소셜 네트워크 QQ의 연락처 정보를 표시해 사용자로 하여금 공격자에게 문의하도록 유도한다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

김경애기자 기사보기

김경애기자 기사보기

[2024-04-16]

[2024-04-16] .jpg)

.jpg)