개인정보 유출 1순위, 외부 공격 59%....절반 이상 차지

웹셸 업로드, 파라미터 변조, APT, SQL 인젝션 통해 개인정보 탈취

법적 조치는 기본...보안 투자 및 교육 확대 위한 끊임 없는 노력 필요

[보안뉴스 김경애 기자] 개인정보 유출사고의 원인 가운데 1위로 외부 공격이 꼽혔다. 한국인터넷진흥원(KISA)이 조사한 바에 따르면 2014년부터 2016년까지 개인정보 유출의 주요 원인으로 외부 공격(59%), 내부직원에 의한 유출(7.8%), 관리자 부주의(6.8%), 시스템 오류(5.9%) 등 4가지가 꼽혔다.

특히, 외부 공격의 경우 59%로 전체 중 절반 이상을 차지했다. 이는 비단 국내에만 해당되진 않는다. ‘2014년부터 2016년 전 세계 개인정보 유출 원인 분석’에서도 해킹이 3,254건으로 전체의 65%를 차지했다.

최근까지 외부 공격으로 인한 개인정보 유출사건은 계속되고 있다. 지난 6월 가상화폐 거래소 빗썸 3만명, 이보다 앞선 지난 3월에는 숙박 앱 여기어때에서 99만명의 개인정보가 해킹으로 유출됐다.

이는 그만큼 개인정보를 노리는 해커가 많고, 개인정보 탈취를 비롯해 각종 보안위협 역시 갈수록 커지고 있다는 것을 의미한다. 더군다나 개인정보의 경우 한 번 유출되면 외부 노출, 불법 유통, 대포폰 개설, 신용카드 발급, 불법회원 가입 등 2차 피해로 확산될 수 있기 때문에 더욱 위험하다.

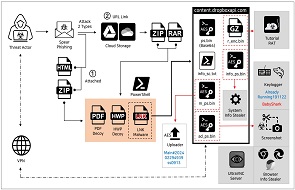

그렇다면 공격자는 어떤 방식으로 개인정보를 빼내는 것일까? 이에 대해 KISA 개인정보대응센터 김주영 단장은 해킹 등 외부 공격 중에서는 △웹셸 업로드 △파라미터(URL Index) 변조 △지능형지속공격(APT: Advanced Persistent Threat) △SQL 인젝션(SQL Injection) 4가지를 가장 많은 공격방법으로 지목했다.

웹셸 업로드의 경우 홈페이지 게시판의 파일 업로드 취약점을 이용해 웹셸 파일을 업로드한 후, 개인정보처리 시스템(DB)에 접근해 회원 정보를 탈취하는 방식이다. 2008년 A쇼핑몰, 2011년 H금융사, 2012년 E방송국, 2013년 3.20 사이버테러, 2014년 T소셜커머스, 2015년 P커뮤니티가 바로 웹셸 업로드 방식으로 뚫려 개인정보 유출사고가 발생한 케이스다.

파라미터 변조는 홈페이지 URL에 노출되는 고유번호 변경 시 인증 단계를 거치지 않은 취약점을 이용해 개인정보를 탈취하는 수법이다. 2012년 KT와 2016년 아시아나항공이 여기에 해당된다.

APT 공격은 해커가 메일 주소를 변조해 내부 직원에게 악성코드가 포함된 이메일을 보내 PC를 감염시킨 후 개인정보처리 시스템 계정정보를 획득해 개인정보를 탈취하는 공격이다. 2011년 SK컴즈와 2014년 한국수력원자력, 2016년 인터파크가 이러한 공격을 받은 경우다.

마지막으로 SQL 인젝션은 홈페이지 로그인 입력 양식에 SQL구문을 삽입해 관리자 권한을 획득한 후, DB서버의 데이터를 위변조해 개인정보를 탈취하는 공격 방식이다. 2015년 뽐뿌, 2017년 여기어때가 SQL 인젝션 공격으로 뚫렸다.

이와 관련 KISA 김주영 단장은 “스타트업의 경우 회사가 설립된 지 그리 오래되지 않아 보안에 신경쓰기 보단 서비스 안정화와 마케팅에 치중한 나머지 개인정보 유출사고가 터지는 경우가 적지 않다”며 “보안사고 이후로 기업 이미지가 순식간에 실추된다. 물론 100% 막을 수는 없지만, 보안사고를 막기 위한 안전조치 의무(개인정보보호법 제29조)와 개인정보 보호조치(정보통신망법 제28조) 등 최소한의 보안조치를 취해야 한다”고 말했다.

이어 김 단장은 “일부 기업에서는 법적 의무 조치만 수행한 것으로 마치 모든 보안을 다 한 것처럼 면책 의식을 갖는 경우도 있다”며, “하지만 이조차도 하지 못한 기업이 상당수”라고 지적했다.

그러면서 개인정보의 안전성 확보를 위한 필요 조치로 △내부 관리계획의 수립 및 시행 △접근 통제 및 접근 권한의 제한 조치 △암호화 기술의 적용 또는 이에 상응하는 조치 △접속기록의 보관 및 위변조 방지 조치 △보안 프로그램 설치 및 갱신 △보관시설의 마련 또는 잠금장치 설치 등의 방안을 제시했다.

개인정보 유출사고 예방수칙으로는 △개인정보 최소 수집 및 파기 △문서와 홈페이지 주소 재확인 △관리자 페이지의 경우 반드시 보안설정 △주기적 점검 필수 등을 강조했다.

이와 관련 김 단장은 “법에서 요구하는 최소한의 조치는 기본이며, 보안 투자 확대와 교육 및 인식 제고 등을 위한 개인정보처리자의 지속적인 노력이 필요하다”고 당부했다.

[김경애 기자(boan3@boannews.com)]

웹셸 업로드, 파라미터 변조, APT, SQL 인젝션 통해 개인정보 탈취

법적 조치는 기본...보안 투자 및 교육 확대 위한 끊임 없는 노력 필요

[보안뉴스 김경애 기자] 개인정보 유출사고의 원인 가운데 1위로 외부 공격이 꼽혔다. 한국인터넷진흥원(KISA)이 조사한 바에 따르면 2014년부터 2016년까지 개인정보 유출의 주요 원인으로 외부 공격(59%), 내부직원에 의한 유출(7.8%), 관리자 부주의(6.8%), 시스템 오류(5.9%) 등 4가지가 꼽혔다.

[이미지=iclickart]

특히, 외부 공격의 경우 59%로 전체 중 절반 이상을 차지했다. 이는 비단 국내에만 해당되진 않는다. ‘2014년부터 2016년 전 세계 개인정보 유출 원인 분석’에서도 해킹이 3,254건으로 전체의 65%를 차지했다.

최근까지 외부 공격으로 인한 개인정보 유출사건은 계속되고 있다. 지난 6월 가상화폐 거래소 빗썸 3만명, 이보다 앞선 지난 3월에는 숙박 앱 여기어때에서 99만명의 개인정보가 해킹으로 유출됐다.

이는 그만큼 개인정보를 노리는 해커가 많고, 개인정보 탈취를 비롯해 각종 보안위협 역시 갈수록 커지고 있다는 것을 의미한다. 더군다나 개인정보의 경우 한 번 유출되면 외부 노출, 불법 유통, 대포폰 개설, 신용카드 발급, 불법회원 가입 등 2차 피해로 확산될 수 있기 때문에 더욱 위험하다.

그렇다면 공격자는 어떤 방식으로 개인정보를 빼내는 것일까? 이에 대해 KISA 개인정보대응센터 김주영 단장은 해킹 등 외부 공격 중에서는 △웹셸 업로드 △파라미터(URL Index) 변조 △지능형지속공격(APT: Advanced Persistent Threat) △SQL 인젝션(SQL Injection) 4가지를 가장 많은 공격방법으로 지목했다.

웹셸 업로드의 경우 홈페이지 게시판의 파일 업로드 취약점을 이용해 웹셸 파일을 업로드한 후, 개인정보처리 시스템(DB)에 접근해 회원 정보를 탈취하는 방식이다. 2008년 A쇼핑몰, 2011년 H금융사, 2012년 E방송국, 2013년 3.20 사이버테러, 2014년 T소셜커머스, 2015년 P커뮤니티가 바로 웹셸 업로드 방식으로 뚫려 개인정보 유출사고가 발생한 케이스다.

파라미터 변조는 홈페이지 URL에 노출되는 고유번호 변경 시 인증 단계를 거치지 않은 취약점을 이용해 개인정보를 탈취하는 수법이다. 2012년 KT와 2016년 아시아나항공이 여기에 해당된다.

APT 공격은 해커가 메일 주소를 변조해 내부 직원에게 악성코드가 포함된 이메일을 보내 PC를 감염시킨 후 개인정보처리 시스템 계정정보를 획득해 개인정보를 탈취하는 공격이다. 2011년 SK컴즈와 2014년 한국수력원자력, 2016년 인터파크가 이러한 공격을 받은 경우다.

마지막으로 SQL 인젝션은 홈페이지 로그인 입력 양식에 SQL구문을 삽입해 관리자 권한을 획득한 후, DB서버의 데이터를 위변조해 개인정보를 탈취하는 공격 방식이다. 2015년 뽐뿌, 2017년 여기어때가 SQL 인젝션 공격으로 뚫렸다.

이와 관련 KISA 김주영 단장은 “스타트업의 경우 회사가 설립된 지 그리 오래되지 않아 보안에 신경쓰기 보단 서비스 안정화와 마케팅에 치중한 나머지 개인정보 유출사고가 터지는 경우가 적지 않다”며 “보안사고 이후로 기업 이미지가 순식간에 실추된다. 물론 100% 막을 수는 없지만, 보안사고를 막기 위한 안전조치 의무(개인정보보호법 제29조)와 개인정보 보호조치(정보통신망법 제28조) 등 최소한의 보안조치를 취해야 한다”고 말했다.

이어 김 단장은 “일부 기업에서는 법적 의무 조치만 수행한 것으로 마치 모든 보안을 다 한 것처럼 면책 의식을 갖는 경우도 있다”며, “하지만 이조차도 하지 못한 기업이 상당수”라고 지적했다.

그러면서 개인정보의 안전성 확보를 위한 필요 조치로 △내부 관리계획의 수립 및 시행 △접근 통제 및 접근 권한의 제한 조치 △암호화 기술의 적용 또는 이에 상응하는 조치 △접속기록의 보관 및 위변조 방지 조치 △보안 프로그램 설치 및 갱신 △보관시설의 마련 또는 잠금장치 설치 등의 방안을 제시했다.

개인정보 유출사고 예방수칙으로는 △개인정보 최소 수집 및 파기 △문서와 홈페이지 주소 재확인 △관리자 페이지의 경우 반드시 보안설정 △주기적 점검 필수 등을 강조했다.

이와 관련 김 단장은 “법에서 요구하는 최소한의 조치는 기본이며, 보안 투자 확대와 교육 및 인식 제고 등을 위한 개인정보처리자의 지속적인 노력이 필요하다”고 당부했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2024-04-18]

[2024-04-18]

.jpg)