БзИИХ ЙцОюЗТ ГєОЦСіБтЕЕ... ЙќСЫРкЕщЗЮМДТ ДйИЅ ЙцЙ§ УЃДТ АЭ

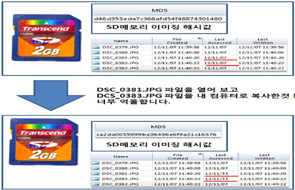

[КИОШДКНК ЙЎАЁПы БтРк] СіГ Сж, ЗЏНУОЦРЧ ПЌЙцКИОШБЙ(РЬЧЯ FSB) ПфПјЕщРЬ РлГтПЁ ЕхЗЏГ ОпШФ ЧиХЗ ЛчАЧРЧ ЙшШФПЁ РжОњДйДТ ЛчНЧРЬ ЙрЧєСГДй. РЬЗЮНс ЙЮАЃ БтОїЕщРЬ ДыУГЧиОп ЧЯДТ РЇЧљ ПфМвПЁ ДйХЉРЅРЧ ЛчРЬЙі ЙќСЫРкЕщЛгИИРЬ ОЦДЯЖѓ ЕчЕчЧб РкБнЗТРЛ ЙйХСРИЗЮ АэБо БтМњРЛ СЖСїРћРИЗЮ ШАПыЧЯДТ ЛчРЬЙіРќ КЮДыЕщБюСі ЦїЧдЕШДйДТ АЭРЬ АјНФШЕЧОњДй.

.jpg)

Ёу ГЏ УЃБтАЁ НБСі ОЪРЛАХОп...

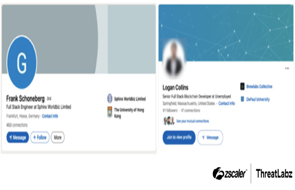

ЖЧЧб ЗЏНУОЦРЧ ЛчРЬЙіРќ КЮДыАЁ СіЧЯРЧ ЛчРЬЙі ЙќСЫРкПЭ ИХПь АЁБюПю ЛчРЬЖѓДТ АЭЕЕ ГЊХИГЕДТЕЅ, КИОШ РќЙЎАЁЕщРК ПРШїЗС ЁАХыЛѓРћРИЗЮ ЛчРЬЙіРќ КЮДыПЁ КёЧи МіСиРЬ ГЗДйАэ ПЉАмСГДј СіЧЯ ММАшРЧ ЛчРЬЙі ЙќСЫРкЕщРЧ МіСиРЬ ИХПь ГєОЦСј АЭРЛ ГЊХИГНДйЁБАэ КаМЎЧбДй. КИОШ РќЙЎ ПЌБИБтАќРЮ ИЧЕ№О№ЦЎ(Mandiant)ДТ ЁАЕЮ БзЗьРЧ МіСи АнТїАЁ СЁСЁ СМЧєСіАэ РжДйЁБАэ СЄИЎЧбДй.

ИЧЕ№О№ЦЎДТ ЙпЧЅЧЯДТ ЁЎM ЦЎЗЛЕх ПЌАЃ КИАэМ(M-Trends Report)ЁЏИІ ХыЧи ЁАЛчРЬЙі ЙќСЫДмЕщРЬ БЙАЁРЧ ШФПјРЛ ЙоДТ ЛчРЬЙіРќ КЮДыЕщУГЗГ РКЙаЧЯАэ СЖСїРћРИЗЮ ПђСїРЬБт НУРлЧпДйЁБИч ЁАРкУМ АГЙпЧб ЙщЕЕОюГЊ ШЮОР ХКХКЧб C&C УЄГЮ, DNS РЭНКЧУЗЮРеПЁ НЩСіОю ОШЦМЦїЗЛНФ БтДЩБюСі, ЛчРЬЙіРќ КЮДы РќПыУГЗГ ПЉАмСГДј ЙцЙ§Ањ ХјЕщРЬ ЛчРЬЙі ЙќСЫРкЕщ ЛчРЬПЁМЕЕ ШчШї ЙпАпЕЧАэ РжДйЁБАэ МГИэЧб Йй РжДй.

Ся, БнРќРћРЮ РЬЕцРЛ УыЧЯЗСАэ ЧЯДТ ЛчРЬЙі ЙќСЫРкЕщРЛ РКЧр АЕЕРЧ ЁЎЛчРЬЙі ЙіРќЁЏРИЗЮ ДмМј ФЁКЮЧв АЭРЬ ОЦДЯЖѓДТ ЖцРЬДй. ЁАОѓИЅ ФЁАэ КќСіДТ РЏЧќРЧ ЙќСЫАЁ СйОюЕщ АХЖѓАэ ПЙУјЧв Мі РжНРДЯДй. ЛчРЬЙіРќРЧ APT АјАнУГЗГ, ЙќСЫРкЕщЕЕ УжДыЧб ИєЗЁ ЕщОюПЭ УжДыЧб ПРЗЁ ИгЙАЗЏ УжДыЧб ИЙРК ЕЗАњ СЄКИИІ ШЩУФГЛДТ Ад АќАЧРЬ ЕЧОњДйДТ АЭРдДЯДй.ЁБ

M ЦЎЗЛЕх ПЌАЃ КИАэМПЁ ЕћИЃИщ ЁАЛчРЬЙі ЙќСЫРкЕщРЬ СЁСЁ Дѕ СЖСїШ ЕЧАэ, НЩСіОю БтОїШ ЕЧДТ ИщИ№ИІ КИРЬДѕДЯ РЬСІДТ БЙАЁ СЄКЮРЧ СЖСїЗТБюСі ШфГЛ ГЛАэ РжДТ АЭРЬДй.ЁБ ИЧЕ№О№ЦЎРЧ КЮШИРхРЮ ТћНК ФЋИЖФЎ(Charles Carmakal)РК ЁАРЬДТ ЙцОюИІ ЧиГЛОп ЧЯДТ РдРхПЁМДТ ИХПь ОШ ССРК МвНФЁБРЬЖѓАэ ИЛЧбДй.

ЁАОпШФПЁМРЧ СЄКИРЏУт ЛчАЧРК Бз БдИ№ПЁМЕЕ ГюЖѓПђРЛ БнФЁ ИјЧв ЛчАЧРЬСіИИ, Бз ЙЋОљКИДй ЗЏНУОЦ СЄКЮАЁ ПЌЗчЕЧОю РжДйДТ АЭПЁМ НЩАЂЧб РЧЙЬИІ ЙпАпЧв Мі РжНРДЯДй. РЬСІКЮХЭ ЙЮАЃ БтОї ЧЯГЊЧЯГЊАЁ НКНКЗЮИІ ЙцОюЧЯБт ОюЗЦДйДТ ЖцРЬ ЕЧБт ЖЇЙЎРдДЯДй. НЧСІ ОпШФЕЕ МеРЛ Иј НшРИДЯ ЧиДч АјАнРЛ МіГтРЬ СіГ ШФПЁОп ЙпАпЧпСіПф.ЁБ

ЛчРЬЙі ЙќСЫИІ РќЙЎРИЗЮ ЧЯДТ ЙЬБЙ АЫЛчРЮ ПЁЕх ИЦОиЕхЗљ(Ed McAndrew)ДТ ЁАРЬСІ НКЦЎИГЦЎ ХАЕ№(ОЦИЖУпОю ЧиФП)ПЁМКЮХЭ ОюДР СЄЕЕ СЖСїЗТРЛ АЎУс РќЙЎ ЛчРЬЙі ЙќСЫДмРК ЙАЗа БЙАЁ СЄКЮСЖСїАњ ПЌАќЕЧОю РжДТ АэТїПј ЧиФП КЮДыБюСіЕЕ ЛѓДыЧв Л§АЂРЛ ЧиОп ЧбДйЁБАэ АцАэЧпДй. ЁАЛчРЬЙі ЙќСЫРкПЭ ЧиФПКЮДыРЧ АцАшМБРЬ ШхЗССњМіЗЯ ЁЎБф РсРд БтАЃЁЏПЁ ДыЧб СпПфЕЕАЁ Дѕ ГєОЦСіАэ РжДйЁБАэ ФЋИЖФЎРК КИУц МГИэЧЯБтЕЕ ЧбДй.

РЬ ПЭСпПЁ ИЧЕ№О№ЦЎРЧ ПЌБИПјЕщРК ЁЎБнРЖ СЖСїРЛ ГыИЎДТ ЛчРЬЙі АЛДмЁЏ ЛчРЬПЁМ РЯОюГЊАэ РжДТ КЏШАЁ Чб АЁСі Дѕ РжДйДТ ЛчНЧ ЖЧЧб ЙпАпЧпДй. РЉЕЕПь ПюПЕ УМСІРЧ КМЗ§ КЮЦЎ ЗЙФкЕх(Volume Boot Record)ИІ СЖРлЧЯДТ АјАн МіЙ§РЬ СЁСЁ Дѕ ИЙРЬ ШАПыЕШДйДТ АЭРЬДй. ЁАРЬ ЖЧЧб ФЇХѕ БтАЃРЛ ПРЗЇЕПОШ ДУИЎБт РЇЧб ГыЗТРЧ РЯШЏРЬЖѓАэ КМ Мі РжНРДЯДй.ЁБ

ИЧЕ№О№ЦЎРЧ МГИэПЁ РЧЧЯИщ ЁАЙќСЫРкЕщРК VBRРЛ ХыЧЯПЉ ЙщЕЕОюИІ ЗЮЕљЧи ХНСі ХјРЛ ПьШИЧбДйЁБАэ ЧбДй. ЁАСя ИжПўОюАЁ OSКИДй ИеРњ ЗЮЕљРЬ ЕЧДТ АЬДЯДй. БзЗЏДЯ ОюСіАЃЧиМДТ РтШњ МіАЁ ОјСв. РЬЗБ VBR ОюКфТЁ АјАнРК 2016ГтПЁ СЁТї РкИЎ РтБт НУРлЧб АЭРИЗЮ, СіМгРћРЮ АјАнРЛ АЈЧрЧЯДТ ЕЅПЁ УжРћРЧ ЙцЙ§РИЗЮМ АЂБЄЙоАэ РжНРДЯДй. ПЉБтПЁДйАЁ ЦїЗЛНФРИЗЮ РтОЦГЛБтЕЕ ЙЋУД ОюЗЦДйДТ АСЁРЬ РжНРДЯДй.ЁБ

ФЋИЖФЎРК ЁАVBR ОюКфТЁ БтМњРЛ УГРН ЙпАпЧпРЛ ЖЇ ЦР РќУМАЁ АцОЧЧпДйЁБАэ ХаОюГѕДТДй. ЁАУГРНПЃ ПьИЎАЁ ЙЛ ЙпАпЧпДТСі РЬЧиЧЯБтЕЕ ШћЕщОњНРДЯДй. БзЗБ НФРИЗЮ ЙКАЁИІ АјАнЧЯАэ АЈПАНУХГ Мі РжДйДТ АЭ РкУМЕЕ ИєЖњАэПф.ЁБ ФЋИЖФЎРК ЁАШЎНЧШї VBR ИжПўОюИІ ИИЕчДйДТ АЧ НБСі ОЪРК РЯЁБРЬЖѓИч ЁАРЬЗБ АЩ ЛчРЬЙі ЙќСЫРкЕщРЬ ЛчПыЧЯБт НУРлЧпДйДТ АЭРЬ РЬЙЬ ЛчРЬЙіРќ КЮДыПЭРЧ МіСи ТїРЬАЁ ХЉАд СйОњДйДТ АЩ ЙцСѕЧбДйЁБАэ МГИэЧбДй.

РчЙЬРжДТ АЧ РЯЙн БтОї Йз СЖСїЕщРЧ ЁЎАјАн ЛчНЧ ЦФОЧ НУАЃЁЏРЬ ХЉАд СйОюЕщОњДйДТ АЭРЬДй. ИЧЕ№О№ЦЎРЧ АэАДЛчЕщРЛ БтСиРИЗЮ ЁЎАјАнРЬ ЙпЛ§ЧпДйЁЏДТ АЩ ЦФОЧЧЯДТ ЕЅ АЩИЎДТ ЦђБе НУАЃРЬ 2016ГтПЃ 99НУАЃРЬОњДйАэ ЧбДй. 2015ГтРЧ ЦђБеРК 146НУАЃПЁ КёЧи ХЉАд СйОюЕч АЭ. ЁАСЖСїЕщРЧ ЙцОюЗТРЬ СЁСЁ ССОЦСіАэ РжОњБтПЁ, ЙќСЫРкЕщРЬ РЬЗБ НФРИЗЮ СјШЧЯАэ РжДйАэ КСЕЕ ЕЩ СЄЕЕРдДЯДй.ЁБ

ПЉБтПЁ ЦФБЋРћРЮ ИжПўОюЕщЕЕ БоСѕЧЯАэ РжДйДТ АЭЕЕ СжИёЧиОп ЧбДй. ЧЯЕхЕ№НКХЉИІ ХыТАЗЮ ЛшСІЧЯДТ БтДЩРЛ АЁСј ИжПўОюАЁ ЙйЗЮ БзАЭЕщРЬДй. ЁАЛшСІЧќ ИжПўОю ПмПЁ, ЕЅРЬХЭИІ РЏУтНУХААкДйДТ ЧљЙкРЛ ЧЯДТ ЙќСЫРкЕщЕЕ СИРчЧЯСв. МћОюЕхДТ ИжПўОю АјАнРЧ ДйИЅ Чб Цэ РЯКЮЗЏ МвЖѕРЛ ЖАДТ ИжПўОю АјАнРкЕщЕЕ РжДйДТ АЬДЯДй. ЛчРЬЙі АјАнРЬ СЁСЁ БиДмРћРИЗЮ ФЁДнАэ РжДйДТ АЭРИЗЮ ЧЎРЬЕЫДЯДй.ЁБ

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

Copyrighted 2015. UBM-Tech. 117153:0515BC

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

[2024-11-22]

[2024-11-22] .jpg)

.jpg)

.jpg)

.jpg)

.jpg)