[КИОШДКНК= РЬСпИэ EYЧбПЕ Cyber SecurityЦР ФСМГХЯЦЎ] ЁАРЬСІ ОеРИЗЮ ПьИЎ ОЦРЬЕщ СїОїРИЗЮДТ ЙЋОљРЬ ССРЛБюПф?ЁБ, ЁАДчРх 5Гт ЕкПЁ ПьИЎ СїОїРЬ ЛчЖѓСіДТ АЭРК ОЦДвБюПф?ЁБ, ЁАОюЖВ СїОїРК РхЗЁ 10Гт РЬГЛПЁ ЛчЖѓСјДйАэ ЧЯДјЕЅ...ЁБ УжБй ЛчЖїЕщРЬ И№РЬИщ ГЊДЉДТ ШчЧб РЬОпБтЕщРЬДй.

ОЫЦФАэ(Alpha GO)ПЭ РЬММЕЙ 9ДмАњРЧ ЙйЕЯДыАсЗЮ Рќ ММАшАЁ РЮАјСіДЩ(Artificial Intelligence)РЛ ОъБтЧЯИч, А№ ДйАЁПУ ЙЬЗЁЛчШИАЁ ОюЖЛАд КЏЧв АЭРЮАЁ АќНЩРЬ ЖпАЬДй. РЯКЮ КёАќЗаРкЕщРК ПЌРЯ РЮАЃРЬ Чв Мі РжДТ И№Еч РЯ, ЦЏШї СіНФРЬГЊ СЄКИАќЗУ ОїЙЋИІ И№ЕЮ ФФЧЛХЭ(AI)АЁ ДыУМЧв АЭРЬЖѓИч АэПыЛчШИРЧ СОИЛБюСі АХЗаЧЯАя ЧбДй.

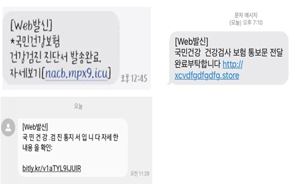

AIРЧ БтКЛПјИЎДТ ЙЋЧбЧб АцПьРЧ МіИІ ДыРдЧЯАэ ЧаНРЧи МіИЎРћРИЗЮ АЁРх ИёЧЅПЁ АЁБюПю ДфРЛ УЃДТ АЭРЬДй. РЇЧшРК НФКА АЁДЩЧиОпИИ ХыСІЧв Мі РжАэ, КќИЅ ПЌЛъУГИЎАЁ АЁДЩЧЯБт ЖЇЙЎПЁ РЮАјСіДЩРК РЇЧшАќИЎ(Risk management) КаОпПЁ ЧѕНХРћРЮ БтМњРЬАэ, СЄКИКИШЃ РЮЗТЕщРЬ РЮАјСіДЩРИЗЮ ДыУМ АЁДЩЧЯДйДТ ИЛРЬ ЧіНЧРћРИЗЮДТ АЁДЩЧи КИРЮДй. ПЙИІ ЕщИщ ЧиХЗ, APTПЁ ДыЧб РЇЧљ Йз ДыРР, КЮСЄАХЗЁПЁ ДыЧб ХНСі Йз ЦЧДм ЕюРЧ ОїЙЋАЁ AIИІ ХыЧи АэЕЕШЕЧАэ, РЬЗЮ РЮЧи АсБЙ ЛъОї РќУМ АќЗУ РЮЗТРЬ ДыУМЕЩ АЭРЬЖѓДТ ОъБтДй.

ЧЯСіИИ ЙнДыЗЮ Л§АЂЧи КИИщ AIРЧ ОїЙЋРЧСИЕЕАЁ ГєОЦСіИщ ГєОЦСњМіЗЯ РЮАјСіДЩРЧ АэРЏ РЇЧшРЬ КвАЁЧЧЧЯАд СѕАЁЧдПЁ ЕћЖѓ КёСюДЯНК РЬЧиАќАшРкЕщПЁАд НХЗкПЭ ШЎНХРЛ СІАјЧиОп ЧЯДТ РЬНДАЁ СІБтЕЩ АЭРЬДй. ЕћЖѓМ РЮАјСіДЩ РкУМИІ КИШЃЧЯАХГЊ АЫСѕЧЯБт РЇЧб АњСІЕщ, AI Assurance(ГЛКЮ АЈЛч, IT АЈЛч, SOC ХИРд I, II Ею)ПЭ ЛчРЬЙі ЗЙСњИЎО№НК(Cyber Resilience), ЙАИЎ КИОШ(Physical Security)ПЭ ААРЬ БтСИ ЛчРЬЙіКИОШ ОїЙЋПЕПЊРЬ ЛѕЗЮПю УјИщРИЗЮ ЙпРќЕЩ АЁДЩМКРЬ ХЉДй.

ЛѕЗЮПю БтМњЕщРК ЕЕРд Бз РкУМЗЮ И№Еч СЄКИКИШЃ РЇЧљРЛ ДыРРЧв Мі ОјРЛ ЛгИИ ОЦДЯЖѓ МіЙнЕЧДТ ЛѕЗЮПю РЇЧљЕщРЬ АшМг СѕАЁЧв АЭРИЗЮ ПЙЛѓЕЧБт ЖЇЙЎПЁ СЄКИКИШЃАќЗУ ХѕРкДыКё МКАњПЁ ДыЧб ЦЧДм, ЛчОїИёЧЅ(Business Objective) ДоМКПЁ ЧЪПфЧб ЧеИЎРћ МіСиРЧ СЄКИКИШЃ РќЗЋ(Security Strategy), СЄКИКИШЃ ИёЧЅ(Security Objective) Йз БтМњПЁ РћПыЧЯДТ(Security Operation) ОїЙЋАЁ СѕАЁЧЯДТ Ею СЄКИКИШЃ АХЙіГЭНК(Security Governance) ПЊЧвПЁ ДыЧб КёСпРЬ ШЎДыЕЩ АЭРЬДй. ЖЧЧб РЬЛчШИ(BOD)РЧ КёСюДЯНК РЧЛчАсСЄПЁ Дѕ ХЋ КёСпРЛ ТїСіЧЯАд ЕЧОю ЁЎКИОШРИЗЮ АцПЕЁЏЧЯДТ НУДыАЁ ЕЕЗЁЧв МіЕЕ РжРЛ АЭРИЗЮ КЛДй.

ЕћЖѓМ, СЄКИКИШЃ АќИЎРкДТ СЄКИ РЏУтРЬГЊ ФЇЧиЛчАэ РЇЧљ, КёСюДЯНК НЧЦаПЁ ДыКёЧЯДТ БтСИРЧ МіЕПРћРЮ АќСЁПЁМ ОеРИЗЮДТ СіМгАЁДЩЧЯАэ МКМїЧб КёСюДЯНК ЧСЗЮММНКПЁ КИСѕРЛ СІАјЧЯДТ РќУМРћ АќСЁ(Holistic View)РИЗЮ КЏШЧиОп Чв АЭРЬАэ, РЬДТ СЄКИКИШЃ ЛъОї РќЙнПЁ АЩУФ ЛѕЗЮПю ЕЕОрРЧ АшБтАЁ ЕЩ АЭРИЗЮ БтДыЕШДй.

[Бл _ РЬСпИэ EYЧбПЕ Cyber SecurityЦР ФСМГХЯЦЎ(jung-myung.lee@kr.ey.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.jpg)

ЙЮММОЦБтРк БтЛчКИБт

ЙЮММОЦБтРк БтЛчКИБт

[2024-11-01]

[2024-11-01]