[КИОШДКНК БшХТЧќ] РЏЗДРЧ ПЃЕхЦїРЮЦЎ КИОШРќЙЎ БтОї ESET(РЬМТ)РЧ БЙГЛ Й§РЮРЮ РЬМТФкИЎОЦ(ДыЧЅ БшГВПэ, www.estc.co.kr)ДТ ЁЎESET-2015 Гт РЉЕЕПь УыОрСЁ АјАнЁЏРЬЖѕ РЬИЇРЧ ПЌЗЪ КИАэМИІ ЙпЧЅЧпДйАэ РќЧпДй.

РЬЙј КИАэМДТ РЉЕЕПь ПюПЕУМСІ, РЅКъЖѓПьРњ Йз EMET(Enhanced Mitigation Experience Toolkit)РЧ ЛѕЗЮПю КИОШБтДЩРЛ АСЖЧЯБт РЇЧи ЙпЧЅЕЦДй. РЬПЭ ЧдВВ ПЉЗЏ АЁСі ЧйНЩРћРЮ РЉЕЕПь БИМК ПфМв, .NET ЧСЗЙРгПіХЉ Йз MS ПРЧЧНКРЧ МіСЄЕШ УыОрСЁ СЄКИАЁ ЦїЧдЕЧОю РжДй.

РЬ КИАэМИІ АјАГЧЯДТ СжПф ИёРћРК ЦаФЁЕЧСі ОЪРК СІЗЮЕЅРЬ УыОрСЁРЛ ЧиАсЧЯБт РЇЧб ОїЕЅРЬЦЎ МГФЁРЧ СпПфМКПЁ ДыЧи ОЫИЎАэ ОЦПяЗЏ УжНХ УыОрСЁ АјАнПЁ ДыЧб ESET РЧ ДыРРУЅРЛ СІАјЧЯБт РЇЧиМЖѓДТ Ад ESET УјРЧ МГИэРЬДй. РЬЗЏЧб РЭНКЧУЗЮРеРК ОЧИэ ГєРК ЕхЖѓРЬКъ ЙйРЬ ДйПюЗЮЕх АјАнРЛ БИЧіЧЯБт РЇЧи АјАнРкПЁ РЧЧи ЛчПыЕШДй.

РЇПЁМ О№БоЧб ЕЮ АЁСі КИАэМПЭ ЁЎРЉЕЕПьПЁМ РЭНКЧУЗЮРе ЙцОюЁЏ ГэЙЎПЁМ РЉЕЕПь, РЮХЭГн РЭНКЧУЗЮЗЏ, БИБл ХЉЗв Йз EMETПЁ ДыЧб ДйОчЧб АјАн Йз ЙцОю БтМњРЧ АГПфИІ МГИэЧЯАэ РжДй. РЬЗЏЧб СЄКИДТ БтМњРћРЮ МГИэАњ ЧдВВ АјАнРкАЁ ОюЖЛАд ИёЧЅПЁ ЕЕДоЧЯДТСіПЭ ОюЖВ ЙцЙ§РЬ ЛчПыЕЧДТСіПЁ ДыЧи МГИэЧдРИЗЮНс ЛчПыРкАЁ РкНХРЛ ОШРќЧЯАд КИШЃЧЯДТЕЅ ИХПь РЏПыЧЯИч, ОЦЗЁРЧ ГЛПыРЛ ЦїЧдЧЯАэ РжДй.

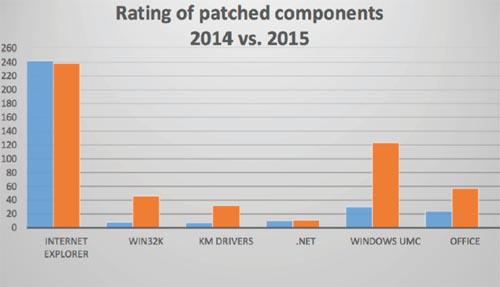

Ёт АЁРх РЯЙнРћРЮ РЭНКЧУЗЮРе АЈПА КЄХЭПЁ ДыЧб СЄКИПЭ ЧдВВ, РЉЕЕПь, .NET ЧСЗЙРгПіХЉ Йз MS OfficeРЧ МіСЄЕШ УыОрСЁПЁ ДыЧб ХыАш

Ёт ЕхЖѓРЬКъ ЙйРЬ ДйПюЗЮЕх Йз ЗЮФУ БЧЧб ЛѓНТ(LPE) АјАнПЁ ДыЧб МГИэ

Ёт ОЧМКФкЕх ГЛПЁ ЕхЖѓРЬКъ ЙйРЬ БИЧі Йз LPE АјАнПы СІЗЮЕЅРЬ РЭНКЧУЗЮРе ЖЧДТ БтХИ АЈПА КЄХЭПЁ ДыЧб ESET КИОШСІЧАРЧ АЫУт СЄКИ

Ёт РЮХЭГн РЭНКЧУЗЮЗЏРЧ КИОШБтДЩАњ ЛчПыРкБт РЬИІ ОюЖЛАд ЛчПыЧв Мі РжДТСіПЁ ДыЧб ЦїА§РћРЮ СЄКИ

Ёт ОЧИэ ГєРК UAF(Use-After-Free) АјАнРЧ МГИэ

Ёт EMET РЛ ЕПЙнЧб ЕхЖѓРЬКъ ЙйРЬ АјАнРЧ ДыРР ЙцЙ§ПЁ ДыЧб РкММЧб СЄКИ

Ёт БИБл ХЉЗвРЧ ЛїЕхЙкНКПЁ ДыЧб СЄКИ

РЬПЭ ДѕКвОю ЁЎ2015Гт РЉЕЕПь УыОрСЁ АјАнЁЏ КИАэМДТ ДйРНАњ ААРК СЄКИАЁ УпАЁЕЧОю РжДй:

Ёт ЧиХЗЦРРЬ СІРлЧб РЭНКЧУЗЮРе

Ёт БИБл ХЉЗвРЧ ЛѕЗЮПю КИОШ БтДЩ

Ёт ИЖРЬХЉЗЮМвЧСЦЎ EMET Йз Edge РЅКъЖѓПьРњРЧ ЛѕЗЮПю КИОШБтДЩ

ЛѕЗЮПю КИАэМДТ РЬРќПЁ ЙпЧЅЕШ КИАэМРЧ ГЛПыРЛ БзДыЗЮ ЙнКЙЧЯДТ АЭРЬ ОЦДЯЖѓ РЇПЁМ О№БоЕШ СІЧАРЧ ДйОчЧб КИОШ АГМБУЅРЛ С§СпРћРИЗЮ ДйЗчОњДй. ЧиХЗЦРПЁ ДыЧб КЮКаПЁМДТ РЬЗЏЧб ЛчРЬЙіБзЗьРЬ СІРлЧб РЭНКЧУЗЮРеАњ DaVinci(Morcut) ЙщЕЕОюПЁ ДыЧб ESET РЧ ДыРРЙцЙ§РЬ ПфОрЕЧОю РжДй.

РЬМТФкИЎОЦРЧ БшГВПэ ДыЧЅРЬЛчДТ ЁААЁРх РЬЛѓРћРЮ ПюПЕУМСІПЭ ОжЧУИЎФЩРЬМЧРК КИОШ УыОрСЁРЬ РќЧє СИРчЧЯСі ОЪДТ АЭРЬДй. ЧЯСіИИ СЄЕЕРЧ ТїРЬДТ РжОюЕЕ ПьИЎАЁ ЛчПыЧЯДТ АХРЧ И№Еч ПюПЕУМСІПЭ ОжЧУИЎФЩРЬМЧРК КИОШ УыОрСЁРЛ ГЛЦїЧЯАэ РжДТ АЭРЬ ЧіНЧЁБРЬЖѓИщМ ЁАРЬЗЏЧб КИОШУыОрСЁРК ОЧРЧРћРИЗЮ РЬПыЕЧДТ АцПьАЁ ИЙАэ ЛчПыРк МіАЁ ОаЕЕРћРИЗЮ ИЙРК ПюПЕУМСІГЊ ОжЧУИЎФЩРЬМЧРЧ КИОШ УыОрСЁРК ДйМіРЧ ЧиФПЕщПЁАд ЧЅРћРЬ ЕЧАэ РжРИИч, ДйОчЧб ЧиХЗ БтМњАњ АсЧеЕЧОю ЛчПыРкЕщПЁАд ИЙРК ЧЧЧиИІ СжАэ РжДйЁБАэ ИЛЧпДй.

ЧбЦэ, РЬЙј КИАэМДТ УыОрСЁ Йз РЬИІ РЬПыЧб ДйОчЧб РЭНКЧУЗЮРе АјАн ДыЧб МГИэАњ ЧдВВ ЧЧЧиИІ ПЙЙцЧЯБт РЇЧб ЙцЙ§РЛ МГИэЧдРИЗЮНс ЛчПыРкРЧ ЧЧЧиИІ УжМвШЧЯДТЕЅ ИёРћРЬ РжДй. РЬЙј КИАэМПЁ ДыЧб ЛѓММЧб ГЛПыРК ДйРНПЁМ ШЎРЮЧв Мі РжДй.

www.welivesecurity.com/wp-content/uploads/2016/01/Windows_Exploitation_in_2015.pdf

[БшХТЧќ БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

БшХТЧќБтРк БтЛчКИБт

БшХТЧќБтРк БтЛчКИБт

[2024-09-26]

[2024-09-26]

.jpg)