오늘의 키워드 : 오바마, 북한, 중국, ISIS, 스테이플즈

오바마, 북한 혐의 인정 후 중국에 도움 요청

북한의 협박 섞인 제안 : 공식 수사 공조

[보안뉴스 문가용] 소니 픽처스 사건이 일단락 되는 듯 합니다. 미국 정부는 북한의 소행이라고 공식적인 결론을 내렸고, 북한은 이에 대해 늘 그래왔듯 근거 없는 비방이라고 반박했습니다. 그러면서 한 편으로는 미국과 손을 잡고 수사를 같이 해나갈 의향이 있다고 제안을 했는데, 미국은 중국을 더 파트너로 삼고 싶어 하는 움직임입니다. 중국 측은 아직 이렇다 저렇다 답을 주지 않고 있어서, 이 세 나라의 삼각관계가 묘하게 긴장을 줍니다.

▲ 미묘한 공조로, 크리스마스 산으로 가나.

한편 이번에 소니 픽처스를 해킹한 멀웨어가 발견되어 미국 CERT에서 공식 분석 자료를 발표했고, 지금 국제 사회의 가장 큰 골칫거리인 ISIS가 자신들의 공격 목표를 찾기 위해 사이버 공격까지 감행한 것으로 드러나는 듯합니다. 지금 온라인 보안 측에서 가장 떠들썩한 소리를 내고 있는 북한과 오프라인 보안 측에서 가장 시끄러운 ISIS가 한 지면에 소개되니 참 떨떠름합니다. ISIS가 온오프라인을 다 아우르고 있다는 정황은 그 자체만으로도 무시무시한 소식인데 북한이 GOP를 통해 예고했듯이 온라인 테러 행위를 오프라인에까지 이어서 할 지 모른다는 복선이 되지 않기를 바랍니다.

1. 오바마, 소니 해킹 사건 “전쟁 선포는 아냐”(Infosecurity Magazine)

http://www.infosecurity-magazine.com/news/obama-declines-to-call-sony-hack/

오바마, 소니 해킹이 전쟁 도발 행위는 아냐(Security Week)

http://www.securityweek.com/obama-says-sony-hack-was-not-act-war

FBI, 소니 사태에 북한 개입 공식 인정(Threat Post)

http://threatpost.com/fbi-officially-blames-north-korea-in-sony-hacks/109999

FBI와 오바마 대통령이 소니 픽처스 해킹 사태의 주범이 북한임을 공식적으로 확인하고 발표했습니다. 또한 상응하는 조치를 취하겠다고 까지 말했죠. 하지만 이것이 양측 어느 쪽으로부터의 전쟁 선포는 아니라고 선을 분명히 그었습니다. CNN과의 인터뷰에서 굉장히 값비싸고 치명적이긴 하지만 그래도 반달리즘, 즉 공공 기물 파손죄에 더 가깝지 전쟁 선포로 받아들이고 있지는 않다고 합니다.

2. 오바마, 북한 공격 막기 위해 중국에 도움 요청(The Register)

http://www.theregister.co.uk/2014/12/21/usa_seeks_help_from_china_to_block_alleged_north_korea_cyberattacks/

미국, 중국 정부에 북한의 해킹 행위 막아달라 요청(Security Week)

http://www.securityweek.com/us-asked-chinas-help-north-korea-cyberattacks-official

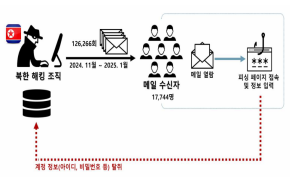

미국 정부가 북한의 사이버 공격에 대처하기 위해 중국에 손을 뻗친 것으로 밝혀졌습니다. 아직 중국 측은 답변을 하지 않은 상태이고요, 이름을 밝히지 않은 정부 관계자에 의하면 북한의 사이버 공격에 대처하기 위한 미국 전략의 핵심이 바로 중국이라고 할 정도로 이번 도움 요청은 중요한 사건입니다. 게다가 양국의 오랜 역사를 봐도 그렇고요. 또한 북한의 사이버 범죄자들은 중국에 있는 네트워크를 통해 해킹을 하는 사례가 많죠. 하지만 보안 업계 전문가들은 미국 정부가 꼭 중국을 파트너로 삼아야 했는가 질문을 던지고 있는 상황입니다.

3. 북한, 미국에 소니 사태 수사 공조 제안(Security Week)

http://www.securityweek.com/north-korea-proposes-joint-probe-us-sony-cyber-attack

북한, FBI의 주장 두고 “근거 없는 비방”(The Register)

http://www.theregister.co.uk/2014/12/20/north_korea_says_sony_pictures_hack_allegations_are_groundless_slander/

FBI가 공식적으로 북한을 소니 픽처스 해킹 사태의 주범이라고 발표한 것에 대해 북한은 근거 없는 비방이라며 혐의를 부인했습니다. 하지만 이전부터 북한 측은 소니가 마땅히 받을 벌을 받았다는 입장이었죠. 그런데 미국 정부측의 이런 움직임이 있으니 수사 공조를 제안했습니다. 하지만 말이 제안이지 거의 협박이나 다름이 없었습니다. 로이터를 통해 “미국이 이번 제안을 받아들이지 않은 채 계속해서 우리에게 혐의만 씌운다면 상당한 대가를 치를 것이다”라고 발표했기 때문입니다. 업계 전문가들도 FBI의 근거에 모호한 측면이 많아 아직도 100% 북한의 소행임을 확신하기 어렵다는 입장입니다.

4. 소니 픽처스 공격한 해커들, 정교한 SMB 웜 툴 사용해(Security Week)

http://www.securityweek.com/hackers-used-sophisticated-smb-worm-tool-attack-sony

US-CERT는 오바마 대통령과 FBI의 발표가 있은 지 얼마 지나지 않아 소니 픽처스로 추정되는 “대형 엔터테인먼트 기업”이 서버 메시지 블록(SMB) 웜 툴에 의해 공격당했다고 발표했습니다. 이 툴에는 다섯 가지 요소가 포함되어 있는데, 바로 리스닝 임플란트(Listening Implant), 라이트웨이트 백도어(Lightweight Backdoor), 프록시 툴(Proxy Tool), 디스트럭티브 하드 드라이브 툴(Destructive Hard Drive Tool), 디스트럭티브 타깃 클리닝 툴(Destructive Target Cleaning Tool)이 바로 그것입니다. 시스템에 침투하는 최초 방법은 브루트 포스이며 C&C 서버와 연결되어 있고, 이 서버들은 태국, 폴란드, 이탈리아, 볼리비아, 싱가포르, 미국 등에 분포되어 있는 것으로 드러났습니다.

5. ISIS, 사이버 공격에까지 테러 행위 넓힌 듯(Infosecurity Magazine)

http://www.infosecurity-magazine.com/news/isis-likely-behind-cyberattack/

무분별하고 잔악한 테러행위로 국제 사회를 어지럽히고 있는 ISIS 무장단체가 사이버 공간에까지 영역을 넓힌 듯 합니다. ISIS 그룹에 적대적인 스탠스를 취하고 있는 시리아의 시민 매체의 본거지를 확보하기 위해 사이버 공격을 실행한 것으로 드러난 것입니다. 아직 명확한 증거가 드러난 것은 아니지만 멀웨어 분석 결과 및 정황 등을 살펴봤을 때는 ISIS가 제일 유력하다는 게 전문가들의 의견입니다.

6. 스테이플즈 유출 사고로 백만 장 이상의 카드정보 밖으로 새(SC Magazine)

http://www.scmagazine.com/roughly-116-million-payment-cards-may-have-been-affected-in-staples-breach/article/389369/

스테이플즈 사건 수사 결과 : 1백만 건 이상의 카드 정보 유출(The Register)

http://www.theregister.co.uk/2014/12/19/staples_hackers_took_million_customer_cards/

115개가 넘는 스테이플즈 지점에서 POS 멀웨어 발견(Security Week)

http://www.securityweek.com/staples-finds-pos-malware-115-stores-116-million-payment-cards-affected

스테이플즈는 미국의 대형 사무용품 체인인데요, 10월에 해킹 사고가 크게 터졌었죠. 그 수사가 계속 진행 중이었나 본데요, 미국 경찰 측에서 115개의 지점에서 116만 건의 카드정보가 유출된 것으로 공식 발표를 했습니다. 스테이플즈의 덩치나 사업 규모로 봤을 때 이는 다른 비슷한 수준의 업체가 겪었던 유출 사고에 비해 피해 규모가 적은 편입니다. 타깃은 4천만, 홈데포는 5천 6백만 건이었으니까요.

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

문가용기자 기사보기

문가용기자 기사보기

[2025-04-07]

[2025-04-07] .png)