<АдРч МјМ>

ЈчCBKРЧ АГПф

ЈшDomain 1 Information Security and Risk Management(СЄКИКИОШАњ РЇЧшАќИЎ)

ЈщDomain 2 Access Control(СЂБйХыСІ)

ЈъDomain 3 Cryptography(ОЯШЃЧа)

ЈыDomain 4 Physical (Environmental) Security(ЙАИЎРћ(ШЏАцРћ) КИОШ)

ЈьDomain 5 Security Architecture and Design(КИОШ ОЦХАХиУГПЭ МГАш)

ЈэЈюDomain 6 Business Continuity and Disaster Recovery Planning(БтОї ПЌМг Йз РчГКЙБИАшШЙ) Part I, Part II

ЈяDomain 7 Telecommunications and Network Security(ХыНХ Йз ГзЦЎПіХЉ КИОШ)

Ј№Domain 8 Application Security(РРПыЧСЗЮБзЗЅ КИОШ)

ЈёDomain 9 Operations Security(ПюПЕКИОШ)

ЈђDomain 10 Legal, Regulations, Compliance and Investigations(Й§ЁЄБдСЄЁЄСиМі Йз СЖЛч)

Ёо ИгИЎИЛ

ЁЎРЯЦФИИЦФ(ьщїюиПїю)ЁЏ, ЧЯГЊРЧ ЙААсРЬ ПЌМтРћРИЗЮ ИЙРК ЙААсРЛ РЯРИХВДйДТ ЖцРИЗЮ, Чб ЛчАЧРЬ Бз ЛчАЧПЁИИ БзФЁСі ОЦДЯЧЯАэ РеЕћЖѓ ИЙРК ЛчАЧРИЗЮ ЙјСќРЛ РЬИЃДТ ИЛРЬДй. ПфСюРН ААРК РЮХЭГн ММЛѓ, БзАЭЕЕ УЪАэМг РЮХЭГн ИСРЧ РЮЧСЖѓАЁ АЎУчРжДТ РЬАї ДыЧбЙЮБЙРК РЯЦФИИЦФАЁ БзДыЗЮ НЧЧіЕЧДТ АїРЬДй.

ОЦСж РкСж ДЉИЎ ВлЕщПЁАд ШРчАЁ ЕЧАя ЧЯДТ РЬОпБт(РЬНД)ИІ БтОяЧЯДТАЁ? ШчШї ПьИЎ СжКЏПЁМ РЯОюГЊДТ ЛчАЧРЬГЊ ЦЏРЬЧб РЯЕщРЛ ШоДыЦљ ФЋИоЖѓЗЮ ТяОю ПУИА ЕППЕЛѓРЬГЊ ЛчСј ЕюРК ПЉАњ ОјРЬ РЮХЭГнРЛ ХыЧи РЯЦФИИЦФЗЮ ЦлСЎ ГЊАЁАэ, АсБЙРК ПЌАќЕШ ЛчЖїРЧ КэЗЮБз, НХЛѓ ГЛПЊ, АњАХ УЪЕюЧаБГ ЕПУЂРЧ СѕО№ ЕюЕюРЬ ГЙГЙРЬ ЙрЧєСіАд ЕЧАэ, ЦЏСЄ Чб ЛчЖїРЛ ЕбЗЏНб МіИЙРК ДйМіРЧ ДыРРРК АсБЙ РЮБЧ ФЇЧи, ЛчРЬЙі ПЁЦМФЯ ЕюРЧ ДуЗаРИЗЮ РЬОюСіАд ЕЧДТ ЛчШИРћ ЧіЛѓРЛ ИЛЧбДй.

ОюТю КИИщ РЬЗЏЧб ЧіЛѓРЛ ЕоЙоФЇЧиСжДТ ДыЧбЙЮБЙРЧ IT РЮЧСЖѓИІ РкЖћНКЗДАд Л§АЂЧв МіЕЕ РжДй. ПжГФЧЯИщ УЪАэМг РЮХЭГнРЧ ШЏАцАњ МКДЩ ССРК ФФЧЛХЭАЁ ОјРЬДТ РЬЗЏЧб РЯЦФИИЦФДТ КвАЁДЩЧЯАд ЕЧОю РжБт ЖЇЙЎРЬДй. ШоДыЦљРЧ ЕППЕЛѓ УдПЕ БтДЩРЬ ОјДйИщ, ЖЧЧб РЬ ЕППЕЛѓ ЦФРЯРЛ PCПЁ ПУИБ Мі РжДТ ЧСЗЮБзЗЅРЬ ОјДйИщ, ЖЧЧб НЧНУАЃ Дё БлРЛ ДоОЦЕЕ 5Ка~10Ка ЕкПЁГЊ ШИщПЁ ГЊХИГДйИщ Р§ДыЗЮ Л§Бц Мі ОјДТ РЯРЬБт ЖЇЙЎРЬДй.

ХЋ ШћПЁДТ ХЋ УЅРгРЬ ЕћИЅДйАэ ЧпДй. СЄКИЖѓДТ АЭРК ХЋ ШћРЬДй. РЮХЭГнПЁМРЧ СЄКИДТ СіНФЁЄСЄКИ ЛчШИРЧ СжПЊРгПЁДТ СпО№КЮО№РЬДй. СЄКИЖѓДТ ХЋ ШћРЬ РжБтПЁ БзПЁ ЕћИЅ Й§Ањ Й§ПЁ ДыЧб СиМі БзИЎАэ СиМі ЧЯСі ОЪОвРЛ ЖЇРЧ ДыРРАњ СЖЛчАЁ СжСІЗЮ ЖАПРИЃАд ЕШДй.

ЁЎСіНФАњ СЄКИДТ АјРЏЕЧОюОп ЧбДйЁЏДТ ДыИэСІДТ СЄКИИІ АјРЏЧЯДТ ЕЅПЁ РжОюМ И№ЕЮАЁ СіФбОп ЧЯДТ АјЕПРЧ ОрМгРЬ РжОюОп ЧбДй. ОрМгРК МЗЮ СіХАБт РЇЧи РжДТ АЭРЬДй. ПЉЗЏ ЛчЖїЕщРЬ СіХДРИЗЮНс АсБЙРК ДйМіПЁАд РЬРЭРЬ ЕЙОЦПРАд ЕЧДТ АЭРЬБт ЖЇЙЎРЬДй. ЦЏШїГЊ БтОїРЧ СЄКИРЧ АцПьПЁДТ Бз МвРЏРкАЁ СЄШЎШї НФКАЕЧОюОп ЧЯАэ, МвРЏРкДТ АјРЏЧЯАэРк ЧЯДТ АДУМЕщРЛ КаИэШї СіСЄЧиОп ЧбДй. БзЗЁМ АјРЏЧЯДТ РЮАЁРкЕщИИРЬ Бз СЄКИИІ АјРЏЧиОп ЧбДй. РњРлБЧАњ БтОїКёЙаПЁ ДыЧб СЄКИИІ АјЕПРЧ ОрМгРИЗЮ Й§БдШ ЕЧОю РжДТ РЬРЏЕЕ ПЉБтПЁ РжДй.

РЬЗЏЧб РњРлБЧАњ БтОїКёЙаПЁ ДыЧб ОъБтАЁ ГЊПРЗСИщ БтКЛРћРИЗЮ СЄКИКаЗљДТ ЕХ РжОюОп ЧбДй. ИХПь ЙЮАЈЧб РкЗсПЁМ КёЙаРкЗс, ОїЙЋ АјРЏРкЗс, ПмКЮ АјАГАЁДЩ РкЗс Ею СЄКИАЁ КаЗљЕХ РжОюОп ИИРЬ АјРЏЧЯДТ ЛчЖїЕщАњ ПЊЧвРЬ СЄЧиСіАд ЕШДй. РЬЙЬ РЬ ФЎЗГПЁМ МвАГЧб СЂБйХыСІПЁМ ЁЎПЊЧвБтЙнЁЏ СЂБйХыСІИІ ИЙРК БтОїЕщРЬ ЛчПыЧЯДТ РЬРЏЕЕ ПЉБтПЁ РжДй.

ЁуСЄКИРЧ АјРЏПЭ БдФЂ ? КаЗљПЭ СЂБйБЧЧб

СЄКИПЁ ДыЧб АјРЏЕЕ СпПфЧЯСіИИ СЄКИПЁ ДыЧб БЧИЎ ЖЧЧб СпПфЧЯДйДТ РЬЙј ШЃРЧ СжСІИІ ЛѓБтЧЯИщМ ЧдВВ БцРЛ ЖАГЊ КИРк.

CBK(Common Body of Knowledge: (СЄКИКИОШ)СіНФУМАш)ИІ РЬЧиЧЯДТ 12ЙјТА НУАЃРЮ Й§, БдСЄ, СиМі Йз СЖЛчПЁ ДыЧб ЕЕИоРЮРЛ ОЫОЦКИЕЕЗЯ ЧЯАкДй.

CISSP (Certified Information System Security Professional: БЙСІАјРЮ СЄКИНУНКХл КИОШ РќЙЎАЁ) РкАнСѕРЛ МвСіЧЯАэ СЄКИКИОШ КаОпПЁМ ШАЙпШї ШАЕПРЛ ЧЯДТ ЕЖРкГЊ ШЄРК CISSPИІ СіБн ЕЕРќЧЯДТ РжДТ ЕЖРк, ЖЧЧб CISSPИІ УГРН ЕщОюКИДТ ЕЖРкРЬАЧ АЃПЁ СЄКИКИШЃРЧ РЬЗаРћ ЙйХСАњ ЧіОїРЛ ОЫБт РЇЧб НУАЃРЬ ЕЧБц ЙйЖѕДй.

Ёо ФФЧЛХЭ ЙќСЫИІ ГбОю ЛчРЬЙі ЙќСЫЗЮ

ФФЧЛХЭИІ РЬПыЧб ЙќСЫИІ ФФЧЛХЭ ЙќСЫЖѓАэ ЧбДй. СжЗЮ ЛъОїРќЙнПЁ ПЕЧтРЛ ГЂФЁДТ ЙќСЫЗЮМ ЛѓОїМКАњ АГРЮПЕИЎИІ ИёРћРИЗЮ ЧЯДТ АцПьАЁ ИЙДй. КвЙ§РћРИЗЮ ШЙЕцЧб СЄКИИІ ПјЧЯДТ АГУМПЁАд СІАјЧЯДТ АцПьРЬДй.

ЖЧ ДйИЅ ЧќХТДТ СЖСїШЧиМ РЯЙн БтОїЕщРЬГЊ АјАјБтАќРЧ СЄЛѓРћРЮ ОїЙЋГЊ МКёНКИІ ИјЧЯАд ЧЯДТ АцПьРЬДй. ДыКЮКаРЧ ОїЙЋГЊ МКёНКАЁ РЅ БтЙнРИЗЮ ЕЧОю РжБтПЁ Бз ИЛ БзДыЗЮ ФФЧЛХЭИІ РЬПыЧб СЖСїШЕШ АјАнРЛ НУЧрЧЯДТ АцПьРЬДй.

ЧиХЗ, IDЕЕПыРЛ ХыЧб БнРЖЙќСЫ, ЧЧНЬ, КаЛъМКёНКАХКЮАјАн(DDoS), ОЧМК ЧСЗЮБзЗЅ РЏЦї ЕюРЬ ДыЧЅРћРЮ ПЙЖѓАэ ЧЯАкДй.

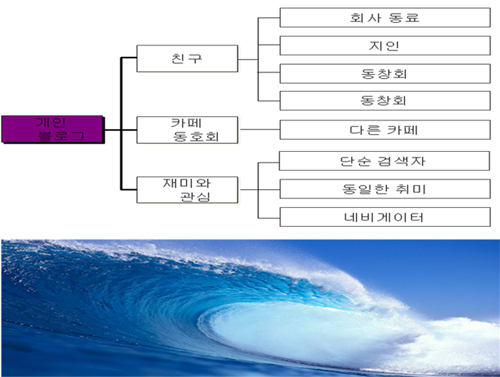

МвСІИёПЁМ ФФЧЛХЭИІ ГбОюМБ ЛчРЬЙі(Cyber)ЖѓАэ ЧЅЧіЧпДй. ФФЧЛХЭ ГЛКЮПЁМ НУРлЧиМ ФФЧЛХЭ ЙлРЧ ГзЦЎПіХЉБюСіИІ ЦїА§ЧиМ ЛчРЬЙіЖѓ ЧбДй. ЛчРЬЙіДТ ЛчРЬЙі АјАЃРЬЖѓАэ ОъБтЧиОп Бз РЧЙЬАЁ ЛьОЦГДй. ЁЎАјАЃ=НКЦфРЬНК=ММАш=ПљЕхЁЏРЬДй. ПьИЎАЁ СіБн МћНЌАэ РжДТ ЧіНЧРЛ ЧіНЧАјАЃ, ЧіНЧММАшЖѓАэ КЮИЃЕэРЬ ЛчРЬЙіПЁ РЧЧб АјАЃАњ ММАшАЁ РжДй. РЬАїЕЕ ОіПЌЧб АјАЃАњ ММАшРЬБтПЁ РЬАїПЁМЕЕ ЙќСЫАЁ ЙњОюСіДТЕЅ РЬ ЙќСЫДТ ЧіНЧММАшРЧ ЙќСЫЧЯАэДТ ОЦСж ДйИЃДйДТ АЭРЬДй. ОѓИЖГЊ ДйИЅАЁИІ ЕщПЉДйКИРк.

ЛчРЬЙі АјАЃРЬБтПЁ БЙАцРЬЖѓДТ АГГфРЬ ОјДй. Ся ХЛ БЙАцШРЬДй. БзАЭЕЕ НУАЃТїРЬ(time gap), НУТїАЁ ОјДй, ИЎОѓХИРг, Ся НЧНУАЃРЬДй. ЖЧЧб КЙЧеРћРЬДй. Рќ ХЛ БЙАцПЁДйАЁ НЧНУАЃРЬДй КИДЯ АЂБт ЕЖЦЏЧб АЂ ГЊЖѓГЊ РЮСОРЧ ЦЏМКРЬ КЙЧеРћРИЗЮ ЙнПЕЕШДй.

АдДйАЁ РЭИэМКРЬДй. ГЊИІ ДыНХ ЧЯДТ ГЊРЧ ДаГзРг, ШЄРК ОЦЙйХИ(Avatar)АЁ АГРЮРЛ ДыНХ ЧЯАд ЕШДй. ЧЯСіИИ ЧіРчРЧ ГЊПЭ ЛчРЬЙі АјАЃРЧ ГЊДТ АсФк ААСі ОЪДй. ГЛАЁ ПјЧЯДТ И№НРРЛ АЁСњ Мі РжДй. РЭИэМКРЬСіИИ С§ДмРЧ МКАнРЛ АЎАэ РжДй. БзЗЁМ С§ДмЧрЕП ОчЛѓРЛ КИРЮДй.

|

|

|

ЁуЛчРЬЙіАјАЃРЧ ЦЏМК |

СіБнБюСі РсБё ЛьЦьКЛ ЦЏТЁРК ЕЖРкЕщРЬ РЭШї ОЫАэ РжДТ ЛчНЧРЬСіИИ РЬЗЏЧб ЦЏМКЕщРЬ ЙќСЫЖѓДТ ДмОюПЭ ПЌАсНУФбКИИщ ШЮОР Дѕ Бз ПЕЧтАњ КѓЕЕАЁ ХЉДйДТ АЭРЛ ЛчАэЧи ГО Мі РжДй.

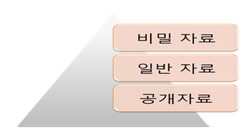

ФФЧЛХЭ ЙќСЫИІ БтМњРћРЮ ЙќСЫЖѓАэ КаЗљЧбДйИщ ЛчРЬЙі ЙќСЫПЁДТ БтМњРћРЮ ЙќСЫЗЮДТ МГИэЧв Мі ОјАХГЊ КаЗљ ЕЧСі ОЪДТ АЭРЬ Дѕ ИЙДй. ОЧЧУРЛ Дм ИэПЙШбМе, РЮХЭГн АдРгРЧ ОЦРЬХл Р§ЕЕ Йз ЛчБт ЧрРЇ, ЛчРЬЙі АјАЃПЁМРЧ НКХфХЗ, РкЛьЛчРЬЦЎ ПюПЕ ЕюРК ФФЧЛХЭ ЙќСЫИІ ЖйОю ГбОю Бз РЬЛѓРЧ ЛчРЬЙі ММАшПЁМ ЧќМКЕЧДТ Бз ЙЋОљРЬЖѓАэ Чв Мі РжДй.

Ёо ЛчАэ ДыРРАќИЎПЭ ЛчРЬЙі ЦїЗЛНФ

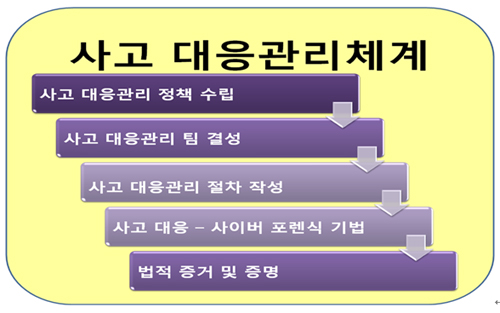

ФФЧЛХЭ ЙќСЫПЭ ЛчРЬЙі ЙќСЫРЧ ЙпЛ§НУПЁДТ РћР§Чб ЛчАэ ДыРРАќИЎАЁ РжОюОп ЧбДй. ЛчАэИІ АЈСіЧЯАэ СЖЛчИІ ЧЯАэ ЧиАсЧЯБт РЇЧиМДТ РЯЗУРЧ ЛчАэ ДыРРАќИЎУМАшАЁ РжОюОп ЧбДй. ЛчАэ ДыРРАќИЎПЁ ДыЧб СЄУЅРЛ МіИГЧЯДТ АЭРЬ ИеРњРЬДй. ИёРћАњ ЙќРЇИІ КаИэШї Чи СЄУЅРЛ МіИГЧбДй. БзИЎАэ СЄУЅРЬ МіИГЕЧАэ Г ЕкПЁ ЛчАэ ДыРРАќИЎУМАшИІ РЇЧб ЦРРЬГЊ КЮМИІ БИМКЧбДй. РќЙЎАЁИІ СпНЩРИЗЮ Чб ЦРРЬГЊ КЮМИІ СпНЩРИЗЮ ЛчАэ ДыРРАќИЎАшШЙРЬ ММПіСіАэ Р§ТїПЭ ЙцЙ§ЗаРЬ БИУМШ ЕЧОюОп ЧбДй. СіБнБюСіАЁ АшШЙ МіИГРЧ ДмАшЗЮ КИОЦОп ЧбДй.

Бз ДйРНРК ЛчАэ ДыРР Йз БИЧі ДмАшЗЮМ ЛчРЬЙіЦїЗЛНФ БтЙ§РЬ ЛчПыЕШДй. ЛчРЬЙі ЦїЗЛНФ БтМњАњ ЙќСЫПЁ ДыЧб Й§ЗќРЬ СЖШИІ РЬЗчДТ ЛчРЬЙі ЦїЗЛНФРИЗЮ НУАЃРЧ СІОр МгПЁ РћЧеЧб ДыРРАњ СЖЛчАЁ РЬЗчОюСјДй. ЙќСЫПЭ ПЌАќЕЧОю РжРИЙЧЗЮ Й§СЄ СІУтРЛ РќСІЗЮ ЧЯДТ СѕАХПЭ СѕИэПЁ ДыЧб РЯЗУРЧ ГЛПыРЛ ШЎКИЧЯАэ РжОюОп ЧбДй. РћЙ§Чб СѕАХМіС§Ањ СѕАХРЧ СІУт, КИАэМРЧ РлМКРЬ ПфБИЕШДй.

|

|

|

ЁуЛчАэ ДыРРАќИЎУМАш |

Ёо SOX, GLBA, Bazzel II / СЄКИКИОШ АЈЛч

СЄКИДТ БтОїРЧ СпПфЧб РкЛъРЬИщМ ЕПНУПЁ СиАХЧиОп ЧЯДТ ДыЛѓРЬДй. БЙСІРћРИЗЮ РЬПЁ ДыЧб СиАХЛчЧзРЬГЊ Й§ЗќРЬ ИЙРКЕЅ Бз СпПЁМЕЕ СЄКИКИОШРќЙЎАЁАЁ ОЫОЦОп ЧЯДТ Ию АЁСіИІ КИЕЕЗЯ ЧЯРк.

Ёл SOX(ЛчКЃРЮСю ПСННИЎ Й§)

- ГЛКЮХыСІРЧ АШ

- БтОїРЧ ЛчШИРћРЮ УЅРгРЛ ХыЧб БтОї АХЙіГЭНК АГМБ

- БтОї РчЙЋСІЧЅРЧ РћЧеМКАњ НХЗкМКРЛ РЇЧб CEO, CFOРЧ МИэ

- ГЛКЮХыСІРЧ РћЧеМКАњ ШПАњМК АјНУ

Ёл GLBA(БзЗЅ, ИЎФЁ КъИБИЎ Й§)

- БнРЖЛъОїРЧ БнРЖМвКёРк КИШЃЙ§

- МвКёРк АГРЮРЧ ЧСЖѓРЬЙіНУ КИРх

- БнРЖСЄКИРЧ ОШРќЧб РќРкРћ РќМлРЛ ЦїЧд

Ёл Bazzel II (ЙйСЉ 2)

- БЙСІБнРЖЛчШИРЧ РЇЧшАќИЎ РЧНФ СІАэ

- РќЛчРћ РЇЧшАќИЎИІ РћПыЧб БнРЖЛъОїРЧ БИСЖ АГМБ

СЄКИКИОШ АЈЛчДТ РЯЙн АЈЛчПЭ КАЙн ДйИЃСі ОЪДй. АЈЛч(audit)ЖѓДТ РЧЙЬАЁ БтОїПЁМ РЧЕЕЧб ДыЗЮ РћЧеЧЯАэ ШПАњРћРИЗЮ ПюПЕЁЄБИМК ЕЧОю РжДТСіИІ ЦђАЁЧЯДТ АЭРЬДй. ЕЖИГРћРЬАэ АГАќРћРЮ РдРхПЁМ ЦђАЁЧЯАэ АГМБСЁРЛ БЧАэЧЯДТ АЭРЬДй. СЄКИКИОШ РЬЖѓДТ СжСІ ПЕПЊАњ ЙќРЇАЁ АЈЛчРЧ ДыЛѓРЬДй. СЄКИКИОШАЈЛчДТ БтМњРћРЮ СЄКИКИОШПЁ ДыЧб ГЛПыЛг ОЦДЯЖѓ АќИЎРћ КИОШРЛ ЦїЧдЧЯАэ РжОюОп ЧбДй.

Ёо ИЮРНИЛ

СЄКИ(НУНКХл)КИОШРЧ ABC, CBKИІ РЬЧиЧЯДТ 12ЙјТА НУАЃРЬИщМ CBKРЧ СжСІЗЮДТ 10ЙјТА СжСІРЮ Й§, БдСЄ, СиМі Йз СЖЛчПЁ ДыЧб ЕЕИоРЮРЛ ОЫОЦКИОвДй.

СїЙЋЛѓРЧ НХРЧ МКНЧРЬЖѓДТ Due Professional CareИІ АСЖЧЯДТ УЅРг РжДТ РЧНФБИСЖАЁ ЧЪПфЧб НУДыРЬДй. СЄКИКИОШАќИЎРкДТ ЙАЗа РЯЙн СїПјПЁАдЕЕ ЧиДчЕШДй. СїЙЋРБИЎАЗЩРЬЖѓДТ Code of Practice ЖЧЧб БЙГЛРЧ РБИЎАЗЩАњ ДѕКвОю РќЙЎАЁЕщПЁАд ЦЏШї АСЖЕЧАэ РжДй.

СЄКИКИШЃ РќЙЎАЁДТ БтОїПЁ РжОюМ СпПфЧб РЇФЁИІ ТїСіЧЯБтПЁ ДѕПэДѕ СїЙЋРБИЎАЗЩАњ СїЙЋЛѓРЧ НХРЧ МКНЧРЬ ЧЪПфЧЯДй. ЛчРЬЙіЙќСЫГЊ СиМіПЁ АќЧиМДТ РћЙпАњ ДыРРРЬРќПЁ СїЙЋРБИЎАЗЩАњ СїЙЋЛѓРЧ НХРЧ МКНЧПЁ ДыЧб ИЎДѕНЪАњ РЮНФБГРАРЬ ИеРњ РЬЗчОюСіДТ АЭРЬ РЬЙј ШЃРЧ ИоНУСіРЬДй.

Бз ЕПОШРЧ Бф ФЎЗГРЛ ХыЧиМ БэРЬ КИДйДТ МЗЗЦРЛ ЧЯАэ ГЊОЦАЁМ ХыМЗРЛ Чв Мі РжДТ БтШИАЁ ЕЧОњБтИІ ЙйЖѓИч ПЌРчИІ ИЖФЃДй.

КИДй РкММЧб ГЛПыРК www.isc2.org ШЄРК www.cisspkorea.or.krПЁМ УЃОЦКМ Мі РжДй.

[ТќАэРкЗс Йз УтУГ]

www.isc2.org

www.cisspkorea.or.kr

Official (ISC)2 Guide to the CISSP CBK, Auerbach Publications, 2007~2008

Information Security Governance, ITGI, 2008

InfoSecurity Professional Magazine, ISC2, 2008~2010

[ЧЪРк(СЖШёСи) ОрЗТ]

-Чі ITФСМГЦУ/АЈИЎЙ§РЮ ЂпООПЁРЬПЁНК ФСМГЦУ РЬЛч

-ЧбБЙ ЛчРЬЙі ЦїЗЛНФ РќЙЎАЁЧљШИ РгПј

-ISACA ЧбБЙСЄКИНУНКХлАЈЛчХыСІЧљШИ РгПј

-(ISC)2 ЧбБЙСЄКИНУНКХлСЄКИКИОШЧљШИ РгПј

-БтМњКИШЃЛѓДуМОХЭ РќЙЎАЁ Pool (СпМвБтОїБтМњСЄКИСјШяПј)

-ЧбБЙ СЄКИБтМњ ЧСЗЮСЇЦЎАќИЎ РкАнАЫСЄПј ПюПЕРЇПј

-ЧбБЙАцПЕБтМњФСМГХЯЦЎЧљШИ РќЙЎБГРААЛч Pool

-ЧбБЙ ЧСЗЮСЇЦЎ АцПЕЧљШИ НЩЦїСіОі УпСјРЇПј

-ЧбБЙАцПЕФСМГЦУЧљШИ РќЙЎАЁ Pool

-СіНФАцСІКЮ СіСЄ ЧбБЙСЄКИЛъОїПЌЧеШИ ITИрХф

-ЧрСЄОШРќКЮ/ЧбБЙСЄКИШСјШяПј ЛчРЬЙіЙќСЫПЙЙцБГШ РќЙЎАЛч

- АПјДыЧаБГ ПмЗЁБГМі Йз АПјДыЧаБГ АПјРЧЗсРЖЧеРЮРчОчМКМОХЭ АтРгБГМі

- ЧбБЙЛ§ЛъМККЛКЮ, ЖѓРЬСіПђ АЛч

-Сж АќНЩЛч : IT АЈЛчПЭ СЄКИКИШЃИІ ШЎРхЧЯПЉ КёСюДЯНКПЁ ПЌАшЧЯДТ КаОпПЭ IT АХЙіГЭНК, СЄКИКИШЃ АХЙіГЭНК, ГЛКЮАЈЛч, ГЛКЮХыСІ

-РњМ : ЁЎIT АХЙіГЭНК ЧСЗЙРгПіХЉ ФкКј - COBIT 4.1РЛ СпНЩРИЗЮЁЏ, ЁЎISACA СіНФПыОюС§Ањ FAQ(АјРњ)ЁЏ

[БлЁЄСЖШёСи(josephc@chol.com) CISSP, CCFP, CSSLP, ISO 27001(P.A), CISM, CGEIT, CISA, COBIT, ITIL, CIA, IT-PMP, PMP, ISO 20000(P.A), PMS(P.A), (ISC)2 CISSP АјРЮАЛч, ЧрСЄОШРќКЮ/ЧбБЙСЄКИШСјШяПј ЛчРЬЙіЙќСЫПЙЙцБГШ РќЙЎАЛч, СЄКИНУНКХлАЈИЎПј]

[СЄИЎ / БшСЄПЯ БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(http://www.boannews.com/) ЙЋДмРќРч-РчЙшЦїБнСі>

[2024-09-26]

[2024-09-26]

.jpg)