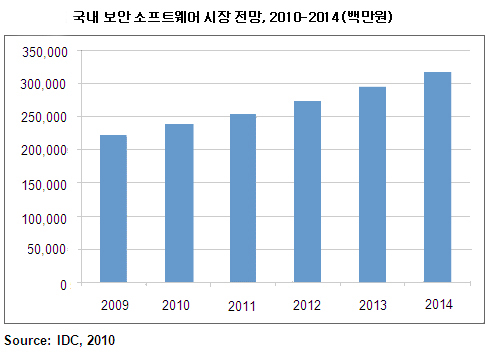

[보안뉴스 김정완] IT 시장분석 및 컨설팅 기관인 한국IDC(대표 홍유숙)가 최근 발간한 ‘한국 보안 소프트웨어 시장 분석 및 전망보고서, 2010-2014’에 따르면, 2009년 국내 보안 소프트웨어 시장은 전년 대비 4.3% 증가한 2,195억원대의 규모를 형성한 것으로 나타났다.

세부 시장별로는 콘텐츠 보안 및 위협 관리(SCTM, Secure Content & Threat Management) 시장이 e-DRM(Enterprise DRM) 및 모바일 보안 수요에도 불구하고 안티바이러스 영역에서의 가격 경쟁 심화, 무료 백신 확산에 따라 전년 대비 1%의 낮은 성장세를 보이며 1,228억원대의 규모를 보였다.

반면 보안 관리 및 취약점 관리(SVM, Security & Vulnerability Management)시장은, ESM(Enterprise Security Management) 부문이 보안 관제 수요 확대와 함께 성장세를 보이고, TMS(Threat Management System) 수요 증가 또한 시장 성장에 기여하면서 10.8%의 성장세로 370억원의 규모를 형성했다.

이밖에도 사용자 계정 및 접근 권한 관리(IAM, Identity & Access Management) 부문은 기 고객군을 중심으로 한 추가 인증 수요와 보안토큰 및 OTP 확산에 따라 전년 대비 4.6%의 증가세를 보이며 359억원대 규모를, DB 보안이나 OS 보안이 속해 있는 기타 보안 부문이 최근의 시장 관심을 반영하며 12.8% 성장한 237억원대 규모를 보였다.

이에 보안 소프트웨어 시장 분석을 담당하는 황성환 한국IDC 연구원은 “일부 보안 영역의 경우 수요가 정체되거나 가격경쟁이 심화되고 있지만, 보안 위협이 다양해지고 빠르게 변화함에 따라 보안 소프트웨어 시장은 2010년과 2011년에 각각 7.3% 와 7.6%의 성장세로 2,356억원 및 2,534억원대 규모를 보일 것”이며 “향후 5년간 7.6%의 연평균 성장을 통해 2014년에는 3,161억원대 시장이 형성될 것으로 예상된다”고 설명했다.

또한 황성환 연구원은 “향후 정보보호를 위한 아웃바운드(Outbound) 보안의 강화, 융복합 추세에 따른 논리적 물리적 보안 영역간의 컨버전스 및 인증 수요, 기업 비즈니스의 모바일화, 클라우드 컴퓨팅, 능동적 보안(Proactive Security), 통합 엔드포인트단의 보안 등 다양한 보안 이슈들이 시장 수요에 영향을 미칠 것”이며 “공급업체들의 사업 영역 다각화, 해외 시장 진출, 그리고 간접 판매 채널 강화 또한 이어질 것”으로 예상했다.

한편 IDC는 보안 소프트웨어 기능 시장별 정의를 다음과 같이 했다.

- SCTM(Secure Content and Threat Management) 안티 바이러스, 안티 스파이웨어, 안티 스팸, 침입방지, 비허가 정보 유출 방지를 위한 네트워크 보안, 엔드포인트 보안, 메시지 보안, 웹보안 영역의 제품군들의 매출을 집계함.

- IAM(Identity & Access Management) 사용자의 시스템 리소스 접근에 대한 제어를, 사용자 권한 지정 및 신원확인을 통해 수행하며, 웹싱글사인온(WSSO)이나 통합 싱글 사인온 (FSSO), host/enterprise SSO, 사용자 프로비져닝(provisioning), 위험 관리, PKI, 인증토큰, 모바일 인증 제품의 매출을 집계함.

- SVM(Security & Vulnerability Management) 기업 보안 시스템의 모니터링, 보안 정책 설정, 구성 결정, 취약점 검사 수행, 패치 관리, 포렌직, SIEM(System Information and Event Management), 보안 로그 통합 및 분석, 이기종 보안 기술의 싱글 포인트 관리를 수행하는 제품의 매출을 집계함.

- Other Security Software SCTM, IAM, SVM 영역에 속하지 않는 신규 보안 영역, 암호화, DB 보안, 스토리지 보안, 웹서비스 보안, OS 보안 영역에 해당하는 제품의 매출을 집계함.

[김정완 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

김정완기자 기사보기

김정완기자 기사보기

[2024-11-25]

[2024-11-25]

.jpg)

.jpg)

.jpg)

.jpg)