"《국부론》에서 보이지 않는 손의 개념은 보다 경제학적 색채를 띠고 자연적 자유체제의 주장과 결부되어 중상주의적(重商主義的) 통치원리를 부정하게 되었다. 자본의 용도에 관한 개개인의 자유로운 선택을 사회전체 이익과 일치시키는 보이지 않는 손의 작용은, 구체적으로는 자유경쟁시장에 있어서의 경제적 균형 속에서 자본투하의 자연적 순서를 표현하는 것으로 인식되고 있으며, 이것은 자본주의사회에서의 자율성 표현이라고 할 수 있다." - 맨큐의 경제학 중

한때 필자는 "경제학"을 공부하고 싶어져서 "맨큐의 경제학"을 읽기 시작하였습니다. 총 13 개 장(Chapter) 중 1장 "서론"만을 보고 책을 덮었습니다. 저는 "미네르바"가 되고 싶지 않습니다.

|

경제학의 10대 기본 원리

1. 모든 선택에는 대가가 있다 2. 선택의 대가는 그 것을 얻기 위해 포기한 그 무엇이다 3. 합리적 판단은 한계적으로 이루어진다 4. 사람들은 경제적 유인에 반응한다 5. 자유거래는 모든 사람을 이롭게 한다 6. 일반적으로 시장이 경제활동을 조직하는 좋은 수단이다 7. 경우에 따라 정부가 시장성과를 개선할 수 있다 8. 한 나라의 생활 수준은 그 나라의 생산능력에 달려있다 9. 통화량이 지나치게 증가하면 물가는 상승한다 10. 단기적으로는 인플레이션과 실업 사이에 상충관계가 있다

|

경제학은 인간의 일상생활을 연구하는 학문이며, "정치적"이면서도 "과학적"이라고 합니다. "보이지 않는 손"은 자율성을 이야기 하고 있습니다. 자율성에 의한 시장 경제에 대하여 정부는 결과의 배분을 위한 개입을 하는데 "효율"과 "공정"을 위해서입니다.

보안은 위험(Risk)를 최소화하기 위하여 투자하는 경제적 한계에 따라 합리적으로 모든 사람과 조직들이 자유롭게 합리적으로 행동하고 판단하는 "보이지 않는 손"의 원리에 따라 움직여야 하며 어떤 경우에는 정부에 의한 주도적인 역할이 필요합니다. 행위자(Player)들이 자유롭게 선의를 가지고 행위를 하여야 보안이 제 역할을 할 수 있습니다.

정보전 공격과 방어, 보이지 않은 손

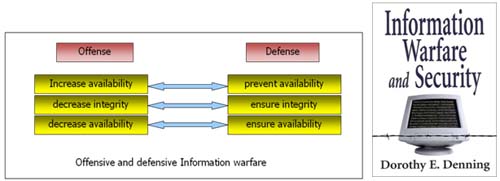

Dorothy E. Denning 의 "정보전과 보안" 서적(고려대 정보보호대학원에서 필자가 강의하고 함께 공부를 한 적이 있음)을 보면 정보전의 이론 부분에서 공격과 방어에 대한 모델이 나옵니다.

첫째, 공격자는 방어자가 가진 정보자산에 대한 가용성을 증가하기 위한 침투능력을 증가하려고 할 것이며 방어 입장에서는 철저한 방어를 하려고 할 것입니다. 둘째, 공격자는 방어자의 정보자산의 결점을 훼손하기 위하여 정보를 다른 미흡한 혹은 잘못된 정보로 교체시켜 사용자들의 인식에 문제점을 발생시킬 것입니다. 즉 혼란을 노리는 셈이지요. 셋째 정보시스템의 정상적인 운영을 방해할 것입니다. DDOS 공격 등이 대표적입니다.

여기에는 4지 구성요소가 나오는데 (1)정보자산, (2)행위자, (3)공격방법, (4)방위방법 등입니다. 이중 "행위자(Player)"는 누구이며, 어떠한 능력을 가지고 있는가가 경제가 아닌 보안에서의 중요한 요소로서 판단하며 이를 "보이지 않은 손"과 결부하고자 합니다.

공격 행위자는 (1) 내부인 : 직원, 퇴직자, 임시직, 계약 직원, (2) 해커 : 재미나 능력과시, (3) 범죄자 : 금전적 목적의 범죄자, (4) 경쟁업체, (5) 정부 : 군사적, 외교적, 경제적 이익, (5) 테러리스트 등으로 나뉘며, 방어행위자는 (1) 개인 : 개인정보, 개인 자산, 경쟁력 등 보호, (2) 조직 : 경쟁력 보호, 조직 자산 보호, (3) 정부 : 국가 안보, 경제 및 공중의 안전, 법 보호가 있습니다.

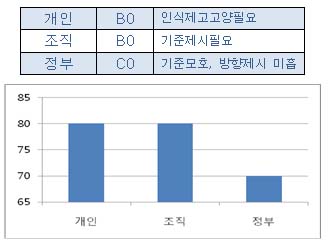

대한민국 보안을 움직이는 "보이지 않은 손" 의 행위자는 누구일까요? 물론 저의 주관적인 생각이지만 이들을 대상으로 통계를 내 보았습니다. 행위자가 대한민국 보안에 긍정적인 경우도 있고 부정적인 경우도 있습니다. 공격 부분이 점수가 높다면 심각한 경우이며 점수가 낮다면 심각하지는 않다는 뜻입니다. 공격 행위자에 대한 이 형태의 자료는 국내 일반범죄자의 만연, 북한에 의한 공격, 정보 유출, 경제 마비 등이 가장 심각함을 보여준다고 하겠습니다.

방어행위자는 정부 주도 상에서의 미흡함으로 인한 방어의 문제점이 많다는 것이 저자의 개인적인 생각입니다. 아마 정부가 너무 "Secure" 에 초점을 맞추다 보니 민간의 자율에 의한 자발적인 보안 수행에 적극적인 개입이 이루어지고 있다는 것이 저의 생각입니다.

여러분 어떻습니까? 현재 공격행위자가 방어행위자 보다 월등하고 있지 않습니까? 저는 이를 바꾸는데 최선을 다할 것입니다. 정부가, 기업이, 또 개인들이 더욱 자기의 역할을 1당 100을 할 수 있는 구조로 만들고자 합니다. 이미 우리나라 젊은 해커들이 있습니다. 이미 관제 업체 실무자들이 고객의 보안을 위하여 최선을 다하고 있습니다, 국정원 젊은 직원. 인터넷 진흥원 직원들이 밤새워 분석하고 대응책을 내놓고 있습니다. 잘 구조화를 한다면 잘 효과적으로 운영한다면 잘 효율적으로 관리된다면 잘 할 수 있습니다.

"2008 Verizon Data Breach Investigation Report" 와 시사점

|

|

2008년 "Verizon Business" 사의 데이터 유출사고에 대한 보고서입니다. 이 보고서는 4년 동안 500개 가 넘는 기업과의 포렌식 계약을 맺은 기업 중 수만 건의 데이터를 분석하였습니다.

29페이지 보고서를 보면 그 동안 우리가 잘 못 알고 있던 내용을 보여주고 있습니다. 지금까지 우리는 많은 개인정보, 기밀 정보 등 내부 정보 유출은 내부인 및 유관 사업자 소행이 대다수인 것으로 알고 있었습니다. 하지만 이 보고서를 보면 매우 다른 점을 알게 됩니다.

|

외부에서의 공격 73% 내부인 소행 18% 사업관련자 소행 39% 복수인의 소행 30% 관리자의 실수 62% 해킹 등 공격 59% 악성코드 이용 31% 취약성 이용 22% 물리적 공격 15% |

외부에서의 공격이 73%입니다. 왜 외부에서의 공격이 더 많을까요? 그 동안 우리는 많은 보안 컨설팅 업체들이나 전문가들이 내부자 소행이 70-80%라고 들었습니다. 미국에서 외부인에 의한 데이터 유룰 비중이 73%라면 우리나라는 더 비중이 높을 것으로 예상됩니다. 그런데 왜 우리나라는 이런 Report가 없을까요? 왜 대한민국은 분석 통계 하나 제대로 못하고 있습니까?

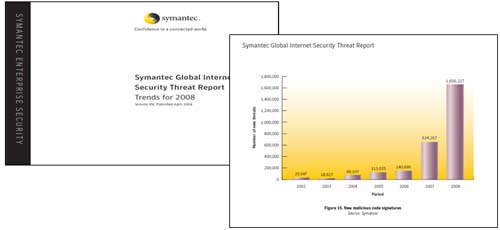

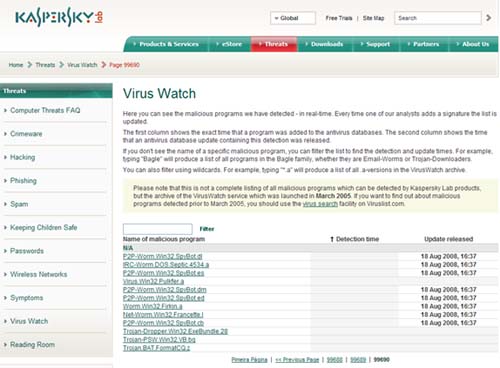

Symantec사의 "Symantec Global Internet Security Threat Report Trends for 2008"

(http://www.symantec.com/business/theme.jsp?themeid=threatreport)를 볼까요?

|

|

|

|

백악관, "Cyber Space Policy Review" 를 보면

"Assuring a Trusted and Resilient Information and Communications Infrastructure"

(http://www.whitehouse.gov/cyberreview/documents)

미국 백악관 홈페이지에서 볼 수 있는 이 문서는 사이버 정책과 구조에 대한 오바마 대통령의 의지로 탄생한 것입니다.

"사이버 보안 정책"은 사이버공간에서의 보안과 운영에 대한 전략, 정책, 표준 등을 포함하며 위협의 축소, 취약성 줄이기, 국제적 연계의 제지, 침해사고 대응과 회복, 정책과 활동의 복원 등에 대하여, 또한 컴퓨터 네트워크 운영, 정보 보증, 법률 강화, 외교, 국방, 정보전략 등이 전세계 정보통신 Infrastructure 의 안정성과 보안의 목표에 맞추어야 함을 보여주는 문서입니다. 요약해 보고자 합니다.

"국가는 교차점에 와 있습니다." The Nation is at a crossroads. 사이버 스페이스는 전세계 디지털 정보통신 인프라 덕분에 발전한 공공안녕과 경제 기반 및 국가 안보에 다면적인 지렛대 입니다.

"머물러 있지는 않을 것입니다" The status quo is no longer acceptable. 미국 정부는 사이버 보안 분야에서도 러더십을 강조하며 정부의 R&R(Role and Responsibility), 정책, 법률 구조, 및 업무 완성을 위한 조정역할을 전세계에 강화할 것입니다.

"사이버 보안에 대한 국가적 공감대가 지금부터 시작됩니다". The national dialogue on cybersecurity must begin today. 미국 국민은 아직 국가 보안에 대한 위험을 모릅니다. 그래서 정부는 공공의 인식제고 및 교육 캠페인를 지속적으로 진행하고자 합니다.

"고립된다면 미국의 사이버보안은 실패합니다". The United States cannot succeed in securing cyberspace if it works in isolation 미국 정부와 민간 부분은 상호관계를 돈독히 하여야 하며 튼튼한 관계를 효과적으로 유지고 유선순위를 확인할 것이며 이는 국제적 협력도 마찬가지 입니다.

"정부는 사이버 사고로부터 국가를 안전하게 할 의무가 있습니다"The Federal government cannot entirely delegate or abrogate its role in securing the Nation from a cyber incident or accident.

미국 정부는 민간, 국제적으로 함께 사고 보고, 대응, 복구계획, 협력, 정보교환 등의 손쉬운 프레임워크를 만들 것입니다.

"민간과 함께 차세대 인프라에 대한 성능과 보안 목표를 만들겠습니다." Working with the private sector, performance and security objectives must be defined for the next-generation infrastructure. 미국 정부는 국가적 경제 및 보안에 대한 요구사항 파악과 기술적 노력을 다할 것이며 이는 민간분야와 더불어 인센티브나 조정 작업을 진해할 것입니다.

"미국 백악관이 미래를 책임지겠습니다"The White House must lead the way forward. 지난 15년간 미국은 사이버 보안 위협 제압에 실패하였습니다. 이제는 미국은 국내 및 해외에 사이버 보안에 대한 이슈나, 정책, 행동 등을 심각하게 제안하고 백악관이 리더십으로 진행할 것입니다.

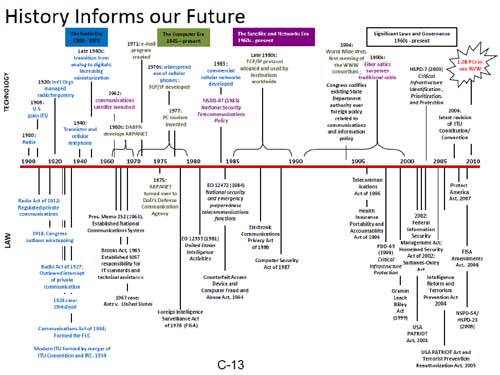

이 보고서의 마지막 장 그림입니다. 기술과 법의 지난날들을 요약합니다. 미래를 보기 위해서입니다.

미국 백악관 보고서는 선언이 많을까요? 원칙(Principle)과 방향(Direction, Aims) 및 전략(Strategy)이 가장 중요합니다. 세부적인 내용은 실무진의 이야기 입니다. 그 동안 대한민국은 너무 세부적인 실천사항에만 매달리지 않았을까요? 원칙을 세워야 하지 않을까요?

미국도 힘든 사이버 보안, 대한민국이 더 잘하는 날이 옵니다.

어떤 사람은 15년 전에 "앞으로 15년 후면 삼성이 세계를 호령하는 날이 온다"고 이야기 한 바 있었습니다. 그리고 지금 그렇게 되었습니다. "현대자동차가 벤츠를 두려워 하랴" 5년 전 누군가 그렇게 이야기 하였고, 현재 현대 자동차는 세계 5위입니다. 조만간 4위로 3위로 올라 갈 것입니다. 앞으로 몇 십 년 후면 대한민국도 미국만큼 국력이 성장하지 않을까요? 이제 2010년부터 대한민국은 "선진국" 대열에 들어갑니다. 세계적으로 원조를 받던 국가가 원조를 하는 유일한 국가 대한민국입니다. 50년 걸렸습니다, 향후 20년이면 일본을 추월합니다. 향후 50년이면 미국과 대등한 국가가 됩니다. 당연히.

1980년도에 KAIST 전길남 교수님이 아시아 최초로 인터넷을 시작하였고 1990년도에 아시아 최초로 전세계 보안대응기구인 FIRST(Forum of Incident Response and Security Teams) 에 가입하였습니다. 보안 분야에 늘 앞장 서 왔습니다. 대한민국 국민들 Smart 합니다.

대한민국 보안, 세계 최고의 대한민국 IT 만큼 잘 보안도 잘 할 수 있습니다. 이것이 가능할까요? 공격자들의 목표 국가는 당연히 미국입니다. 아마 그 다음이 대한민국일 것입니다. 대한민국은 전세계 다른 국가들이 겪지 못하는 것을 우리가 겪고 있습니다. 세계에서 유일하게 경험하는 것도 정말 많습니다. 그 많은 신종 위협들을 경험하고 대응을 하는데 이제 앞으로는 잘 되지 않겠습니까?

미국이 하는 보안의 10%만 해도 대한민국 보안은 엄청나게 달라질 것으로 확신합니다.

<연재 순서>

1. 대한민국 보안, 무엇을 바꾸어야 할까요?

2. 보안뉴스 TSRC의 보안 개념과 10개의 이슈

3. 보안은 한 사람이 아닌 대중이 만들어 가야 한다.

4. 보안 전문가는 국가의 소중한 자산이 되어야 한다.

5. 기술보다 실천 경험이 더 중요하게 여겨져야 한다.

6. 한 사람의 지식이 아닌 집단적인 지식이 필요하다.

7. 지식의 문서화, 전략정보화가 중요함을 알아야 한다.

8. 사용자들에게 단순 명료하면서도 풍부한 보안을 제공하여야 한다.

9. 절대적 보안 아닌 객관상대적 보안을 이루어야 한다.

10. 보안 기술만이 보안의 필수 요소라고 믿지 말아야 한다.

11. 개방적이며 비용 효율적 보안이 중요함을 알아야 한다

12. 선진국 보안을 위하여 과학적, 민주적인 보안접근이 필요하다.

[글 · 임채호 보안뉴스 TSRC 센터장(chlim@boannews.com)]

*TSRC: Trusted Security Research Center

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

.jpg)

.jpg)

오병민기자 기사보기

오병민기자 기사보기

[2024-11-25]

[2024-11-25]

.jpg)

.jpg)

.jpg)

.jpg)