T9 Project...РЇЧљ НУГЊИЎПР БтЙн ЧСЗЙРгПіХЉ Йз АјАнЕЕБИ, DB, ЕЅРЬХЭ АјРЏРЧ УбФЊ

AI РЇЧљ ХНСі И№ЕЈ Л§МКПЁ РжОю ШАПы БиДыШЧЯДТ АЭРЬ T9 ProjectРЧ БУБиРћ ИёЧЅ

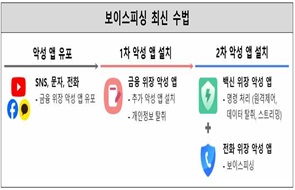

[КИОШДКНК БшПЕИэ БтРк] УжБй ICT БтМњРЬ КёОрРћРИЗЮ ЙпРќЧЯИщМ РЬИІ ШАПыЧб ЛѕЗЮПю РРПы БтМњ Йз МКёНКЕщРЬ МіОјРЬ НёОЦСЎ ГЊПРАэ РжДй. ЧЯСіИИ ЛѕЗЮПю БтМњАњ МКёНКЕщРК ЛчРЬЙі РЇЧљ АќСЁПЁМДТ ЖЧ ДйИЅ АјАнРЧ ДыЛѓАњЕЕ ААДй. РЬИІ ЙцСѕЧЯЕэ MITREПЁМ НЧСІ АјАГЧб СЄКИИІ ЛьЦьКИИщ, CVE(Common Vulnerabilities and Exposures)РЧ МіАЁ 2020Гт 1ИИ 8,375АГПЁМ 2023Гт 2ИИ 9,065АГЗЮ УжБй 4ГтАЃ ИХГт ВйСиШї СѕАЁЧЯАэ РжДй. НУАЃРЧ ШхИЇПЁ ЕћЖѓ ДУОюГ ЦјРЬ ФПСіДТ ОчЛѓРЛ КИИщ ПьИЎАЁ ОѓИЖГЊ ИЙРЬ ЛчРЬЙі РЇЧљПЁ ГыУтЕЦДТСі ОЫ Мі РжДй.

[РЬЙЬСі=gettyimagesbank]

СіМгРћРИЗЮ СѕАЁЧЯАэ РжДТ ДйОчЧб ЛчРЬЙі РЇЧљПЁ ШПАњРћРИЗЮ ДыРРЧЯБт РЇЧи РќХыРћРИЗЮ КИОШОїАшДТ ХЋ ЙќСжПЁМ ГзЦЎПіХЉ АјАн ХНСіИІ МіЧрЧЯДТ NIDS(Network-based Intrusion System)ПЭ ШЃНКЦЎ АјАн ХНСіИІ МіЧрЧЯДТ HIDS(Host-based Intrusion System) БтЙнРЧ СЄКИКИШЃ МжЗчМЧРЛ БИУрЧЯАэ РжДй. РЬЗЏЧб ДыРРЙцЙ§РЧ ХНСі ЙцНФРК ХЉАд ЁЎБдФЂ БтЙн ФЇРдХНСіЁЏ ЙцНФАњ ЁЎЧрРЇ БтЙн ФЇРдХНСіЁЏ ЙцНФРИЗЮ ГЊД Мі РжДй.

БдФЂ БтЙн ФЇРдХНСі ЙцНФРК ЙпЛ§ АЁДЩЧб АјАнРЛ ЛчРќПЁ НУБзДЯУГГЊ Зъ Ею ХНСі ЦаХЯРЛ ЕюЗЯЧЯДТ ЙцНФРИЗЮ ХНСіРЧ СЄШЎЕЕАЁ ГєСіИИ, ЛѕЗЮПю АјАнРЬГЊ ХНСі ЦаХЯРЛ МгРЬДТ БтЙ§ПЁДТ ХНСіРЧ ЧбАшСЁРЬ СИРчЧбДй. ЙнИщ ЧрРЇ БтЙн ФЇРдХНСі ЙцНФРК ЛѕЗЮПю АјАнПЁ ШПАњРћРЬСіИИ ХНСі СЄШЎЕЕАЁ ЛѓДыРћРИЗЮ ГЗАэ, КаМЎ ИЎМвНКПЭ НУАЃРЬ ЛѓДыРћРИЗЮ ИЙРЬ МвПфЕШДй. УжБйПЁДТ ЕЮ ЙцНФРЛ ШПРВРћРИЗЮ КДЧрЧЯИч АјАн ЕЅРЬХЭРЧ КаМЎАњ ХНСіПЁМ AI БтМњРЛ РћПыЧЯДТЕЅ ГыЗТЧЯАэ РжДй.

ЁуПЌЕЕКА CVE ЕюЗЯ Мі[РкЗс=CVE ШЈЦфРЬСі]

AI БтМњРЛ РЬПыЧи ЛчРЬЙі РЇЧљ ХНСі И№ЕЈРЛ Л§МКЧв ЖЇ АэЧАСњРЧ ДыПыЗЎ ЧаНР ЕЅРЬХЭМТРЛ ШЎКИЧЯДТ АЭРЬ ЙЋОљКИДй СпПфЧЯДй. НЧСњРћРЮ АјАн ЧрРЇИІ ХыЧи МіС§ЕШ ЕЅРЬХЭМТРЬ ЛчРЬЙі РЇЧљ ХНСі И№ЕЈРЧ МКДЩРЛ СТСіПьСіЧЯБт ЖЇЙЎРЬДй. ЙЋОљКИДй АјАн ЕЅРЬХЭМТИИХ СпПфЧб АЭРК СЄЛѓ ЕЅРЬХЭМТРЬДй.

ЧіРчБюСі ЛчРЬЙі РЇЧљ, ЦЏШї ГзЦЎПіХЉ АјАнРЧ ХНСі И№ЕЈ Л§МКРЛ РЇЧб ДыЧЅРћРЮ ЕЅРЬХЭМТРК KDD99, NSL-KDD, CICIDS-2017 ЕюРЬ РжДТЕЅ, РЬ ЕЅРЬХЭМТПЁДТ Ию АЁСі ЙЎСІСЁРЬ РжДй. УЙТАДТ ПРЗЁ РќПЁ БИУрЕХ УжНХ АјАн ЦЎЗЛЕхИІ ЙнПЕЧЯСі ИјЧбДй. ЕбТАДТ АјАн БтМњРЧ ЦэЧтМКПЁ ЕћИЅ ЕЅРЬХЭМТ ЧАСњРЧ ЙЎСІАЁ РжДй. ММ ЙјТАДТ УжБй ОЯШЃШ ЧСЗЮХфФнРЛ РЬПыЧЯДТ ЛчРЬЙі АјАнРЬ ДУОюГЊАэ РжСіИИ РЬПЁ ДыЧб ЕЅРЬХЭАЁ ЛѓДчШї ЙЬШэЧЯДй. ЧЯСіИИ ОЦСїБюСі РЬИІ ДыУМЧи ЛчПыЧв Мі РжДТ ПРЧТ ЕЅРЬХЭМТРК СИРчЧЯСі ОЪДТДй.

ЕћЖѓМ ПЌБИБтАќРЬГЊ БтОїПЁМДТ ЛчРЬЙі РЇЧљ ХНСі И№ЕЈРЛ Л§МКЧЯБт РЇЧи ПРЧТ ЕЅРЬХЭМТРЛ ЛчПыЧЯЕЧ, ГЛКЮРћРИЗЮ АјАн ЕЅРЬХЭМТРЛ КАЕЕЗЮ БИУрЧЯБт РЇЧб ИЙРК НУАЃАњ ИЎМвНКИІ ХѕРдЧЯДй. РЬ АњСЄРЛ РкУМРћРИЗЮ МіЧрЧЯАХГЊ ПЉРЧФЁ ОЪРК АцПь ЛѓДчШї ХЋ ПЙЛъРЛ ЕщПЉ РќЙЎРћРИЗЮ АјАнРЛ МіЧрЧЯДТ БтОїПЁ РЧЗкЧЯБтЕЕ ЧЯДТ ЙјАХЗЮПђРЬ РжДй.

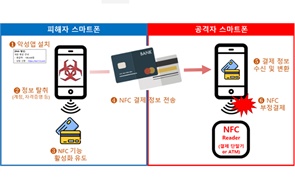

РЬПЁ ФЋРЬНКЦЎ ЛчРЬЙіКИОШПЌБИМОХЭ(CSRC) ПЌБИЦРРК РЬЗЏЧб ЙјАХЗЮПђРЛ ШПАњРћРИЗЮ ЧиАсЧв Мі РжЕЕЗЯ АЁЛѓШЏАц БтМњРЛ РЬПыЧи Attacker(АјАнРк)РЧ ШЏАцАњ Victim(ЧЧЧиРк)РЧ ШЏАцРЛ РкЕПРИЗЮ БИУрЧЯАэ, ДйОчЧб АјАнРЛ ЧСЗЮБзИХЦНЧб ЙцЙ§РИЗЮ МіЧрЧЯИщМ ДыЗЎРЧ АјАн ЕЅРЬХЭМТРЛ РкЕПРИЗЮ МіС§ АЁДЩЧб ЧСЗЙРгПіХЉИІ ПЌБИЧЯАэ РжДй.

T9 Project...АјАн ЧСЗЙРгПіХЉ, АјАнЕЕБИ, ЕЅРЬХЭМТРЧ УбС§Че

ЁЎT9ЁЏРЬЖѓДТ РЬИЇРЧ РЧЙЬИІ ЛьЦьКИИщ ОЫЦФКЊ ЁЎTЁЏДТ БзИЎНК НХШПЁ ГЊПРДТ ЙйДйРЧ НХ ЦїММРЬЕЗРЧ ЛѓТЁРЮ Trident(ЛяСіУЂ)РЧ УЙ БлРкИІ РЧЙЬЧЯИч, М§Рк ЁЎ9ЁЏДТ ЛяСіУЂРЧ АГМіЗЮ ЛяСіУЂ Чб АГАЁ ЧЯГЊРЧ ЕЕБИЁЄФкЕхЁЄНУГЊИЎПРЁЄДмРЇ Ею ЛчРЬЙі АјАнРЛ РЧЙЬЧбДй.

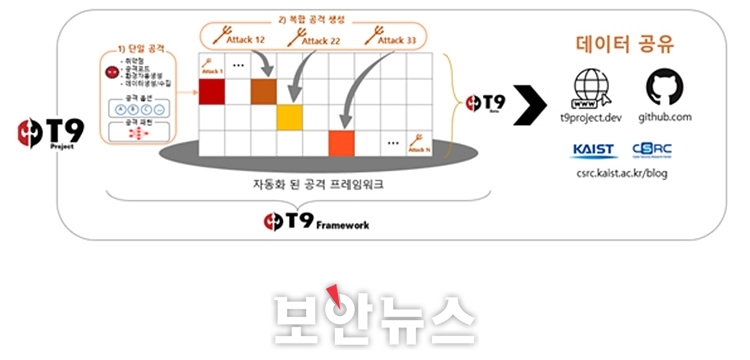

T9 ProjectДТ РЇЧљ НУГЊИЎПР БтЙнРЧ АјАн Йз МіС§ ШЏАц РкЕПШ Л§МК ЧСЗЙРгПіХЉРЮ ЁЎT9 FrameworkЁЏ, 9АГРЧ АјАн НУГЊИЎПРПЁ ДыЧб АјАн ЕЕБИРЧ ЙРНРЮ ЁЎT9ЁЏ, T9РЬ КєЕљ ЧќХТЗЮ НзПЉ ЕЅРЬХЭКЃРЬНКШЕШ ЁЎT9 DataЁЏ, T9ПЁ ДыЧб АјАн СЄКИ Йз АјАн ЕЅРЬХЭМТРЬ АјРЏЕЧДТ РЅЛчРЬЦЎ Йз БъЧуКъ, ФЋРЬНКЦЎ CSRC КэЗЮБз Ею ЁЎАјРЏ ЙЬЕ№ОюЁЏИІ УбФЊЧЯДТ ПыОюДй.

ЁуT9 Project БтМњРћ БИМКЕЕ[РкЗс=ФЋРЬНКЦЎ CSRC]

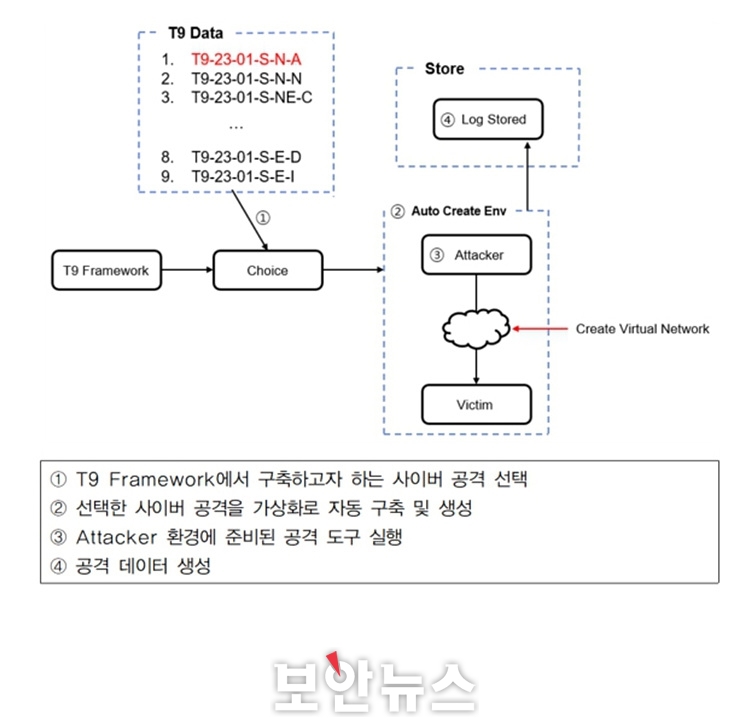

ИеРњ ЁЎT9 FrameworkЁЏПЁМ ДмРЯ АјАн НУГЊИЎПРИІ МГИэЧЯРкИщ ЧСЗвЧСЦЎ УЂПЁМ БИУрЧЯАэРк ЧЯДТ ЛчРЬЙі АјАн(T9 DataРЧ ЧЯГЊ)РЛ МБХУЧЯИщ, АЁЛѓШЏАц(Docker ЖЧДТ VM)РИЗЮ AttackerРЧ ШЏАцАњ VictimРЧ ШЏАцРЬ БИУрЕШДй. АЂ VictimРЧ ШЏАцПЁДТ АјАн ЧрРЇИІ МіС§Чв Мі РжДТ ЗЮБы НУНКХлРЬ МГФЁЕЦДй. РЬЖЇ МіС§ЕЧДТ ЕЅРЬХЭДТ ЦаХЖ ФИУГ ЦФРЯ(PCAP), ИоИ№ИЎ(Memory), ГзЦЎПіХЉ(Network), ЧСЗЮММНК(Process), ЗЙСіНКЦЎИЎ(Registry) ЕюРЬДй.

ЁЎT9 DataЁЏДТ ИЖРЬХЭОюХУ TTPs БтЙн 9АГ АјАнРЧ НУГЊИЎПРЗЮ РЯСЄЧб БдФЂРЛ БтЙнРИЗЮ ФкЕхИэРЬ СЄЧиСјДй. ИХГт СЄБтРћРИЗЮ ЛѓЙнБтПЭ ЧЯЙнБт ЕЮ Йј АјАГЕХ СіМгЧиМ НзРЬДТ АјАн НУГЊИЎПРРЧ РќУМ ММЦЎИІ РЧЙЬЧбДй. ЁЎT9-23-01-S-N-AЁЏПЁМ ЁЎ23ЁЏРК ПЌЕЕИІ, ЁЎ01ЁЏРК 1~3РЧ ЙјШЃЗЮ 2023ГтЕЕПЁ УЙ ЙјТА АјАГЕЧДТ ЕЅРЬХЭРЧ АцПь 1РЧ АЊРЛ АЎАд ЕШДй. ЁЎSЁЏДТ ДмРЯАјАн(Single), MРК КЙЧеАјАн(Multi)РЛ ГЊХИГНДй. ЁЎNРК ЁЏNDRЁЏ ПЕПЊРЛ ГЊХИГЛИч ЛѓШВПЁ ЕћЖѓ ЁЎEЁЏ(EDR), ЁЎNE(NDR/EDR)ЁЏЗЮ БГУМЕЩ Мі РжДй. ЁЎAЁЏДТ ИЖРЬХЭОюХУ ГЛ 14АГРЧ TacticРЧ УЙ ЙјТАРЮ ReconnaissanceАЁ AИІ БтСиРИЗЮ ИЖСіИЗ ImpactАЁ NРЬ КЮПЉЕШДй.

ЁуT9 FrameworkРЧ ДмРЯ АјАн Л§МК ШхИЇРЧ ПЙ[РкЗс=ФЋРЬНКЦЎ CSRC]

ЁЎАјРЏ ЙЬЕ№ОюЁЏИІ КаМЎЧи КИИщ T9 DataПЁ ДыЧб СЄКИПЭ T9 FrameworkПЁМ Л§МКЕШ АјАн ЕЅРЬХЭМТРК ПУЧи 7Пљ 17РЯПЁ ПРЧТ ПЙСЄРЮ T9 РЅЛчРЬЦЎПЭ БъЧуКъПЁ АјАГЕШДй. ЛчПыРкДТ СІАј ЙоРК ШЏАцРЛ ХыЧи AttackerРЧ ШЏАцПЁ СЂМг, СиКёЕХ РжДТ АјАн ЕЕБИИІ НЧЧрЧЯИщ ПјЧЯДТ АјАн Йз АјАн МіЧр АсАњРЧ ЕЅРЬХЭМТРЛ РкЕПРИЗЮ МіС§Чв Мі РжДй.

РЇРЧ ПЙНУПЁМ ЁЎT9-23-01-S-N-AЁЏАЁ Path Traversal АјАнРЬЖѓАэ ЧпРЛ ЖЇ AttackerРЧ ШЏАцПЁДТ Path Traversal АјАнРЛ МіЧрЧв Мі РжДТ АјАн ЕЕБИАЁ СиКёЕХ РжАэ, VictimРЧ ШЏАцПЁДТ Path Traversal АјАнРЬ МіЧрЕЩ Мі РжДТ РЅ МЙіПЭ АјАн ЗЮБзРЧ МіС§РЬ АЁДЩЧб НУНКХлРЬ БИУрЕШДй. РЬЗИАд T9 FrameworkАЁ ЛчРЬЙі АјАн ШЏАцРЛ РкЕПРИЗЮ БИУрЧЯАэ, ЛчПыРкДТ АјАн ЕЕБИИІ АЃДмШї НЧЧрЧЯИщ АјАн ЕЅРЬХЭМТРЛ КИДй НБАд МіС§Чв Мі РжРЛ ЛгИИ ОЦДЯЖѓ РЬИІ БтЙнРИЗЮ AI РЇЧљ ХНСі И№ЕЈ Л§МКПЁ РжОю ШАПыРЛ БиДыШЧЯДТ АЭРЬ T9 ProjectРЧ БУБиРћРЮ ИёЧЅДй.

T9 ProjectДТ ЁтРЇЧљ ХНСі МжЗчМЧ(NDR/EDR) АГЙп ЁтРЇЧљ ХНСі МжЗчМЧ(NDR/EDR) МКДЩ ЦђАЁ Йз АЫСѕ ЁтРЇЧљ ХНСі РЮАјСіДЩ И№ЕЈ АГЙп ЁтПЌБИ ИёРћРЧ ЧаНР АјАн ЕЅРЬХЭ ММЦЎ ЁтРЇЧљ ДыРР ЧаНРРЛ РЇЧб БГРА ЕЕБИ Ею ДйОчЧб ШАПыМК Йз БтДыШПАњИІ АЁСіАэ ПЌБИИІ СјЧрЧЯАэ РжДй.

ФЋРЬНКЦЎ CSRC ПЌБИЦРРК ЁАT9 ProjectДТ 7Пљ 17РЯ РЬШФ ИХГт ЕЮ ТїЗЪПЁ АЩУФ ПЌАЃ Уб 18АГРЧ АјАн ШЏАцПЁМ МіС§ЕШ АјАн ЕЅРЬХЭМТРЬ БъЧуКъ, РЅЛчРЬЦЎПЁ АјАГЕЩ ПЙСЄЁБРЬЖѓАэ ЙрЧћДй.

[БшПЕИэ БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.png)

БшПЕИэБтРк БтЛчКИБт

БшПЕИэБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]