НКХфИЎСі КИОШ, ПЁОю АИАњ КвКЏМК ЙщОї, DR ХыЧи RaaS РЇЧш ПЯШЧиОп

[КИОШДКНК БшАцОж БтРк] МКёНКЧќ ЗЃМЖПўОю(RaaS: Ransomware-as-a-Service)АЁ ГЏЗЮ БтНТРЛ КЮИЎАэ РжДТ АЁПюЕЅ, НКХфИЎСі КИОШРЛ АШЧиОп ЧбДйДТ РЧАпРЬ СІБтЕХ АќНЩРЬ И№ОЦСіАэ РжДй. ЗЃМЖПўОю АјАнРК ОюДРЛѕ АГКА АјАнРЛ ГбОю БзЗь, СЖСї ЕюПЁМ РЬСІДТ МКёНКРЧ Чб ЛъОїЧќХТЗЮ ПюПЕЕЧАэ РжДй. РЬ ЖЇЙЎПЁ ЖеИБ Мі РжДйДТ АЁСЄЧЯПЁ ГЛКЮ НКХфИЎСіРЧ КИОШЕЕ АШЧиОп ЧбДйДТ РЧАпПЁ ШћРЬ НЧИЎАэ РжДй.

[РЬЙЬСі = gettyimagesbank]]

МКёНКЧќ ЗЃМЖПўОюРЮ RaaSДТ ЛчРЬЙі ЙќСЫРкЕщРЬ ЗЃМЖПўОюИІ ИИЕщАэ ДйИЅ ЛчЖїЕщПЁАд ЕЗРЛ ЙоАэ ЙшЦїЧЯДТ ОЧРЧРћРЮ КёСюДЯНК И№ЕЈЗЮ, ЧиХЗ БтМњРЬГЊ РќЙЎСіНФРЬ ОјОюЕЕ ЕЗИИ ГЛИщ ОЧРЧРћРЮ АјАнРЛ РЯЛяРЛ Мі РжДй.

RaaS Л§ХТАшПЁМДТ РЬИЅЙй ЁЎАшПЛчЁЏЖѓАэ КвИЎДТ АГЙпРкЕщРЬ ЗЃМЖПўОю КЏСОРЛ СІРлЧЯАэ ФПНКХЭИЖРЬТЁ ЧбДй. RaaS ЧУЗЇЦћРЛ ХыЧи ЙЬИЎ БИУрЕШ ЗЃМЖПўОю ХАЦЎПЁ СЂБйЧв Мі РжАэ, ХАЦЎПЁДТ ДйОчЧб БтДЩ, ОЯШЃШ ОЫАэИЎСђ Йз ЙшЦї ЙцЙ§РЬ ХОРчЕХ РжДй.

ЙќСЫРк, МКёНКЧќ ЗЃМЖПўОю(RaaS) ШАПы ЙцЙ§

ЗЃМЖПўОю АГЙпРк ЖЧДТ ПюПЕРкДТ ОЧМКФкЕх(ИШПўОю)ИІ ЙшЦїЧв АшПЛчИІ И№С§ЧЯПЉ МіРЭРЛ БиДыШЧбДй. АГЙпРкДТ ЗЃМЖПўОюПЭ АјАн ЧСЗЙРгПіХЉИІ СІАјЧЯАэ, АшПЛчДТ ФЗЦфРЮРЛ НЧЧрЧбДй. АшПЛчДТ ЧЧЧиРкЗЮКЮХЭ И№РК ИіАЊРЧ МіРЭРЛ АјРЏЧЯИч ГЊДЋДй.

РЬЗЏЧб ЧљЗТ АќАшДТ КИДй УМАшРћРЬАэ КаОїШЧи АјАн ЙќРЇИІ БЄЙќРЇЧЯАд ГаШљДй. АшПЛчДТ УыОрСЁРЛ ЙпАпЧЯАэ, ЗЃМЖПўОюИІ ЦлЦЎИАДй. ИіАЊРЛ ЕЮАэ ЧљЛѓЧЯДТ ЕПОШ Raas ЛчПы ЙќСЫРкДТ ЗЃМЖПўОюРЧ ОЧМКФкЕхИІ СЄСІЧЯДТЕЅ С§СпЧв Мі РжДй. РЬЗЏЧб ЧљЗТ АќАшИІ ХыЧи АјАнСЖСїРК Рќ ММАшРћРИЗЮ НХМгЧЯАд АјАнРЛ РќАГЧв Мі РжАэ, АЗТЧЯИщМЕЕ РЏПЌЧб ЙќСЫ ГзЦЎПіХЉИІ ЧќМКЧбДй.

ЗЃМЖПўОюРЧ АјАн ЙцЙ§ Йз РќЗЋ

РЬУГЗГ RaaSРЧ КЮЛѓРИЗЮ РЮЧи БтОїАњ БтАќРЛ ГыИА ЗЃМЖПўОю КИОШ РЇЧљРК АЅМіЗЯ ФПСіАэ РжДй. ЕћЖѓМ ЗЃМЖПўОю АјАнРкАЁ ЛчПыЧЯДТ ЙцЙ§Ањ РќЗЋРЛ РЬЧиЧЯДТ АЭРК РсРчРћРЮ ЛчРЬЙі РЇЧљПЁ ДыЧб ЙцОюИІ АШЧЯДТ ЕЅ ИХПь СпПфЧЯДй.

РЯЙнРћРЮ ЗЃМЖПўОю РќДо ЙцЙ§

РЯЙнРћРИЗЮ ЗЃМЖПўОю АјАнРК АјАн ДыЛѓРЧ НУНКХлПЁ СјРдЧЯДТ НУСЁПЁМ НУРлЕЧИч, АјАнРкДТ ЧЧНЬ РЬИоРЯ, ОЧМК РЅЛчРЬЦЎ Ею ДйОчЧб РќДо БтМњРЛ ШАПыЧбДй.

1. ЧЧНЬ РЬИоРЯ: АјАнРкДТ ЧеЙ§РћРЮ ПЌЖєИСРИЗЮ РЇРхЧб БтИИРћРЮ РЬИоРЯРЛ КИГЛИч, СОСО ОЧМК УЗКЮ ЦФРЯРЬГЊ ИЕХЉИІ ЦїЧдЧбДй. МіНХРкАЁ РЬЗЏЧб ПфМвПЭ ЛѓШЃ РлПыЧЯИщ ЗЃМЖПўОюАЁ НУНКХлПЁ ФЇХѕЧв Мі РжДй.

2. ОЧМК РЅЛчРЬЦЎ Йз ДйПюЗЮЕх: ЗЃМЖПўОюДТ МеЛѓЕШ РЅЛчРЬЦЎ, ОЧМК БЄАэИІ ХыЧи НУНКХлПЁ ДйПюЗЮЕх ЕЧАХГЊ ЧеЙ§РћРЮ МвЧСЦЎПўОюЗЮ РЇРхЧЯПЉ НУНКХлРЧ УыОрМКРЛ РЬПыЧбДй.

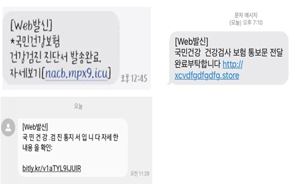

3. РЏЗсБЄАэ АјАн(Malvertising): ЛчРЬЙі ЙќСЫРкЕщРК ЗЃМЖПўОюИІ ЦлЖпИЎБт РЇЧи ПТЖѓРЮ БЄАэ ГзЦЎПіХЉИІ РЬПыЧбДй. ОЧРЧРћРЮ БЄАэАЁ СЄЧА РЅЛчРЬЦЎПЁ ЧЅНУЕЧОю ЛчПыРкАЁ ОЧМКФкЕхИІ ДйПюЗЮЕхЧЯЕЕЗЯ МгРЮДй.

4. ЕхЖѓРЬКъ ЙйРЬ ДйПюЗЮЕх(Drive-by Downloads): ЗЃМЖПўОюДТ АЈПА ДчЧпАХГЊ ОЧРЧРћРЮ РЅЛчРЬЦЎИІ ЙцЙЎЧв ЖЇ ЛчПыРкРЧ ЕПРЧ ОјРЬ РкЕПРИЗЮ ДйПюЗЮЕх ЕЧОю МГФЁЕЩ Мі РжДй.

5. ПјАн ЕЅНКХЉХщ ЧСЗЮХфФн (RDP) ОЧПы: АјАнРкДТ RDPРЧ УыОрСЁРЛ РЬПыЧЯПЉ ЧЧЧиРкРЧ ГзЦЎПіХЉПЁ ЙЋДмРИЗЮ ОзММНКЧв Мі РжРИИч ЗЃМЖПўОюИІ ЙшЦїЧв Мі РжДй.

6. Е№ЕЕНК АјАн(Distributed Denial of Service (DDoS)): КаЛъ МКёНК АХКЮ(DDoS)АјАнРК Е№ЕЕНКЗЮ РЮЧб ШЅЖѕРЛ ЦДХИ ЗЃМЖПўОюАЁ ЙшШФПЁМ СЖПыШї РќАГЕЧДТ ЕПОШ СжРЧИІ ЛъИИЧЯАд ЧЯДТ БтЙ§РИЗЮ РлПыЧв Мі РжДй.

7. ПјАн ФкЕх НЧЧр(Remote Code Execution (RCE)): АјАн ДыЛѓРЧ НУНКХлПЁ ОЧМК ФкЕхИІ ПјАнРИЗЮ НЧЧрЧЯПЉ УыОрСЁРЛ РЬПыЧи ЗЃМЖПўОю МГФЁИІ РЇЧб СјРдСЁРЛ ИИЕчДй.

8. SQL РЮСЇМЧ(SQL Injection): ОЧМК SQLФѕИЎИІ СжРдЧЯПЉ РЅ РРПы ЧСЗЮБзЗЅРЧ ОрСЁРЛ РЬПыЧи ЙЋДм ОзММНК Йз ЗЃМЖПўОю ЙшЦїИІ УЪЗЁЧв Мі РжДй.

9. ПјАн ОзММНК ЦЎЗЮРЬ ИёИЖ(Remote Access Trojans (RATs)): АјАнРкДТ НУНКХлПЁ ЙЋДмРИЗЮ СЂБйЧЯБт РЇЧи RATsИІ ЙшФЁЧеДЯДй. РЯДм НУНКХл ОШПЁ ЕщОюАЁИщ ЗЃМЖПўОюИІ РќДоЧЯАэ ШАМКШЧв Мі РжДй.

РЬ ААРК RaaS КИОШ РЇЧљПЁ ДыЧб ЙцОю РќЗЋРИЗЮ НКХфИЎСі КИОШРЛ АШЧиОп ЧбДйДТ РЧАпРЬ СІБтЕЦДй. РЬПЭ АќЗУ НКХцЧУЖѓРЬ(StoneFly)ДТ ПЁОю АИ (Air-Gapped)Ањ КвКЏМК(Immutable) ЙщОї & DRРЛ ХыЧи RaaS РЇЧшРЛ ПЯШЧиОп ЧбДйАэ СІНУЧпДй.

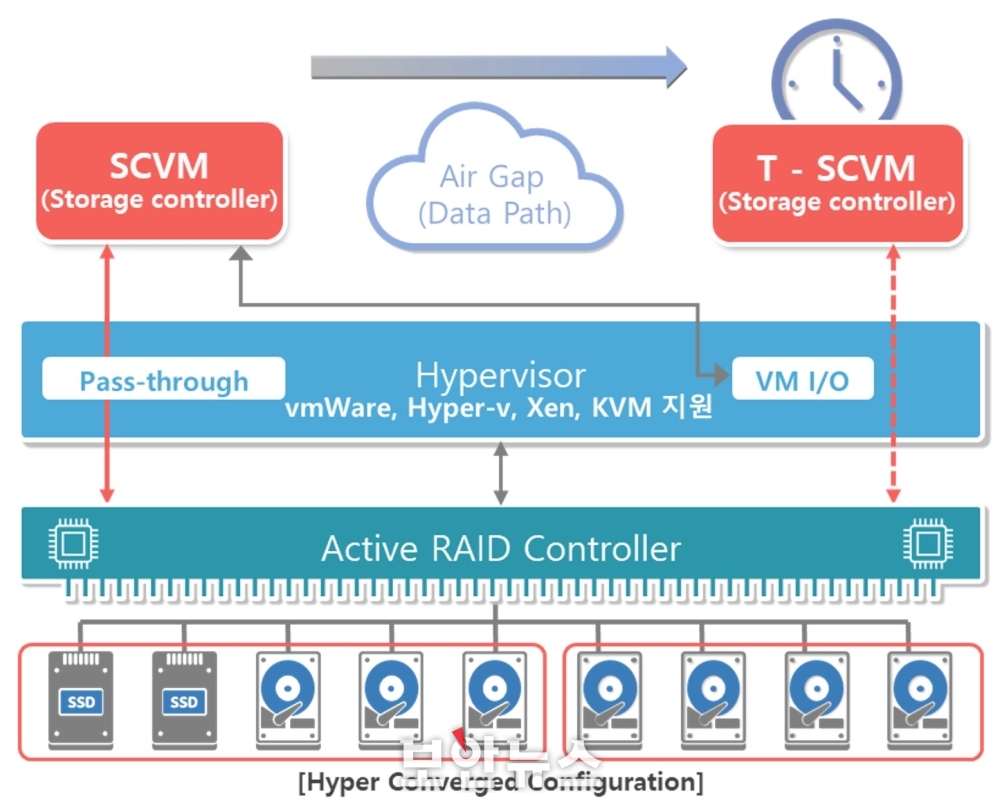

НКХцЧУЖѓРЬДТ ЁАЗЃМЖПўОю КИШЃ РќЗЋРК СпПфЧб ЕЅРЬХЭИІ КИШЃЧЯДТ ЕЅ СпУпРћРЮ ПЊЧвРЛ ЧЯДТ ПЁОю АИ(Air-Gap) ЙщОї Йз КвКЏМКЁБРЬЖѓИч ЁАРЬПЭ ДѕКвОю ДйСпРЮСѕ, КМЗ§ ЛшСІ КИШЃ, КвКЏ НКГРМІ Йз ЗЃМЖПўОю ЙцСі НКФГГЪИІ БИЧіЧЯИщ ЗЃМЖПўОю АјАн, ИжПўОю, ЙйРЬЗЏНК Йз ЧиФППЭ ААРК ЛчРЬЙі РЇЧљПЁ ДыЧб СЖСїРЧ КЙПјЗТРЬ ДѕПэ ЧтЛѓЕШДйЁБАэ МГИэЧпДй.

ПЁОю АИ ЙщОї(Air-Gapped): ЕЅРЬХЭ КЙПјЗТ ЧтЛѓ

ПЁОю АИ ЙщОї(Air-gapped backups)РК ЧЪМі ЕЅРЬХЭРЧ АнИЎЕШ КЙЛчКЛРЛ Л§МКЧЯПЉ БтКЛ ГзЦЎПіХЉГЊ ПЌАсЕШ РхФЁПЭ ПЯРќШї КаИЎЕШ ЛѓХТЗЮ РЏСіЧЯДТ АЭРЛ МіЙнЧбДй. ПЁОю АИ(Air-gapping) ЧСЗЮММНКДТ АнИЎЕШ РњРхМв, ФСЦЎЗбЗЏ ЖЧДТ ГыЕхПЁ СпПфЧб ЕЅРЬХЭИІ СЄБтРћРИЗЮ РкЕП ЙщОїЧЯДТ АЭРЛ ЦїЧдЧбДй. РЬЗЏЧб АнИЎДТ ЗЃМЖПўОю АјАнРЬ ЙпЛ§ЧпРЛ ЖЇ ЛчПыРкАЁ ОШРќЧЯАэ МеЛѓЕЧСі ОЪРК ЙщОїРИЗЮКЮХЭ ЕЅРЬХЭИІ АЫЛіЧЯАэ КЙПјЧв Мі РжЕЕЗЯ КИРхЧЯИч, ЕЅРЬХЭ МеНЧАњ ДйПюХИРгРЛ УжМвШЧбДй.

ЁуЧЯРЬЦл ФСЙіСіЕх БИМК[РЬЙЬСі=ЧЯРЬСЈ]

КвКЏМК(Immutability): ЕЅРЬХЭИІ КЏСЖЗЮКЮХЭ КИШЃ

КвКЏМКРК ЕЅРЬХЭИІ КЏАцЧв Мі ОјАэ ОюЖВ ЧќХТРЧ КЏАцРЬГЊ ЛшСІПЁЕЕ УыОрЧЯСі ОЪАд ИИЕхДТ АГГфРЬДй. ЙщОї Йз РчЧи КЙБИРЧ ИЦЖєПЁМ КвКЏМК ЙщОї(Immutable backups)РК ЙЋДм ЖЧДТ ОЧРЧРћРЮ МіСЄ Йз ЛшСІЗЮКЮХЭ КИШЃЕШДй. АјАнРкАЁ НУНКХлПЁ ФЇХѕЧЯДѕЖѓЕЕ РЬЗЏЧб КвКЏМК ЙщОїРЛ КЏСЖЧЯАХГЊ ЛшСІЧв Мі ОјРИЙЧЗЮ ЕЅРЬХЭ ЙЋАсМКРЬ КИРхЕШДй.

ЙщОї Йз РчЧи КЙБИ РќЗЋПЁ КвКЏМКРЛ БИЧіЧбДйДТ АЭРК СпПфЧб ЕЅРЬХЭАЁ КЏАцЕЧСі ОЪАэ БзДыЗЮ РЏСіЕЧОю ЗЃМЖПўОю АјАн ШФ ПјЗЁ ЛѓХТЗЮ КЙПјЕЩ СиКёАЁ ЕШДйДТ АЭРЛ РЧЙЬЧбДй. РЬЗЏЧб КИШЃ АшУўРК ЗЃМЖПўОю НУЕЕРЧ МКАјЗќРЛ ХЉАд ЖГОюЖпЗС СјШЧЯДТ ЛчРЬЙі РЇЧљПЁ ДыЧб СЖСїРЧ КЙПјЗТРЛ ЧтЛѓНУХВДй.

РЬПмПЁЕЕ ДйСп РЮСѕ(Multi-factor Authentication; MFA)РЛ ХыЧи СЂБй ХыСІИІ АШЧЯАэ, КМЗ§ ЛшСІ ЙцСіИІ ХыЧи ЕЅРЬХЭ ЙЋАсМК, КвКЏ НКГРМІ(Immutable Snapshots)РЛ ХыЧи ЕЅРЬХЭ КЙПјЗТ ЧтЛѓ, ЗЃМЖПўОю ЙцСі НКФГГЪ(Anti-Ransomware Scanner)ИІ ХыЧи АјАнРЛ ХНСіЧЯАэ ЙцСіЧиОп ЧбДй.

[БшАцОж БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

БшАцОжБтРк БтЛчКИБт

БшАцОжБтРк БтЛчКИБт

[2024-10-31]

[2024-10-31] .jpg)