KAIST 전기및전자공학부 김용대 교수 연구팀, 심박스 식별 원천기술 개발

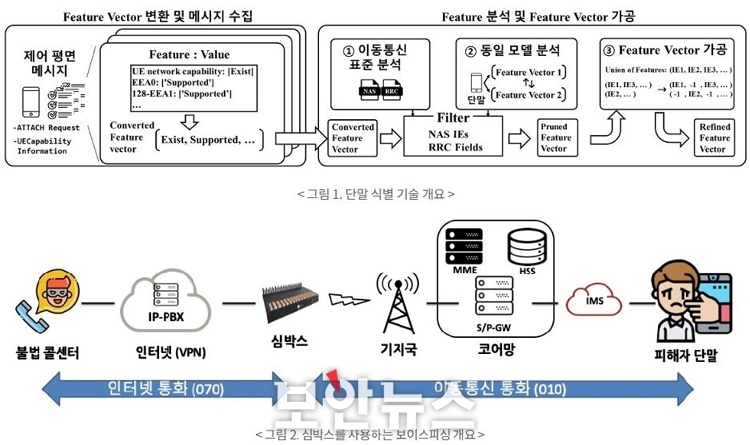

[보안뉴스 박미영 기자] 보이스피싱에 심박스가 악용될 경우 해외에서 온 인터넷전화가 한국 내의 번호로 인식되는 발신 번호 조작에 활용될 수 있다. KAIST 전기및전자공학부 김용대 교수 연구팀이 이동통신사가 보이스피싱에 사용되는 심박스를 식별할 수 있는 원천기술을 개발했다고 밝혔다.

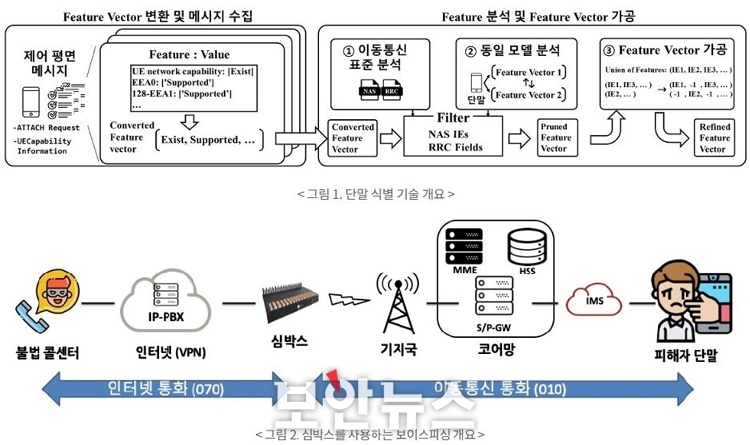

휴대전화 등 모든 단말기는 이동통신망에 접속할 때 지원 가능한 기능을 이동통신망에 전달한다. 김용대 교수 연구팀은 이러한 기능 중 1,000여개를 이용해 이동통신 단말 기종을 구분하는 방법을 제안했고, 100여개의 이동통신 단말들의 기종을 분류할 수 있음을 입증했다. 또한, 이 기술을 보이스피싱에 사용되는 심박스에 적용했을 때 일반 휴대전화와 심박스를 명확히 구분할 수 있음을 확인했다.

현재 이동통신사들은 단말기 구분 및 단말 기종의 식별을 위해 모든 단말에 부여된 고유한 15자리 숫자인 단말기 고유식별번호(이하 IMEI: International Mobile Equipment Identity)를 사용한다. IMEI는 이동통신망에서 단말 기종을 나타내기 위해 사용되는 8자리 숫자인 TAC(Type Allocation Code, 타입 할당 코드)를 포함한다.

이번 기술의 특징은 일반적인 단말뿐 아니라 악의적인 목적을 가진 다른 기종의 TAC로 변조한 단말들도 이동통신망에서 그 기종을 식별할 수 있다는 것이다. 이러한 특징은 현재 보이스피싱에 악용되고 있는 심박스들을 탐지하기에 유용하다. 심박스들은 IMEI 변조 기능을 지원하기 때문에 이동통신사가 심박스를 휴대전화로 오분류하도록 만들 수 있는데, 기존과 같이 TAC만을 이용해서는 이러한 심박스들을 탐지할 수 없기 때문이다. 이번 기술에서는 단말 기종 식별을 위해 TAC를 사용하지 않기 때문에, 심박스가 이를 변조해 이동통신망에 접속하더라도 효과적으로 식별할 수 있다.

휴대전화와 심박스는 개발 과정에서 큰 차이를 보인다. 퀄컴·삼성 같은 이동통신 칩 개발사는 매년 새로운 기능을 갖는 최신 사양의 칩셋을 제작하고, 이는 최신 휴대전화 제작에 사용된다. 반면, 심박스의 경우 전화 기능을 위주로 한 장비기 때문에, 비교적 저사양의 칩셋을 사용한다. 또한 일반적으로 휴대전화 제조사들은 심박스 제조사들과 달리 칩셋에 존재하는 다양한 기능들을 단말기에 구현한다. 이러한 개발 과정의 차이는 곧 휴대전화와 심박스가 지원하는 기능들의 차이로 이어진다. 연구팀이 개발한 기술에서는 이러한 단말들의 기능 정보들을 기기별 고유정보로 이용해 단말 기종을 분류했다. 그 시험 결과 100여종의 휴대전화 모델들이 잘 구분되는 것을 확인했고, 나아가 휴대전화와 심박스 또한 명확히 구분되는 것을 확인했다. 따라서 이번 기술이 이동통신사에 적용되더라도 심박스 탐지에 충분히 사용될 수 있을 것으로 보인다.

전기및전자공학부 오범석, 안준호 연구원이 공동 제1저자로 참여하고 배상욱, 손민철, 이용화 연구원과 KAIST 강민석 교수가 함께 참여한 이번 연구는 보안 최우수학회 중 하나인 ‘NDSS(Network and Distributed System Security)’ 심포지움 2023에 채택됐다.

한편, 김용대 교수 연구팀은 2012년부터 현재까지 이동통신 보안 분야에서 다양한 연구를 진행했다. 2015년에는 상용 VoLTE 서비스의 10가지 구현 취약점들을 발견해 미국 컴퓨터 침해 사고 대응반(CERT)에 제보했고, 2019년에는 LTE 이동통신 취약점 자동분석 시스템을 개발하고 51개의 새로운 취약점을 발견해 통신사 및 제조사들에 해당 문제들을 보고했다. 2022년에는 43개의 휴대전화 이동통신 칩에서 26개의 보안 취약점을 찾아 휴대전화 제조사들에게 보고했다.

공동 제1저자인 오범석 연구원은 “100여개의 이동통신 단말들을 이용해 휴대전화와 심박스가 잘 구분되는 것을 확인한 상태”라며, “실제 보이스피싱 기술에 적용하기 위해서는 이동통신사와의 협력을 통해 상용 데이터를 활용한 검증과 기술 고도화가 필요하다”고 말했다.

김용대 교수는 “합법적으로 심박스를 사용하는 사업 또한 존재하며 이동통신사에서 심박스를 탐지하는 것도 중요하지만 이 중 불법적으로 이용되는 심박스를 골라내는 것이 더 중요하다”며, “이 기술을 효과적으로 적용하기 위해서는 심박스 등록제가 필요한데 보이스피싱 목적이 아닌 합법적으로 사용되고 있는 심박스들은 사업 목적에 대해 등록을 하면 되고 그렇지 않은 심박스는 미등록 심박스이므로 적발이 가능하다“고 말했다.

이번 연구는 경찰청 국가개발연구사업 ‘네트워크 기반 보이스피싱 탐지 및 추적 기술 개발’과 정보통신기획평가원 ‘정형 및 비교 분석을 통한 자동화된 이동통신 프로토콜 보안성 진단 기술’ 사업, 그리고 융합보안대학원 사업의 지원을 받아 수행됐다. 아울러 현재 연구팀은 실제 고객의 피해 방지로 이어질 수 있도록 SK텔레콤과 협업 중에 있다.

[박미영 기자(mypark@boannews.com)]

[보안뉴스 박미영 기자] 보이스피싱에 심박스가 악용될 경우 해외에서 온 인터넷전화가 한국 내의 번호로 인식되는 발신 번호 조작에 활용될 수 있다. KAIST 전기및전자공학부 김용대 교수 연구팀이 이동통신사가 보이스피싱에 사용되는 심박스를 식별할 수 있는 원천기술을 개발했다고 밝혔다.

[자료=KAIST]

휴대전화 등 모든 단말기는 이동통신망에 접속할 때 지원 가능한 기능을 이동통신망에 전달한다. 김용대 교수 연구팀은 이러한 기능 중 1,000여개를 이용해 이동통신 단말 기종을 구분하는 방법을 제안했고, 100여개의 이동통신 단말들의 기종을 분류할 수 있음을 입증했다. 또한, 이 기술을 보이스피싱에 사용되는 심박스에 적용했을 때 일반 휴대전화와 심박스를 명확히 구분할 수 있음을 확인했다.

현재 이동통신사들은 단말기 구분 및 단말 기종의 식별을 위해 모든 단말에 부여된 고유한 15자리 숫자인 단말기 고유식별번호(이하 IMEI: International Mobile Equipment Identity)를 사용한다. IMEI는 이동통신망에서 단말 기종을 나타내기 위해 사용되는 8자리 숫자인 TAC(Type Allocation Code, 타입 할당 코드)를 포함한다.

이번 기술의 특징은 일반적인 단말뿐 아니라 악의적인 목적을 가진 다른 기종의 TAC로 변조한 단말들도 이동통신망에서 그 기종을 식별할 수 있다는 것이다. 이러한 특징은 현재 보이스피싱에 악용되고 있는 심박스들을 탐지하기에 유용하다. 심박스들은 IMEI 변조 기능을 지원하기 때문에 이동통신사가 심박스를 휴대전화로 오분류하도록 만들 수 있는데, 기존과 같이 TAC만을 이용해서는 이러한 심박스들을 탐지할 수 없기 때문이다. 이번 기술에서는 단말 기종 식별을 위해 TAC를 사용하지 않기 때문에, 심박스가 이를 변조해 이동통신망에 접속하더라도 효과적으로 식별할 수 있다.

휴대전화와 심박스는 개발 과정에서 큰 차이를 보인다. 퀄컴·삼성 같은 이동통신 칩 개발사는 매년 새로운 기능을 갖는 최신 사양의 칩셋을 제작하고, 이는 최신 휴대전화 제작에 사용된다. 반면, 심박스의 경우 전화 기능을 위주로 한 장비기 때문에, 비교적 저사양의 칩셋을 사용한다. 또한 일반적으로 휴대전화 제조사들은 심박스 제조사들과 달리 칩셋에 존재하는 다양한 기능들을 단말기에 구현한다. 이러한 개발 과정의 차이는 곧 휴대전화와 심박스가 지원하는 기능들의 차이로 이어진다. 연구팀이 개발한 기술에서는 이러한 단말들의 기능 정보들을 기기별 고유정보로 이용해 단말 기종을 분류했다. 그 시험 결과 100여종의 휴대전화 모델들이 잘 구분되는 것을 확인했고, 나아가 휴대전화와 심박스 또한 명확히 구분되는 것을 확인했다. 따라서 이번 기술이 이동통신사에 적용되더라도 심박스 탐지에 충분히 사용될 수 있을 것으로 보인다.

전기및전자공학부 오범석, 안준호 연구원이 공동 제1저자로 참여하고 배상욱, 손민철, 이용화 연구원과 KAIST 강민석 교수가 함께 참여한 이번 연구는 보안 최우수학회 중 하나인 ‘NDSS(Network and Distributed System Security)’ 심포지움 2023에 채택됐다.

한편, 김용대 교수 연구팀은 2012년부터 현재까지 이동통신 보안 분야에서 다양한 연구를 진행했다. 2015년에는 상용 VoLTE 서비스의 10가지 구현 취약점들을 발견해 미국 컴퓨터 침해 사고 대응반(CERT)에 제보했고, 2019년에는 LTE 이동통신 취약점 자동분석 시스템을 개발하고 51개의 새로운 취약점을 발견해 통신사 및 제조사들에 해당 문제들을 보고했다. 2022년에는 43개의 휴대전화 이동통신 칩에서 26개의 보안 취약점을 찾아 휴대전화 제조사들에게 보고했다.

공동 제1저자인 오범석 연구원은 “100여개의 이동통신 단말들을 이용해 휴대전화와 심박스가 잘 구분되는 것을 확인한 상태”라며, “실제 보이스피싱 기술에 적용하기 위해서는 이동통신사와의 협력을 통해 상용 데이터를 활용한 검증과 기술 고도화가 필요하다”고 말했다.

김용대 교수는 “합법적으로 심박스를 사용하는 사업 또한 존재하며 이동통신사에서 심박스를 탐지하는 것도 중요하지만 이 중 불법적으로 이용되는 심박스를 골라내는 것이 더 중요하다”며, “이 기술을 효과적으로 적용하기 위해서는 심박스 등록제가 필요한데 보이스피싱 목적이 아닌 합법적으로 사용되고 있는 심박스들은 사업 목적에 대해 등록을 하면 되고 그렇지 않은 심박스는 미등록 심박스이므로 적발이 가능하다“고 말했다.

이번 연구는 경찰청 국가개발연구사업 ‘네트워크 기반 보이스피싱 탐지 및 추적 기술 개발’과 정보통신기획평가원 ‘정형 및 비교 분석을 통한 자동화된 이동통신 프로토콜 보안성 진단 기술’ 사업, 그리고 융합보안대학원 사업의 지원을 받아 수행됐다. 아울러 현재 연구팀은 실제 고객의 피해 방지로 이어질 수 있도록 SK텔레콤과 협업 중에 있다.

[박미영 기자(mypark@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

박미영기자 기사보기

박미영기자 기사보기

[2025-04-07]

[2025-04-07]

TH.jpg)

.jpg)

th.jpg)