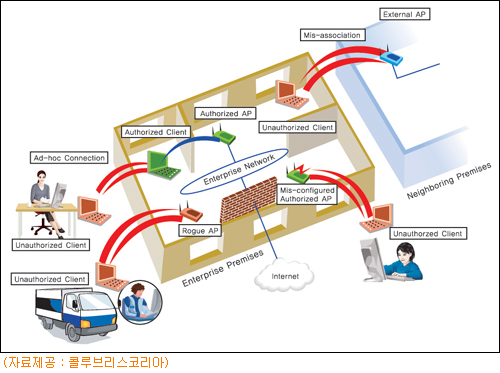

1. Rogue AP (무허가/불법 AP)

기업에서 허가를 받지 않고 종업원이 임의로 유선네트워크에 AP를 접속해 놓거나, 악의적인 목적으로 외부 또는 내부인이 AP를 설치했을 경우, 어느 사용자라도 쉽게 기업 네트워크에 침입할 수 있다.

2. 잘못 설정된 AP

AP를 중앙에서 관리하지 않는 상황에서, 환경설정시 오류가 발생할 경우 이 AP는 기업 내부의 네트워크에 접속 할 수 있는 출입구 역할을 해 외부인이 접근할 수 있도록 한다.

3. 사용자와 AP간의 잘못된 연결

노트북에서 무선랜을 활성화 시키면 자동으로 SSID를 검색해 성공적으로 연결 된 적이 있는 SSID를 찾아 연결을 시도한다. 만약 사용자의 노트북이 가정이나, 핫스팟 등에서 Default SSID를 사용한 무선네트워크에 접속한 기록이 있다면, 다른 곳의 AP라 하더라도 특별한 보안 설정이 없는 경우 같은 Default SSID를 가진 AP가 있으면 자동으로 접속하게 된다. 무선랜이 구축되지 않은 기업이라 할지라도, 사용자가 의도하지 않았다 하더라도, 사용자의 단말기가 공격자의 출입통로가 되는 것이다. 악의를 가진 직원이 기업에서 허용한 네트워크가 아닌 다른 경로로 정보를 유출하기 위해 주위의 무선랜에 접속할 수도 있다.

4. Ad Hoc 연결

무선랜은 AP의 개입 없이 무선단말들끼리 구성될 수 있다. 무선사용자의 노트북PC 등을 통한 Peer-to-peer 연결도 위협적인 요소이다. 무선사용자 단말기를 통한 연결을 이용해 악의적인 침입자가 사용자의 취약점을 검색 하거나 공격 할 수 있다.

5. Honey Pot AP 또는 불법복제 AP

악의적인 목적을 가진 침입자는 SSID와 같은 간단한 기업의 무선랜 정보로 Honey Pot AP를 설치 할 수 있다. 기업의 SSID를 도용해 건물 외부에 설치했을 경우, 기업의 정상적인 무선사용자는 회사의 정식 AP가 아닌 Honey Pot AP에 접속해 자신의 사용자 ID·PW 등을 전송하게 된다. 무선 단말은 전계강도가 강한 AP에 자동적으로 우선 접속하기 때문에 사용자는 접속된 AP가 정상적인 것인지 아닌지 인지하지 못한다. 이는 매우 심각한 보안위협이 될 수 있다. 해커가 정상 사용자의 인증정보를 이용하여 기업 내부정보를 유출할 수 있기 때문이다.

6. Rogue Client (무허가·불법 클라이언트)

Rogue Client는 허가되지 않은 사용자가 기업 내 허가된 AP에 불법적으로 접속하는 경우를 말한다. 대표적으로 허가된 AP의 잘못된 설정으로 암호화나 인증 절차가 생략된 경우 또는 정확하게 설정되지 않은 경우 발생할 수 있다. 악의적인 침입자가 중간에서 정상적인 사용자의 ID·PW를 낚아채(Man in the Middle Attack) 기업 내부 네트워크에 침입할 수도 있다.

7. Denial of Service 공격

DOS 공격은 여러 가지 형태로 나뉘며, 공격자의 위치에 따라 내부/외부 공격으로 나눌 수 있으며 일반적으로 SYN Flooding, UDP Flooding, ICMP Flooding 등이 있다. DOS 공격은 특정 네트워크에서 허용하는 대역폭 또는 시스템의 자원을 고갈시키거나 시스템 상에서 동작하는 애플리케이션 등 프로그래밍 오류에 대한 공격이다.

[월간 정보보호21c 통권 제86호(info@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

김태형기자 기사보기

김태형기자 기사보기

[2024-12-22]

[2024-12-22]